Uma falha perigosa foi descoberto no gerenciador de pacotes APT para distribuições Linux que permite que hackers para invadir remotamente máquinas de destino. A questão está sendo monitorado no CVE-2019-3462 consultivo que fornece mais informações sobre a vulnerabilidade. As versões afetadas do gerenciador de pacotes APT não higienizar certa alguns dos parâmetros de redirecionamento HTTP que permite a ataques man-in-the-middle a ter lugar. Isto é particularmente perigoso como o sistema APT usado por algumas das mais populares distribuições: Debian, Ubuntu, Linux Mint e outros.

CVE-2019-3462: A APT Package Manager é vulnerável a ataques man-in-the-middle

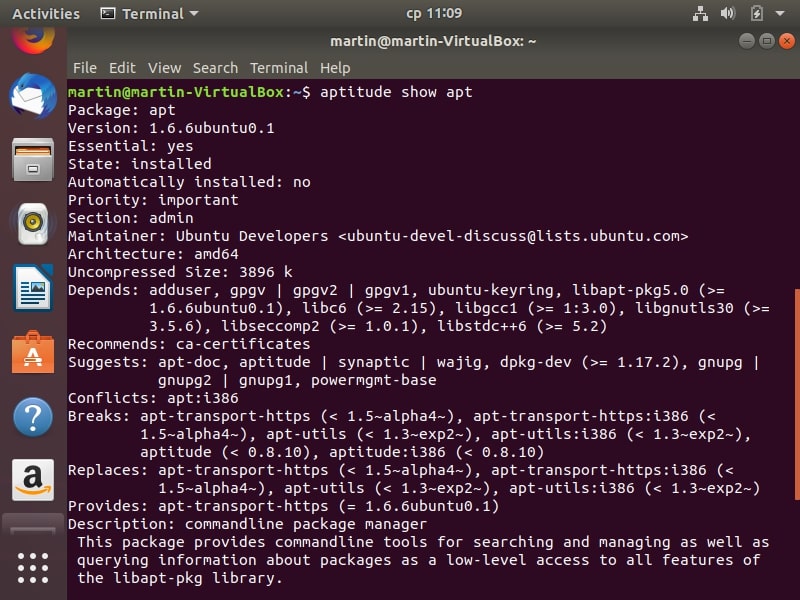

O gerenciador de pacotes APT foi encontrado para conter uma vulnerabilidade perigosa permitindo que os criminosos para invadir os sistemas afetados. Como este é um dos sistemas mais utilizados para o gerenciamento de software em distribuições Linux isso afeta uma grande percentagem de todos os usuários do sistema operacional. O problema foi anunciado com o lançamento do aviso CVE-2019-3462. A descoberta foi feita por Max Justicz que tomou conhecimento de que o programa manipula incorretamente certos parâmetros HTTP quando um redirecionamento ocorre. Quando essas situações ocorrem atacantes podem tirar proveito deste e executar man-in-the-middle. Isto irá levou à possibilidade de entrega de pacotes alterados, susceptível de conter código malicioso.

A falha do APT não vá por quaisquer novas linhas e cabeçalhos arbitrários podem ser inseridos nos resultados que são devolvidas para o processo principal. Se um ataque man-in-the-middle é orquestrado então APT pode ser enganado em pensar que há agora novas versões.

O pesquisador observa em seu blog que, por padrão, o Ubuntu e o Debian usam repositórios HTTP simples prontos para uso.. Ele faz um gesto que o HTTPS é by-projetar um padrão mais seguro que pode proteger contra certos erros.

Logo após a vulnerabilidade foi divulgada a equipe de segurança do Debian corrigiu o problema e uma correção foi liberado para todos os usuários. Posteriormente todas as outras distribuições que usam o gerenciador de pacotes tenha colocado em seus repositórios. Todos os usuários são encorajados a atualizar seus sistemas a fim de proteger-se de possíveis tentativas de hack.