個人のセキュリティは通常、デバイスから始まります. より安全でないデバイスがそこにあります, データ侵害とマルウェア感染の背後にあるメカニズムは優れています. そう, あなたが安全で健全になりたいなら, デバイスから始める.

デバイスのセキュリティとオペレーティングシステム

Microsoftのオペレーティングシステムはかなりのユーザー市場シェアを持っています. たぶんそれが、Windowsがサイバー攻撃の邪魔になる理由の1つです。. または、Windowsに対する攻撃の成功の強さは、古いバージョンのOSを実行していることが原因である可能性があります。?

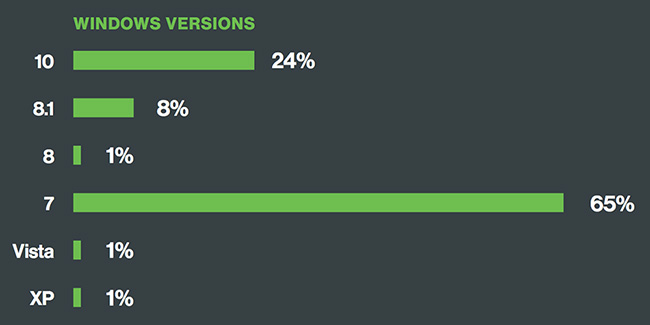

これらまたは他の質問に答えるため、または単に分析のために, DuoSecurityは200万台以上のデバイスを調査しました, その半分以上がWindowsの一部のバージョンで実行されていました.

その後、研究者はそれを発見しました 65 WindowsデバイスのパーセントはWindowsで実行されていました 7, 以上の影響を受けやすい 600 セキュリティの脆弱性.

これは最悪の部分ではありません. 何万台ものマシンがまだWindowsXPを使用しています. WindowsXPはでリリースされました 2001. この事実だけでも、何百もの脆弱性によって文字通り利用可能になる複数の攻撃シナリオを意味します. それらの欠陥の多くは重大な性質のものです.

企業が新しくリリースされたOSよりも古いOSを好む理由はたくさんあります

最も明白な理由は、組織内の各コンピューターとソフトウェアを更新するために必要なコストと時間です。. ある場合には, 会社が実行しているソフトウェアは、後のオペレーティングシステムおよび環境に対応していない可能性があります, なので 説明 アジェイ・アロラ, ヴェラのCEO.

専門家はまた、企業がWindowsを選択し続ける場合、 7 それ以降のWindowsバージョン, デフォルトのディスク暗号化などの不足している機能をカバーするセキュリティソフトウェアを検討する必要があります. 「「それは, セキュリティが弱いオペレーティングシステムを使用するという根本的な問題に対処するためにお金を使う, オペレーティングシステムを更新するためにお金を使う, またはあなたが最初に保護しようとしているものを確保するためにお金を使う; データ自体,」アロラは言います.

それにもかかわらず、最大の問題は、新しい脆弱性の継続的な開示です。. つい最近, Googleの脅威分析グループは、AdobeFlashとMicrosoftWindowsカーネルのゼロデイ欠陥のセットを開示しました. この一連の欠陥は、Chromeブラウザに対してすでに実際に悪用されています.

アドビは、Flashをすばやく更新することができました。 CVE-2016-7855

不運にも, Windowsカーネルのバグはまだパッチされていません. 10月31日からの投稿で, 脅威分析グループのNeelMehtaとBillyLeonardは、次のように述べています。:

後 7 日々, 積極的に悪用された重大な脆弱性に関する公開されたポリシーに従って, 本日、アドバイザリまたは修正がまだリリースされていないWindowsに残っている重大な脆弱性の存在を開示します. この脆弱性は、積極的に悪用されていることがわかっているため、特に深刻です。.

Windowsの脆弱性は、セキュリティサンドボックスエスケープとして使用できるWindowsカーネルのローカル権限昇格です。. これは、win32k.sysシステムコールNtSetWindowLongPtrを介してトリガーできます。() GWL_STYLEがWS_CHILDに設定されているウィンドウハンドルのインデックスGWLP_IDの場合. Chromeのサンドボックスは、WindowsでWin32kロックダウン緩和策を使用してwin32k.sysシステムコールをブロックします 10, このサンドボックスエスケープの脆弱性の悪用を防ぎます.

いくつかの良いセキュリティのヒントは何ですか?

デュオのセキュリティ研究者は次のようにアドバイスします, 同意します:

- より安全な最新のブラウザプラットフォームを使用するか、より頻繁かつ自動的に更新されるブラウザを使用してください;

- セキュリティアップデートと緊急パッチの力を過小評価しないでください;

- デバイス暗号化の使用を検討してください, パスワードと指紋ID;

- システムとデータを保護するために2要素認証ソリューションの使用を検討してください;

- Javaを無効にし、Flashが企業デバイスで自動的に実行されないようにします;

- この方法は、エンドポイントアクセスポリシーと制御を通じてユーザー所有のデバイスに適用する必要があります.