Sicurezza personale di solito inizia con il dispositivo. I dispositivi più non protetti sono là fuori, il meglio è il meccanismo alla base di violazioni di dati e infezioni di malware. Così, se si vuole essere sano e salvo, iniziare con il dispositivo.

Dispositivo di sicurezza e sistemi operativi

sistema operativo di Microsoft ha proprio la quota di mercato degli utenti. Forse è uno dei motivi di Windows si mette di mezzo di attacchi informatici che spesso. O forse l'intensità degli attacchi di successo su Windows è in esecuzione a causa di una versione non aggiornata del sistema operativo?

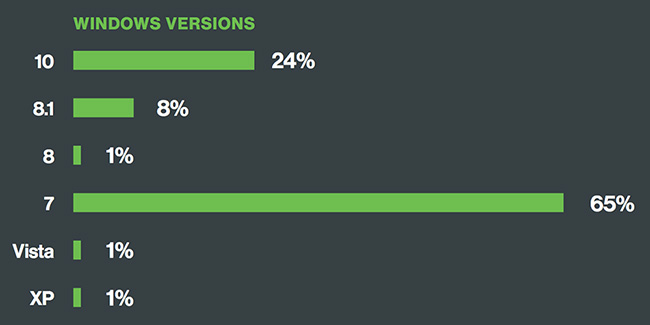

Per rispondere a queste o altre domande o semplicemente per il gusto di analisi, Duo di sicurezza ha esaminato più di due milioni di dispositivi, oltre la metà dei quali sono stati in esecuzione su alcune versioni di Windows.

I ricercatori hanno poi scoperto che 65 per cento dei dispositivi Windows sono stati in esecuzione su Windows 7, che è suscettibile di più 600 vulnerabilità di sicurezza.

Questa non è la parte peggiore. Decine di migliaia di macchine sono ancora utilizzando Windows XP. Windows XP è stato rilasciato in 2001. Questo fatto da solo significa più scenari di attacco letteralmente messi a disposizione da centinaia di vulnerabilità. Molti di questi difetti sono di carattere critico.

Ci sono molte ragioni per cui una società preferirebbe un vecchio sistema operativo nel corso di un recente rilasciato una

La ragione più ovvia è il costo e il tempo necessario per aggiornare ogni computer e software in un'organizzazione. In alcuni casi, il software è in esecuzione l'azienda potrebbe non corrispondere ai sistemi operativi e ambienti più tardi, come ha spiegato da Ajay Arora, CEO di Vera.

L'esperto ritiene inoltre che se le aziende continuano a scegliere di Windows 7 rispetto alle versioni successive di Windows, hanno bisogno di prendere in considerazione un software di sicurezza che copre le caratteristiche che mancano come la crittografia del disco di default. "Si tratta di, spendere i soldi per affrontare il problema di fondo di utilizzare un sistema operativo con la sicurezza più debole, spendere soldi per aggiornare i sistemi operativi, o spendere i soldi per fissare la cosa si sta cercando di proteggere in primo luogo; i dati stessi,”Dice Arora.

Il problema più grande è comunque la divulgazione continua di nuove vulnerabilità. Proprio di recente, Minaccia di Google Analysis Group divulgato una serie di difetti zero-day in Adobe Flash e kernel di Microsoft Windows. Questo insieme di difetti è già stato sfruttato in natura contro il browser Chrome.

Adobe stati in grado di aggiornare rapidamente Flash contro il CVE-2016-7855

Sfortunatamente, il bug del kernel di Windows è ancora senza patch. In un post dal 31 ottobre, Neel Mehta e Billy Leonard dal Analysis Group Threat dicono che:

Dopo 7 giorni, per nostra politica per la vulnerabilità critiche sfruttate attivamente, siamo idonei a rivelare oggi l'esistenza di una vulnerabilità critica in Windows restante per i quali non di consulenza o correzione è stata ancora rilasciata. Questa vulnerabilità è particolarmente grave perché sappiamo che viene attivamente sfruttata.

La vulnerabilità di Windows è una scalata locale di privilegi nel kernel di Windows che può essere utilizzato come una fuga di sicurezza sandbox. Può essere attivato tramite la chiamata di sistema win32k.sys NtSetWindowLongPtr() per l'indice GWLP_ID su una maniglia finestra con GWL_STYLE impostato WS_CHILD. sistema di sandbox blocchi win32k.sys di Chrome chiamate utilizzando la mitigazione lockdown Win32k su Windows 10, che impedisce lo sfruttamento della vulnerabilità fuga sandbox.

Quali sono alcuni buoni consigli sulla sicurezza?

ricercatori di sicurezza Duo consigliano i seguenti, e siamo d'accordo:

- Utilizzare piattaforme browser moderno che sono più sicuro o andare per i browser sono aggiornati più frequentemente e automaticamente;

- Mai sottovalutare il potere di aggiornamenti di sicurezza e patch di emergenza;

- Considerare l'utilizzo di crittografia dispositivo, password e ID di impronte digitali;

- Considerare l'utilizzo di una soluzione di autenticazione a due fattori per proteggere i sistemi ei dati;

- Disabilitare Java e Flash impedire l'esecuzione automatica sui dispositivi aziendali;

- Questa pratica dovrebbe andare per i dispositivi di proprietà dell'utente attraverso politiche e controllo degli accessi degli endpoint.