で作成 2007, ポーンストームは、主な目的が軍隊を標的とするサイバースパイ作戦の名前です, 政府およびメディアエンティティ.

ポーンストームという名前は、ポーンが敵に対する大規模な防御に編成されるチェスアクションに由来します. 攻撃者が捕まるのを避け、邪魔されずに作業を続けるために複数のダウンローダーを使用するため、この名前はこの操作に対応しています。. トレンドマイクロの専門家によると, 脅威とセキュリティ情報に関する専門ブログ, ポーンストームの背後にいるサイバー犯罪者は、犠牲者の防御を突破するためにいくつかの攻撃戦術を使用しています. そして彼らは:

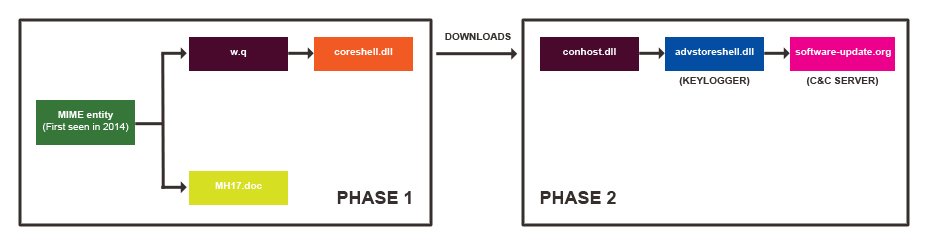

→ 悪意のあるMicrosoftOfficeドキュメントを含むスピアフィッシングメールは、SEDNIT/Sofacyマルウェアにつながります, SEDNIT/Sofacyマルウェアにもつながる正当なWebサイトに注入された非常に選択的なエクスプロイト, 被害者を偽のOutlookWebAccessログインページにリダイレクトするフィッシングメール,’ トレンドマイクロによる.

研究者たちは、SEDNITと呼ばれるマルウェアが非常に頻繁に使用されていることに気づきました。, 特にスピアフィッシングメールを介して. SEDNITマルウェアと、サイバー犯罪者がそれをどのように利用しているかを詳しく調べた後, トレンドマクロは、攻撃者は確かにかなりの経験があると結論付けています. SEDNITは非常に柔軟であるように見えます-それは犠牲者の防御を簡単に突破するように設計されています, その後、可能な限り多くの情報を取得し続けます.

SEDNETを含む最近の攻撃の1つ, サイバー犯罪者はブラウザを介してポーランドのWebサイトを攻撃し、ペイロードホスティングを脅かしました. どうやら彼らは複数のユーザーをターゲットにしているように見せることを意図していたようです, 実際には, 彼らははるかに少ないターゲットのリストを持っていました.

スパイの戦術に加えて, 攻撃者は、悪用やデータ盗用のためのマルウェアなど、被害者のシステムを危険にさらす他の方法を持っています.

'SEDNITバリアントは特に有用であることが証明されました, これらにより、脅威アクターは、検出を効果的に回避しながら、被害者のコンピューターからあらゆる種類の機密情報を盗むことができました。,’ トレンドマイクロの研究者は言った.