Meet Athena, de laatste file opgegraven in WikiLeak's Vault 7 inventaris van de CIA hacking-tools. Athena is een surveillance (spionage) tool die is gemaakt om vast te leggen mededelingen van computers met Windows XP naar machines op Windows 10, onderzoekers zeggen.

Volgens WikiLeaks:

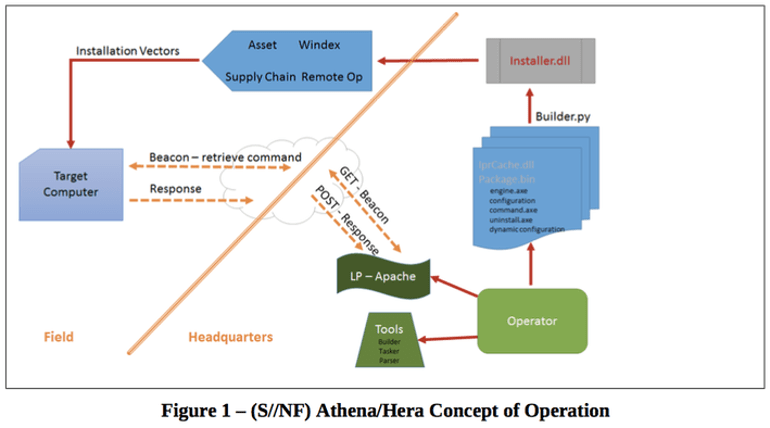

“Athene” – net als de gerelateerde “Hera” systeem – biedt baken en loader remote on target computers met het besturingssysteem Microsoft Windows (van Windows XP naar Windows 10). Eenmaal geïnstalleerd, de malware zorgt voor een bebakening vermogen (inclusief configuratie en taak handling), het geheugen laden / lossen van kwaadaardige payloads voor specifieke taken en de levering en het terugvinden van bestanden naar / van een opgegeven map op het doelsysteem. Het stelt de operator om instellingen te configureren tijdens runtime (terwijl het implantaat ligt op schema) aan te passen om een operatie.

Athena surveillance tool gemaakt met behulp van Siege Technologies?

De Athena malware wordt gezegd te zijn samen bedacht met de Amerikaanse cybersecurity bedrijf Siege Technologies: "de malware werd ontwikkeld door de CIA in samenwerking met Siege Technologies, een zelfbenoemde cyber security bedrijf, gevestigd in New Hampshire, VS".

Blijkbaar, Jason Syversen, oprichter van Siege Technologies, heeft eerder gezegd dat hij voelt “comfortabeler werken aan elektronische oorlogvoering“, opmerken dat “het is een beetje anders dan bommen en nucleaire wapens – dat is een moreel complex veld in. Nu in plaats van bombardementen dingen en het hebben van collateral damage, je kunt echt verminderen burgerslachtoffers, dat is een overwinning voor iedereen.”

Athena Malware In Detail

De Athena malware is de 9de uitgave van de CIA hacking-tools gelekt in Vault 7 en onthuld door WikiLeaks. WikiLeaks is de ontgraving van één gereedschap aan het einde van elke week in de loop van de laatste paar maanden. Athena is een hulpmiddel voor zowel mobiele en desktop-omgevingen. Het is beschreven als een zeer eenvoudige implantaat toepassing biedt toegang op afstand tot gerichte systemen. Naast het vermogen RAS, het gereedschap surveillance kunnen worden ingezet om een nuttige lading te verdelen. Op deze manier bestanden kunnen worden afgeleverd en opgehaald uit een directory van de gastheer.

De uitgelekte documenten blijkt ook dat de beoogde besturingssystemen zijn Windows XP Pro SP3 32-bit (alleen Athena malware), Windows 7 32-bits / 64-bits, Windows 8.1 32- bits / 64-bits, Windows 2008 Enterprise Server, Windows 2012 Server, en Windows 10. Echter, Windows 8 naar Windows 10 kan ook worden gericht dankzij een aparte implementatie nagesynchroniseerde Hera, of Athena-Bravo.

Athena is ontworpen om persistentie te krijgen via de Windows Remote Access-service. Hera aan de andere kant is ontworpen om de Dnscache service te gebruiken. Er zijn verschillende manieren om de malware te verspreiden, zoals installatie op afstand, de leveringsketen, via een actief, of met behulp van een tool genaamd Windex. Windex is reeds beschreven in eerdere WikiLeaks lekken.

EternalRocks Worm Krachtiger dan WannaCry SMB Worm

NSA Cyber Weapons Defensie tool scant voor beveiligingslekken

WannaCry Infecties op Windows 7 account voor 98% van alle aanvallen