Conheça Athena, o arquivo mais recente descoberta em Vault de wikileak 7 inventário de ferramentas de hacking da CIA. Athena é um sistema de vigilância (espionagem) ferramenta que foi criada para comunicações de captura de computadores com o Windows XP para máquinas no Windows 10, pesquisadores dizem.

De acordo com WikiLeaks:

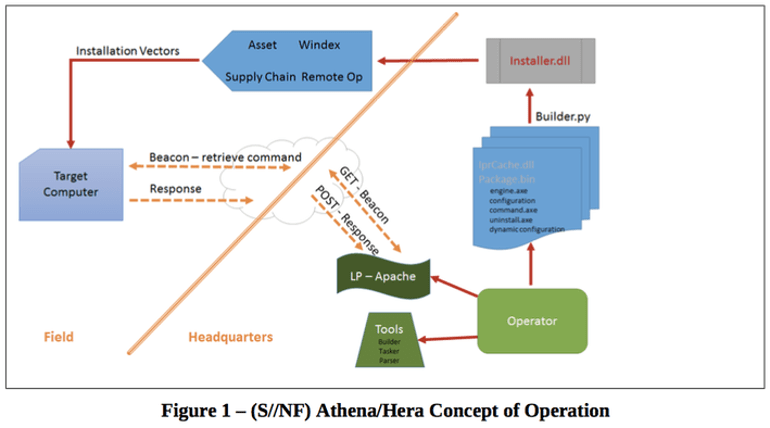

“Atena” – como o relacionado “Hera” sistema – fornece recursos de farol e carregador remotos nos computadores de destino que executam o sistema operacional Microsoft Windows (do Windows XP para o Windows 10). Uma vez instalado, o malware fornece um recurso de beacon (incluindo configuração e manipulação de tarefas), o carregamento / descarregamento de memória de cargas maliciosas para tarefas específicas e a entrega e recuperação de arquivos de / para um diretório especificado no sistema de destino. Permite ao operador definir configurações durante o tempo de execução (enquanto o implante está no alvo) para personalizá-lo para uma operação.

Ferramenta de vigilância Athena criada com a ajuda das tecnologias de cerco?

Diz-se que o malware Athena foi cunhado em conjunto com a empresa de segurança cibernética americana Siege Technologies: “o malware foi desenvolvido pela CIA em cooperação com a Siege Technologies, uma empresa auto-proclamada de segurança cibernética com sede em New Hampshire, NOS”.

Pelo visto, Jason Syversen, fundador da Siege Technologies, disse anteriormente que ele sente “mais confortável trabalhando na guerra eletrônica“, notar que “é um pouco diferente de bombas e armas nucleares – esse é um campo moralmente complexo para se estar. Agora, em vez de bombardear as coisas e ter danos colaterais, você pode realmente reduzir baixas civis, que é uma vitória para todos.”

Athena Malware Em Detalhe

O malware Athena é o nono lançamento das ferramentas de hackers da CIA vazadas no Vault 7 e revelado pelo WikiLeaks. O WikiLeaks desenterrou uma ferramenta no final de cada semana nos últimos meses. Athena é uma ferramenta para ambientes móveis e de desktop. Foi descrito como um aplicativo de implante muito simples, oferecendo acesso remoto a sistemas direcionados. Além da capacidade de acesso remoto, a ferramenta de vigilância pode ser implantada para distribuir uma carga útil. Dessa maneira, os arquivos podem ser entregues e recuperados de um diretório do host.

Os documentos vazados também revelam que os sistemas operacionais de destino são o Windows XP Pro SP3 de 32 bits (Somente malware Athena), janelas 7 32-bit / 64 bits, janelas 8.1 32- bit / 64 bits, janelas 2008 Enterprise Server, janelas 2012 Servidor, e Windows 10. Contudo, janelas 8 para o Windows 10 também pode ser direcionado graças a uma implementação separada chamada Hera, ou Athena-Bravo.

O Athena foi projetado para obter persistência através do serviço de Acesso Remoto do Windows. O Hera, por outro lado, foi projetado para usar o serviço Dnscache. Existem várias maneiras de entregar o malware, como instalação remota, A cadeia de suprimentos, através de um ativo, ou com a ajuda de uma ferramenta chamada Windex. O Windex já foi descrito em vazamentos anteriores do WikiLeaks.

EternalRocks Worm mais poderoso do que Worm WannaCry SMB

NSA Armas Defesa Cibernética Scans de ferramentas para Vulnerabilities

Infecções por WannaCry no Windows 7 Responsável por 98% de todos os ataques