Het nieuwe jaar is begonnen met een nieuwe soort zakelijke ransomware, en nu een cryptocurrency-malware. Ontdekt in december, ElectroRAT is een "uitgebreide operatie gericht op gebruikers van cryptocurrency" op alle grote besturingssystemen (Windows, MacOS, en Linux).

Het nieuwe jaar is begonnen met een nieuwe soort zakelijke ransomware, en nu een cryptocurrency-malware. Ontdekt in december, ElectroRAT is een "uitgebreide operatie gericht op gebruikers van cryptocurrency" op alle grote besturingssystemen (Windows, MacOS, en Linux).

De kwaadaardige operatie is behoorlijk ingewikkeld in zijn mechanisme, bestaande uit een marketingcampagne, aangepaste applicaties met betrekking tot cryptocurrencies, en een geheel nieuwe Remote Access Tool (RAT).

De uitgebreidheid van de ElectroRAT-operatie

Volgens Intezer-onderzoekers, de campagne bestaat uit de volgende onderdelen:

- Domeinregistraties;

- websites;

- Trojanized applicaties;

- Valse sociale media-accounts;

- Eerder niet-gedetecteerde RAT.

"Het komt vrij vaak voor dat verschillende informatiedeelnemers proberen privésleutels te verzamelen om toegang te krijgen tot de portemonnee van slachtoffers. Echter, het komt zelden voor dat tools helemaal opnieuw zijn geschreven en voor deze doeleinden worden gebruikt om meerdere besturingssystemen te targeten," de onderzoekers gedeelde in hun verslag.

Hoe heeft de ElectroRAT-campagne zijn slachtoffers bedrogen??

De aanvallers achter de operatie hebben gebruikers van cryptocurrency gelokt om getrojaniseerde apps te downloaden. Hiertoe, er werd gebruik gemaakt van online forums en social media platforms. De onderzoekers denken dat duizenden gebruikers het slachtoffer zijn geworden van de aanpak, te oordelen naar het aantal unieke bezoekers aan de Pastebin-pagina's die de command-and-control-servers lokaliseren.

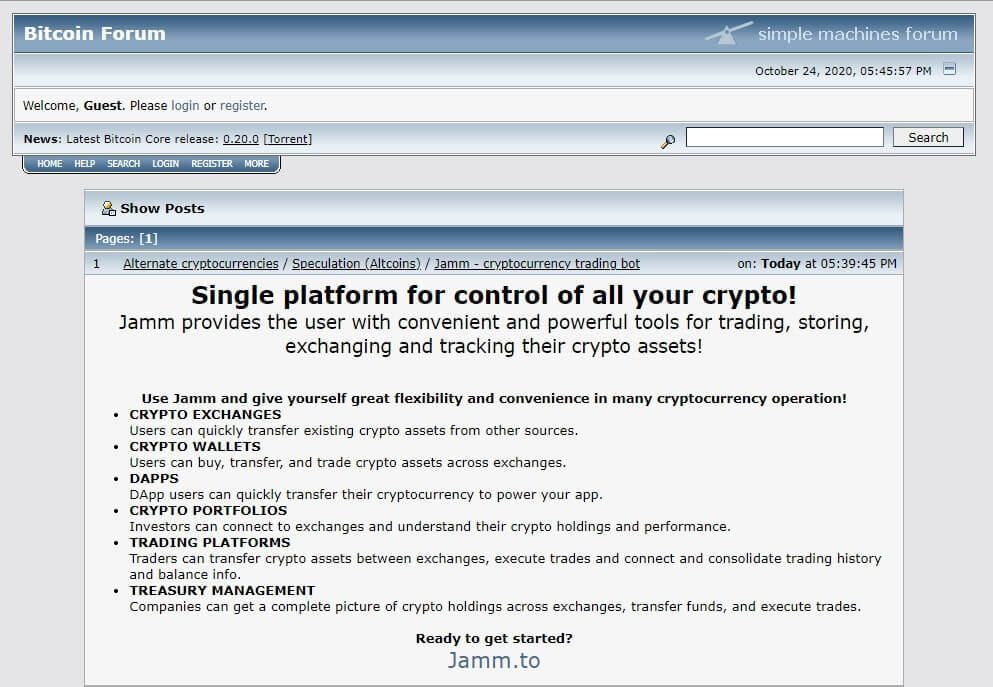

De aanvallers hebben drie afzonderlijke getrojaniseerde apps gemaakt met betrekking tot cryptocurrency, elk gericht op macOS, Windows, en Linux-gebruikers. Bovendien, de binaire bestanden werden gehost op websites die expliciet voor de operatie waren ontworpen. Twee van de applicaties, Ja, en eTrade, zijn gerelateerd aan cryptocurrency-handelsbeheer, en DaoPoker is een cryptopoker-app.

Om het slagingspercentage te verhogen, de aanvallers hebben ze gepromoot op crypto- en blockchain-specifiek

forums zoals BitcoinTalk en SteemCoinPan. De promotieberichten zijn gepubliceerd door nepgebruikers, potentiële slachtoffers te lokken om naar de speciale webpagina's van de apps te bladeren:

Succesvolle interactie leidt tot het downloaden van malware in plaats van de beloofde cryptocurrency-app.

Bovendien, de aanvallers creëerden ook Twitter- en Telegram-profielen voor de DaoPoker-app en betaalden een social media-influencer met meer dan 25 duizend volgers om reclame te maken voor de eTrade-app.

In technische termen, de dreigingsactoren ontwikkelden de drie applicaties via Electron, een platform voor het bouwen van applicaties. ElectroRAT is ingebed in alle drie de apps. Zodra de gebruiker is misleid om de app uit te voeren, "Een onschuldige GUI" wordt geopend terwijl de malware geruisloos op de achtergrond wordt uitgevoerd als "mdworker".

Ten slotte

Het is relatief ongebruikelijk om zo'n multi-platform RAT te zien die zich richt op gebruikers van cryptocurrency. De malware is “buitengewoon opdringerig,”In staat tot keylogging, het nemen van screenshots, het uploaden en downloaden van bestanden, en het uitvoeren van opdrachten op de console van het slachtoffer. Deze mogelijkheden zijn aanwezig in alle drie de varianten.

Omdat het detectiepercentage van ElectroRAT op VirusTotal nog steeds erg laag is, cryptocurrency-gebruikers moeten uiterst waakzaam zijn tijdens het bezoeken van hun favoriete forums.

Een eerder voorbeeld van een malware gericht op portefeuilles met cryptocurrency is de InnfiRAT. Ontdekt in 2019, de malware bevatte een geavanceerde module voor diefstal van cryptocurrency. Het is geschreven met behulp van het .NET-framework, en richtte zich met name op Windows-systemen.