Det nye år er startet med en ny stamme af enterprise ransomware, og nu en kryptokurrency-malware. Opdaget i december, ElectroRAT er en "vidtrækkende operation rettet mod kryptovaluta-brugere" på alle større operativsystemer (Vinduer, MacOS, og Linux).

Det nye år er startet med en ny stamme af enterprise ransomware, og nu en kryptokurrency-malware. Opdaget i december, ElectroRAT er en "vidtrækkende operation rettet mod kryptovaluta-brugere" på alle større operativsystemer (Vinduer, MacOS, og Linux).

Den ondsindede operation er ret udførlig i sin mekanisme, bestående af en marketingkampagne, brugerdefinerede applikationer relateret til kryptokurver, og et helt nyt værktøj til fjernadgang (RAT).

Omfanget af ElectroRAT-operationen

Ifølge Intezer forskere, kampagnen består af følgende komponenter:

- Domæneregistreringer;

- Websites;

- Trojaniserede applikationer;

- Falske sociale mediekonti;

- Tidligere uopdaget RAT.

”Det er ret almindeligt at se forskellige stjæle af oplysninger, der prøver at indsamle private nøgler for at få adgang til ofrenes tegnebøger. Men, det er sjældent at se værktøjer skrevet fra bunden og bruges til at målrette mod flere operativsystemer til disse formål,”forskerne delt i deres rapport.

Hvordan har ElectroRAT-kampagnen narret sine ofre?

Angriberne bag operationen har lokket kryptovaluta-brugere til at downloade trojaniserede apps. Til dette formål, online fora og sociale medieplatforme blev brugt. Forskerne mener, at tusinder af brugere blev offer for tilgangen, at dømme efter antallet af unikke besøgende på Pastebin-siderne, der finder kommando-og-kontrol-serverne.

Angriberne oprettede tre separate trojaniserede apps relateret til kryptokurrency, hver målretning mod macOS, Vinduer, og Linux-brugere. Desuden, binærfilerne blev hostet på websteder, der eksplicit er designet til operationen. To af ansøgningerne, Ja, og eTrade, er relateret til styring af kryptokurrencyhandel, og DaoPoker er en kryptopoker-app.

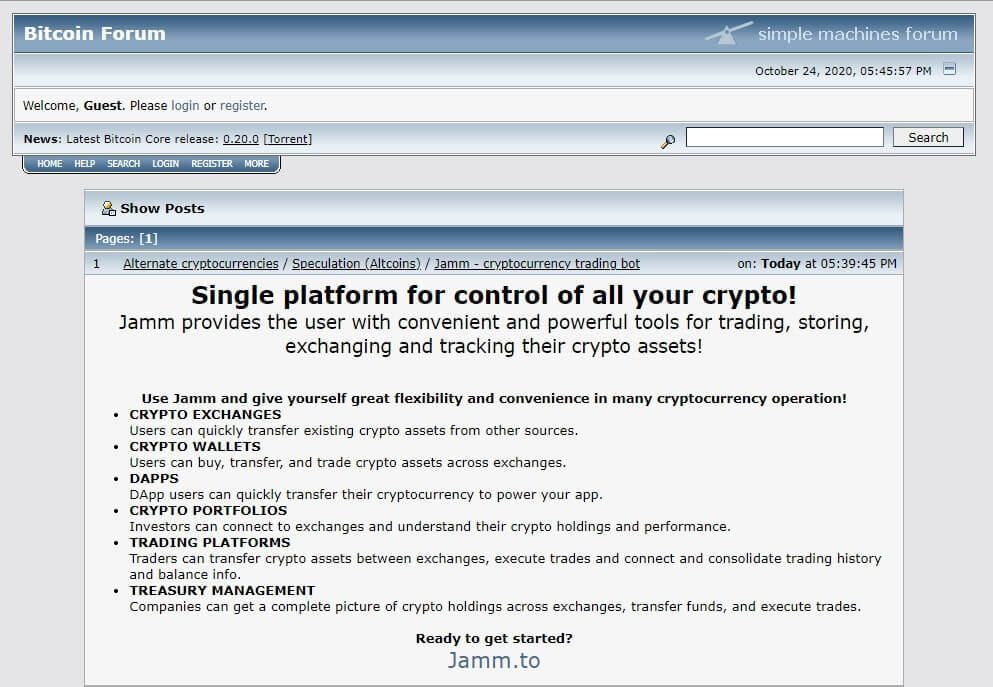

At øge succesraten, angriberne promoverede dem på krypto- og blockchain-specifik

fora som BitcoinTalk og SteemCoinPan. Salgsfremmende indlæg blev offentliggjort af falske brugere, lokke potentielle ofre til at browser appsnes dedikerede websider:

Vellykket interaktion fører til download af malware snarere end den lovede kryptokurrency-app.

Endvidere, angriberne oprettede også Twitter- og Telegram-profiler til DaoPoker-appen og betalte en social media-influencer med over 25 tusind følgere for at annoncere for eTrade-appen.

I tekniske termer, trusselsaktørerne udviklede de tre applikationer via Electron, en platform til applikationsopbygning. ElectroRAT er integreret i alle tre apps. Når brugeren er narret til at køre appen, “En uskyldig GUI” åbnes, mens malware kører lydløst i baggrunden som “mdworker.”

Afslutningsvis

At se en sådan RAT med flere platforme rettet mod kryptovaluta-brugere er relativt ualmindelig. Malwaren er “ekstremt påtrængende,”I stand til keylogging, at tage skærmbilleder, uploade og downloade filer, og udføre kommandoer på offerets konsol. Disse muligheder findes i alle tre varianter.

Da detektionshastigheden for ElectroRAT på VirusTotal stadig er meget lav, Kryptovaluta-brugere skal være ekstremt opmærksomme, når de besøger deres yndlingsfora.

Et tidligere eksempel på en malware, der er målrettet mod cryptocurrency-tegnebøger, er InnfiRAT. Opdaget i 2019, malware omfattede et sofistikeret kryptovalutatyverimodul. Det blev skrevet ved hjælp af .NET framework, og var især rettet mod Windows-systemer.