De acceptatie van cloud-samenwerkingstools in organisaties is toegenomen, en dat geldt ook voor het belang van hackers.

De acceptatie van cloud-samenwerkingstools in organisaties is toegenomen, en dat geldt ook voor het belang van hackers.

Volgens een nieuw onderzoek door Proofpoint, Er is een versnelling opgetreden in het aantal bedreigingsactoren die de cloudinfrastructuur van Microsoft en Google misbruiken om kwaadaardige berichten te hosten en te verzenden. Toepassingen die bij de aanvallen worden misbruikt, zijn onder meer Office 365, Azuur, Een schijf, Deel punt, G-Suite, en Firebase.

Bedreigingsactoren die de cloudinfrastructuur van Microsoft en Google exploiteren

"Vorig jaar, 59,809,708 kwaadaardige berichten van Microsoft Office 365 gericht op duizenden van onze klanten. En meer dan 90 miljoen kwaadaardige berichten zijn verzonden of gehost door Google, met 27% verzonden via Gmail, 's werelds populairste e-mailplatform,'Zei Proofpoint. In het eerste kwartaal van 2021, de onderzoekers observeerden zeven miljoen kwaadaardige berichten van Microsoft Office 365 en 45 miljoen kwaadaardige berichten van de Google-infrastructuur, veel beter dan de resultaten van vorig jaar.

Het is opmerkelijk dat het aantal kwaadaardige berichten dat wordt verzonden door de vertrouwde services van Microsoft en Google groter is dan dat van elk botnet in 2020. Dit komt vooral door de vertrouwde reputatie van domeinen zoals outlook.com en sharepoint.com, waardoor opsporing uitdagender wordt voor verdedigers.

“Deze authenticiteitsbeleving is essentieel, aangezien e-mail onlangs zijn status als de belangrijkste vector voor ransomware heeft herwonnen en actoren van bedreigingen steeds vaker de toeleveringsketen en het partnerecosysteem gebruiken om accounts te compromitteren, stelen geloofsbrieven, en geld overhevelen,'Benadrukte het rapport.

Vorig jaar, hackers gericht 95% van de organisaties met pogingen om een cloudaccount te compromitteren.

Meer dan de helft ervoer minstens één compromis. 30% van de ondernemingen die te maken kregen met aanvallen, ondervonden ook activiteiten na toegang, zoals bestandsmanipulatie, doorsturen van e-mail, en OAuth-activiteit. In geval van gestolen inloggegevens, kwaadwillende actoren kunnen ook inloggen op systemen, lateraal bewegen over meerdere cloudservices en hybride omgevingen, stuur e-mails als echte werknemers, leidend tot financieel verlies en gegevensverlies.

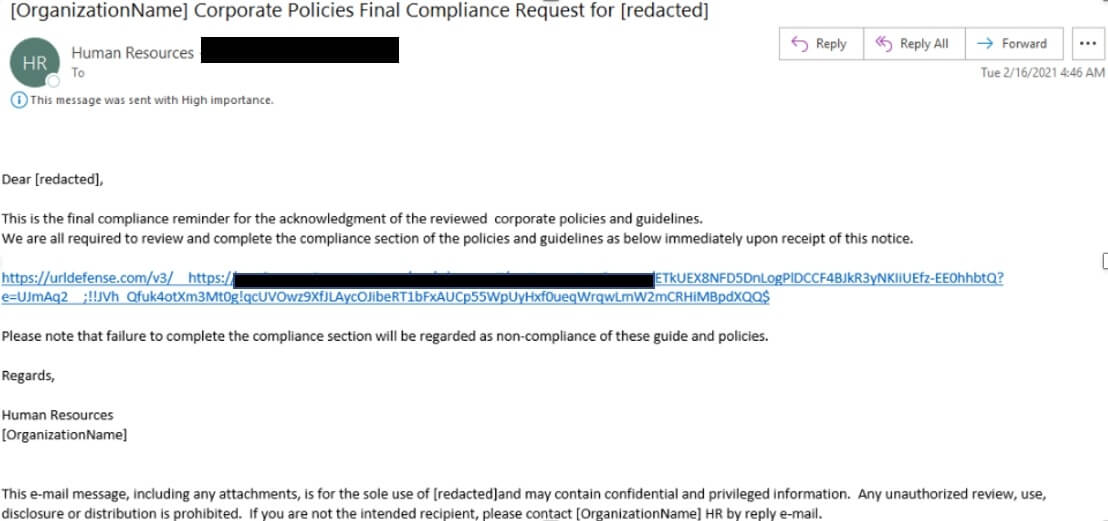

De onderzoekers deelden ook echte voorbeelden van recente phishing-campagnes waarin Microsoft en Google werden misbruikt. Hieronder vindt u een phishingpoging met een Microsoft SharePoint-URL die beweert een bedrijfsbeleid en Covid-19-richtlijnen te bevatten:

“Het document bevat een link die leidt naar een valse Microsoft-authenticatiepagina die is ontworpen om gebruikersreferenties te verzamelen. Deze campagne met een laag volume betrof ongeveer 5,000 berichten gericht op gebruikers in transport, fabricage, en zakelijke dienstverlening," het verslag zei.

Phishing wordt steeds geavanceerder

Vorig jaar, Microsoft en Google werden misbruikt bij aanvallen op externe werknemers die voor bekende bedrijven werken. Bedreigingsactoren gecreëerd nep- en fraudesites met bestemmingspagina's en aanmeldingsprompts lijkt op Google en Microsoft. Een schijf, Office Online en Mailchimp werden gebruikt bij de aanvallen.

Phishing-operators, in het algemeen, blijven zoeken naar nieuwe manieren om hun pogingen uit te voeren en hun slagingspercentage te verhogen. Eerder dit jaar, we rapporteerden over een nieuwe verduisteringstechniek die morsecode gebruikt om kwaadaardige URL's in een e-mailbijlage te verbergen. Dit was misschien het eerste geval van dreigingsactoren die morsecode op een dergelijke manier gebruikten.