Dit materiaal is gemaakt om u te helpen over hoe de Pr0tector ransomware virus te verwijderen en het herstel van bestanden versleuteld met de .pr0tect bestandsextensie.

Dit materiaal is gemaakt om u te helpen over hoe de Pr0tector ransomware virus te verwijderen en het herstel van bestanden versleuteld met de .pr0tect bestandsextensie.

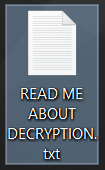

“READ ME OVER DECRYPTION.txt” is de losgeldbriefje gebruikt door de .pr0tect bestand virus ook wel bekend als Pr0tector ransomware. enige doel van de malware is om de computers van nietsvermoedende gebruikers te infecteren en coderen van de bestanden op hen. De versleutelde bestanden op de besmette computers bevatten .pr0tect bestandsextensie, ontbreekt een pictogram en kan niet worden geopend. In het losgeld nota, het virus eist gebruikers contact opnemen met één van de twee e-mails – pr0tector@india.com en pr0tector@tutanota.com. In het geval dat u besmet door dit virus, is het raadzaam om niet te betalen het losgeld en lees dan dit artikel grondig plaats.

bedreiging Samenvatting

| Naam |

.pr0tect File Virus |

| Type | Ransomware |

| Korte Omschrijving | De malware versleutelt gebruikers bestanden met behulp van een sterke encryptie-algoritme, het maken van directe decodering alleen mogelijk via een unieke decryptie sleutel ter beschikking van de cyber-criminelen. |

| Symptomen | De gebruiker kan losgeld notities getuigen en “instructies”, genoemd “READ ME OVER DECRYPTION.txt” koppelen aan de contacten van de cyber-criminelen. Gewijzigde bestandsnamen en de file-extensie .pr0tect is gebruikt. |

| Distributie Methode | Via een exploit kit, Dll-bestand aanval, kwaadaardige JavaScript of een drive-by download van de malware zich in een verduisterd wijze. |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

| Gebruikerservaring | Word lid van onze forum om Bespreek .pr0tect File Virus. |

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

.pr0tect File Virus - Besmetting Methoden

De Pr0tector ransomware is niet anders dan elke andere bedreiging die er zijn. Het virus maakt gebruik van verschillende kwaadaardige laders die de infectie veroorzaakt door het uitvoeren van obscure scripts die laatste aansluiten op de c2 servers van de cyber-criminelen. Deze intermediaire infectie bestanden worden meestal gebruikt in meerdere verschillende manieren om u te misleiden in ze te openen:

- In spam e-mails die zijn gericht op tricking gebruikers met misleidende boodschappen om ze te openen als bijlagen.

- Als nep opstellingen van de programma's gepost op verdachte websites.

- Als bestanden die zich voordoen als spel scheuren of programma vlekken op torrent websites.

- Zoals nep-updates.

- Via andere malware die al uw computer besmet kunnen zijn.

Via potentieel ongewenste programma's die kunnen in sommige scenario's een infectie veroorzaken door het veroorzaken browser redirects of verschillende soorten derden malvertising, die als het wordt aangeklikt op voert een script.

.pr0tect File Ransomware - Besmetting Activity

Na de infectie gebeurt, de schadelijke bestanden van deze ransomware infectie worden gedropt op de geïnfecteerde computer, en ze kunnen in de volgende Windows-mappen zich:

- %AppData%

- %Roamen%

- %Lokale%

- %LocalRow%

- %Gemeenschappelijk%

Nadat de bestanden zijn gedaald, meerdere processen van de gecompromitteerde machine kan worden gebruikt om ervoor te zorgen dat een aantal instellingen op te worden gewijzigd. Een van die kan het wissen van de schaduw volume kopieën worden door het uitvoeren van een reeks van commando's:

→ proces tot stand wilt brengen “cmd.exe / c

vssadmin.exe verwijderen schaduwen / all / quiet

bcdedit.exe / set {standaard} recoveryenabled geen

bcdedit.exe / set {standaard} bootstatuspolicy ignoreallfailures

Het virus kan ook te maken String Waarden met aangepaste gegevens die leidt tot de locatie van de kwaadaardige executables van deze ransomware infectie. Deze uitvoerbare bestanden kunnen worden ingesteld om te werken bij het opstarten. Hetzelfde kan worden gedaan om het behang te veranderen op de geïnfecteerde computer. De doorgaans gericht registersleutels die kunnen worden gebruikt door de .pr0tect bestand virus, zijn de volgende:

→ HKEY_CURRENT_USER Control Panel Desktop

HKEY_USERS .DEFAULT Control Panel Desktop

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Nadat dit is gebeurd, de .pr0tect virus kan een foutmelding veroorzaken op de besmette computer te verschijnen en vervolgens de versleuteling uit te voeren rechtstreeks of kracht van de machine opnieuw en doe de encryptie-proces op het systeem opstarten.

.pr0tect Ransomware - Encryption proces uitgelegd

Ten aanzien van encryptie, deze bijzondere ransomware kan veelgebruikte bestandstypen vallen. Dergelijke zijn bestandstypen gekoppeld aan:

- documenten.

- Foto's.

- Videos.

- audiobestanden.

- beeldbestanden.

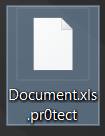

Zodra deze ransomware virus al de encryptie proces is uitgevoerd, het kan de bestandsextensies te wijzigen op de versleutelde bestanden. De extensie veranderd is .pr0tect, en de bestanden verschijnen als het volgende beeld:

De bestanden versleuteld door de .pr0tect virus kan niet meer worden geopend, en het virus opent een losgeld nota aan ervoor te zorgen dat de gebruiker zich bewust is van haar aanwezigheid op de computer – READ ME OVER DECRYPTION.txt:

Uw bestanden zijn gecodeerd.

Uw persoonlijke ID is: {Unieke ID Tag}

Om te kopen private sleutel voor het ontgrendelen van bestanden kunt u contact met ons op:

pr0tector@india.com

pr0tector@tutanota.com

Gelieve de ID bovenstaande.

Hierna, de gebruiker kan instructies over hoe je een flinke losgeld betalen om zijn komen te ontvangen / haar bestanden terug.

Verwijder .pr0tect Ransomware en Try Getting Back Files

Voor het verwijderen van deze ransomware infectie, meerdere verschillende dingen gedaan moeten worden. Een daarvan is om de dreiging eerste volledig te isoleren, en de andere is om een back-up van de gecodeerde bestanden, voor het geval dat. Om dit te doen, raden wij u aan de instructies voor het verwijderen hieronder volgen. Ze zijn zorgvuldig gemaakt om u te helpen de bestanden versleuteld door deze ransomware infectie te verwijderen. Als u problemen ondervindt bij het verwijderen van de bestanden zelf, experts schetsen geavanceerde anti-malware hulpmiddel als de beste optie Automatisch verwijderen. Het zal niet alleen een einde maken alle bestanden in verband met deze ransomware infectie, maar zal ook zorgen voor bescherming in de toekomst.

Voor het bestand herstelproces, helaas, er is geen directe decryptor voor deze ransomware infectie, omdat dit virus is nog in een vroeg stadium. Echter, kunt u proberen met behulp van kopieën van de versleutelde bestanden in andere methoden voor het bestand herstel en decryptie. We hebben een aantal suggesties hieronder in stap geplaatst "2. bestanden versleuteld door pr0tect herstellen” en je moet ze proberen, hoewel ze niet 100% garanderen dat al uw bestanden terug te krijgen.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op .pr0tect File Virus met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall .pr0tect File Virus and related malware from Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door .pr0tect Virus bestand op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door .pr0tect File Virus er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start de pc in de veilige modus te isoleren en te verwijderen .pr0tect File Virus

Stap 5: Probeer om bestanden versleuteld Restore van .pr0tect Virus File.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en .pr0tect File Virus doel om uw bestanden met behulp van een encryptie-algoritme te versleutelen die zeer moeilijk te decoderen kan zijn. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

.pr0tect File Virus-FAQ

What is .pr0tect File Virus Ransomware?

.pr0tect File Virus is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does .pr0tect File Virus Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does .pr0tect File Virus Infect?

Via verschillende manieren ..pr0tect File Virus Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of .pr0tect File Virus is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open ..pr0tect File Virus files?

U can't zonder decryptor. Op dit punt, de ..pr0tect File Virus bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd ..pr0tect File Virus bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen "..pr0tect File Virus" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen ..pr0tect File Virus bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of .pr0tect File Virus Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het zal de .pr0tect File Virus ransomware zoeken en lokaliseren en vervolgens verwijderen zonder enige bijkomende schade toe te brengen aan uw belangrijke ..pr0tect File Virus-bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can .pr0tect File Virus Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

About the .pr0tect File Virus Research

De inhoud die we publiceren op SensorsTechForum.com, this .pr0tect File Virus how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, the research behind the .pr0tect File Virus ransomware threat is backed with VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.

Hoi, kunt u deze delen hash of monsters?