Trojan Trickbot se espalha através de falsas vidas negras

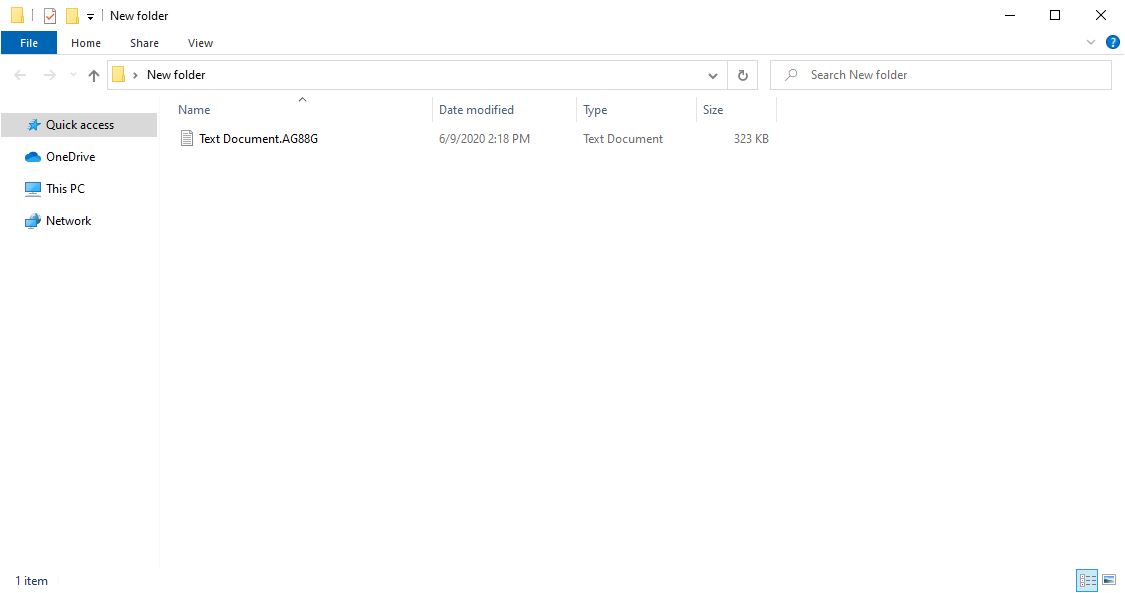

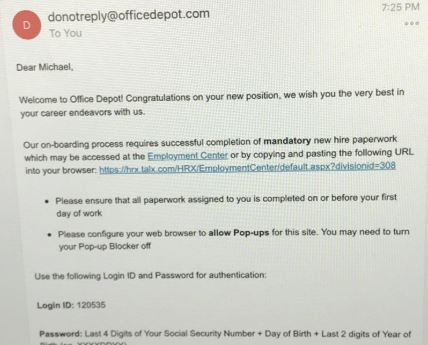

Os criminosos de computador estão usando várias páginas de phishing e outros tipos de conteúdo da Web relacionados ao movimento de protesto do Black Lives Matter e, como resultado, entregam o Trojan Trickbot. Esse malware tem sido empregado ao longo dos anos como principal…