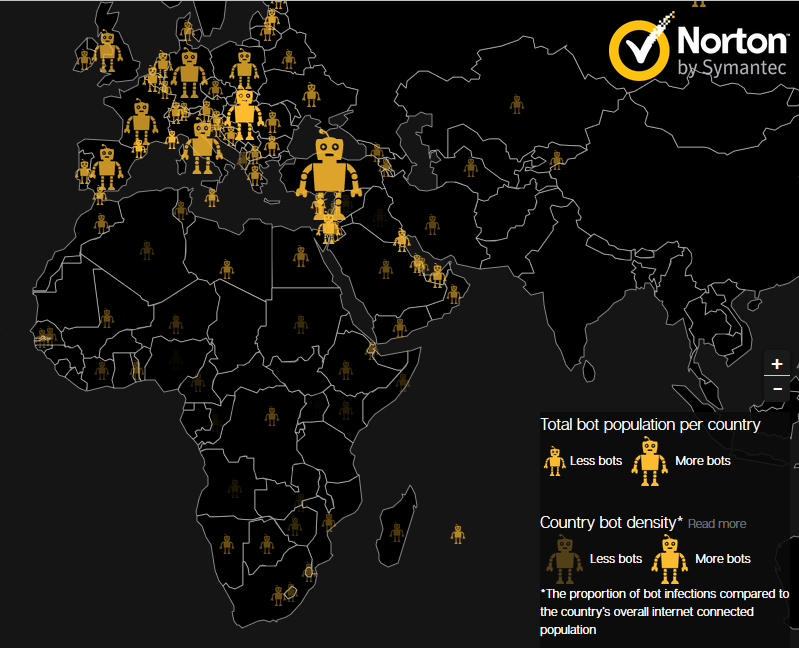

Topo 10 Maiores botnets em EMEA para 2016

De acordo com uma pesquisa realizada pela Symantec, Turquia tomou a posição de liderança em termos de maior população botnet na EMEA (Europa, Oriente Médio e África), com Istambul e Ancara tendo a mais alta e a segunda mais elevada rede de bots controlada…