Koadic remoção de Tróia - restaurar seu PC de infecções

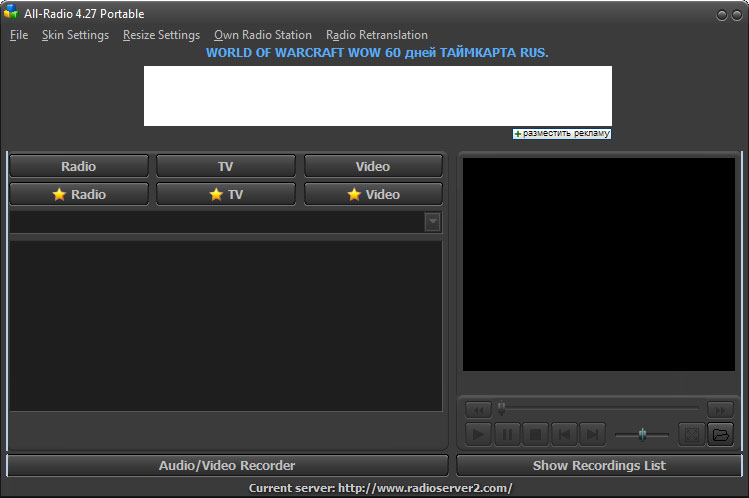

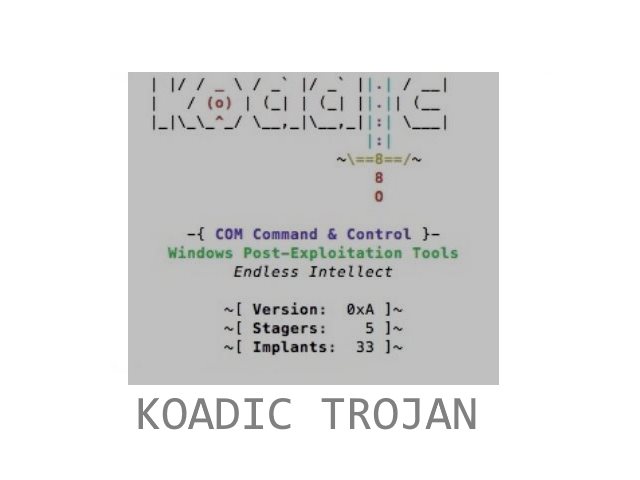

O Koadic Trojan é um perigoso RAT baseado em Python que podem causar sérios danos aos hospedeiros infectados. Ele consiste de um motor modular e plugins que adicionar à sua funcionalidade. Leia nosso artigo em profundidade para aprender mais sobre ele. Koadic Trojan…