Você já encontrou um e-mail que fez seu coração bater mais forte com alegações de spyware e vazamento de dados pessoais?? O Pegasus Email Scam também conhecido como “Você já ouviu falar de Pégaso?” fraude por e-mail ataca esses medos, fabricando histórias de dispositivos comprometidos para extorquir vítimas. Sua estratégia: fazer com que os destinatários acreditem que seus momentos mais íntimos estão ameaçados pelo notório Spyware Pegasus.

Este artigo se aprofunda a anatomia do Pegasus Email Scam, revelando as táticas empregadas pelos cibercriminosos e oferecendo etapas práticas para identificar, repelir, e se recuperar dessas tentativas enganosas. Continue lendo para se munir de conhecimentos e ferramentas que protegem sua segurança digital contra isso extorsão moderna.

Resumo ameaça

| Nome | Pegasus Email Scam também conhecido como “Você já ouviu falar de Pégaso?” embuste e-mail |

| Tipo | Scam Suporte Técnico |

| Pequena descrição | Um esquema de extorsão alegando que a vítima está infectada com o infame spyware Pegasus. |

| Tempo de remoção | Aproximadamente 15 minutos para verificar todo o sistema e remover quaisquer ameaças descobertas |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

O que exatamente é o golpe de e-mail Pegasus?

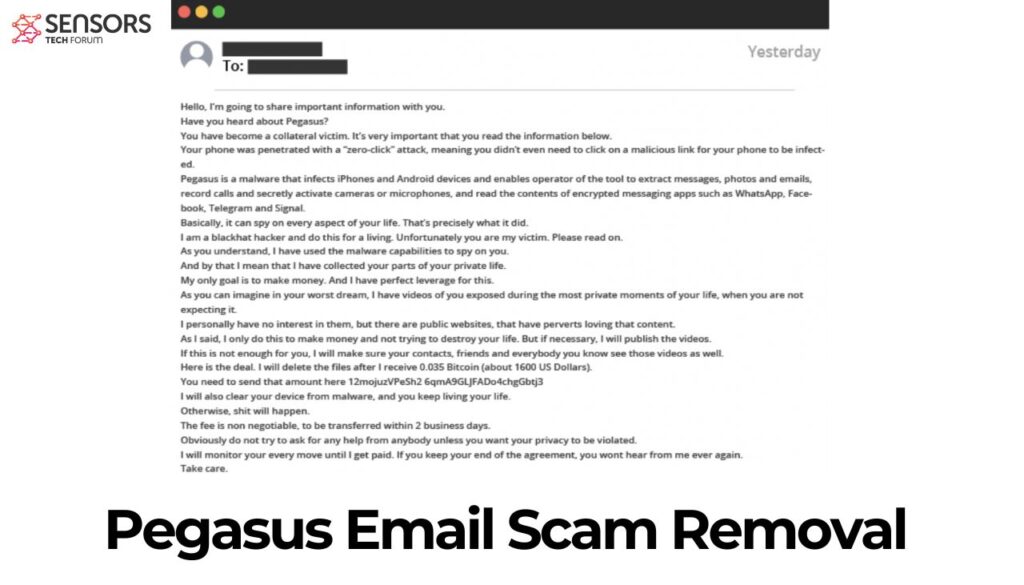

O Pegasus Email Scam é uma tentativa sofisticada, uma Engenharia social truque, explorar as emoções humanas através do medo e da extorsão. Os indivíduos recebem um e-mail alegando falsamente que um hacker comprometeram seus dispositivos com spyware Pegasus. Aqui está um exemplo de tal mensagem de e-mail:

Olá, Vou compartilhar informações importantes com você.

Você já ouviu falar sobre Pégaso?

Você se tornou uma vítima colateral. É muito importante que você leia as informações abaixo.Seu telefone foi invadido por um ataque de “clique zero”, o que significa que você nem precisou clicar em um link malicioso para que seu telefone fosse infectado.

Pegasus é um malware que infecta iPhones e dispositivos Android e permite ao operador da ferramenta extrair mensagens, fotos e e-mails,

gravar chamadas e ativar secretamente câmeras ou microfones, e leia o conteúdo de aplicativos de mensagens criptografadas como o WhatsApp, Facebook, Telegrama e Sinal.Basicamente, pode espionar todos os aspectos da sua vida. Foi exatamente isso que aconteceu.

Eu sou um hacker blackhat e faço isso para viver. Infelizmente você é minha vítima. Por favor, continue lendo.Como você entende, Eu usei os recursos de malware para espionar você.

E com isso quero dizer que reuni partes de sua vida privada.Meu único objetivo é ganhar dinheiro. E eu tenho uma vantagem perfeita para isso.

Como você pode imaginar em seu pior sonho, Tenho vídeos seus expostos durante os momentos mais privados da sua vida, quando você não está esperando.Eu pessoalmente não tenho interesse neles, mas existem sites públicos, que tem pervertidos amando esse conteúdo.

Como eu disse, Eu só faço isso para ganhar dinheiro e não para tentar destruir sua vida. Mas se necessário, vou publicar os vídeos.

Se isso não for suficiente para você, Vou garantir que seus contatos, amigos e todo mundo que você conhece também veem esses vídeos.Aqui está o acordo. Vou deletar os arquivos depois de receber 0.035 Bitcoin (sobre 1600 Dólares).

Você precisa enviar esse valor aqui 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuTambém limparei seu dispositivo contra malware, e você continua vivendo sua vida.

De outra forma, merda vai acontecer.A taxa não é negociável, para ser transferido dentro de 2 dias úteis.

Obviamente, não tente pedir ajuda a ninguém, a menos que queira que sua privacidade seja violada.

Vou monitorar cada movimento seu até receber o pagamento. Se você mantiver sua parte no contrato, você não vai ouvir de mim nunca mais.

Cuidar.

Este spyware, conhecido por suas capacidades de vigilância, supostamente captura informações ou atividades comprometedoras. O golpista então exige um resgate, normalmente em Bitcoin, ameaçando liberar o conteúdo coletado para os contatos do destinatário se não for pago. Contudo, a verdade por trás desses e-mails é muito menos alarmante, como eles são infundados, confiar apenas no engano e na falta de conhecimento do destinatário sobre ameaças cibernéticas.

Compreendendo o mecanismo de golpe por e-mail Pegasus

O mecanismo por trás desse golpe é bastante simples, mas eficaz, devido à exploração de dados vazados e à psicologia humana.. Os golpistas primeiro adquirem vítimas em potencial’ informações de contato e senhas de violações de dados anteriores. Eles então enviam e-mails em massa, incorporando esses dados pessoais para adicionar credibilidade às suas reivindicações. Estas mensagens afirmam que através do Pegasus spyware, o golpista obteve vídeos explícitos ou imagens incriminatórias dos destinatários. O golpe final do seu engano envolve exigir resgate em criptomoeda, explorar a natureza anônima de tais transações para evitar rastreamento.

- Aquisição de dados de usuários vazados em violações anteriores.

- Envio de e-mails fraudulentos personalizados com informações pessoais obtidas.

- Falsas alegações de infiltração de spyware e roubo de dados.

- Exigência de resgate com ameaças de divulgação pública.

este tática assustadora ataca o medo do constrangimento social e as consequências potenciais de tais exposições. Ainda, sem spyware real ou dados roubados, o golpe depende exclusivamente da reação e conformidade da vítima.

Origens do golpe de e-mail Pegasus: Uma breve visão geral

As origens do Pegasus Email Scam remontam a uma crescente consciência e medo das ferramentas de vigilância digital entre o público em geral. Pegasus, um verdadeiro spyware desenvolvido para vigilância governamental, tornou-se publicamente conhecido por suas capacidades robustas de acesso profundo a smartphones e outros dispositivos. Aproveitando a ampla cobertura e preocupação em torno desse tipo de spyware, golpistas viram uma oportunidade. Apenas mencionando Pégaso, eles emprestam uma aparência de credibilidade e ameaça iminente aos seus esquemas.

Esta tática de scareware evoluiu a partir de várias formas de extorsão online, adaptando-se para incorporar eventos atuais ou medos públicos em sua narrativa. Como a alfabetização digital varia entre os usuários de e-mail, a credibilidade desses golpes também varia. Contudo, um traço comum em seu sucesso é a exploração da psicologia humana especificamente, o medo do constrangimento e o desejo de resolver rapidamente possíveis ameaças à privacidade de alguém.

Em suma, o Pegasus Email Scam representa uma mistura de atividade cibercriminosa oportunista e engenharia social, explorar medos conhecidos para obter ganhos financeiros. Embora tenha o nome de spyware real, a conexão termina aí; nenhuma espionagem real ocorre. A conscientização e a educação sobre esses golpes podem diminuir significativamente o seu impacto e prevenir possíveis problemas financeiros e emocionais entre os alvos..

Como você pode identificar um golpe de e-mail Pegasus?

Os golpes por e-mail tornaram-se sofisticados ao longo dos anos, tentar enganar os indivíduos fazendo-os acreditar que sua segurança foi comprometida. o “Você já ouviu falar de Pégaso?” o golpe por e-mail é particularmente conhecido por inspirar medo, fingindo explorar a privacidade da vítima. Reconhecer os sinais desse golpe pode proteger seu bem-estar digital. Veja como identificar essas tentativas enganosas:

Principais características dos e-mails fraudulentos da Pegasus

O primeiro passo para se proteger do golpe de e-mail Pegasus é compreender suas características. Esses e-mails normalmente:

- Afirme ter instalado o spyware Pegasus no seu dispositivo sem o seu consentimento.

- Alegar ter coletado informações ou vídeos comprometedores seus.

- Exigir pagamento, frequentemente em Bitcoin, para evitar que as supostas informações sejam vazadas.

- Incluir linguagem urgente e ameaçadora para criar pânico e solicitar ação imediata.

- Pode mencionar uma senha que você usou anteriormente, obtidos de violações de dados, parecer legítimo.

Identificar essas marcas pode ser a primeira linha de defesa contra fraudes.

Comparando e-mails da Pegasus com notificações legítimas

Distinguir entre fraudes e e-mails de notificação legítimos é crucial para a segurança online. E-mails legítimos de provedores de serviços ou empresas de segurança:

- Falta de tons urgentes e ameaçadores frequentemente encontrados em comunicações fraudulentas.

- Não exija pagamentos em criptomoeda para resolução de problemas.

- Incluir informações de contato verificadas, permitindo que os destinatários confirmem diretamente a autenticidade da mensagem.

- Apresentar logotipos e marcas da empresa, embora isso por si só não seja um indicador de confiabilidade devido a possíveis falsificações.

- Fornecer informações detalhadas sobre como verificar e resolver de forma independente o problema mencionado.

Ao comparar essas características, você pode identificar mais facilmente e-mails fraudulentos que fingem controlar a ameaça de spyware Pegasus. É importante estar sempre informado e compreender que entidades legítimas não se envolverão em táticas de intimidação ou exigirão criptomoedas para resolução de problemas. Se alguma vez estiver em dúvida, entrar em contato diretamente com a organização mencionada usando os dados de contato oficiais encontrados em seu site.

Em qualquer circunstância em que você não tenha certeza sobre a autenticidade de um e-mail alarmante ou se temer que a segurança do seu dispositivo possa estar em risco, é aconselhável usar software de segurança confiável. SpyHunter é altamente recomendado para verificar e proteger seus dispositivos contra ameaças de malware e garantir que seu ambiente digital permaneça seguro.

Etapas imediatas a serem executadas se você recebeu um e-mail fraudulento do Pegasus

Descobrindo um email embuste na sua caixa de entrada pode ser uma experiência preocupante, especialmente quando se trata de ameaças à sua privacidade. o “Você já ouviu falar de Pégaso?” e-mail fraudulento usa o medo para manipular seus destinatários, mas saber as medidas imediatas a serem tomadas pode ajudá-lo a navegar nesta situação com confiança. Aqui está o que você deve fazer…

Não responde: A primeira regra para lidar com e-mails fraudulentos

Envolver-se com e-mails fraudulentos apenas aproxima você de perigos potenciais. Independentemente de quão urgente ou ameaçadora a mensagem pareça, seu melhor curso de ação é evitar responder. Responder a esses e-mails pode sinalizar aos golpistas que seu e-mail está ativo, possivelmente levando a mais tentativas de phishing ou golpes direcionados. Além disso, nunca abra nenhum anexo ou clique em links nesses e-mails, pois eles podem abrigar malware projetado para infectar seu dispositivo ou roubar informações pessoais.

Denunciando o golpe: Onde e como denunciar e-mails da Pegasus

Se você se tornou alvo de um “Você já ouviu falar de Pégaso?” email embuste, relatar é uma etapa crucial. Ao alertar as autoridades, você não apenas se protege, mas também ajuda a prevenir a propagação dessas atividades fraudulentas. o Centro de reclamações de crimes na Internet e a Comissão Federal de Comércio são duas plataformas principais onde fraudes como essas podem ser denunciadas. Quando você denuncia o golpe, tente fornecer o máximo de informações possível, incluindo o endereço de e-mail do remetente, a data em que você recebeu a mensagem, e quaisquer outros detalhes relevantes.

Lembrar, golpistas se aproveitam do medo e da incerteza. Ao tomar essas medidas imediatas, você se arma com conhecimento e apoio das autoridades, reduzindo significativamente o impacto potencial do golpe. Mantenha-se informado, e você se sentirá muito mais seguro no ambiente digital.

Para indivíduos preocupados com possíveis malwares ou spywares em seus dispositivos, software de segurança como o SpyHunter pode oferecer tranquilidade. SpyHunter foi projetado para detectar e remover malware, fornecendo defesa em tempo real contra uma variedade de ameaças. Sua interface amigável torna a proteção de sua privacidade digital simples e eficaz, garantindo que seu dispositivo permaneça protegido contra as ameaças de malware mais recentes.

O papel do SpyHunter na proteção contra golpes por e-mail

Golpes por e-mail se tornaram uma ameaça sofisticada, atacando indivíduos e empresas com mensagens enganosas que podem levar ao roubo de identidade, Perda financeira, e infecções por malware. Em meio a esta paisagem, SpyHunter surge como um mecanismo de defesa fundamental, oferecendo recursos de detecção e remoção que são essenciais para proteger os usuários’ ambientes digitais. Concentrando-se nas ameaças de malware mais recentes, incluindo aqueles propagados por meio de fraudes por e-mail, O SpyHunter garante que os usuários tenham uma camada avançada de proteção que se adapta à natureza dinâmica das ameaças cibernéticas.

Como o SpyHunter pode ajudar na detecção e remoção de ameaças relacionadas a golpes por e-mail

O SpyHunter foi projetado pensando no usuário final, apresentando uma interface amigável que simplifica o processo de detecção e eliminação de malware. Veja como o SpyHunter se destaca ao lidar com ameaças de fraudes por e-mail:

- Detecção avançada de malware: Utilizando um mecanismo de verificação robusto, O SpyHunter pode identificar assinaturas de malware e anomalias associadas a golpes de e-mail, incluindo tentativas de phishing e anexos maliciosos.

- Atualizações regulares: Para combater a natureza em constante evolução do malware, O banco de dados de definições de malware do SpyHunter é atualizado regularmente. Isso garante que o software possa reconhecer e mitigar até mesmo as ameaças mais recentes.

- Personalizado Malware Fixes: Nos casos em que o SpyHunter encontra malware desconhecido ou teimoso, oferece uma solução de correção personalizada. Os usuários podem enviar um ticket de suporte, e os técnicos do SpyHunter fornecerão uma solução personalizada e adaptada à sua situação específica.

- Remoção fácil de usar: Uma vez identificadas as ameaças, SpyHunter facilita sua remoção fácil. Isto é particularmente importante para usuários que podem não ter amplo conhecimento técnico, mas precisam de soluções eficazes contra fraudes sofisticadas por e-mail..

Ao combinar esses recursos, O SpyHunter atua como uma barreira formidável entre as ameaças de fraudes por e-mail e a vida digital do usuário, oferecendo tranquilidade no mundo on-line sempre arriscado.

Configurando o SpyHunter: Um guia passo a passo para aumentar a segurança do seu e-mail

Proteger suas comunicações digitais contra golpes por e-mail é simples com o SpyHunter. Aqui está um guia simples para aumentar a segurança do seu e-mail:

- Baixe e instale o SpyHunter: Visite o site oficial do SpyHunter e baixe o software. Siga as instruções de instalação para configurá-lo em seu sistema.

- Execute uma verificação do sistema: Abra o SpyHunter e inicie uma verificação completa do sistema. Isso permitirá que o software procure em seu computador quaisquer ameaças existentes, incluindo aqueles relacionados a golpes de e-mail.

- Revise os resultados da verificação: Assim que a verificação for concluída, revisar as descobertas. O SpyHunter listará as ameaças identificadas e fornecerá uma opção para removê-las do seu computador.

- Ative a proteção em tempo real: Habilite o recurso de proteção em tempo real do SpyHunter. Isso protegerá seu sistema contra ameaças à medida que elas aparecerem, evitando que golpes por e-mail criem raízes em seu sistema.

- Definir programações regulares de verificação: Agende verificações regulares com o SpyHunter para garantir proteção contínua. Verificações regulares ajudam a detectar e mitigar ameaças que podem passar despercebidas.

Seguindo estes passos, você pode reforçar sua defesa contra a ameaça de fraudes por e-mail e manter um ambiente digital seguro e saudável. Lembrar, permanecer proativo em relação às suas medidas de segurança cibernética é fundamental para evitar os impactos potencialmente devastadores dos golpes por e-mail.

Recuperando-se do golpe de e-mail Pegasus: Etapas essenciais

Ser vítima de um golpe pode ser assustador e opressor. Contudo, se recuperando do “Você já ouviu falar de Pégaso?” golpe de e-mail envolve claro, ações decisivas para proteger sua vida digital. Seguir essas etapas não apenas ajuda a mitigar possíveis danos, mas também permite que você recupere o controle sobre sua presença online.

Protegendo suas contas após um golpe: Alterando senhas e muito mais

Após sofrer uma fraude, seu foco imediato deve ser proteger suas contas online. Aqui está como:

- Altere suas senhas: Comece com suas contas mais confidenciais, como seu e-mail, bancário, e contas de mídia social. Selecione forte, senhas exclusivas para cada um para impedir o acesso não autorizado. Evite palavras ou sequências comuns que possam ser facilmente adivinhadas.

- Habilite a autenticação de dois fatores (2FA): Adicionando uma camada extra de segurança, 2FA exige uma segunda forma de verificação além da sua senha, como um código enviado para o seu telefone. Isso reduz significativamente as chances de acesso não autorizado.

- Revise as atividades da conta: Verifique se há transações ou alterações não autorizadas. Se você notar algo suspeito, relatá-lo imediatamente ao provedor de serviços.

- Questões de segurança: Atualize suas perguntas e respostas de segurança. Escolha perguntas e respostas que não sejam facilmente adivinhadas por alguém que possa conhecê-lo ou que possa encontrar informações sobre você online.

A implementação dessas etapas ajuda a proteger suas contas contra riscos adicionais e é crucial para sua segurança online.

Monitoramento de roubo de identidade e fraude financeira pós-golpe

Depois de ser alvo de um golpe, é vital ficar vigilante contra roubo de identidade e fraude financeira:

- Monitore suas demonstrações financeiras: Fique de olho nos seus extratos bancários, extratos de cartão de crédito, e quaisquer outras contas financeiras para transações não autorizadas. A detecção precoce pode prevenir perdas financeiras significativas.

- Verifique seu relatório de crédito: A revisão regular do seu relatório de crédito pode ajudá-lo a detectar precocemente sinais de roubo de identidade. Procure consultas ou contas que você não iniciou.

- Configurar alertas: Muitas instituições financeiras oferecem serviços de monitoramento gratuitos que alertam sobre qualquer atividade incomum em suas contas.. Esses alertas podem ser a primeira linha de defesa contra fraudes.

- Entrar em contato com autoridades: Se você suspeitar que suas informações foram usadas indevidamente, denuncie às autoridades locais e considere preencher um relatório junto às agências de proteção financeira relevantes.

Manter-se proativo com esses esforços de monitoramento pode fazer uma grande diferença na sua proteção contra os efeitos de longo prazo do roubo de identidade e da fraude financeira.. No infeliz caso de suspeita de malware ou necessidade de melhorar sua segurança digital, O utilitário de remediação de malware do SpyHunter pode servir como uma solução robusta, oferecendo ferramentas abrangentes de verificação e proteção projetadas para identificar e remover ameaças, garantindo que seu ambiente digital permaneça seguro.

Lembrar, a chave para superar os efeitos de um golpe está na ação imediata e na manutenção contínua de sua higiene digital. Seguindo estes simples passos, você pode reduzir significativamente o risco de danos adicionais e proteger sua presença online contra ameaças futuras.

Prevenindo Golpes Futuros: Dicas e práticas recomendadas

Na era digital dinâmica de hoje, proteger-se contra fraudes exige medidas proativas e uma mentalidade informada. Ao compreender as várias táticas que os golpistas empregam e como combatê-las de forma eficaz, os indivíduos podem melhorar significativamente a sua segurança e resiliência online contra atividades fraudulentas. A essência da prevenção de fraudes reside na adoção de uma abordagem abrangente que combine a proteção de informações pessoais com a educação contínua sobre a natureza evolutiva das ameaças.. Abaixo estão dicas práticas e práticas recomendadas formuladas para fortalecer suas defesas contra possíveis golpes.

Aprimorando a segurança do seu e-mail: Dicas Práticas

O e-mail se tornou uma ferramenta de comunicação essencial, mas também é um vetor comum para golpes e tentativas de phishing. Para proteger sua caixa de entrada de atividades maliciosas, comece com etapas simples, mas eficazes, que reforçam a segurança do seu e-mail. Criando único, senhas complexas para cada uma de suas contas reduzem drasticamente o risco de acesso não autorizado. Utilize gerenciadores de senhas para gerar e armazenar senhas, garantindo que eles não sejam facilmente decifráveis. Habilitar autenticação de dois fatores (2FA) qualquer lugar possível, adicionando uma camada adicional de segurança além da senha. Esta etapa dificulta significativamente a capacidade de um hacker obter acesso à sua conta, mesmo que eles consigam decifrar sua senha.

É crucial ter cuidado com cada link e anexo recebido por e-mail, mesmo de contatos conhecidos. Os cibercriminosos muitas vezes se disfarçam de fontes confiáveis. Verifique a credibilidade do remetente comparando seu endereço de e-mail com endereços conhecidos; uma ligeira modificação no endereço é uma tática comum usada por golpistas. Nunca clique em links ou baixe anexos de e-mails suspeitos ou inesperados. Quando em dúvida, entrar em contato diretamente com o remetente por meio de outro método de comunicação para confirmar a autenticidade da mensagem.

Finalmente, aproveite a tecnologia a seu favor, usando ferramentas confiáveis de filtragem de e-mail e antimalware. Essas soluções podem reduzir significativamente o número de e-mails de phishing que chegam à sua caixa de entrada e fornecer uma camada de segurança adicional ao verificar ameaças conhecidas.. Recurso de verificação de e-mail do SpyHunter, por exemplo, oferece proteção robusta contra malware e tentativas de phishing, garantindo sua segurança digital.

Recursos educacionais sobre golpes por e-mail

Manter-se informado sobre as últimas técnicas e tendências de fraudes por e-mail é fundamental para manter uma presença online segura.. Uma riqueza de recursos está disponível, projetado para aprimorar sua compreensão e ajudá-lo a ficar um passo à frente dos cibercriminosos. Sites oficiais do governo, portais de notícias sobre segurança cibernética, e organizações de proteção ao consumidor atualizam frequentemente seu conteúdo com informações valiosas sobre como reconhecer e evitar novos golpes.

O envolvimento com fóruns on-line e comunidades de segurança cibernética também pode fornecer insights sobre operações fraudulentas recentes e estratégias de prevenção. Essas plataformas permitem que os indivíduos compartilhem experiências e conselhos, promover uma defesa coletiva contra ameaças online.

Além disso, considere assinar boletins informativos de organizações e especialistas em segurança cibernética confiáveis. Essas assinaturas podem servir como uma fonte contínua de informações atualizadas, entregue diretamente na sua caixa de entrada. Dedicando alguns minutos por semana à leitura dessas atualizações, você pode melhorar significativamente sua capacidade de detectar e evitar fraudes por e-mail.

Workshops educativos e webinars são outra excelente forma de aprofundar o seu conhecimento sobre segurança cibernética. Muitas organizações oferecem sessões gratuitas que cobrem vários tópicos, desde segurança de e-mail e internet até medidas de proteção avançadas para sua vida digital. A participação nessas iniciativas educacionais fornece a você o conhecimento necessário para proteger melhor suas informações pessoais e dispositivos contra ameaças cibernéticas emergentes..

Em suma, prevenir fraudes por e-mail e melhorar sua segurança online exigem uma combinação de ferramentas tecnológicas, como SpyHunter, e um compromisso contínuo com a educação e vigilância. Mantendo-se informado e adotando práticas robustas de segurança, você pode reduzir significativamente o risco de ser vítima de golpes por e-mail e outras ameaças digitais.

O que você deve saber sobre golpes por e-mail?

Golpes por e-mail são uma ameaça comum no mundo online, empregando várias táticas para enganar indivíduos e explorar suas informações para fins maliciosos. Compreender esses golpes é sua primeira linha de defesa contra se tornar uma vítima. Abaixo estão algumas das perguntas mais frequentes relacionadas a golpes por e-mail, com respostas claras e diretas para fácil compreensão.

O que torna o golpe de e-mail Pegasus diferente dos outros?

O golpe de e-mail Pegasus se distingue pelo uso de intimidação, aproveitando a notoriedade do software altamente sofisticado do spyware Pegasus, conhecido por sua capacidade de se infiltrar em dispositivos móveis sem interação do usuário. Golpistas implantam táticas de medo, alegar falsamente que instalaram o Pegasus no dispositivo do destinatário para espioná-lo ou coletar informações confidenciais. Ao contrário dos golpes tradicionais que podem solicitar dados pessoais diretamente, esta estratégia envolve coagir as vítimas a pagar um resgate “retirar” a ameaça. É crucial lembrar que essas alegações são totalmente infundadas, e reconhecer o engano pode evitar possíveis perdas financeiras.

Os golpes por e-mail podem levar a infecções por malware?

sim, golpes por e-mail podem realmente levar a infecções por malware. Os cibercriminosos frequentemente incorporam links ou anexos maliciosos em suas mensagens, qual, quando clicado ou aberto, pode instalar malware no seu dispositivo. Este malware pode variar de ransomware, que bloqueia seus dados até que um resgate seja pago, a spyware, projetado para monitorar furtivamente e relatar suas atividades. As medidas preventivas incluem evitar e-mails suspeitos, especialmente aqueles que você não esperava, e não interagindo com seu conteúdo (links ou anexos). Além disso, manter o software de segurança atualizado em seu dispositivo oferece outra camada de proteção contra tais ameaças.

Por que é importante usar software de segurança como o SpyHunter?

Usando software de segurança confiável, como SpyHunter, desempenha um papel fundamental na defesa contra a ameaça generalizada de fraudes por e-mail e o malware potencial que elas podem conter. O SpyHunter foi projetado para detectar e remover uma vasta gama de malware, desde as variedades profundamente escondidas até as variedades mais comumente encontradas. Sua importância não pode ser exagerada por vários motivos:

- Proteção em tempo real: Oferece monitoramento contínuo e proteção contra ameaças novas e emergentes, agindo como um guarda vigilante para sua segurança digital.

- Remoção abrangente: Ao contrário de algumas defesas básicas, O SpyHunter pode erradicar cepas complexas de malware que se infiltram profundamente no seu sistema, garantindo uma limpeza completa.

- Amigo do usuário: Projetado com simplicidade em mente, é acessível a usuários de todos os níveis técnicos, tornar a segurança cibernética forte acessível a todos.

- Atualizações regulares: Para combater o cenário em constante evolução das ameaças cibernéticas, Spy Plutão é atualizado regularmente, garantindo que seus mecanismos de defesa estejam à altura da tarefa.

No contexto de fraudes por e-mail, ter o SpyHunter à sua disposição garante que mesmo se você acidentalmente se envolver com um e-mail malicioso, a ameaça pode ser rapidamente identificada e tratada antes de causar danos significativos ao seu sistema ou privacidade.

Principais vantagens para se manter protegido contra o golpe de e-mail da Pegasus

o “Você já ouviu falar de Pégaso?” embuste e-mail representa uma reviravolta moderna na extorsão cibernética, aproveitando o medo da invasão de privacidade para manipular suas vítimas. Compreender a natureza do golpe e como se proteger é crucial. Aqui está o que você precisa ter em mente:

- Reconheça o golpe: Em primeiro lugar, saiba que esses e-mails jogam com o medo de ter seus momentos mais íntimos expostos. Lembrar, as ameaças são táticas assustadoras sem nenhuma verdade por trás delas. As alegações detalhadas sobre o acesso ao seu dispositivo usando o malware Pegasus são totalmente fabricadas.

- Não se envolva: Se você receber esse e-mail, não responde, abra qualquer anexo, ou pagar o resgate. Responder apenas sinaliza ao golpista que você é receptivo, o que pode levar a ameaças mais direcionadas.

- Denuncie imediatamente: Ajude a prevenir a propagação desta atividade maliciosa denunciando-a. Alerte as autoridades através de plataformas como ic3.gov e reportfraud.ftc.gov. Os relatórios podem ajudar a rastrear os perpetradores e prevenir futuros golpes.

- Fortaleça suas defesas: Altere as senhas de suas contas online imediatamente após detectar uma tentativa de fraude. Opte por complexo, senhas exclusivas para cada conta e permitir autenticação de dois fatores (2FA) quando disponível.

- Fique calmo e informado: É essencial manter a calma e a racionalidade. Entenda que milhões de pessoas são alvo de e-mails fraudulentos diariamente, e você não está sozinho. Mais importante, nenhum vídeo ou dado comprometedor foi adquirido pelos golpistas.

- Mantenha a vigilância: Sempre tenha cuidado ao lidar com e-mails, especialmente aqueles de fontes desconhecidas. Evite abrir e-mails suspeitos ou clicar em links e anexos que eles contenham.

- Implante proteção antimalware: Garanta que seus dispositivos estejam protegidos com software de segurança confiável para detectar e remover possíveis ameaças. Verificações regulares do sistema são vitais para manter a segurança cibernética. Para quem procura uma solução robusta, SpyHunter é uma opção confiável para remover malware e aumentar a segurança do seu dispositivo.

Seguindo estas etapas simples, mas eficazes, você pode proteger sua vida digital contra o “Você já ouviu falar de Pégaso?” fraude por e-mail e ameaças cibernéticas semelhantes. Conhecimento é poder – equipe-se com ele e reduza sua vulnerabilidade a golpes online. Lembrar, o objetivo desses golpistas é explorar o medo e a incerteza; permanecer informado e cauteloso desmonta sua estratégia, mantendo você e seus dados privados seguros.

- janelas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft borda

- Safári

- Internet Explorer

- Parar pop-ups push

How to Remove Pegasus Email Scam from Windows.

Degrau 1: Scan for Pegasus Email Scam with SpyHunter Anti-Malware Tool

Degrau 2: Inicialize seu PC no modo de segurança

Degrau 3: Uninstall Pegasus Email Scam and related software from Windows

Etapas de desinstalação para Windows 11

Etapas de desinstalação para Windows 10 e versões mais antigas

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Siga as instruções acima e você vai com sucesso desinstalar a maioria dos programas.

Degrau 4: Limpe todos os registros, Created by Pegasus Email Scam on Your PC.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, created by Pegasus Email Scam there. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Video Removal Guide for Pegasus Email Scam (janelas).

Get rid of Pegasus Email Scam from Mac OS X.

Degrau 1: Uninstall Pegasus Email Scam and remove related files and objects

O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Look for any suspicious apps identical or similar to Pegasus Email Scam. Verifique o aplicativo que você deseja parar de funcionar automaticamente e selecione no Minus (“-“) ícone para escondê-lo.

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

In case you cannot remove Pegasus Email Scam via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

Você pode repetir o mesmo procedimento com os outros Biblioteca diretórios:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 2: Scan for and remove Pegasus Email Scam files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Pegasus Email Scam, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Video Removal Guide for Pegasus Email Scam (Mac)

Remove Pegasus Email Scam from Google Chrome.

Degrau 1: Inicie o Google Chrome e abra o menu suspenso

Degrau 2: Mova o cursor sobre "Ferramentas" e, em seguida, a partir do menu alargado escolher "extensões"

Degrau 3: Desde o aberto "extensões" menu de localizar a extensão indesejada e clique em seu "Retirar" botão.

Degrau 4: Após a extensão é removido, reinicie o Google Chrome fechando-o do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Erase Pegasus Email Scam from Mozilla Firefox.

Degrau 1: Inicie o Mozilla Firefox. Abra a janela do menu:

Degrau 2: Selecione os "Add-ons" ícone do menu.

Degrau 3: Selecione a extensão indesejada e clique "Retirar"

Degrau 4: Após a extensão é removido, restart Mozilla Firefox fechando-lo do vermelho "X" botão no canto superior direito e iniciá-lo novamente.

Uninstall Pegasus Email Scam from Microsoft Edge.

Degrau 1: Inicie o navegador Edge.

Degrau 2: Abra o menu suspenso clicando no ícone no canto superior direito.

Degrau 3: A partir do menu drop seleccionar "extensões".

Degrau 4: Escolha a extensão suspeita de malware que deseja remover e clique no ícone de engrenagem.

Degrau 5: Remova a extensão maliciosa rolando para baixo e clicando em Desinstalar.

Remove Pegasus Email Scam from Safari

Degrau 1: Inicie o aplicativo Safari.

Degrau 2: Depois de passar o cursor do mouse para o topo da tela, clique no texto do Safari para abrir seu menu suspenso.

Degrau 3: A partir do menu, Clique em "preferências".

Degrau 4: Depois disso, selecione a guia 'Extensões'.

Degrau 5: Clique uma vez sobre a extensão que você deseja remover.

Degrau 6: Clique em 'Desinstalar'.

Uma janela pop-up aparecerá pedindo a confirmação de desinstalação a extensão. selecionar 'Desinstalar' novamente, and the Pegasus Email Scam will be removed.

Eliminate Pegasus Email Scam from Internet Explorer.

Degrau 1: Inicie o Internet Explorer.

Degrau 2: Clique no ícone de engrenagem denominado 'Ferramentas' para abrir o menu suspenso e selecione 'Gerenciar Complementos'

Degrau 3: Na janela 'Gerenciar Complementos'.

Degrau 4: Selecione a extensão que deseja remover e clique em 'Desativar'. Uma janela pop-up será exibida para informá-lo que você está prestes a desativar a extensão selecionada, e mais alguns add-ons pode ser desativado assim. Deixe todas as caixas marcadas, e clique em 'Desativar'.

Degrau 5: Após a extensão indesejada foi removido, reinicie o Internet Explorer fechando-o com o botão vermelho 'X' localizado no canto superior direito e reinicie-o.

Remova notificações push de seus navegadores

Desative as notificações push do Google Chrome

Para desativar quaisquer notificações push do navegador Google Chrome, Por favor, siga os passos abaixo:

Degrau 1: Vamos para Configurações no Chrome.

Degrau 2: Em Configurações, selecione “Configurações avançadas”:

Degrau 3: Clique em “Configurações de conteúdo”:

Degrau 4: Abrir "notificações”:

Degrau 5: Clique nos três pontos e escolha Bloco, Editar ou remover opções:

Remover notificações push no Firefox

Degrau 1: Vá para Opções do Firefox.

Degrau 2: Vá para as configurações", digite “notificações” na barra de pesquisa e clique "Configurações":

Degrau 3: Clique em “Remover” em qualquer site para o qual deseja que as notificações desapareçam e clique em “Salvar alterações”

Parar notificações push no Opera

Degrau 1: Na ópera, pressione ALT + P para ir para Configurações.

Degrau 2: Na pesquisa de configuração, digite “Conteúdo” para ir para Configurações de Conteúdo.

Degrau 3: Abrir notificações:

Degrau 4: Faça o mesmo que você fez com o Google Chrome (explicado abaixo):

Elimine notificações push no Safari

Degrau 1: Abra as preferências do Safari.

Degrau 2: Escolha o domínio de onde você gosta de push pop-ups e mude para "Negar" de "Permitir".

Pegasus Email Scam-FAQ

What Is Pegasus Email Scam?

The Pegasus Email Scam threat is adware or vírus redirecionar navegador.

Pode tornar o seu computador significativamente lento e exibir anúncios. A ideia principal é que suas informações provavelmente sejam roubadas ou mais anúncios sejam exibidos em seu dispositivo.

Os criadores de tais aplicativos indesejados trabalham com esquemas de pagamento por clique para fazer seu computador visitar tipos de sites arriscados ou diferentes que podem gerar fundos para eles. É por isso que eles nem se importam com os tipos de sites que aparecem nos anúncios. Isso torna o software indesejado indiretamente arriscado para o seu sistema operacional.

What Are the Symptoms of Pegasus Email Scam?

Existem vários sintomas a serem observados quando esta ameaça específica e também aplicativos indesejados em geral estão ativos:

Sintoma #1: Seu computador pode ficar lento e ter baixo desempenho em geral.

Sintoma #2: Você tem barras de ferramentas, add-ons ou extensões em seus navegadores da web que você não se lembra de ter adicionado.

Sintoma #3: Você vê todos os tipos de anúncios, como resultados de pesquisa com anúncios, pop-ups e redirecionamentos para aparecerem aleatoriamente.

Sintoma #4: Você vê os aplicativos instalados no seu Mac sendo executados automaticamente e não se lembra de instalá-los.

Sintoma #5: Você vê processos suspeitos em execução no Gerenciador de Tarefas.

Se você ver um ou mais desses sintomas, então os especialistas em segurança recomendam que você verifique se há vírus no seu computador.

Que tipos de programas indesejados existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, as ameaças que atualmente podem afetar o seu dispositivo podem ser software antivírus desonesto, adware, seqüestradores de navegador, clickers, otimizadores falsos e quaisquer formas de PUPs.

O que fazer se eu tiver um "vírus" like Pegasus Email Scam?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, a partir de suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras on-line ou realizou atividades on-line com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e todos os dispositivos se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e também estarão livres de vírus e protegidos no futuro.

How Does Pegasus Email Scam Work?

Uma vez instalado, Pegasus Email Scam can coletar dados utilização rastreadores. Esses dados são sobre seus hábitos de navegação na web, como os sites que você visita e os termos de pesquisa que você usa. Em seguida, é usado para direcionar anúncios ou vender suas informações a terceiros.

Pegasus Email Scam can also baixe outro software malicioso em seu computador, como vírus e spyware, que pode ser usado para roubar suas informações pessoais e exibir anúncios arriscados, que pode redirecionar para sites de vírus ou fraudes.

Is Pegasus Email Scam Malware?

A verdade é que os filhotes (adware, seqüestradores de navegador) não são vírus, mas pode ser tão perigoso pois eles podem mostrar e redirecioná-lo para sites de malware e páginas fraudulentas.

Muitos especialistas em segurança classificam programas potencialmente indesejados como malware. Isso ocorre devido aos efeitos indesejados que os PUPs podem causar, como exibir anúncios intrusivos e coletar dados do usuário sem o conhecimento ou consentimento do usuário.

About the Pegasus Email Scam Research

O conteúdo que publicamos em SensorsTechForum.com, this Pegasus Email Scam how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o específico, problema relacionado ao adware, e restaure seu navegador e sistema de computador.

How did we conduct the research on Pegasus Email Scam?

Observe que nossa pesquisa é baseada em investigações independentes. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre o malware mais recente, adware, e definições de sequestrador de navegador.

além disso, the research behind the Pegasus Email Scam threat is backed with VirusTotal.

Para entender melhor esta ameaça online, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.