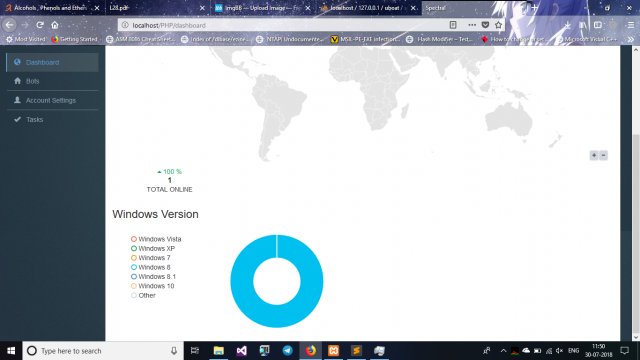

O botnet UBoat é um botnet de prova de conceito que foi projetado principalmente para testes de penetração e fins educacionais. O autor por trás dele afirmou especificamente que o principal objetivo por trás dele é ajudar os engenheiros de segurança a entender como as botnets podem afetar redes específicas. Como tal, qualquer uso malicioso é considerado ilegal. A ferramenta está disponível publicamente para qualquer pessoa usar, isso significa que especialistas e hackers podem baixá-lo e utilizá-lo. Pode ser estendido ou modificado, o que pode levar à criação e upload de módulos adicionais.

Projeto de botnet de prova de conceito UBoat & Característica

O botnet UBoat é codificado inteiramente em C++ e não contém dependências externas, isto significa que irá correr sem instalar quaisquer pacotes adicionais. Uma característica importante é o fato de fornecer comunicações criptografadas entre o host e o cliente. Isso torna muito difícil para os administradores de rede descobrirem que há um ataque em andamento quando um ataque de baixo impacto foi iniciado.

As conexões com os hosts finais podem ser feitas de maneira redundante e persistente:

- Instalação persistente — O botnet UBoat envia continuamente pacotes de informações que mantém uma conexão ativa com os hosts. Isso evita que a conexão seja perdida.

- Redundância — Permite que os operadores de botnet configurem um endereço de servidor substituto ou domínio caso o endereço do servidor principal não esteja acessível.

Os controladores de botnet têm a capacidade de iniciar dois tipos principais de ataques DDOS:

- Inundação TCP — Este é o ataque clássico deste tipo que é feito enviando vários pacotes SYN para as vítimas. Os ataques falsificarão o endereço IP de origem, portanto, as respostas não retornarão a ele.

- Inundação UDP — Este ataque é baseado na ideia de que o botnet precisará sobrecarregar as portas aleatórias nos hosts de destino com pacotes contendo datagramas UDP.

O componente malicioso pode ser usado para se infiltrar na máquina host e modificar valores importantes usados por ela. Os principais parâmetros incluem valores do sistema, ID de informações de hardware, Endereço IP e etc. Eles podem ser extraídos e alterados pelos operadores.

Ao obter acesso às máquinas, os operadores de malware terão a capacidade de executar comandos arbitrários. O botnet UBoat também atua como um keylogger em uma versão passiva ou ativa. Usando esse malware, os hackers também podem entregar, atualizar ou desinstalar outras ameaças aos sistemas host também.

O motor modular disponível garante que os operadores possam estendê-lo ainda mais com novas funções.