O que é o vírus Cl0p?

Este artigo foi criado para ajudar a explicar o que é o .Cl0p file ransomware e como você pode removê-lo completamente do seu computador.

Uma nova forma de ransomware, carregando a extensão .Cl0p foi recentemente relatada pelo pesquisador de malware @JakubKroustek. O vírus de arquivos .Cl0p é do tipo ransomware e visa criptografar os arquivos nos computadores infectados por ele logo após o qual adicionar o Cl0pReadMe.txt bilhete de resgate, que contém instruções de extorsão sobre como a vítima pode pagar um resgate pesado, a fim de obter a sua arquivos de volta. Se o seu computador foi infectado pelo Cl0p ransomware, sugerimos que você leia este artigo com atenção.

Resumo do vírus Cl0p

| Nome | clop Ransomware |

| Extensão de arquivo | .Cl0p |

| Tipo | ransomware, Cryptovirus |

| Ransom Exigir Nota | Cl0pReadMe.txt |

| Tipo | ransomware, Cryptovirus |

| Pequena descrição | O Cl0p ransomware visa criptografar os arquivos nos computadores das vítimas e, em seguida, o vírus ransomware extorta as vítimas a pagar em criptomoedas para que os arquivos funcionem novamente.. |

| Os sintomas | O cl0p ransomware adiciona o .Clop aos arquivos criptografados e eles não podem ser abertos. O vírus também cai a nota Cl0pReadMe.txt. |

| distribuição Método | Os e-mails de spam, Anexos de e-mail, arquivos executáveis |

| Ferramenta de detecção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

| Ferramenta de recuperação de dados | Windows Data Recovery por Stellar Phoenix Aviso prévio! Este produto verifica seus setores de unidade para recuperar arquivos perdidos e não pode recuperar 100% dos arquivos criptografados, mas apenas alguns deles, dependendo da situação e se você tem ou não reformatado a unidade. |

Visão Geral do Histórico do Clop Ransomware

2020 infecções

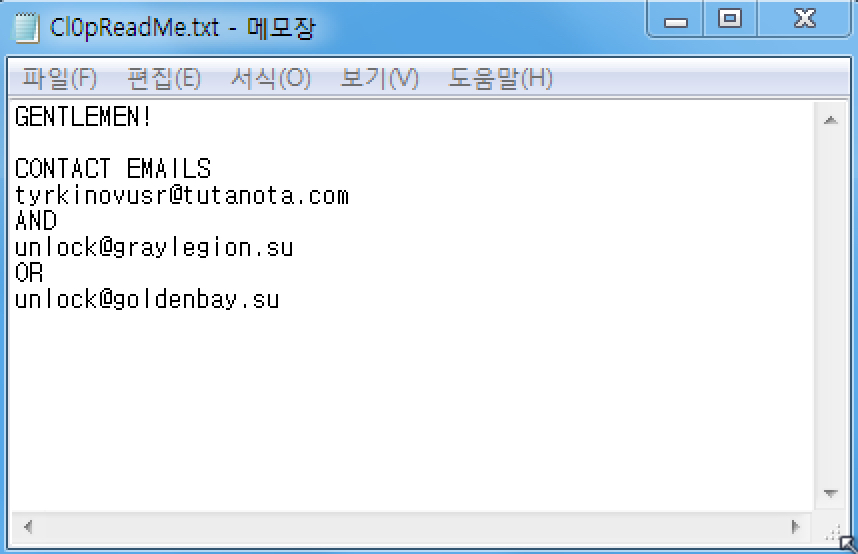

Parece que há uma nova versão do Clop Ransomware, usando o zero em vez da letra “O” como uma extensão de arquivo e uma nota de resgate. O vírus foi detectado e relatado pelo pesquisador Minhee Lee no Twitter. A nova nota de resgate de acordo com isso agora é denominada Cl0pReadMe.txt e tem o seguinte conteúdo:

Texto da Imagem:

CAVALHEIROS!

E-mails de contato:

tyrkinovusr@tutanota.com

E

unlock@graylegion.su

OU

unlock@goldenbay.su

As notícias sobre o ransomware .Cl0p ficaram conhecidas em vários relatórios. De acordo com as novas informações de um dos grupos de hackers começou a liberar os arquivos de uma empresa chamada EV CARGO Logística devido ao fato de que eles não tenham pago a taxa solicitada no período de tempo designado. Informações sobre os nomes de arquivo foi publicado online em várias comunidades dar mais detalhes sobre os dados sequestrados:

créditos de cobrança wk 0.xlsx, shots.docx tela coleções, cópia de – wk 35 FY20 – Relatório Atrasado Weekly – NFT.xlsx, cópia Wk 37 FY20 – Relatório Atrasado Weekly – NFT.xlsx, Cópia do 2SFG Willand Invoice acking Wk 15 (3).xlsx, Cópia de 5 relatório de custos semana – V2 01.xslm, Cópia de todos os Semana 08 2020 Weekly Payroll Postings.xlsx, Cópia da AR Task List.xlsx, Cópia do ASDA NFT Central emloyment Custos 2019.xlsx, Copie de Créditos Coleção sobretaxas de combustível Wk 32.xlsx, Copie de Créditos Coleção Sobretaxa de Combustível Wk 3.xlsx, Copie de Créditos Coleção Sobretaxa de Combustível Wk 34 (002).xlsx, Copie de Créditos Coleção sobretaxas de combustível Wk 36.xlsx, Cópia do Evesham.xlsx, Cópia do SMBC semana 20 19-20.xls, Cranswick CRAMAL_BACKING_WK30_FY20.pdf, log CS 59819 Copernus.xlsx, Clientes para Collection.xlsx, data.xslx, multidão – Acréscimos Wk 41.xlsx, Daventry Coda Costing Pacote FY19 Master.xlsx, Resumo Depot – St Albans (1).xlsx, Resumo Depot – St Alans.xlsx, Derv sobretaxa calc.xlsx, DFBR_UK_1921_20190709_NFT Distribuição Operações Ltd_Bespoke Reporting_20190709_NFT Distribution_Consumption Report_Jun19.xlsx, dir.txt, Doc1.docx, documento (4) Rachel Saunders 21 Outubro 2018 101 PM MARCADA (1).pdf, documento (4) Rachel Saunders 21 Outubro 2018 101 PM MARKED.pdf, Emergevest Semana Page.xlsx, Envrio relatório NFT 12 months.xlsx, ev cargo.zip, EVCL – Asda Dav Assalariado Overtime wK8.xlsx, EVCL armazém da empresa Details.xlsx, EVCL Semana relatório de custos EVCL – v3.03 – Ames.xlsm, números Eyescan available.xlsx, FC Análise para Wk30.xlsx, FINANCIAL_CALENDAR.pdf, Forza IPL form.xlsx fornecedor, Lista completa VOID Telefone outubro 18.xlsx, Mercadorias em pelo Pallet.xlsx, rede (1).xlsx

A informação sensível vazou podem incluir os seguintes:

- >Senhas de unidade de rede

- Informação ao cliente

- Informação financeira

Em uma nota separada outro grupo de hackers está oferecendo um serviço chamado consultoria de segurança de rede para empresas - supostamente os hackers estão oferecendo testes de penetração e outras ações relacionadas. O preço solicitado por eles é de R $ 250 mil em Bitcoin (BTC).

Em fevereiro 2020 informações sobre infecções por ransomware Cl0p ficaram conhecidas por nós - uma universidade holandesa supostamente pagou a soma 30 BTC para hackers seguintes um comunicado de imprensa pública. Este montante é de cerca de $220,000 e tem sido dada aos hackers após uma infecção em toda a rede que ocorreu por volta do Natal do ano passado. A informação foi transmitido ao vivo para o público e os funcionários explicou como eles estavam cientes sobre o impacto do vírus tinham em suas redes internas - e particularmente o efeito sobre os arquivos do pessoal e dos estudantes.

O problema com hackers começou em outubro, quando e-mails de phishing foram abertos nas estações de trabalho que estavam na rede interna da universidade. Através do código malicioso colocado dentro de hackers foram capazes de infectar os sistemas internos. Mais danos foi feito quando ultrapassada configurações de servidor que foram exploradas, a fim de adquirir privilégios administrativos. Posteriormente, esse acesso foi usado para entregar o ransomware Cl0p.

2019 infecções

O vírus .Cl0p viu uma versão mais recente, que inclui a capacidade de detectar e ignorar o conjunto de segurança do Windows Defender. A nova variante CryptoMix também pode superar o pacote do Microsoft Security Essentials (utilizado em versões mais antigas do Microsoft Windows) e também os MalwareBytes anti-vírus. Esta nova versão utiliza a mesma extensão .clop e cria uma nota de resgate que é chamado ClopReadMe.txt.

A análise, realizada por as mostras pesquisador de segurança que o bypass anti-vírus é realizado antes da fase de encriptação é feito. Estes serviços são desativados por reconfigurar o Registro do Windows e remover as definições de configuração desses processos:

- Monitoramento comportamento

- Proteção em tempo real

- Carregamento de amostra

- proteção contra adulteração

- Detecção nuvem

- Anti-Spyware Detecção

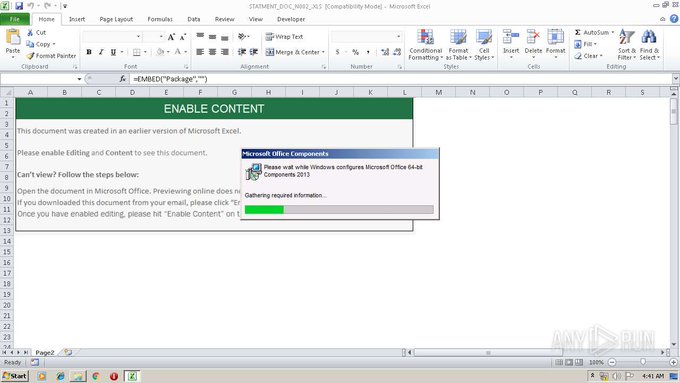

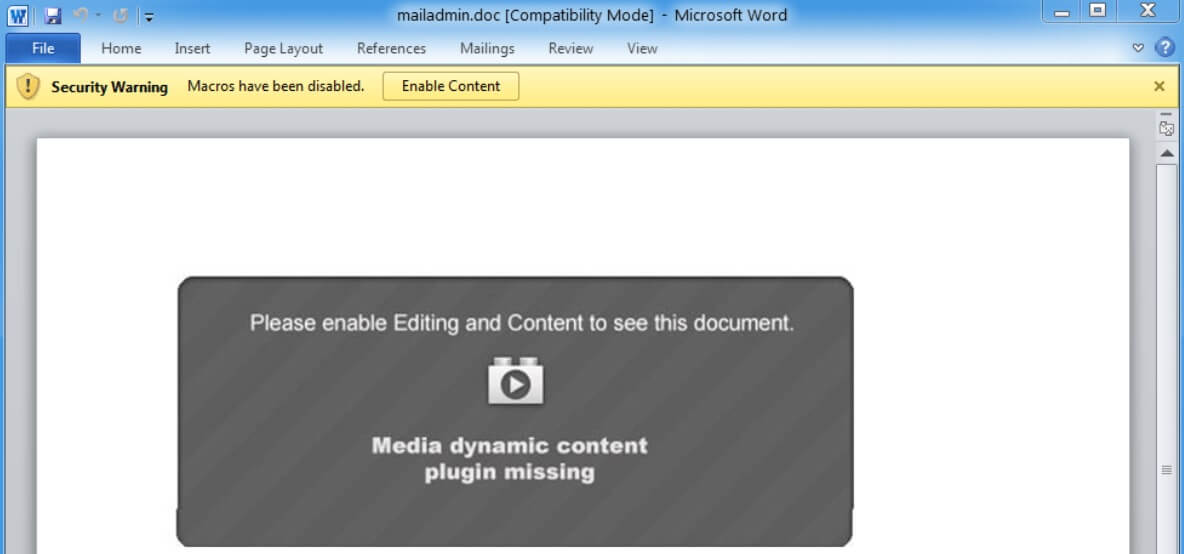

A análise de segurança das amostras de vírus .Cl0p em andamento mostra que a ameaça está sendo lançada por um novo grupo de hackers e usando uma nova técnica de distribuição. Parece que os criminosos desta vez são bastante experiente como muitas amostras foram detectados. O vírus .Cl0p está sendo enviado principalmente via documentos infectados - eles podem ser planilhas, bases de dados, arquivos de texto e apresentações. Quando eles são abertos um prompt irá pedir-lhes para permitir que o built-in macros que irá acionar a infecção.

Uma das nossas fontes de estados que é possível que os ataques estão sendo realizados pelo coletivo TA505 hackers. Eles são conhecidos por executar ataques complexos contra alvos de alto perfil, indústrias especificamente empresariais e estabelecimentos governamentais.

.Cl0p Files Virus – Métodos de distribuição

Para o .Cl0p file ransomware para ser espalhado, o vírus pode vir para o seu computador através de uma variedade de meios. Os principais arquivos de infecção o vírus, sugerem roteiro aleatório extrair o executável malicioso do vírus. Tais arquivos nomeados aleatoriamente muitas vezes são um sintoma do vírus sendo distribuído através de um script malicioso de algum tipo. Este poderia ser um JavaScript malicioso que está definido para largar o executável infecção no computador, tendo a vítima visitar um site malicioso ou sendo redirecionado para tal, como resultado de algum tipo de [wplinkpreview url =”https://sensorstechforum.com/generator-cluehack-adware-removal/”]adware sendo instalado no PC vítima.

Outro possível meio de replicação do arquivo .Cl0p ransomware é considerado um código de macro malicioso que pode ser inserido nos documentos. Estes documentos podem ser enviados para as vítimas como resultado de ser incorporado como anexos de e-mail, onde eles podem fingir ser facturas de compras e vários outros tipos de arquivos aparentemente importantes, gostar:

- Recibos.

- Faturas de lojas de varejo on-line.

- documentos bancários.

- documentos relacionados com o trabalho.

Uma vez que a vítima abre o documento, pode pedir-lhe para “Permitir a Edição” por cicking no botão, semelhante ao que a imagem abaixo mostra:

Isso desencadeia o script malicioso, o que pode resultar na descompactação do executável malicioso e executá-lo automaticamente no computador da vítima.

.Cl0p Ransomware - Atividades

Uma vez instalado no computador da vítima, o arquivo .Cl0p ransomware é o tipo de vírus que visa infectar computadores e depois extorquir o proprietário por dinheiro. A análise do vírus até agora detectados vários arquivos, associado ao Cl0p Ransomware:

SHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Nome do arquivo: 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa.exe

Tamanho do arquivo 235.5 KBSHA-256:3320f11728458d01eef62e10e48897ec1c2277c1fe1aa2d471a16b4dccfc1207

Nome do arquivo:unpacked.exe

Tamanho do arquivo:100.5 KBSHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Nome do arquivo:tcpsov.exe

Uma vez que o arquivo .Cl0p ransomware já infectou um computador, o vírus pode soltá-lo do executável malicioso diretamente no desktop do PC vítima. Além disso, .Cl0p ransomware também descarta seu arquivo de nota de resgate, chamado Cl0pReadMe.txt. Parece que o seguinte:

Sua rede foi penetrada.

Todos os arquivos em cada host na rede foram criptografadas com um algoritmo forte.

Backups ou foram criptografados ou excluído ou discos de backup foram formatados.

As cópias de sombra também removido, assim F8 ou quaisquer outros métodos podem danificar os dados criptografados, mas não recuperar.

Nós exclusivamente têm software de decodificação para a sua situação

Nenhum software de decodificação está disponível no público.

Não reinicie ou desligamento - arquivos podem ser danificados.

Não renomear ou mover os arquivos criptografados e leia-me.

arquivos leia-me não exclui DO.

Isso pode levar à impossibilidade de recuperação dos determinados arquivos.

photorec, RannohDecryptor etc.. ferramentas de reparação é inútil e pode destruir seus arquivos irreversivelmente.

Se você quer restaurar seus arquivos escrever e-mails (contactos estão na parte inferior da folha) e anexar 2-3 arquivos criptografados

(Menos que 5 MB cada, não-arquivados e os arquivos não devem conter informações valiosas

(Bases de dados, backups, grandes planilhas do excel, etc.)).

Você receberá amostras decifradas e nossas condições como obter o decodificador.Atenção!!!

a sua garantia – amostras desencriptados.

Não renomear arquivos criptografados.

Não tente decifrar seus dados usando software de terceiros.

Nós não preciso seus arquivos e suas informações.Mas depois 2 semanas todos os seus arquivos e chaves serão automaticamente excluídos.

Contato e-mails:

servicedigilogos@protonmail.com

ou

managersmaers@tutanota.comO preço final depende de quão rápido você escreva-nos.

clop

Depois que o vírus Cl0p ransomware já comprometeu uma determinada máquina, é relatado em um análise VMRay para interagir com os seguintes arquivos de sistema do Windows:

→ Kernel32.dll

Kernelbase.dll

user32.dll

Win32

shell32.dll

Shlwapi.dll

Crypt32.dl

Mpr.dll

O vírus Cl0p ransomware também pode extrair as seguintes informações de máquinas vitimadas:

- hora do sistema.

- OS Tipo.

- Língua.

- idioma do teclado.

Além desta análise, o Cl0p Ransomware reporta-o para executar as seguintes atividades:

- Retarda a sua própria execução.

- Muda de aparência de pastas.

- Cria um monte de novos arquivos.

- Substitui o código em arquivos./li>

O vírus não se comunica através da web para servidores de controle de ciber-criminoso e não parece excluir quaisquer cópias sombra do volume das máquinas que contaminou.

clop Ransomware – Processo de criptografia

Acredita-se que a criptografia do ransomware Cl0p seja conduzida com a ajuda do RSA (Rivest-Shamir-Adleman) Algoritmo de criptografia. O vírus ransomware pode primeiramente procurar os tipos de arquivo que está definido para criptografar. Esses arquivos são geralmente apenas os arquivos utilizáveis, dos seguintes tipos:

- auditivo.

- Vídeo.

- Imagem.

- Arquivo.

- Documento.

- Virtual drive.

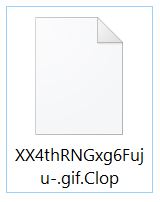

Uma vez que o ransomware criptografa os arquivos, também os renomeia, fazer o início do arquivo de olhar irreconhecível:

Remova o Clop Ransomware e tente restaurar arquivos .Cl0p

Antes de começar a pensar em remover o Cl0p Ransomware do seu computador, nós sugiro que você faça um backup primeiro.

Para a remoção Cl0p ransomware, sugerimos que você siga as instruções de remoção por baixo. Eles foram criados para ajudá-lo a apagar os arquivos deste ransomware manualmente ou automaticamente, dependendo de qual situação é apropriada. Se você já tentou a remoção manual e você não consegue eliminar este ransomware, é altamente recomendável para removê-lo automaticamente com o auxílio de um software avançado anti-malware. Essa ferramenta ajudará você a excluir o vírus Cl0p ransomware do seu computador e também garantirá que a proteção futura do seu computador também seja ativada.

Se você deseja tentar restaurar arquivos criptografados .Cl0p, a primeira coisa que você deve estar ciente de é não mexer com eles de qualquer maneira manualmente, porque eles podem quebrar se você tentar remover a extensão. Temos recomendado vários métodos que podem “ir ao redor” descriptografia direto com nenhuma 100% garantia de ser capaz de recuperar todos os seus arquivos, mas eles são a melhor aposta, já que não há descriptografia direta de .Cl0p Arquivos de vírus no momento.

- Degrau 1

- Degrau 2

- Degrau 3

- Degrau 4

- Degrau 5

Degrau 1: Scan for Clop Virus with SpyHunter Anti-Malware Tool

Remoção automática de ransomware - Guia de Vídeo

Degrau 2: Uninstall Clop Virus and related malware from Windows

Aqui é um método em alguns passos simples que deve ser capaz de desinstalar a maioria dos programas. Não importa se você estiver usando o Windows 10, 8, 7, Vista ou XP, esses passos vai começar o trabalho feito. Arrastando o programa ou a sua pasta para a lixeira pode ser um muito má decisão. Se você fizer isso, pedaços e peças do programa são deixados para trás, e que pode levar a um trabalho instável do seu PC, erros com as associações de tipo de arquivo e outras atividades desagradáveis. A maneira correta de obter um programa fora de seu computador é para desinstalá-lo. Fazer isso:

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Siga as instruções acima e você excluirá com sucesso a maioria dos programas maliciosos e indesejados.

Degrau 3: Limpe quaisquer registros, created by Clop Virus on your computer.

Os registros normalmente alvo de máquinas Windows são os seguintes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Você pode acessá-los abrindo o editor de registro do Windows e excluir quaisquer valores, created by Clop Virus there. Isso pode acontecer, seguindo os passos abaixo:

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Gorjeta: Para encontrar um valor criado-vírus, você pode botão direito do mouse sobre ela e clique "Modificar" para ver qual arquivo é definido para ser executado. Se este é o local do arquivo de vírus, remover o valor.

Antes de começar "Degrau 4", por favor Arrancar de novo para o modo Normal, no caso em que você está no Modo de Segurança.

Isto irá permitir-lhe instalar e uso SpyHunter 5 com sucesso.

Degrau 4: Boot Your PC In Safe Mode to isolate and remove Clop Virus

Degrau 5: Try to Restore Files Encrypted by Clop Virus.

Método 1: Use o STOP Decrypter da Emsisoft.

Nem todas as variantes deste ransomware pode ser descriptografado gratuitamente, mas nós adicionamos o decryptor utilizado por pesquisadores que é frequentemente atualizado com as variantes que se tornam, eventualmente descriptografado. Você pode tentar e descriptografar seus arquivos usando as instruções abaixo, mas se eles não funcionam, então, infelizmente, a sua variante do vírus ransomware não é decryptable.

Siga as instruções abaixo para usar o decrypter Emsisoft e descriptografar os arquivos de graça. Você pode baixar a ferramenta de decodificação Emsisoft ligados aqui e depois seguir os passos apresentados abaixo:

1 Botão direito do mouse na decrypter e clique em Executar como administrador como mostrado abaixo:

2. Concordo com os termos de licença:

3. Clique em "Adicionar pasta" e em seguida, adicione as pastas onde deseja que os arquivos descriptografado como debaixo mostrado:

4. Clique em "Decrypt" e esperar por seus arquivos para ser decodificado.

Nota: Crédito para o decryptor vai para pesquisadores Emsisoft que fizeram a descoberta com este vírus.

Método 2: Use software de recuperação de dados

Ransomware infections and Clop Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. É por isso que sugeriram um método de recuperação de dados que podem ajudá-lo a ir descriptografia torno direta e tentar restaurar seus arquivos. Tenha em mente que este método pode não ser 100% eficaz, mas também pode ajudá-lo um pouco ou muito em situações diferentes.

Basta clicar no link e nos menus do site na parte superior, escolher Recuperação de dados - Assistente de Recuperação de Dados para Windows ou Mac (dependendo do seu SO), e depois baixe e execute a ferramenta.

Clop Virus-FAQ

What is Clop Virus Ransomware?

Clop Virus is a ransomware infecção - o software malicioso que entra no computador silenciosamente e bloqueia o acesso ao próprio computador ou criptografa seus arquivos.

Muitos vírus ransomware usam algoritmos de criptografia sofisticados para tornar seus arquivos inacessíveis. O objetivo das infecções por ransomware é exigir que você pague um pagamento por resgate para ter acesso aos seus arquivos de volta.

What Does Clop Virus Ransomware Do?

O ransomware em geral é um software malicioso que é projetado para bloquear o acesso ao seu computador ou arquivos até que um resgate seja pago.

Os vírus ransomware também podem danificar seu sistema, corromper dados e excluir arquivos, resultando na perda permanente de arquivos importantes.

How Does Clop Virus Infect?

Via several ways.Clop Virus Ransomware infects computers by being sent através de e-mails de phishing, contendo anexo de vírus. Esse anexo geralmente é mascarado como um documento importante, gostar uma fatura, documento bancário ou até mesmo uma passagem de avião e parece muito convincente para os usuários.

Another way you may become a victim of Clop Virus is if you baixe um instalador falso, crack ou patch de um site de baixa reputação ou se você clicar em um link de vírus. Muitos usuários relatam ter recebido uma infecção por ransomware baixando torrents.

How to Open .Clop Virus files?

Vocês can't sem um descriptografador. Neste ponto, a .Clop Virus arquivos são criptografado. Você só pode abri-los depois de descriptografados usando uma chave de descriptografia específica para o algoritmo específico.

O que fazer se um descriptografador não funcionar?

Não entre em pânico, e faça backup dos arquivos. Se um decodificador não decifrar seu .Clop Virus arquivos com sucesso, então não se desespere, porque esse vírus ainda é novo.

posso restaurar ".Clop Virus" arquivos?

sim, às vezes os arquivos podem ser restaurados. Sugerimos vários métodos de recuperação de arquivos isso poderia funcionar se você quiser restaurar .Clop Virus arquivos.

Esses métodos não são de forma alguma 100% garantido que você será capaz de recuperar seus arquivos. Mas se você tiver um backup, suas chances de sucesso são muito maiores.

How To Get Rid of Clop Virus Virus?

A maneira mais segura e eficiente de remover esta infecção por ransomware é o uso de um programa anti-malware profissional.

It will scan for and locate Clop Virus ransomware and then remove it without causing any additional harm to your important .Clop Virus files.

Posso denunciar ransomware às autoridades?

Caso seu computador tenha sido infectado por uma infecção de ransomware, você pode denunciá-lo aos departamentos de polícia locais. Ele pode ajudar as autoridades em todo o mundo a rastrear e determinar os autores do vírus que infectou seu computador.

Abaixo, preparamos uma lista com sites governamentais, onde você pode registrar uma denúncia caso seja vítima de um cibercrime:

Autoridades de segurança cibernética, responsável por lidar com relatórios de ataque de ransomware em diferentes regiões em todo o mundo:

Alemanha - Portal oficial da polícia alemã

Estados Unidos - IC3 Internet Crime Complaint Center

Reino Unido - Polícia de Fraude de Ação

França - Ministro do interior

Itália - Polícia Estadual

Espanha - Policia Nacional

Países Baixos - Aplicação da lei

Polônia - Polícia

Portugal - Polícia Judiciária

Grécia - Unidade de crime cibernético (Polícia Helênica)

Índia - Polícia de Mumbai - Célula de investigação do CyberCrime

Austrália - Centro de crime de alta tecnologia australiano

Os relatórios podem ser respondidos em prazos diferentes, dependendo das autoridades locais.

Você pode impedir que o ransomware criptografe seus arquivos?

sim, você pode prevenir o ransomware. A melhor maneira de fazer isso é garantir que o sistema do seu computador esteja atualizado com os patches de segurança mais recentes, use um programa anti-malware confiável e firewall, faça backup de seus arquivos importantes com frequência, e evite clicar em links maliciosos ou baixando arquivos desconhecidos.

Can Clop Virus Ransomware Steal Your Data?

sim, na maioria dos casos ransomware roubará suas informações. It is a form of malware that steals data from a user's computer, criptografa isso, e depois exige um resgate para descriptografá-lo.

Em muitos casos, a autores de malware ou invasores ameaçarão excluir os dados ou publicá-lo on-line a menos que o resgate seja pago.

O ransomware pode infectar WiFi?

sim, ransomware pode infectar redes WiFi, como agentes mal-intencionados podem usá-lo para obter o controle da rede, roubar dados confidenciais, e bloquear usuários. Se um ataque de ransomware for bem-sucedido, pode levar a uma perda de serviço e/ou dados, e em alguns casos, perdas financeiras.

Devo Pagar Ransomware?

Não, você não deve pagar extorsionários de ransomware. Pagá-los apenas incentiva os criminosos e não garante que os arquivos ou dados sejam restaurados. A melhor abordagem é ter um backup seguro de dados importantes e estar atento à segurança em primeiro lugar.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, os hackers ainda podem ter acesso ao seu computador, dados, ou arquivos e pode continuar ameaçando expô-los ou excluí-los, ou mesmo usá-los para cometer crimes cibernéticos. Em alguns casos, eles podem até continuar a exigir pagamentos de resgate adicionais.

Um ataque de ransomware pode ser detectado?

sim, ransomware pode ser detectado. Software antimalware e outras ferramentas de segurança avançadas pode detectar ransomware e alertar o usuário quando está presente em uma máquina.

É importante manter-se atualizado sobre as medidas de segurança mais recentes e manter o software de segurança atualizado para garantir que o ransomware possa ser detectado e evitado.

Os criminosos de ransomware são pegos?

sim, criminosos de ransomware são pegos. Agências de aplicação da lei, como o FBI, A Interpol e outras empresas tiveram sucesso em rastrear e processar criminosos de ransomware nos EUA e em outros países. Como as ameaças de ransomware continuam a aumentar, o mesmo acontece com a atividade de fiscalização.

About the Clop Virus Research

O conteúdo que publicamos em SensorsTechForum.com, this Clop Virus how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o malware específico e restaurar seus arquivos criptografados.

Como conduzimos a pesquisa sobre este ransomware?

Nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, e como tal, recebemos atualizações diárias sobre as definições de malware e ransomware mais recentes.

além disso, the research behind the Clop Virus ransomware threat is backed with VirusTotal e a projeto NoMoreRansom.

Para entender melhor a ameaça do ransomware, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.

Como um site dedicado a fornecer instruções gratuitas de remoção de ransomware e malware desde 2014, A recomendação do SensorsTechForum é preste atenção apenas a fontes confiáveis.

Como reconhecer fontes confiáveis:

- Sempre verifique "Sobre nós" página da web.

- Perfil do criador do conteúdo.

- Certifique-se de que pessoas reais estejam por trás do site e não nomes e perfis falsos.

- Verifique o Facebook, Perfis pessoais no LinkedIn e no Twitter.

Não achei isso realmente útil. O computador da minha mãe tinha esse vírus. Você não fornece nenhum arquivo específico para excluir. Depois de olhar para os arquivos de desinstalação, onde não havia nada de novo ou suspeito. Então olhou para o registro, aqui é onde você falha não dando nomes de entrada. Eu vi o Run e RunOnce, mas não vi nada de estranho. Quando reiniciei, consegui instalar o Spyhunter e fazer varreduras.