A quarta edição do conhecido conteúdo de hacking da Tianfu Cup ocorreu durante o fim de semana de outubro 17 e 17 em Chengdu. A competição foi vencida pelo Kunlun Lab, uma empresa chinesa de segurança cibernética. A equipe do Kunlun Lab recebeu o prêmio monetário de $654,500. Quase todos os alvos listados foram “pwned” com sucesso.

A Copa Tianfu é semelhante ao Pwn2Own, pois dá aos chapéus brancos a capacidade de entrar nos dispositivos e sistemas mais recentes por meio de abordagens e técnicas originais. O concurso de hacking hospeda três torneios simultâneos dedicados à demonstração de vulnerabilidade, quebra do dispositivo, e comprometendo sistemas operacionais. O torneio de quebra de dispositivos oferece os maiores prêmios monetários para equipes que têm três tentativas de cinco minutos para quebrar um dispositivo.

Quem foi derrotado durante a Copa Tianfu 2021?

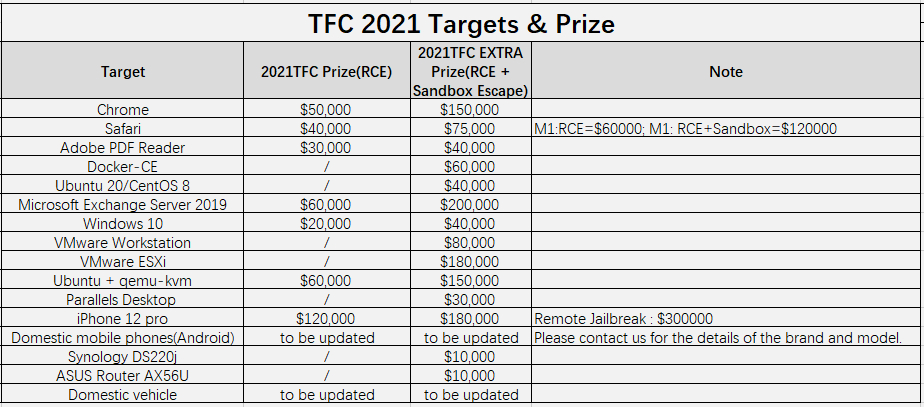

A edição deste ano "direcionou" o Chrome rodando no Windows 10 21H1, Safari rodando em um Macbook Pro, Docker-CE instalado em um servidor que executa o Ubuntu Server 20.04, Sistema operacional Linux Ubuntu 20 e CentOS 8 instalado em um sistema Lenovo L14, Microsoft Exchange Server 2019, janelas 10, VMware Workstation e ESXi, Parallels Desktop, Iphone 13 Pró, Dispositivo de armazenamento conectado à rede Synology DS220j, e um roteador ASUS AX56U.

Quase todos os alvos foram hackeados com sucesso este ano, com exceção de Synology DS220j NAS, Xiaomi Mi 11 Smartphone, e um veículo elétrico chinês não divulgado, para o qual nenhum participante sequer indicou tentar uma exploração.

janelas 10, por outro lado, foi hackeado 5 vezes. Aqui está a lista do resto das empresas (compilado por TheRecord) isso foi pwned, alguns dos quais várias vezes:

Adobe PDF Reader - 4 vezes

Ubuntu 20 - 4 vezes

Parallels VM - 3 vezes

iOS 15 - 3 vezes

Apple Safari - 2 vezes

Google Chrome - 2 vezes

Roteador ASUS AX56U - 2 vezes

Docker CE - 1 Tempo

VMWare ESXi - 1 Tempo

Estação de trabalho VMware - 1 Tempo

qemu VM - 1 Tempo

Microsoft Exchange - 1 Tempo

Taça tianfu 2020

É digno de nota que um exploit contra iOS apresentado no 2020 edição foi usada em uma campanha real de espionagem cibernética, realizada pelo regime de Pequim contra sua população uigur.

Edição do ano passado foi ganho pela equipe chamada “360 Enterprise Security and Government and (ESG) Vulnerability Research Institute,”Do respeitado Qihoo 360 companhia. A equipe recebeu quase dois terços de todo o orçamento do prêmio ou $744,500 fora de $1,210,000. O segundo e o terceiro lugar foram dados ao Laboratório de Segurança AntFinancial Lightyear e ao pesquisador de segurança Pang.