Det har nu vist sig, at selv efter et år med at lappe den kryptografisk software biblioteket OpenSSL, skiftende adgangskoder, og andre sikkerhedsforanstaltninger anvendes, den heartbleed-bug bug stadig udgør en stor trussel. Tusindvis af enheder er stadig udsat for sårbarheden.

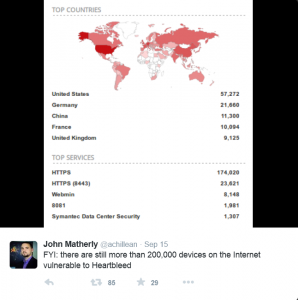

Opdagelsen blev gjort ved hjælp af tingenes internet ("Tingenes internet") søgemaskine Shodan. Et par dage siden, Shodan grundlægger John Matherly lavet en tweet indlæg med forskydningen resultaterne af 200 tusinde enheder, der stadig er udsat for heartbleed-bug sårbarhed.

Stillingen har også et kort illustration og mere specifikke oplysninger om, hvor hovedparten af de ansvarlige enheder er placeret. Mere end en fjerdedel af disse enheder er i det område af USA, lidt mere end tyve tusind i Tyskland, og omkring ti tusinde i Kina, Frankrig og Det Forenede Kongerige.

På hvilke måder kan Shodan Hjælp?

Søgemaskinen giver også regionale og andre mere tekniske oplysninger. Det samler den slags data mellem enheder tilsluttet til internettet, herunder sådanne dem, andre populære søgemaskiner som regel udsmid. Mere specifikt – alt, hvad der måtte være forbundet til internettet, såsom servere, afbrydere, routere, webkameraer, trafiklys, hjerte monitor implantater, sensorsystemer (alt i alt, alt med en IP-adresse, der kan overføre data via et netværk).

Den tilbundsgående statistik for Shodan bør være i stand til at hjælpe administratorer hele verden til at opspore, hvilke er de sårbare enheder, og få dem fast. Forskellige sikkerhedstjek, server HTTP test og gør sikker på, om en enhed er synlig for eksterne netværk er nogle af de nyttige værktøjer i søgemaskinen, som virksomhederne kan bruge. På denne måde, de effektivt kan sikre, at de har den nødvendige beskyttelse fra heartbleed-bug bug.

Vil Administratorer Gør deres netværk heartbleed-bug-fri, Nu?

Denne nye, offentlig information kan også være en udløsende faktor for angribere at målrette det pågældende udstyr. I en officiel Venafi-rapport for et par måneder siden, Det er blevet oplyst, at i Global 2000 virksomheder, et eller andet sted omkring tre fjerdedele af de enheder, der blev berørt af heartbleed-bug er ikke blevet fuldt ud ”oprydning”. Hvilket betyder, at de fleste af disse selskaber ikke har gjort deres yderste for bedst at sikre deres netværksenheder fra sådan en stor trussel, og indtil der er gjort, kan der aldrig være en stopper for heartbleed-bug sårbarhed.

Hvad tænker du om det her? Skulle OpenSSL blive lappet igen? Skal folk gøre en større indsats for at sikre deres enheder er heartbleed-bug-fri denne gang? Eller begge disse ting? Hvad ville du gøre?