Du skal vide nu, at den bedste metode til at beskytte din computer mod ransomware og malware i almindelighed, er at forhindre det i at komme ind det på det første sted. Den anden bedste ting er at sikkerhedskopiere dine filer, så hvis ransomware stadig formår at snige sig ind og kryptere dine data, du har en vej ud.

Forebyggelse ransomware i at trænge ind dit system, dog, er ganske hård. Efter alt, cyberforbrydere dedikerer det meste af deres indsats netop i at skabe måder at narre dig til at klikke på et ondsindet URL eller åbne en kompromitteret vedhæftet som indeholder ransomware.

Cyber skurke favorit og mest succesfulde metode til stak ransomware kreationer i dit system er ikke i tvivl spam emails, flittigt forklædt som legitime dem. Så, hvordan kan du genkende den fidus fra den autentiske ene?

Det er, hvad jeg vil diskutere i detaljer nedenfor.

De fleste phishing e-mails indeholder nu Ransomware

PhishMe.com, en udbyder af phishing-forsvar løsninger for virksomheden, udgivet en rapport for et par år siden, hvorefter 93% af phishing e-mails nu indeholder ransomware.

Phishing-e-mail-kampagner har set en 6.3 millioner stigning i rå tal, skyldes først og fremmest en ransomware stigning mod sidste kvartal af 2015. Det er en svimlende 789% hoppe.

Den skræmmende vækst af phishing e-mails indeholdende ransomware skyldes for det meste, at ransomware bliver lettere at udvikle takket være ransomware-as-a-service (Raas), de høj ROI cyberforbrydere får, og den relative sikkerhed og anonymitet dens skabere. Den krævede løsesum er normalt bearably høj, så ofrene vælger at bare betale det i bytte for deres dekrypterede filer og få det overstået, snarere end kæmper for at genvinde deres data, som kan blive til en total ravage i sidste ende. Men det faktum, at ofrene ofte vælger at betale cyber skurke er, hvad der opmuntrer dem til at sprede ransomware vira endnu mere.

Hvordan cyberkriminelle laver den perfekte e-mail-fidus med ransomware

Igen, spam e-mails er de cyber skurke favorit måde at distribuere ransomware. Det fungerer simpelthen. Den ondsindede e-mail er omhyggeligt designet til at efterligne en legitim afsender. Og, hvis brugeren er i en fart, eller nysgerrig nok eller simpelthen ikke opmærksomme på de farer, der kan skjule i hans indbakke, han vil åbne den.

Cyber skurke har en række forskellige måder at tilpasse e-mail-bærer af deres ransomware. De bruger geografisk målretning at lære væsentlige oplysninger om de målrettede brugere. De vil så efterligne lokale mærker, banker, ministerier, andre institutioner og organisationer, etc. at brugerne kan bruge eller er i kontakt med og vil bruge dit sprog og lokale valuta samt.

Cyber skurke bruger også blød målretning.

“Dette har været en snigende tendens for et stykke tid nu,” sagde Brendan Griffin, Trussel Intelligence Manager hos PhishMe.

Bløde målrettede phishing emails sigte på mennesker i et bestemt job kategori:

"Det er et sted mellem en virksomhed kompromis email eller spyd phishing angreb, der er målrettet mod en specifik udøvende, og generelle formål spam mail, der går ud til alle,”Ifølge csoonline.com.

Hvordan man genkender Emails med Ransomware

Obsessing med sikkerhed kan vise dit cyber liv i et samlede mareridt som jo mere du ser for trusler, jo flere spor af dem du finder. At være hyper-alarm, dog, ville gøre underværker for din cybersikkerhed. Og det betyder at blive uddannet på hvad der er derude, og hvordan du kan undgå det. Her er flere tips om, hvordan du rent faktisk kan skelne de gode fra de dårlige:

Engangs eller midlertidig e-mail-domæner

Cyber slyngler bruger ofte engangs eller midlertidige e-domæner til at sprede ransomware og andre ondsindede komponenter. Dybest set, efter du har åbnet en sådan e-mail, det vil selv-slette.

Du kan finde en detaljeret liste over sådanne domæner for at få en idé om, hvordan de eventuelt se ud – gist.github.com – og undgå dem.

Distribution steder af ransomware

Hvis du er i tvivl om en webadresse, der er indeholdt i en e-mail, du har lige åbnet, skal du ikke klikke det. Brug en ransomware tracker at se, hvad slags steder nogle af de mest berygtede ransomware virus bruger og være opmærksom på sådanne URL'er ikke kun i din indbakke. Efter alt, spam e-mails er ikke den eneste måde at sprede ransomware.

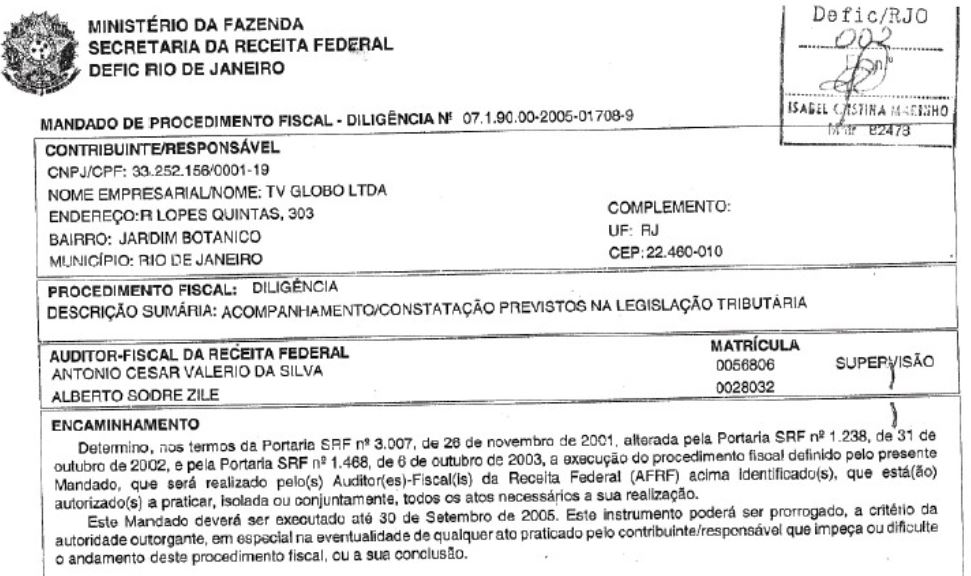

En meddelelse fra en styrelse

Nedenfor er et udsnit af en ondsindet vedhæftet indeholdt i en spam e-mail til formål at sprede Philadelphia ransomware. Det ligner en legitim meddelelse fra Brasiliens finansministerium. Når du åbner den vedhæftede fil, du udløse ransomware s download proces. Og, mens du spekulerer på, hvorfor du har modtaget denne meddelelse fra Brasiliens ministerium, Philadelphia ransomware har allerede sneget sig ind din computer og har krypteret dine filer uden din vidende eller tilladelse.

Den e-mail afsender og underskrift

Før du klikker på URL eller åbne den vedhæftede fil i en e-mail, nøje kontrollere afsenderen og underskrift. Manglende oplysninger om afsender / underskriveren og kontakt info foreslår en phish.

Som for afsenderen, cyberforbrydere spoof ofte det viste navn på spam e-mail. Return Path, en e-mail data løsninger udbyder, analyseret mere end 760,000 e-mail trusler rettet mod 40 af verdens største brands, og rapporteret at næsten halvdelen af dem falsk brand i displayet navn.

Noget bare ikke se ret

Casino sikkerhed hold i Las Vegas er uddannet til at lede efter noget, der ikke ser helt rigtigt. De kom selv op med en løbetid – "JDLR" - der står for "bare ikke se ret". Det samme gælder for e-mails, for.

Simpelthen sagde, hvis noget ser mistænkeligt ud for dig, ikke åbne den.

Relaterede aflæsninger:

- Falsk revnet software leverer STOP Ransomware

- LockFile Ransomware bruger unik intermitterende kryptering til at undgå registrering

- Conti Ransomware kan nu ødelægge datasikkerhedskopier