Usted debe saber por ahora que el mejor método para proteger el equipo de ransomware y el malware en general, es para evitar que entren en el primer lugar. El segundo mejor es hacer copias de seguridad de sus archivos, de manera que si ransomware se las arregla para colarse y cifrar sus datos, Tiene una salida.

La prevención de ransomware entren en su sistema, sin embargo, es bastante difícil. Después de todo, los cibercriminales dedican la mayor parte de sus esfuerzos precisamente en la creación de formas de engañarlo para que haga clic en un enlace malicioso o abrir un archivo adjunto que contiene el ransomware comprometida.

método preferido y más exitosa cibernéticos ladrones 'para empujar sus creaciones ransomware en su sistema son de ninguna duda de correos electrónicos no deseados, diligencia disfrazado de los legítimos. Así, ¿cómo reconocer la estafa de la auténtica?

Eso es lo que voy a discutir en detalle más adelante.

La mayoría de los correos electrónicos de phishing contienen ahora ransomware

PhishMe.com, un proveedor de soluciones de suplantación de identidad de defensa personal para la empresa, publicó un informe que hace un par de años, según la cual 93% de correos electrónicos de phishing ahora contienen ransomware.

Las campañas de correo electrónico de phishing han experimentado una 6.3 millones de aumento en el número de primas, debido principalmente a un aumento ransomware contra el último trimestre de 2015. Esto es un asombroso 789% saltar.

El aterrador crecimiento de correos electrónicos de phishing que contiene ransomware se debe principalmente al hecho de que el ransomware es cada vez más fácil de desarrollar gracias a la ransomware-as-a-service (RAAS), los ladrones cibernéticos obtienen un alto ROI, y la relativa seguridad y el anonimato de sus creadores. El rescate exigido es generalmente bearably alta para que las víctimas optan por pagar sólo a cambio de sus archivos descifrados y acabar de una vez, en lugar de luchar para recuperar sus datos, que puede convertirse en un caos total en el extremo. Pero el mismo hecho de que las víctimas a menudo optan por pagar los ladrones cibernéticos es lo que les anima a propagar virus ransomware aún más.

Cómo los ciberdelincuentes crean la estafa de correo electrónico perfecta con ransomware

Una vez más, correos electrónicos no deseados son la forma preferida de los cibercriminales para distribuir ransomware. Simplemente funciona. El correo electrónico malicioso está cuidadosamente diseñado para imitar a un remitente legítimo. Y, si el usuario tiene prisa, o curiosidad o simplemente no son conscientes de los peligros que pueden esconderse en su bandeja de entrada, que se abrirá.

los cibercriminales tienen una variedad de formas de personalizar el portador de correo electrónico de su ransomware. Ellos usan Geo localización para conocer detalles importantes acerca de los usuarios de destino. A continuación, imitar las marcas locales, bancos, ministerios, otras instituciones y organizaciones, etc. que los usuarios pueden estar utilizando o están en contacto con y utilizarán su idioma y moneda local, así.

los cibercriminales también usan focalización suave.

“Esto ha sido una tendencia se arrastra desde hace un tiempo,” Griffin dijo Brendan, Director de Inteligencia de amenaza en PhishMe.

correos electrónicos de phishing dirigidos suaves apuntan a la gente en una categoría de trabajo en particular:

"Es un lugar de compromiso entre un correo electrónico de negocios o una lanza ataque de phishing, que está dirigido a un ejecutivo específica, y el spam de correo electrónico de propósito general que va a todo el mundo,”De acuerdo con csoonline.com.

Cómo reconocer correos electrónicos con ransomware

Obsesionarse con seguridad puede dar vuelta a su vida cibernética en una pesadilla total, cuanto más se mira en busca de amenazas, los más rastros de ellos que encontrará. Al ser hiper-alerta, sin embargo, haría maravillas para su seguridad cibernética. Y eso significa ser educados sobre lo que hay y cómo se puede evitar. Éstos son algunos consejos sobre cómo usted puede distinguir lo bueno de lo malo:

dominios de correo electrónico desechables o temporales

los cibercriminales utilizan a menudo dominios de correo electrónico desechables o temporales para difundir ransomware y otros componentes maliciosos. Fundamentalmente, después de abrir dicho correo electrónico, se auto-eliminar.

Puede encontrar una lista detallada de estos dominios para obtener una idea de la forma en que posiblemente se parecen – gist.github.com – y evitar dichas prácticas.

Los puntos de distribución de ransomware

Si tiene dudas acerca de una dirección URL contenida en un correo electrónico que ha sido mejorada, no haga clic en él. Usar una rastreador de ransomware a qué tipo de sitios ver algunos de los ransomware más notorio utilizan virus y estar alerta de este tipo de URLs no sólo en su bandeja de entrada. Después de todo, correos electrónicos no deseados no son la única manera de difundir ransomware.

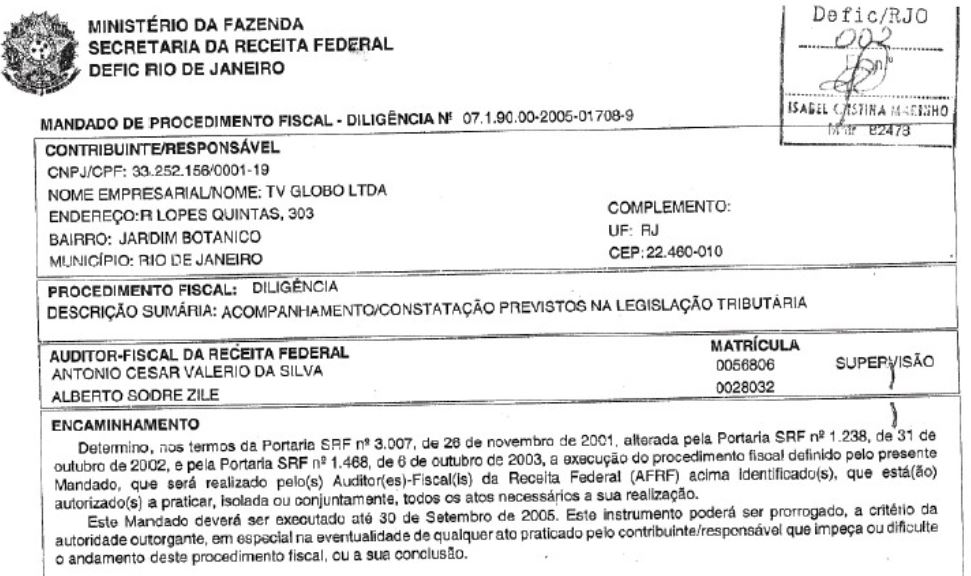

Un mensaje de un organismo gubernamental

A continuación se muestra un ejemplo de un archivo adjunto malicioso contenida en un mensaje de spam con el objetivo de difundir ransomware Filadelfia. Se ve como un aviso legítimo del Ministerio de Hacienda del Brasil. Una vez abierto el archivo adjunto, se dispara proceso de descarga del ransomware. Y, mientras que usted se está preguntando por qué recibió este aviso de Ministerio del Brasil, Filadelfia ransomware ya ha colado en su ordenador y ha cifrado sus archivos sin su conocimiento o permiso.

El remitente de correo electrónico y la firma

Antes de hacer clic en el URL o abrir el archivo adjunto en un correo electrónico, comprobar cuidadosamente el emisor y la firma. La falta de detalles sobre el remitente / firmante y los datos sugieren una phishing.

Como para el remitente, los cibercriminales suelen falsificar el nombre de visualización del correo electrónico no deseado. Vía de retorno, un proveedor de soluciones de datos de correo electrónico, analizado más de 760,000 amenazas de correo electrónico dirigidos 40 de las marcas más grandes del mundo, y reportado que casi la mitad de ellos parodió la marca en el nombre de visualización.

Algo simplemente no se ve bien

los equipos de seguridad del casino en Las Vegas están capacitados para buscar cualquier cosa que no se ve del todo bien. Incluso se acercó con un término – "JDLR" - que significa "simplemente no se ve bien". Lo mismo se aplica a los correos electrónicos., demasiado.

simplemente dicho, si algo te parece sospechoso, no lo abras.

Lecturas relacionadas:

- El software fracturado falso ofrece STOP ransomware

- LockFile Ransomware utiliza un cifrado intermitente único para evadir la detección

- Conti Ransomware ahora puede destruir copias de seguridad de datos