FTCode er navnet på en data-skab ransomware, der tilføjer en udvidelse .FTCODE til krypterede filer. Når startede på et computersystem, FTCode udfører mange ondsindede aktiviteter ved at oprette og udføre skadelige filer. Hovedformålet med denne trussel er at afpresse en løsesum gebyr fra sine ofre. Det er derfor, den når visse personlige filer, der lagrer værdifulde oplysninger og koder dem. Den ransomware bruger en løsesum besked til afpresning. Denne meddelelse er gemt i en fil med navnet READ_ME_NOW der tabes på den inficerede maskine.

Trussel Summary

| Navn | FTCode |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | En ransomware, der er designet til at kryptere værdifulde filer gemt på inficerede computere og derefter afpresse en løsesum fra ofre. |

| Symptomer | Vigtige filer er krypteret og omdøbt med forlængelsen .FTCODE En løsesum besked tvinger ofre for at indlæse en webside med mere infromation om, hvordan man betale en stor løsesum. |

| Distributionsmetode | Spam e-mails; Vedhæftede filer; beskadigede Websider; Software Installers |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere FTCode. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

FTCode Virus Ransomware marts 2020 Italien angreb

En nylig angreb kampagne bærer FTCode virus er blevet opdaget endnu engang. En af de store infektion forsøg i denne måned er designet mod at angribe netværk beliggende i Italien. To domænenavne forbundet bliver brugt af hackere til at sende og koordinere angrebene. Det betyder, at det er meget sandsynligt, at de malware servere er en del af et stort botnet eller et privat infrastruktur, som er specielt bestilt til fører til de ransomware infektioner.

En almindelig infektion mekanisme er oprettelsen af malware kodefiler - mange af de ransomware stammer er pakket i ZIP-filer og sendes via phishing e-mails eller hostet på hacker-kontrollerede sites. Så snart de er åbnet af ofrene infektionen vil begynde, en sofistikeret udførelse sekvens vil blive startet. Den virus vil blive installeret som en del af en flere trins proces - det er tilsigtet, for ikke at skabe opmærksomhed om virussen. Ligesom de tidligere versioner af FTCode virus vil lancere sin egen farlige sæt af handlinger - de kan tilpasses afhængigt af det ønskede resultat.

Før ransomware motoren køre en netværksforbindelse vil blive iværksat fra de inficerede maskiner til hacker-kontrollerede servere. Dette vil gøre det muligt for kriminelle at kapre data, stjæle filer og også udspionere brugerne.

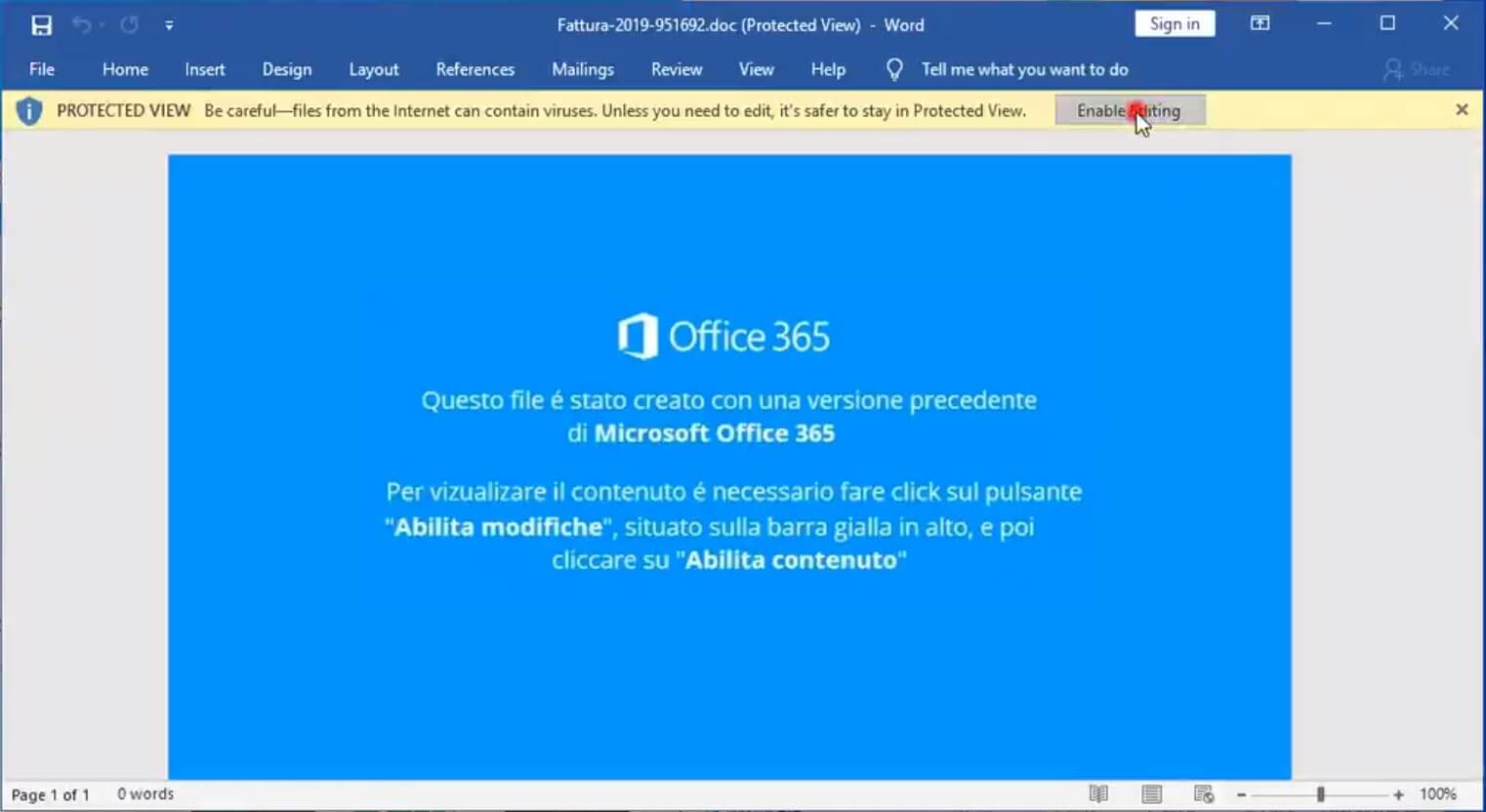

I Januar 2020 en ny udgivelse af FTCODE virus er blevet frigivet. Det har vist sig i et igangværende angreb kampagne efter ferien. Den vigtigste fordeling teknik, der anvendes af hackere er oprettelsen af flere inficerede ondsindede dokumenter - de er over alle populære formater (tekstfiler, præsentationer, databaser og regneark) og omfatter ondsindede makroer. For at FTCODE virus kode, der skal køres ofrene bliver bedt om at køre dem, den citerede årsag ville være, at det er nødvendigt for at rigtigt se indholdet af filerne. Dette vil levere og udføre et PowerShell kode, som vil påbegynde ransomware infektion. For at beskytte sig mod sikkerhedssystemer outputtet af anmodningerne vil blive gemt i hukommelsen kun.

Den nye ransomware er mærket som FTCODE udgave 1117.1 som er forskellig fra tidligere versioner. I øjeblikket de fleste af de filer, der er sendt, sendes via SPAM e-mails - de bruger social engineering teknikker og phishing taktik formål at udgive kendte virksomheder og tjenester eller personlige meddelelser.

Denne nye FTCODE virus vil også starte et sikkerhed bypassfunktion som vil skabe et system genvej fil, som vil sikre, at det vil blive kørt hver gang computeren startes. En lokkedue dokument vil blive kørt først som vil narre nogle af de underskrifter, der bruges af de fleste sikkerhedsløsninger.

Den løsesum notat skabt af FTCODE ransomware kaldes READ_ME_NOW.htm og dens udseende i en mappe kan signalere en sådan virusinfektion. En af de tilføjelser i denne version af ransomware er en legitimationsoplysninger tyveri komponent der er kompatibel med de fleste stationære webbrowsere og e-mail-klienter, herunder Internet Explorer, Mozilla Firefox, Mozilla Thunderbird, Google Chrome og Microsoft Outlook.

Før kryptere en mappe virussen vil kontrollere drev, hvis der er en 50 kb af ledig plads. Den seneste prøve indeholder også en liste over de udvidelser, der skal forarbejdes:

.sql, .mp4, .7fra, .rar, .M4A, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .de, .sum, .iBank, .TL3, .TL2, .QDF, .gdb, .skat, .pkpass, .bc6, .PC7, .BKP, .QIC, .BKF, .SIDN, .Kidd, .mddata, .ITL, .itdb, .icxs, .hvitm, .sb, .fos, .mov, .VDF, .ztmp, .sis, .sid, .NCF, .menu, .layout, .dmp, .blob, .ESM, .VCF, .vtf, .dazip, .FPK, .MLX, .kf, .IWD, .LSC, .tor, .PSK, .kant, .w3x, .FSH, .NTL, .arch00, .lvl, .snx, .cfr, .FF, .vpp_pc, .LRF, .m2, .mcmeta, .vfs0, .mpqe, .KDB, .db0, .dba, .rofl, .APK, .RE4, .modtagende, .lbf, .slm, .Bik, .EPK, .rgss3a, .derefter, .stor, .wal, pung, .wotreplay, .xxx, .desc, .py, .M3U, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .PEM, .crt, .himmel, .den, .X3F, .SRW, .PEF, .PTX, .R3D, .RW2, .RWL, .rå, .raf, .orf'en, .NRW, .mrwref, .MEF, .ERF, .KDC, .dcr, .CR2, .CRW, .bugt, .SR2, .SRF, .ARW, .3fr, .DNG, .JPE, .jpg, .cdr, .indd, .til, .EPS, .pdf, .PDD, .PSD, .pdbf, .mdf, .WB2, .rtf, .WPD, .DXG, .xf, .dwg, .pst, .accdb, .CIS, .pptm, .pptx, .ppt, .XLK, .xlsb, .xlsm, .XLSX, .xls, .WPS, .docm, .docx, .doc, .ODB, .Ep, .ODM, .Svar, .ods og .odt.

Den FTCode ransomware kan indeholde en farlig webbrowser interaktion komponent der er kompatibel med de mest berømte applikationer, herunder Mozilla Firefox, Google Chrome og Internet Explorer. Basen motor vil få adgang til de lagrede data og legitimationsoplysninger og tillade hackere at udgive brugerne, stjæle deres identitet og udføre afpresning kampagner. Dette er særligt farligt, da dette er kombineret med kryptering af deres private filer gør det meget nyttigt i sådanne scenarier.

En nylig kampagne bærer FTCode ransomware viser, at en nylig prøve af virussen indeholder yderligere funktionalitet. Bortset fra de allerede kendte moduler motoren viser, at det kan interagere med installerede webbrowsere - Google Chrome, Mozilla Firefox og Internet Explorer. Dette gøres for at udtrække følsomme data. Almindeligvis omfatter dette følgende:

- Småkager

- Bogmærker

- Gemt Form Data og Account Data

- Historie

Oplysninger om den nye angreb blev rapporteret af en sikkerhed forsker.

Et nyligt eksempel på FTCode Ransomware har vist sig at være rettet mod italiensktalende brugere. Hackerne bruger strategien distribuere office-dokumenter, især regneark, som vil bede brugerne til at aktivere de indbyggede makroer. Disse filer kan spredes ved hjælp af flere forskellige strategier, herunder følgende:

- Sociale netværk - Ved hjælp af falske eller hacket brugerprofiler og sider de kriminelle kan poste links til de filer eller direkte præsentere dem som nyttige data, der er af interesse for målene. De kriminelle kan bruge alle populære teknikker ved at udgive filerne offentligt, i gruppe chats og private beskeder.

- Fildeling netværk - Hackerne kan uploade data over netværk som BitTorrent, som er populære til at sprede både lovlige og pirat-data.

- phishing e-mails - De kriminelle kan også sende phishing e-mails ved at udgive virksomheder og deres underretninger. Ved udstationering links til dem de kriminelle vil sprede filerne.

- Malware steder - Det samme social engineering kan bruges sammen med disse filer. Almindeligt de er hostet på sikre klingende domænenavne, der også designede bruger social engineering taktik. De kan være falske destinationssider, downloade portaler og endda tjenester. Når hackere ønsker at den fidus ofrene til at tro, at de er adgang til en sikker side, de vil udgive login prompter, registrering vinduer og etc.

FTCode Ransomware - opdateringen fra oktober 2019

En fuld forlængelse liste over mulige FTCode ransomware filer, som brugerne kan se er blevet afsløret af sikkerhedseksperter. Det omfatter følgende:

.3fr, .7fra, .accdb, .til, .APK, .arch00, .ARW, .aktiv, .avi, .bar, .bugt, .bc6, .bc7, .stor, .Bik, .BKF, .BKP, .blob, .BSA, .tilfælde, .cdr, .himmel, .cfr, .CR2, .crt, .CRW, .css, .csv, .d3dbsp, .den, .dazip, .db0, .dba, .dbf, .dcr, .den, .desc, .dmp, .DNG, .doc, .docm, .docx, .dwg, .DXG, .EPK, .EPS, .ERF, .ESM, .FF, .flv, .smede, .fos, .FPK, .FSH, .gdb, .GHO, .hkdb, .hkx, .hplg, .hvpl, .iBank, .icxs, .indd, .itdb, .ITL, .ITM, .IWD, .land, .JPE, .jpeg, .jpg, .js, .KDB, .KDC, .kf, .layout, .lbf, .litemod, .LRF, .LTX, .lvl, .m2, .M3U, .M4A, .kort, .mcmeta, .CIS, .mdbackup, .mddata, .mdf, .MEF, .menu, .MLX, .mov, .mp4, .mpqge, .mrwref, .NCF, .NRW, .NTL, .ODB, .Ep, .ODM, .Svar, .afsnit, .odt, .orf'en, .p12, .p7b, .p7c, .derefter, .PDD, .pdf, .PEF, .PEM, .pfx, .pkpass, .png, .ppt, .pptm, .pptx, .PSD, .PSK, .pst, .PTX, .py, .QDF, .QIC, .R3D, .raf, .rar, .rå, .rb, .RE4, .rgss3a, .kant, .rofl, .rtf, .RW2, .RWL, .sav, .sb, .sid, .Kidd, .SIDN, .de, .sis, .slm, .snx, .sql, .SR2, .SRF, .SRW, .sum, .svg, .syncdb, .t12, .T13, .skat, .tor, .txt, .cfu, .VCF, .VDF, .vfs0, .LSC, .vpp_pc, .vtf, .w3x, .WB2, .wma, .WMO, .wmv, .wotreplay, .WPD, .WPS, .X3F, .xf, .XLK, .xls, .xlsb, .xlsm, .XLSX, .xxx, .zip, .ztmp

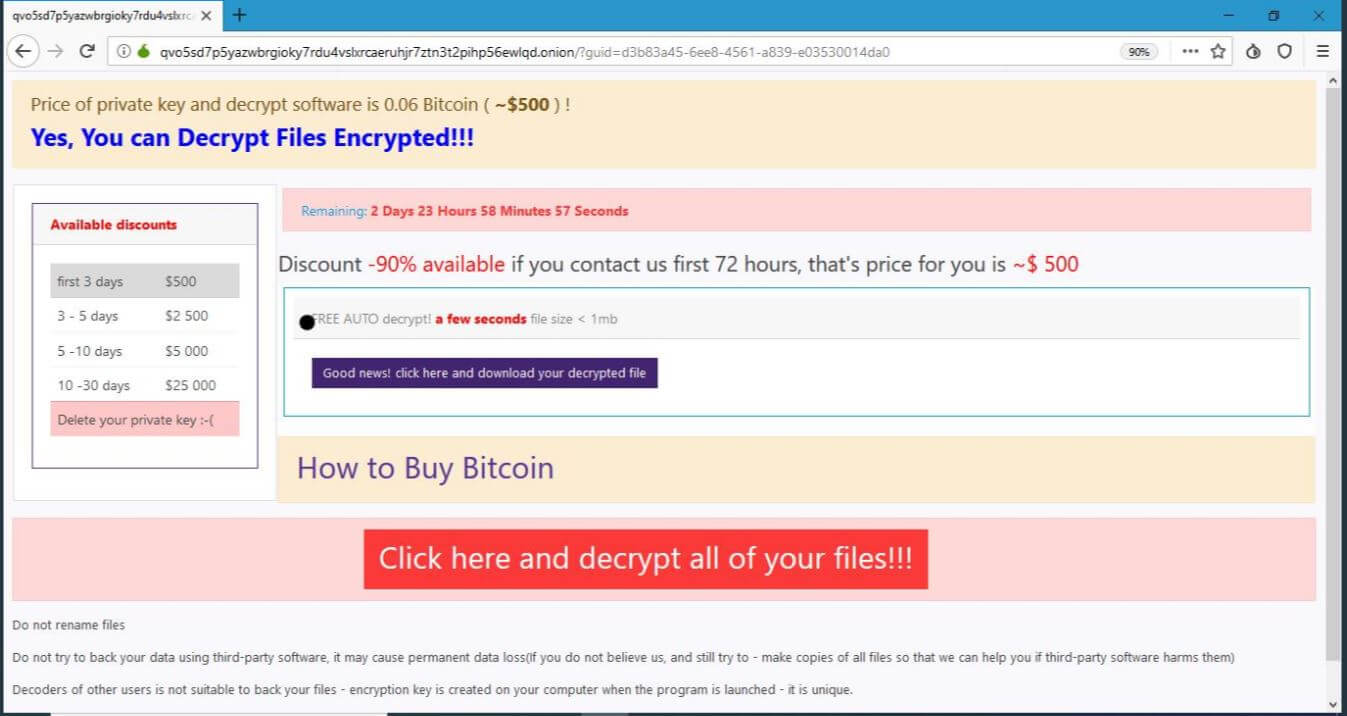

Opdateringer på betalingssiden den FTCode ransomware blev også bemærket. Hacker flyttet til en ny ordning, der giver ofre flere løsesum rabat. Beløbet afhænger af tidspunktet efter angrebet på følgende måde:

- Første 3 dage – $500

- 3 – 5 dage – $2 500

- 5 – 10 dage – $5 000

- 10 – 30 dage – $25 000

- Slet din private nøgle :-(

FTCode Ransomware - Mere Om Infektion

FTCode ransomware er en ondsindet trussel, der er designet til korrupte edb-systemer ved at påvirke nogle vigtigste systemkomponenter. Hvad er kendt for udbredelsen af FTCode ransomware er, at GootKit kan være distribuere det. GootKit er en trojansk hest, der stjæler fortrolige oplysninger. Det kan også åbne en bagdør og downloade flere filer på kompromitteret computer.

Den ransomware er blevet rapporteret til at blive frigivet i massive spam e-angreb. E-mails, der leverer skadelig kode repræsenterer en teknik kaldet malspam. Teknikken synes at være den mest bekvemme måde for udbredelsen af ransomware i stor skala. Så hackere ofte satse på det. Det er kendt, at den skadelige software, der aktiverer FTCode ransomware lander på computersystemer som vedhæftede filer, der er populære Windows-filtyper.

Den ondsindede kode af disse data skab ransomware kan have landede på computeren, efter et download af en fil, der var knyttet til en legitim-lignende email. E-mails, der indeholder skadelige filer normalt forsøge at overbevise dig om, at de vedhæftede filer indeholder vigtige oplysninger. Derfor, de præsenterer de filer som:

- Fakturaer, der kommer fra velrenommerede websteder, som PayPal, eBay, etc.

- Dokumenter fra det ser ud til at blive sendt fra din bank.

- En bekræftelse notat online ordre.

- Kvittering for et køb.

- Andre.

Analyserne offentliggjort af sikkerhedsekspert GrujaRS på sin Twitter-profil viser, at en af de filer, der bruges til FTCode ransomware aktivering er en inficeret Word-dokument navngivet Faktura-2019-951692.doc. Når den åbnes på en computer-system, dokumentet kræver aktivering af ondsindede makroer som igen udløse FTCode ransomware.

Når ransomware inficerer et mål maskine, Det navigerer til krypteringen af personlige filer. Dens forfattere er tilbøjelige til at konfigurere den til at opdage og indkode alle almindeligt brugte filer, som de er mere tilbøjelige til at gemme værdifulde oplysninger. Derfor, korrumperet af FTCode kan være følgende:

.PNG PSD .PSPIMAGE .TGA .THM .TIF TIFF .YUV .ai .EPS .PS .svg .indd .PCT .PDF .XLR .XLS .XLSX Accdb db .dbf .MDB .pdb sql .apk. APP .BAT .cgi .COM .EXE .GADGET .JAR- .pif .WSF .dem .GAM .NES .ROM SAV CAD data .DWG .DXF GIS filer .GPX .kml .KMZ .ASP .aspx .CER .cfm. CSR .css .HTM HTML Js .jsp .php .RSS .xhtml. DOC .DOCX .LOG MSG .odt .side .RTF .tex .TXT .WPD .WPS CSV .DAT .ged .key .KEYCHAIN .pps PPT .PPTX ..INI .prf kodede filer .hqx .MIM .UUE .7z .CBR .deb .GZ .pkg RAR .rpm .SITX TAR.GZ .ZIP .ZIPX BIN .cue DMG .ISO .mdf .TOAST .VCD SDF .tar .TAX2014 .TAX2015 .VCF .XML Audio Filer .aif .IFF .M3U .M4A .MID .MP3 MPA WAV WMA videofiler .3g2 .3 gp ASF AVI FLV .m4v MOV .MP4 .MPG .RM .SRT SWF VOB .WMV 3D .3DM .3DS .MAX .obj R.BMP .DDS .GIF .JPG ..CRX .plugin .FNT .FON .OTF .ttf .CAB .CPL .CUR .DESKTHEMEPACK DLL .DMP .drv .ICNS iCO .lnk .SYS .cfg

Et sikkert tegn på en krypteret fil er den .FTCODE udvidelse suffiks efter ransomware. Det faktum, at ofrene ikke kan åbne og bruge ødelagte filer misbruges af hackere, der afpresse en løsesum gebyr for en .FTCODE filer dekryptering værktøj.

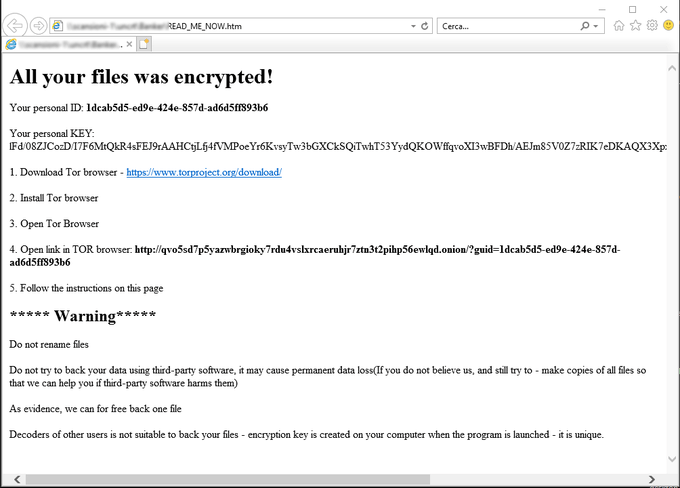

Den ransomware er designet til at droppe en løsesum meddelelsesfil for afpresning proces. Denne fil er opkaldt READ_ME_NOW. Alt det oplyser er følgende:

Alle dine filer blev krypteret!

Din personlige ID: *******-****-****-****-************

Din personlige KEY:

1. Hent Tor browser - https://www.torproject.org/download/

2. Installer Tor browser

3. Åbent Tor browser

4. Åbn link i TOR browser https://qvo5sd7p5yazwbrgioky7rdu4vslxcaeruhjr7ztn3t2pihp56ewlqd.onion/?guid =[Dit id]

5. Følg instruktionerne på denne side***** Advarsel*****

Må ikke omdøbe filer

Forsøg ikke at sikkerhedskopiere dine data ved hjælp af tredjeparts software, det kan forårsage permanent tab af data(Hvis du ikke tror os, og stadig forsøge at - lave kopier af alle filer, så vi kan hjælpe dig, hvis tredjeparts software skader dem)

Som bevis, vi kan for gratis tilbage en fil

Dekodere af andre brugere er ikke egnet til at bakke dine filer - krypteringsnøgle er skabt på computeren, når programmet er lanceret - det er unikt

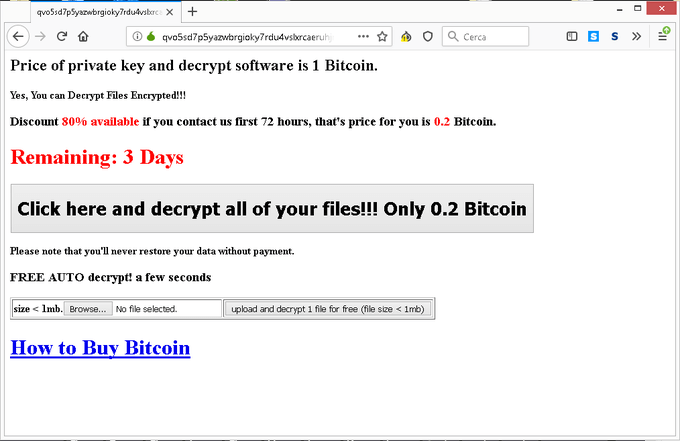

Analyserne af FTCode foretaget af sikkerhedsekspert TG Soft giver indsigt i detaljerne, der er nævnt på betalingssiden af denne ransomware. Her er et billede af det:

Tilsyneladende, hackere insistere på, at ofrene skal betale en løsesum på 1 BTC at modtage den private dekrypteringsnøgle for deres .FTCODE filer. De tilbyder også en rabatpris på 0.2 BTC for første 72 timer efter infektion. Hvis disse værdier konverteres til United State Dollars, bliver det klart, at den rabat pris på tidspunktet for at skrive denne artikel er lig med $ 1,604.94 mens den fulde pris for det irrationelle $ 8,024.72

Vi ved, at det burde være en selvfølge, men ofre for FTCode ransomware bør ikke betale den krævede løsesum for cyberkriminelle. På den ene side, hackere vil blive opfordret til at fortsætte med at sprede ubehagelige malware infektioner som FTCode og chikanerende online brugere. På den anden side, der er oplysninger, som ofre, der havde betalt løsesummen modtaget hverken en nøgle eller en dekryptering software.

Sikkerhed forskere bliver ved at undersøge angrebene med FTCode ransomware. Forhåbentlig, de vil finde en måde at knække sin kode og formår at frigive en gratis dekryptering værktøj til .FTCODE filer. I mellemtiden, Vi anbefaler dig at overveje hjælp fra alternative data recovery metoder og værktøjer. Mere information om data recovery proces kunne findes i den vejledning, der følger.

Sådan fjernes FTCode Ransomware

Den såkaldte FTCode ransomware virus er en trussel med en meget kompleks kode, der forstyrrer systemets sikkerhed for at kryptere personlige filer. Derfor det inficerede system kunne bruges på en sikker måde igen først efter fuldstændig fjernelse af alle ondsindede filer og objekter skabt af FTCode ransomware. Det er derfor, det anbefales, at alle trin præsenteret i FTCode ransomware fjernelse guide nedenfor bør være afsluttet. Vær opmærksom på at den manuelle ransomware fjernelse er velegnet til mere erfarne computerbrugere. Hvis du ikke føler dig tryg med de manuelle trin navigere til den automatiske del af vejledningen.

Fix computer inficeret af FTCode Ransomware

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter FTCode med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall FTCode and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af FTCode på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af FTCode der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne FTCode

Trin 5: Prøv at gendanne filer krypteret med FTCode.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og FTCode formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget vanskeligt at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

FTCode-FAQ

What is FTCode Ransomware?

FTCode is a ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does FTCode Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does FTCode Infect?

Via several ways.FTCode Ransomware infects computers by being sent via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of FTCode is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .FTCode files?

Du can't uden en dekryptering. På dette tidspunkt, den .FTCode filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .FTCode filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".FTCode" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .FTCode filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of FTCode Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

It will scan for and locate FTCode ransomware and then remove it without causing any additional harm to your important .FTCode files.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can FTCode Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the FTCode Research

Indholdet udgiver vi på SensorsTechForum.com, this FTCode how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the FTCode ransomware threat is backed with VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.

Jeg har udviklet et genopbygningsværktøj til den sidste kampagneinfektion på Windows 7 computere.

Dette er mit indlæg om det, blog.aramx.com/da/ftcode-how-recover-infected-files/ , hvor jeg forklarer i detaljer fejlen i denne Ftcode-variant og hvordan man gendanner 50 tegn adgangskode.

Håber at være nyttig!