Denne artikel er lavet for at kunne bedst forklare, hvad der er den GandCrab Ransomware infektion, hvad er det er versioner og hvordan man kan sørge og fjerne denne ransomware virus effektivt fra din computer.

Denne artikel er lavet for at kunne bedst forklare, hvad der er den GandCrab Ransomware infektion, hvad er det er versioner og hvordan man kan sørge og fjerne denne ransomware virus effektivt fra din computer.

GandCrab ransomware er en cryptovirus til Windows-maskiner, som sigter mod at kryptere filerne på de computere, der er inficeret med det og kræver derefter en løsesum, der skal betales enten i cryptocurrency DASH eller Bitcoin valuta. Den ransomware har været aktiv siden januar 2018 og det har ændret sig, det er versioner meget siden det først begyndte at inficere computere, med nye krypteringsalgoritmer, ligesom Salsa20 og TEA(Tiny kryptering algoritme). GandCrab ransomware har nået det punkt, hvor sikkerhedseksperter kalder det ”The New King of Ransomware”, da virussen er at inficere brugere på globalt plan. Hvis din computer er blevet inficeret af GandCrab ransomware eller du ønsker at lære mere om det, og hvordan du kan løse dette virus, foreslår vi, at du læser denne artikel. Den indeholder alle de oplysninger til rådighed på GandCrab ransomware og vi holder det opdateret, da virussen også er konstant opdateret for.

Trussel Summary

| Navn | GandCrab |

| Type | Ransomware |

| Kort beskrivelse | GandCrab ransomware krypterer dine filer, og du kan ikke åbne dem, medmindre du betaler en masse cryptocurrency penge til cyber-kriminelle. Den løsesum er betalt i Dash eller Bitcoin valutaer. |

| Symptomer | GandCrab ransomware gør filerne på din computer unopenable og ændrer wallaper til det versionen navn. Sætter en udvidelse baseret på det variant. |

| Distributionsmetode | Spam e-mails, Vedhæftede filer, eksekverbare filer, .JS-filer, Ondsindede makroer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere GandCrab. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

GandCrab Ransomware - Opdatering februar 2019

GandCrab Ransomware - Hvordan virker det inficere

For GandCrab ransomware, der skal spredes, virussen bruger forskellige former for replikations- og infektion metoder. Nedenfor, Vi har sammenfattet hver metode, og vi viser dig mere om dem.

Metode 1: Via e-mail.

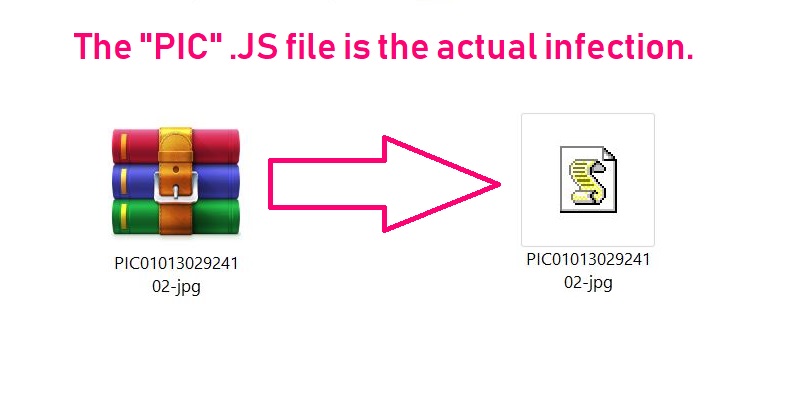

Dette er den mest anvendte metode til at inficere en computer med GandCrab ransomware. Den virus er infektion fil kan være af forskellige [wplinkpreview url =”https://sensorstechforum.com/file-types-used-malware-2019/”]filtyper og disse filtyper kan uploades i e-mails, hvor de kan foregive at være legitime dokumenter. Nedenfor kan du se et eksempel på en sådan sag, at drage fordel af en .js (JavaScript) fil, der foregiver at være et billede:

2019/01.28 10:40

Giovanni Pris Giovanni33@4311.com

Attachment: PIC0101302924102-jpg.zip (69 KB)

E-mail Krop: ;)

Når brugeren åbner e-mailen, han eller hun vil se filen indeholdt i et arkiv. Når denne infektion fil udvindes og løb, det forårsager infektion med GandCrab ransomware:

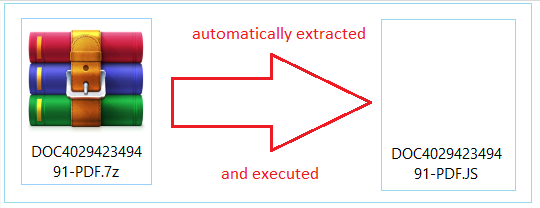

En anden metode, som GandCrab er at gøre det, som om JavaScript-fil er en selve dokumentet, og denne fil kan være indeholdt i en .7z arkiv, der automatisk udtrækker og udfører virus, når du åbner den - klog.

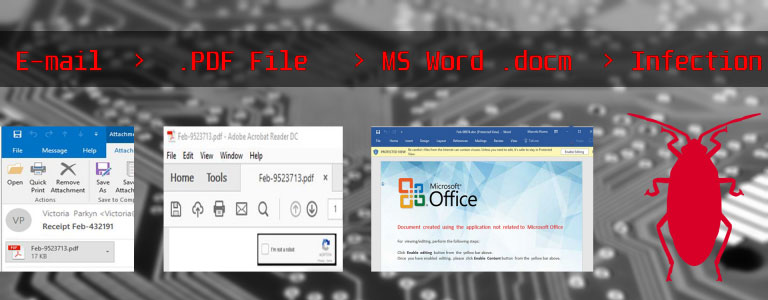

Men Js-filer er ikke den eneste måde at sprede GandCrab ransomware, da malware forfattere også har anvendt ondsindede Microsoft Office-dokumenter samt Adobe .pdf-filer til at inficere ofre. Den måde, de bruger dem er ved at skjule faktiske dokuments ondsindede natur med obuscators og inficere den med ondsindede makroer. Disse makroer er dybest set en kode, som udløses hver gang, når du klikker på "Aktiver Indhold" eller ”Aktiver redigering” i et dokument, og når dette er gjort, infektion med GandCrab er uundgåelig. Nedenfor, du kan se, hvordan et sådant angreb kan ske over e-mail:

Metode 2: Via skadelig filer uploaded på steder

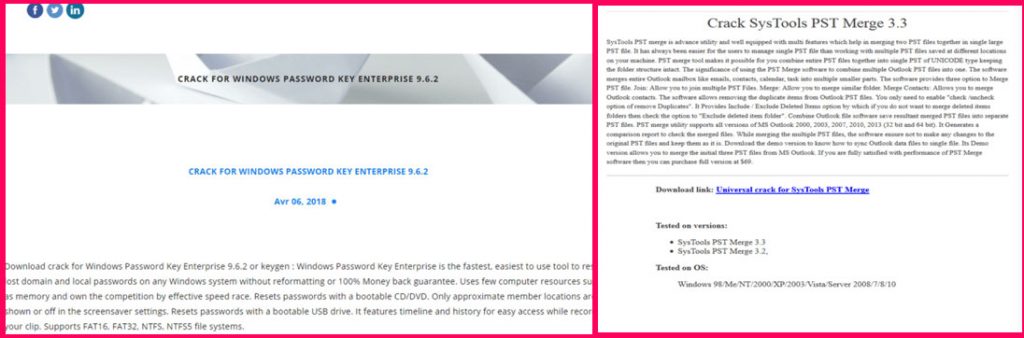

Denne metode er også meget almindeligt anvendt, og vi har set GandCrab udviklere til at bruge det før. Som Fortinet forskere har allerede rapporteret, de har opdaget flere kompromitterede WordPress hjemmesider, som indeholdt GandCrab ransoware s infektion fil direkte uploadet på hjemmesider, der tilbyder software revner for følgende programmer:

- Knæk SysTools PST Flet 3.3

- crack Securitask 2005 1.40H

- Knæk Fletning Billede til PDF 2.8.0.4

- Crack til Windows Password Key Enterprise 9.6.2.

Tak til Fortinet forskere, du kan se nogle af de skærmbilleder af disse virus websteder nedenfor:

Udover revner, andre infektion filer kan også uploades med nye versioner, der sandsynligvis vil blive vist i fremtiden også, ligesom falske opsætninger, bærbare versioner af programmer, freeware app installatører og mange andre kirkens legitime programmer, der viser sig at være skadelig.

GandCrab Ransomware - Baggrund og Aktivitet

GandCrab ransomware er en meget vedholdende trussel, der har udviklet sig med mange nye versioner gennem årene. For at opsummere disse versioner, vi vil være opmærksomme på de væsentligste ændringer for hver version. Dette vil bedre hjælpe dig med at forstå, hvad slags virus du har at gøre med.

GandCrab Ransomware – Varianter

Den første version, som vi kan kalde GandCrab dukkede tilbage i januar, 2018. Sikkerhed eksperter på Comodo har etableret at virus krypterede ofrenes filer og genererede en unik dekrypteringsnøgle. Den GandCrab v1 var den første ransomware til nogensinde bruge DASH i en cyber-afpresning ordning. Den GandCrab ransomware v1 bruges til at kopiere det ondsindede filer i %AppData% Microsoft mappe og derefter injicere skadelig kode i et system proces, kaldet nslookup.exe. Den virus bruges til at kommunikere til pv4bot.whatismyipaddress.com med henblik på at se, hvad der er den IP på den inficerede pc og derefter køre nslookup tjeneste at oprette forbindelse til gandcrab.bit.a.dnspod.com, ved hjælp af .bit domæne. Den version bredte sig hurtigt, men det varede ikke længe. Forskere var i stand til at udtænke en decryptor for virus og kort tid efter, at, slyngler stoppet sprede infektionen filer.

Denne variant hurtigt kom ud en uge efter, at forskerne var i stand til at dekryptere den første version. Det plejede den .KRABBE udvidelse som det tilføjet til filerne, at virus krypteret ved hjælp af en helt ny krypteringsalgoritme. For at sprede det, Forskerne brugte spam-mails, og efter en infektion blev gjort, domænerne for kommunikation anvendte hardcodede til ransomware.bit og zonealarm.bit.

De cyber-kriminelle bag GandCrab ikke stoppe udviklingen og i april de har startet infektion kampagner featuring ny version af virus, en v3. Den GandCrab v3 iteration havde til formål at sørge for, at ofrene ved, det er der ved at ændre desktop tapet på kompromitterede computere til det løsesum notat. Den virus også til formål at indføre frygt i ofre ved at have scripts, der blev tilføjet i RunOnce key:

→HKLM SOFTWARE Microsoft Windows CurrentVersion Run whtsxydcvmtC:\Documents and Settings Administrator Application Data Microsoft yrtbsc.exe

Disse scrips rettet til at skifte mellem tapetet og den løsesum notat tekstfil af virus automatisk for at ofre tryk i at betale løsesum.

Den 4. udgave af GandCrab ransomware blev lavet til at udføre helt de aktiviteter og udover den nye .KRAB udvidelse anvendes af det, det har også tilføjet en masse nye opdateringer og ændringer til det. Som forskere på Comodo har fundet ud af, GandCrab v4 brugt Tiny kryptering algoritme, også kendt i branchen som TEA for at undgå at blive opdaget af de cyber-kriminelle. Navnet på denne batch tyder på, at det bliver brugt til at være meget hurtig i at kryptere filer affter infektion.

Udover en nyligt lavet tapet, skurke, bag GandCrab ransomware nu er begyndt at bruge nye metoder til at sprede virus - software revner. Som vi nævnte i afsnittet ”distribution” ovenfor, skurke uploadet revner og når ofrene hentet og kørte dem, den ransomware tabes på pc'en. En skadelig fil blev fundet til at optræde som Crack_Merging_Image_to_PDF.exe. Den virus også havde tilføjet nye funktioner, ligesom evnen til at skabe en tilpasset webadresse til det er Tor betalingssiden baseret på den unikke id af den inficerede computer. Den virus også brugt til at viderebringe oplysninger fra den inficerede maskine til det er kommando og kontrol-server og disse data er også XOR krypteret for en sikker kommunikation. Ikke kun dette, men forskere mener, at virussen sandsynligvis blev lavet i Rusland, da det bruges en meget specifik nøgle snor, kaldet ”jopochlen”, som er en kombination af to russiske ord.

Den løsesum efterretning GandCrab ransomware Jeg blev kaldt KRAB-DECRYPT.txt og kontrollen virus til flere Windows-filer og system mapper, som springer kryptering Hvis de er skabt i offerets maskine, ligesom det er løsesum notat. GandCrab v4 ændrede ikke filnavnene på de krypterede filer. Dette var første gang, hvor betalingssiden af GandCrab begyndte at dukke op med en opdateret og nyt design:

Andre interessante ændringer af virus var, at det begyndte at målrette brugere af ældre Windows OS'er, som Windows XP samt:

Den 5. udgave af GandCrab er den mest betydningsfulde ene og stadig bliver brugt i dag. Den ransomware virus har opdateret sin tapet og i det hele er v5 varianter det bruger tilfældige filtypenavne med forvrængede bogstaver. Dette er den mest markant ændret udgave af virussen, idet den droppet de tidligere krypteringsalgoritmer, der anvendes af det og tilføjede Salsa20 kryptering tilstand. Ikke kun dette, men de cyber-kriminelle har også formået at finde ud af, at den løsesum side af virussen også blev ændret til følgende:

Den vigtigste tekstfil med løsepenge notat blev også ændret og er i øjeblikket på udkig som følgende:

- = GANDCRAB V5 = -

UNDER INGEN OMSTÆNDIGHEDER IKKE slette denne fil, Indtil alle DINE DATA genvindes

I modsat fald WIL resultere i din SYSTEM KORRUPTION, HVIS DER ER dekryptering FEJLAttention!

Alle dine filer, dokumenter, billeder, databaser og andre vigtige filer er krypteret og har udvidelsen:

Den eneste metode til at inddrive filer er at købe en unik privat nøgle. Kun vi kan give dig denne nøgle og kun og kun vi kan gendanne dine filer.

Serveren med din nøgle er i et lukket netværk TOR. Du kan komme dertil ved følgende måder:

------------------------------

| 0. Hent Tor browser - https://www.torproject.org/

| 1. Installer Tor Browser

| 2. Åbent Tor Browser

| 3. Åbn link i TOR-browseren https://gandcrabmfe6mnef.onion/ b6314679c4ba3647 /

| 4. Følg instruktionerne på denne side------------------------------

På vores side vil du se instruktioner om betaling og får mulighed for at dekryptere 1 fil til fri.

ATTENTION!

For at undgaa DATA TAB:

* Ikke ændrer krypterede filer

* IKKE ændre data NEDENFOR

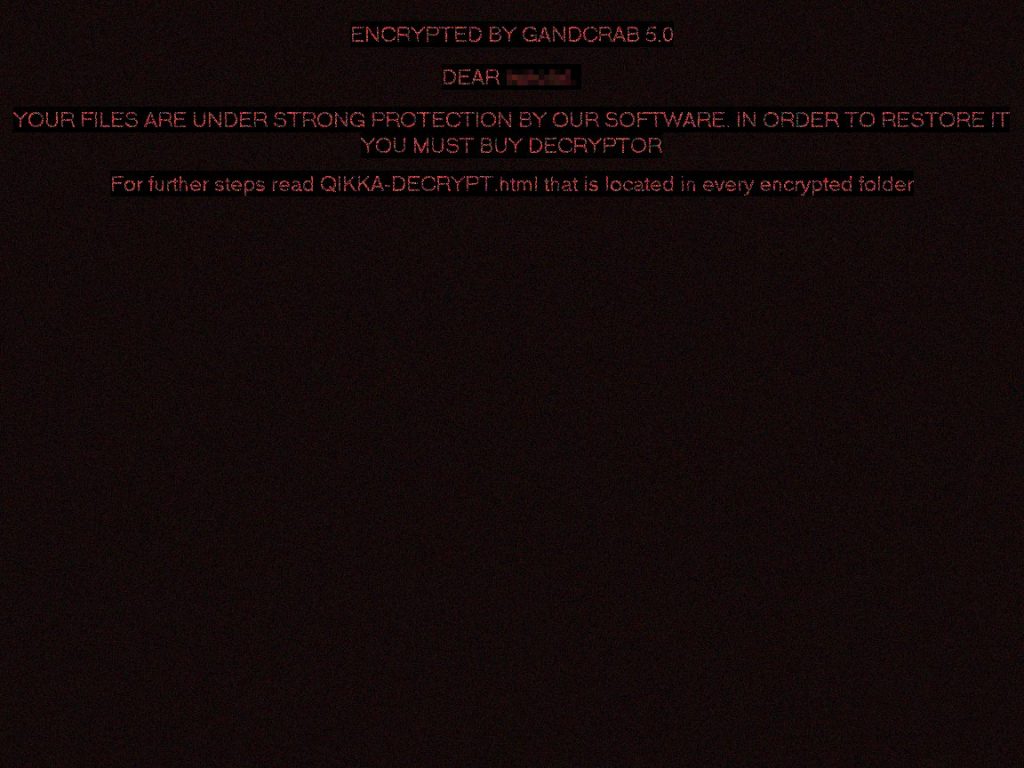

Tapetet af 5.0 versioner blev også ændret med den version, den løsesum note og udvidelser føjet til det i en rød skærm:

Den vigtigste løsesum note i tapetet af virus begyndte at ligne det følgende:

Krypteret af GANDCRAB 5.0

KÆRE

Dine filer under stærk BESKYTTELSE AF VORES software for at få det skal du købe DECRYPTIOR

For yderligere skridt læse [udvidelse breve].DECRYPT.html der er placeret i hver krypteret mappe.

GandCrab Ransomware – Kryptering Process

Den kryptering af GandCrab ransomware har ændret sig en smule i løbet af årene, og en masse af det versioner er indtil videre blevet dekrypteret:

Men, de nyere V5 varianter af virussen er stadig målbart og forskere forsøger stadig at gøre fremskridt i retning afkodning filer.

Den kryptering routing af denne virus begynder med Salsa20 kryptering tilstand, som er stærk og hurtig og er lavet på en sådan måde at undgå at blive opdaget. Den virus har til formål at kryptere absolut alle brugbare filtyper i Windows, udover dem på det hvide liste. Før du starter den egentlige kryptering, GandCrab ransomware kontrollerer din computer for følgende data:

- Brugernavn.

- Navnet på den computer.

- Gruppe computeren tilhører.

- Hvis en antivirus installeret.

- Det er sproget.

- Det er tastatursprog.

- information Operativsystem.

- Harddisk Information.

- IP-adresse.

Den virus relæer så de indsamlede oplysninger til sin kommando og kontrol-server via krypteret kommunikation tilstande. Derefter, den ransomware provenuet til at kryptere alle filer på offer PC, hvor den udelukker følgende filer og mapper:

→ Filer:

Det er løsesum notat {Udvidelse}-DECRYPT.txt

Desktop.ini

autorun.inf

Ntuser.dat

Iconcahce.db

Bootsect.bak

boot.ini

Ntuser.dat.log

Thumbs.db

NTL dr

NTDETECT.COM

Bootfont.bin

mapper:

\ProgramData

\IETldcache

\Støvle

\Programfiler

\Tor Browser

\Alle brugere

\Lokale indstillinger

\Windows

Efter kryptering er afsluttet, afhængigt af den version det er i, GandCrab ransomware kan selv slette den filer.

Fjern GandCrab Ransomware og prøve at gendanne krypterede filer

Vi har altid ment, at GandCrab og Cerber ransomware blev foretaget af samme mennesker, hvilket betyder, at denne virus er en meget avanceret og vedvarende trussel, der vil sandsynligvis holde terroizing computere enten via dette navn eller en anden.

Enten måde, at fjerne GandCrab ransomware, du er velkommen til at bruge den manuelle fjernelse metoder (to første fjernelsestrin) nedenfor i kombination med de oplysninger vi har tilføjet i denne artikel, eller du kan fjerne GandCrab ransomware automatisk ved at scanne din computer med en avanceret anti-malware program, hvilket er hvad de fleste sikkerhedseksperter vil råde gøre.

Hvis du ønsker at prøve og gendanne filer, du måske har regnet ud nu, at kryptering, der anvendes af GandCrab er ganske vanskeligt at bryde, hvis din variant ikke er blandt de dekrypteres dem. I dette tilfælde vil vi anbefale, at du prøve at bruge de alternative fil opsving metoder vi har givet nedenfor i ”forsøge at gendanne” trin. De kan ikke være en 100% garanti løsning til fil opsving, men med deres hjælp, du kan være i stand til at få mindst nogle filer tilbage til normal. Sidst men ikke mindst, Vi vil kraftigt anbefale, at du gør en sikkerhedskopi af GandCrab løsesum note og krypterede filer samt, fordi sådanne vira er farligt og kan bryde dine filer uden dekryptering, hvis du forsøger at manipulere med dem direkte.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter GandCrab med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Uninstall GandCrab and related malware from Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af GandCrab på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af GandCrab der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne GandCrab

Trin 5: Prøv at gendanne filer krypteret af GandCrab.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og GandCrab formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget svært at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

GandCrab-FAQ

What is GandCrab Ransomware?

GandCrab er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does GandCrab Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does GandCrab Infect?

Via flere måder.GandCrab Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of GandCrab is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .GandCrab files?

Du can't uden en dekryptering. På dette tidspunkt, den .GandCrab filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .GandCrab filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".GandCrab" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .GandCrab filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of GandCrab Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det vil scanne efter og lokalisere GandCrab ransomware og derefter fjerne det uden at forårsage yderligere skade på dine vigtige .GandCrab-filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can GandCrab Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

About the GandCrab Research

Indholdet udgiver vi på SensorsTechForum.com, this GandCrab how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, the research behind the GandCrab ransomware threat is backed with VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.