er blevet skabt Denne analyse til at informere dig og vise dig med instruktioner hvordan du kan fjerne det GANDCRAB 5.1 ransomware virus fra din computer, og hvordan du kan prøve og gendanne filer, krypteret af det.

er blevet skabt Denne analyse til at informere dig og vise dig med instruktioner hvordan du kan fjerne det GANDCRAB 5.1 ransomware virus fra din computer, og hvordan du kan prøve og gendanne filer, krypteret af det.

Ny variant af den notorisk farlige GANDCRAB ransomware virus er for nylig blevet opdaget. Den ransomware er version 5.1 og det har til formål at kryptere filerne på computerne angrebet af det, og derefter indstille en tilfældig fil forlængelse i enten små eller store bogstaver. GandCrab cryptovirus har været aktiv i et stykke tid nu, og er blevet frigivet i tonsvis af nye varianter, som alle har til formål at få ofrene til en TOR webside, hvor løsesum virus extorts dem til at betale løsesum i Bitcoin og endda DASH cryptocurrencies. Hvis din computer er blevet inficeret af GANDCRAB V5.1 ransomware virus, foreslår vi, at du læser denne artikel for at forstå mere om det og lære, hvordan du kan fjerne det fra computeren, plus forsøge at gendanne dine data.

Trussel Summary

| Navn | GANDCRAB 5.1 |

| Type | Ransomware, Cryptovirus |

| Kort beskrivelse | Ny version af [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab/”]GANDCRAB ransomware virus familie. Har til formål at kryptere dine filer og beder dig om at betale løsepenge for at hente dem. |

| Symptomer | Filer er krypteret med en enten store eller små bogstaver filendelse, der spænder fra 6 til 8 tilfældige bogstaver. En løsesum notat tabes med filtypen for det navn, og det ender i ”-DECRYPT.txt”. |

| Distributionsmetode | Malcious URL'er, Vedhæftede filer, eksekverbare |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere GANDCRAB 5.1. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

GANDCRAB v5.1 Ransomware - opdateringen fra oktober 2019

De nyeste oplysninger involverer GandCrab 5.1 ransomware virus er, at FBI har udgivet Master dekrypteringsnøgler af virus, hvilket betyder, at GandCrab er overstået. Den tweet kommer fra Benjamin Carr Ph. D der rapporterede, at Federal Beaurau of Investigation har frigivet nøgler:

https://twitter.com/BenjaminHCCarr/status/1154192546161201152

Ifølge de oplysninger,, master dekrypteringsnøgler kan tillade absolut alle at udforme deres egne decryptor og afkode filer, krypteret med GandCrab versionen V5.1 og V5.2.

GANDCRAB v5.1 Ransomware - Opdatering februar 2019

GandCrab 5.1 synes at holde sine malvertising kampagner op at køre i februar, 2019. Nedenfor kan du se en af de nye e-mails, der bliver sendt til at forsøge at lokke flere ofre til denne ødelæggende ransomware:

Jeg lavede overførsel

Hej, Jeg lavede overførsel til din bankkonto

Jeg vil vedhæfte faktura på Wetransfer med adgangskode, Jeg tror ikke, du kan udtrække dem fra mobil, du udpakke fra skrivebordet

hxxp://104.248.163.221/invioce.php

Kodeord til rar: invoice123

Lad mig venligst vide

Hilsen,

Mærke

Som du kan se, et link er, hvilket fører til en ondsindet domæne, der automatisk downloader og kører GandCrab 5.1. Afstå på at klikke på links, der virker mistænkelige, selv hvis afsenderen ser gerne være nogen, du kender.

GANDCRAB v5.1 Ransomware - Infektion

GandCrab 5.1 ransomware virus anses en meget vedvarende trussel fra GandCrab ransomware familie, der bruger en masse forskellige [wplinkpreview url =”https://sensorstechforum.com/file-types-used-malware-2019/”]filtyper at gennemføre en infektion. Den malware fortsætter med at blive spredt ved hjælp af ondsindede .js filer, men kan også blive gentaget som et resultat af andre distributionsmetoder og ransomware virus er i stand til også inficerer brugere ved hjælp af useriøse sites, revner, ad-støttede programmer og mistænkelige overførsler. Den nyeste metode, som GandCrab v5.1 er begyndt at bruge til at inficere vicitms øjeblikket contucted via ondsindede e-mails, der bærer rundt falske billedfiler, indlejret i .ZIP mapper, der er knyttet til e-mails, ligne følgende:

2019/01.28 10:40

Giovanni Pris Giovanni33@4311.com

Attachment: PIC0101302924102-jpg.zip (69 KB)

E-mail Krop: ;)

Når ofrene åbne .zip-fil, de udpakke filen PIC0101302924102-jpg.JS, der er en JavaScript filtype, og hvis den udføres, en infektion med GandCrab v5.1 er uundgåelig. Når denne fil er udløst, den gyder følgende ondsindede processer:

→SHA256:dffc26736e57470e4c56e4adf3f0425080c43a136d0dd72c22075fde3efd2239

Navn:TempoJB62.exe

SHA256:be0c8cdc1937d05242c672e3e61097dd1b48466839ac0a64e883d159a8df7343

Navn:2510619273.exe

For øjeblikket, forskere bliver ved at opdage nye og nye nyttelast, der hører til GandCrab ransomware virus. Vi har fundet følgende GandCrab Nyttelast filer og opført dem nedenfor, så hvis du støder på disse filer, Sørg for at scanne dem før der rent faktisk at åbne dem, da du risikerer at blive smittet med GandCrab ransomware dig selv:

Ondsindede filer inficerende med GANDCRAB 5.1 Ransomware:

→ SHA-256:85671f4675ccc98133a5a6de2e4faeb6df119ad9460f3651e231eaba4ce2b872

Filnavn:3449440902.exe

Filstørrelse:185.5 KB

SHA-256:c1a66da25419855f684261ac55f796127d84ca7bb9e089b1eb18afde66d1da7c

Filnavn:GandCrab v5.1.exe

Filstørrelse:421 KB

SHA-256:07de185bb18610f471a31358c74c2e2da0dc505ade21cbe9cae5c8ba3fd66add

Filnavn:putty.exe

Filstørrelse:595 KB

SHA-256:47b9249590b764e24d0da606efa1858d41bdd57886329014b61f44701668c080

Filnavn:Analyse s Begrænse

Filstørrelse:630 KB

SHA-256:befb77f972b225791b9f84644939be3e599f0bc361b7a20ad4cde696361c78ba

Filnavn:Technologyword

Filstørrelse:694.5 KB

SHA-256:5b13e0c41b955fdc7929e324357cd0583b7d92c8c2aedaf7930ff58ad3a00aed

Filnavn:output.115120150.txt

Filstørrelse:609 KB

SHA256:c7197601b0e5cf5a38abe626007ffd05d36d4f205b6b62ab5d6f940590d42c8d

Filnavn: 4.exe

SHA-256:9e90a004a26fe2f58f4c725a7034fa6c4fd95000dc86c573e2036a75e83c0705

Filnavn:1.exe

Filstørrelse:288.5 KB

Ikke kun dette, men forskere, ligesom Valthek har også opdaget nye prøver af GandCrab ransomware, der blev udarbejdet tidligere i januar 2019, med den største forskel, at de skaber en skjult vindue med AME ”AnaLab_sucks”, og det har en timer at bo for lidt og skabe en trussel, der indleder GandCrab normale procedure. Andre brugere har bedt om værktøjer til at dekryptere filer, kodet af GandCrab ransomware, men forskerne har stadig ikke kunnet finde ny information.

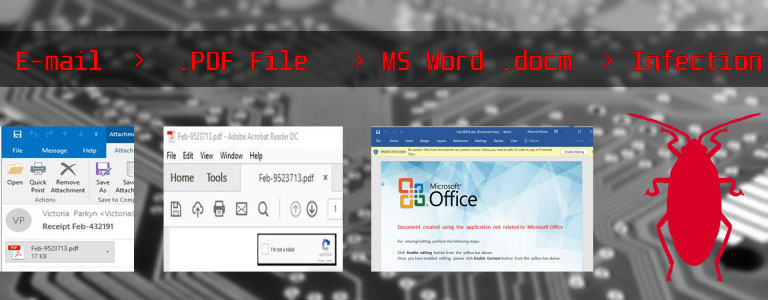

En anden metode til infektion, som var for nylig opdaget af forskere er at bruge Microsoft Word makroer til at inficere vicitms. De scripts flykaprer den Ursnif data-stjæler trojansk hest i kombination med GandCrab ransomware i naturen, så hvis du har GandCrab, chancerne er, at din computer kan være inficeret med en trojansk hest for. Den måde, disse infektioner tendens til at finde sted, er at brugeren behøver at downloade skadelig makroer, som i sidste ende kunne føre til et på ca. 180 versioner af MS Word-filer, der er målrettet ofre med VBS scrips, der kører Windows PowerShell-kommandoer og udføre infektion med GandCrab ransomware på de målrettede systemer. Og for at skjule disse scripts, de er kodet i base64, som udfører den næste fase af infektion med GandCrab der downloader det vigtigste nyttelast filer på den inficerede computer uden virus blive opdaget.

Den primære infektion metode, der blev anvendt hidtil i forbindelse med GANDCRAB 5.1 infektion er e-mails, der er sammensat på følgende måde:

Fra: Deanna Bennett <>

Emne: Betaling Faktura #93611

Attachment: DOC402942349491-PDF.7ZKære kunde,

For at læse dit dokument skal du åbne den vedhæftede fil og svare så hurtigt som muligt.

Med venlig hilsen,

TCR kundesupport

Udover de ”Betaling Faktura # 93611” fag ovenstående, Vi har også opdaget andre falske underlagt e-mails:

- Dokument #72170

- Faktura #21613

- Bestille #87884

- Betaling #72985

- Billet #07009

- Din dokument #78391

- Din bestilling #16323

- din billet #23428

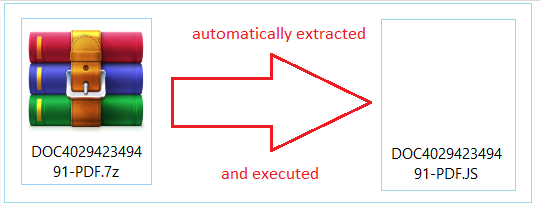

De e-mails indeholder en vedhæftet fil, der er ofte en ondsindet .JS(JavaScript), en .docx (Microsoft Word) eller .PDF (Adobe Reader) fil, der fører til en .docx-fil. Filen hedder tilfældigt, som i eksemplet er forbundet med GANDCRAB som vi har registreret tidligere shows:

→DOC402942349491-PDF.7Z

DOC402942349491-PDF.docx

DOC402942349491-PDF.js

DOC402942349491-PDF.PDF

Love_You_2019_300232289-txt.ZIP

Love_You_2019_300232289-txt.JS

Hvis skadelig fil er fra .JS typen (JavaScript), simpelthen at udtrække og udføre det vil resultere i at inficere din computer, ligesom vi har vist nedenfor:

Hvis skadelig fil er et dokument, så infektionen vil gå gennem ondsindede makroer, der er indlejret i Microsoft Office eller Adobe PDF-dokument, og de vil have dig til Aktivér indhold eller Aktiver redigering med henblik på at se, hvad der er i dokumentet. Hvis du klikker på denne ”Aktiver redigering” -knappen resultater i følgende infektion aktiviteter kan finde sted:

Udover via e-mail, infektionsprocessen med GANDCRAB 5.1 ransomare kan ske online. Forskere ved Fortinet har tidligere opdaget GANDCRAB at inficere brugere ved at foregive at være en software revne af følgende programmer:

- Fletning Billede til PDF.

- Securitask.

- SysTools PST Flet.

Mere information om GANDCRAB inficere ofre via software revner kan findes i den tilhørende artikel nedenunder:

GANDCRAB 5.1 - Skadelig aktivitetsrapport

Det vigtigste infektion fil af GANDCRAB 5.1 ransomware virus er blevet rapporteret at have følgende IOCs (Identificators af Kompromis):

→Navn:1.exe

Størrelse: 361.50 Kb

MD5: E387BD817E9B7F02FA9C2511CC345F12

SHA256:39514226b71aebbe775aa14627c716973282cba201532df3f820a209d87f6df9

SHA1: 98b3ec47b64198e3604c738f8c1f4753e0afa8c7

Når denne fil er faldet på din computer, det kan omgående udløse Windows-komponent ”Wmic.exe” som administrator for at slette skyggen volumen kopier af din pc. Dette vil forhindre dig i at inddrive dine filer via Windows Recovery tjeneste. GANDCRAB 5.1 udløser følgende kommando som administrator i Windows Kommandoprompt:

→ “C:\Windows system32 wbem Wmic.exe” shadowcopy slette

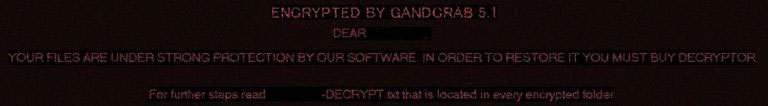

Så snart GANDCRAB 5.1 har slettet de sikkerhedskopierede filer, den ransomware begynder at falde, det er løsesum notat fil, der har følgende meddelelse til ofrene for virus:

- = GANDCRAB V5.1 = -

UNDER INGEN OMSTÆNDIGHEDER IKKE slette denne fil, Indtil alle DINE DATA genvindes

I modsat fald WIL resultere i din SYSTEM KORRUPTION, HVIS DER ER dekryptering FEJLAttention!

Alle dine filer, dokumenter, billeder, databaser og andre vigtige filer er krypteret og har udvidelsen:

Den eneste metode til at inddrive filer er at købe en unik privat nøgle. Kun vi kan give dig denne nøgle og kun og kun vi kan gendanne dine filer.

Serveren med din nøgle er i et lukket netværk TOR. Du kan komme dertil ved følgende måder:

------------------------------

| 0. Hent Tor browser - https://www.torproject.org/

| 1. Installer Tor Browser

| 2. Åbent Tor Browser

| 3. Åbn link i TOR-browseren https://gandcrabmfe6mnef.onion/ b6314679c4ba3647 /

| 4. Følg instruktionerne på denne side------------------------------

På vores side vil du se instruktioner om betaling og får mulighed for at dekryptere 1 fil til fri.

ATTENTION!

For at undgaa DATA TAB:

* Ikke ændrer krypterede filer

* IKKE ændre data NEDENFOR

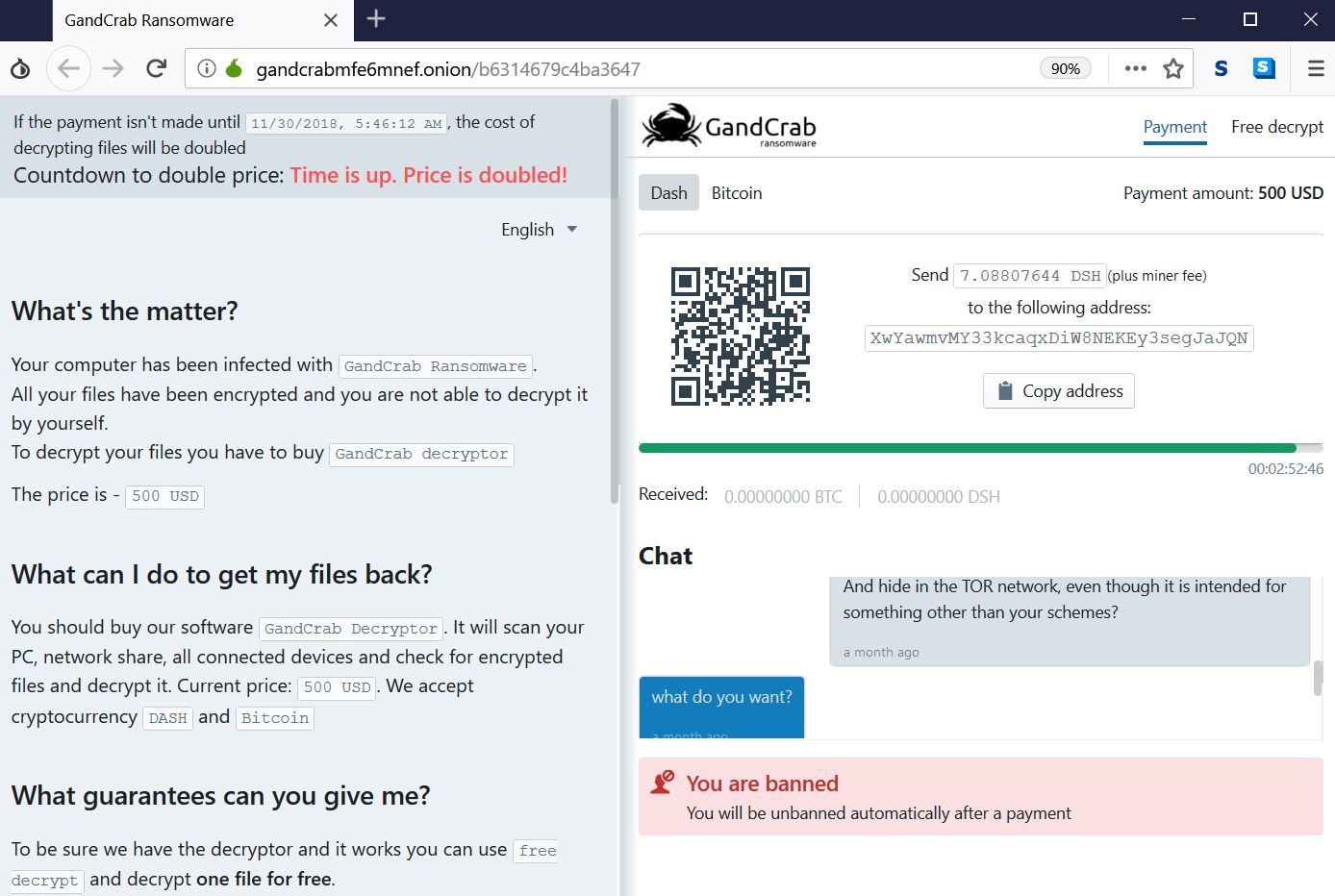

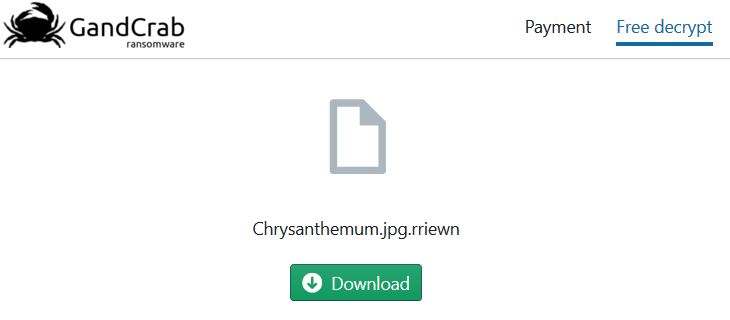

Løsesum notat af denne særlige prøve af GANDCRAB 5.1 som vi har analyseret fører ofre til følgende løsepenge seddel webside, som kun kan åbnes i TOR-browseren er anført i vejledningen:

Når ofrets betalingsfrist timeren udløber, GandCrab kan også vise følgende version af løsesum notat, som siger at prisen har fordoblet.

Den løsesum notat har følgende instrukser til ofre:

Hvad er der galt?

Din computer er blevet inficeret med GandCrab Ransomware.

Alle dine filer er blevet krypteret, og du ikke er i stand til at dekryptere det ved dig selv.For at dekryptere dine filer, du nødt til at købe GandCrab decryptor

Prisen er – 500 USD

Hvad kan jeg gøre for at få mine filer tilbage?

Du bør købe vores software GandCrab Decryptor. Det vil scanne din pc, netværksshare, alle tilsluttede enheder og kontrollere for krypterede filer og dekryptere den. Nuværende pris: 500 USD. Vi accepterer cryptocurrency DASH og Bitcoin

Hvilke garantier kan du give mig?

For at være sikker har vi decryptor, og det virker, du kan bruge gratis dekryptere og dekryptere en fil til fri.

Men denne fil skal være et billede, fordi billederne normalt ikke er værdifulde.

Jeg har ikke Bitcoin (BTC) eller DASH (DSH). Hvordan kan jeg foretage betalingen?

Let. Listen over de mest populære exchange tjenester:BuyBitcoin

CoinMonitor.io

LocalBitcoins

CoinMama

Changelly.com

PAYEER

CEX.IODen fuldstændige liste over exchange tjenester til Bitcoin her og for DASH her.

Opret en konto

Oplad balance med et kreditkort eller paypal

Køb ønskede beløb af mønter (Bitcoin eller DASH)

Foretag tilbagetrækning til vores adresse

Og ud over disse aktiviteter, [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab-5-1-6-ransomware/”]GANDCRAB ransomware kan også i sidste ende ændre tapetet på den inficerede computer med følgende billede:

Og i løsesum notat side, virus tilbud 1 krypteret fil til gratis download, bare så offeret kan se, at det virker. Hvilket dybest set betyder, at virus kan indeholde trojanske kapaciteter til at kopiere filer fra den inficerede maskine og uploade dem på TOR:

GANDCRAB 5.1 – Kryptering Process

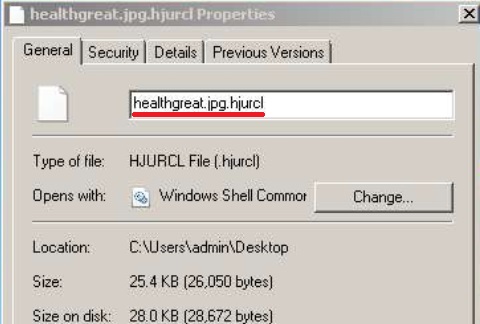

Den vigtigste krypteringsalgoritme, der bruges af GANDCRAB 5.1 er Salsa20 cipher. Modsætning RSA og AES krypteringsalgoritmer, den Salsa20 er meget hurtigere og kan kryptere alle filer i omkring under et minut tid. Ligesom andre GandCrab versioner, v5.1 bruger også tilfældig fil forlængelse, som det gerne annoncer til de krypterede filer, efter at det krypterer dem. Filerne bliver forvrænget og ligne billedet nedenfor viser:

De ransomware springer kryptering filer, hvis de er placeret i følgende Windows mapper:

→\ProgramData

\Programfiler

\Tor Browser

Ransomware

\Alle brugere

\Lokale indstillinger

Krypteringsprocessen af GANDCRAB ransomware foregår på en måde, at virus sandsynligvis skaber kopier af de originale filer og derefter krypterer disse kopier ved at erstatte blokke af data fra filen med de krypterede data. De cyber-kriminelle kan slette de originale filer, og da de slette øjebliksbilleder samt, der synes at være lille chance for at inddrive de filer, medmindre du betaler skurke, som vi vil stærkt anbefale at afstå fra at gøre.

Fjern GANDCRAB 5.1 og prøve at gendanne filer

Før begyndelsen til selv synes om at fjerne GANDCRAB 5.1 ransomware, Vi vil anbefale, at du gør en backup af dine filer, selv om de er krypteret, fordi hvis du forsøger at remvoe denne variant af GANDCRAB, chancerne er din pc kan fungere dårligt og nedbryde dit operativsystem irreversibelt.

Til fjernelse af GANDCRAB 5.1, Vi har forberedt nedenstående trin. Sørg for at følge de to første trin kun hvis du har en vis erfaring i malware fjernelse og ved hvad du gør. Ellers, Vi vil anbefale, hvad de fleste cybersikkerhed eksperter rådgive ofre - at scanne computeren for GANDCRAB malware filer med en avanceret anti-malware program og fjerne alle ondsindede filer og objekter, der tilhører det automatisk.

For opsving filen, Vi foreslår, at du tjekke de trin ”Prøv at gendanne filer krypteret af GANDCRAB 5.1” under. De indeholder flere metoder, der forklarer, hvad recovery metode er den bedste for dig og selvom de metoder, forudsat ikke kommer med en 100% garantere at gendanne dine filer, du måske teoretisk kunne genskabe i det mindste nogle af dine filer.

- Trin 1

- Trin 2

- Trin 3

- Trin 4

- Trin 5

Trin 1: Scan efter GANDCRAB 5.1 med SpyHunter Anti-Malware værktøj

Automatisk fjernelse af ransomware - Videoguide

Trin 2: Afinstaller GANDCRAB 5.1 og relateret malware fra Windows

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Følg instruktionerne ovenfor, og du vil med succes slette de fleste uønskede og ondsindede programmer.

Trin 3: Rens eventuelle registre, skabt af GANDCRAB 5.1 på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af GANDCRAB 5.1 der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Inden start "Trin 4", be om boot tilbage til normal tilstand, hvis du er i øjeblikket i fejlsikret tilstand.

Dette vil gøre det muligt for dig at installere og brug SpyHunter 5 succesfuld.

Trin 4: Boot din pc i fejlsikret tilstand for at isolere og fjerne GANDCRAB 5.1

Trin 5: Prøv at gendanne filer krypteret med GANDCRAB 5.1.

Metode 1: Brug STOP Decrypter af Emsisoft.

Ikke alle varianter af denne ransomware kan dekrypteres gratis, men vi har tilføjet den decryptor bruges af forskere, der ofte opdateret med de varianter, der i sidste ende blive dekrypteret. Du kan prøve og dekryptere dine filer ved hjælp nedenstående vejledning, men hvis de ikke arbejde, så desværre din variant af ransomware virus er ikke dekrypteres.

Følg instruktionerne nedenfor for at bruge Emsisoft Decrypter og dekryptere dine filer gratis. Du kan downloade Emsisoft dekryptering værktøj knyttet her og derefter følge trinene nedenfor tilvejebragte:

1 Højreklik på Decrypter og klik på Kør som administrator som vist nedenfor:

2. Enig med licensbetingelserne:

3. Klik på "Tilføj mappe" og derefter tilføje de mapper, hvor du ønsker filerne dekrypteret som vist nedenunder:

4. Klik på "Dekryptér" og vente på dine filer, der skal afkodes.

Note: Kredit til decryptor går til Emsisoft forskere, der har gjort det gennembrud med denne virus.

Metode 2: Brug datagendannelsessoftware

Ransomware infektioner og GANDCRAB 5.1 til formål at kryptere dine filer ved hjælp af en krypteringsalgoritme, som kan være meget svært at dekryptere. Det er derfor, vi har foreslået en data recovery metode, der kan hjælpe dig med at gå rundt direkte dekryptering og forsøge at gendanne dine filer. Husk, at denne metode ikke kan være 100% effektiv, men kan også hjælpe dig lidt eller meget i forskellige situationer.

Du skal blot klikke på linket og på hjemmesidens menuer øverst, vælge data Recovery - Guiden til gendannelse af data til Windows eller Mac (afhængigt af dit operativsystem), og download og kør derefter værktøjet.

GANDCRAB 5.1-FAQ

Hvad er GANDCRAB 5.1 Ransomware?

GANDCRAB 5.1 er en ransomware infektion - den ondsindede software, der lydløst kommer ind på din computer og blokerer enten adgang til selve computeren eller krypterer dine filer.

Mange ransomware-vira bruger sofistikerede krypteringsalgoritmer til at gøre dine filer utilgængelige. Målet med ransomware-infektioner er at kræve, at du betaler en løsepenge-betaling for at få adgang til dine filer tilbage.

What Does GANDCRAB 5.1 Ransomware Do?

Ransomware er generelt en ondsindet software der er designet for at blokere adgangen til din computer eller filer indtil en løsesum er betalt.

Ransomware-virus kan også beskadige dit system, korrupte data og slette filer, resulterer i permanent tab af vigtige filer.

How Does GANDCRAB 5.1 Inficere?

Via flere måder. GANDCRAB 5.1 Ransomware inficerer computere ved at blive sendt via phishing-e-mails, indeholder virus vedhæftning. Denne vedhæftning maskeres normalt som et vigtigt dokument, lignende En faktura, bankdokument eller endda en flybillet og det ser meget overbevisende ud for brugerne.

Another way you may become a victim of GANDCRAB 5.1 is if you download et falsk installationsprogram, crack eller patch fra et websted med lavt omdømme eller hvis du klikker på et viruslink. Mange brugere rapporterer at få en ransomware-infektion ved at downloade torrents.

How to Open .GANDCRAB 5.1 filer?

Du can't uden en dekryptering. På dette tidspunkt, den .GANDCRAB 5.1 filer er krypteret. Du kan kun åbne dem, når de er dekrypteret ved hjælp af en specifik dekrypteringsnøgle til den bestemte algoritme.

Hvad skal man gøre, hvis en dekryptering ikke virker?

Gå ikke i panik, og sikkerhedskopiere filerne. Hvis en dekrypter ikke dekrypterede din .GANDCRAB 5.1 filer med succes, så fortvivl ikke, fordi denne virus stadig er ny.

Kan jeg gendanne ".GANDCRAB 5.1" Filer?

Ja, undertiden kan filer gendannes. Vi har foreslået flere filgendannelsesmetoder det kunne fungere, hvis du vil gendanne .GANDCRAB 5.1 filer.

Disse metoder er på ingen måde 100% garanteret, at du vil være i stand til at få dine filer tilbage. Men hvis du har en sikkerhedskopi, dine chancer for succes er meget større.

How To Get Rid of GANDCRAB 5.1 Virus?

Den sikreste måde og den mest effektive til fjernelse af denne ransomware-infektion er brugen a professionelt anti-malware program.

Det søger efter og finder GANDCRAB 5.1 ransomware og fjern det derefter uden at skade din vigtige .GANDCRAB yderligere skade 5.1 filer.

Kan jeg rapportere Ransomware til myndigheder?

Hvis din computer blev inficeret med en ransomware-infektion, du kan rapportere det til de lokale politiafdelinger. Det kan hjælpe myndigheder overalt i verden med at spore og bestemme gerningsmændene bag den virus, der har inficeret din computer.

Nedenfor, Vi har udarbejdet en liste med offentlige websteder, hvor du kan indgive en rapport, hvis du er offer for en cyberkriminalitet:

Cybersikkerhedsmyndigheder, ansvarlig for håndtering af ransomware-angrebsrapporter i forskellige regioner over hele verden:

Tyskland - Officiel portal for det tyske politi

Forenede Stater - IC3 Internet Crime Complaint Center

Storbritannien - Action svig politi

Frankrig - Indenrigsministeriet

Italien - Statens politi

Spanien - Nationalt politi

Holland - Retshåndhævelse

Polen - Politi

Portugal - Justitspolitiet

Grækenland - Enhed om cyberkriminalitet (Hellenske politi)

Indien - Mumbai-politiet - CyberCrime-undersøgelsescelle

Australien - Australsk High Tech Crime Center

Rapporter kan besvares inden for forskellige tidsrammer, afhængigt af dine lokale myndigheder.

Kan du stoppe Ransomware i at kryptere dine filer?

Ja, du kan forhindre ransomware. Den bedste måde at gøre dette på er at sikre, at dit computersystem er opdateret med de nyeste sikkerhedsrettelser, bruge et velrenommeret anti-malware program og firewall, sikkerhedskopiere dine vigtige filer ofte, og undgå at klikke videre ondsindede links eller downloade ukendte filer.

Can GANDCRAB 5.1 Ransomware Steal Your Data?

Ja, i de fleste tilfælde ransomware vil stjæle dine oplysninger. It is a form of malware that steals data from a user's computer, krypterer det, og kræver derefter en løsesum for at dekryptere den.

I mange tilfælde, den malware forfattere eller angribere vil true med at slette data eller udgive det online medmindre løsesummen er betalt.

Kan Ransomware inficere WiFi?

Ja, ransomware kan inficere WiFi-netværk, da ondsindede aktører kan bruge det til at få kontrol over netværket, stjæle fortrolige data, og låse brugere ud. Hvis et ransomware-angreb lykkes, det kan føre til tab af service og/eller data, og i nogle tilfælde, økonomiske tab.

Skal jeg betale Ransomware?

Nej, du bør ikke betale ransomware-afpressere. At betale dem opmuntrer kun kriminelle og garanterer ikke, at filerne eller dataene bliver gendannet. Den bedre tilgang er at have en sikker backup af vigtige data og være opmærksom på sikkerheden i første omgang.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, hackerne kan stadig have adgang til din computer, data, eller filer og kan fortsætte med at true med at afsløre eller slette dem, eller endda bruge dem til at begå cyberkriminalitet. I nogle tilfælde, de kan endda fortsætte med at kræve yderligere løsepengebetalinger.

Kan et Ransomware-angreb opdages?

Ja, ransomware kan detekteres. Anti-malware-software og andre avancerede sikkerhedsværktøjer kan opdage ransomware og advare brugeren når det er til stede på en maskine.

Det er vigtigt at holde sig ajour med de seneste sikkerhedsforanstaltninger og at holde sikkerhedssoftware opdateret for at sikre, at ransomware kan opdages og forhindres.

Bliver ransomware-kriminelle fanget?

Ja, ransomware-kriminelle bliver fanget. Retshåndhævende myndigheder, såsom FBI, Interpol og andre har haft succes med at opspore og retsforfølge ransomware-kriminelle i USA og andre lande. I takt med at ransomware-trusler fortsætter med at stige, det samme gør håndhævelsesaktiviteten.

Om GANDCRAB 5.1 Forskning

Indholdet udgiver vi på SensorsTechForum.com, denne GANDCRAB 5.1 guide til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne den specifikke malware og gendanne dine krypterede filer.

Hvordan udførte vi undersøgelsen af denne ransomware?

Vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, og som sådan, vi modtager daglige opdateringer om de seneste malware- og ransomware-definitioner.

Endvidere, forskningen bag GANDCRAB 5.1 ransomware-truslen bakkes op med VirusTotal og NoMoreRansom projekt.

For bedre at forstå ransomware-truslen, Se venligst følgende artikler, som giver kyndige detaljer.

Som et sted, der siden har været dedikeret til at levere gratis fjernelsesinstruktioner for ransomware og malware 2014, SensorsTechForum's anbefaling er at Vær kun opmærksom på pålidelige kilder.

Sådan genkendes pålidelige kilder:

- Kontroller altid "Om os" hjemmeside.

- Profil af indholdsskaberen.

- Sørg for, at rigtige mennesker er bag webstedet og ikke falske navne og profiler.

- Bekræft Facebook, LinkedIn og Twitter personlige profiler.

hej god eftermiddag, tengo virus grandcrab 5.1 .utxuoip udvidelse og ændre mine filer Partitioneret, fordi systemet kører ingen hengivenhed, fordi jeg har frosset med selvstændig fryser, men alle de partitioner filer kidnapning, og forsøgte at hente se, om virussen havde slettet, men jeg finder ingen, Det er som om simpelthen ændre alle eksisterende filer og krypterede, please help

Hej

dette er noten efter jeg fik inficeret med gandcrab V5.1

:(

Og håber bare tæller værktøj til kryptering kan gøres…

Link til notesblok tht er i encripted mapper:

dropbox.com/s/5qskms1rkgtjtxg/QEZAKCPQH-DECRYPT.txt?dl = 0

Hej,

Desværre er der ingen Decrypter til denne version af ransomware. Du kan prøve alternative data restaureringsmetoder som beskrevet i artiklen, men der er ingen garanti, de ville arbejde.