Snake Ransomware blev opdaget af MalwareHunterTeam sidste uge, der delte det med Vitali Kremez til reverse engineering og lære mere om infektionen.

Snake Ransomware blev opdaget af MalwareHunterTeam sidste uge, der delte det med Vitali Kremez til reverse engineering og lære mere om infektionen.

En ny ransomware blev for nylig opdaget af MalwareHunterTeam forskere. Døbt Snake ransomware, truslen blev revers manipuleret af Vitali Kremez. Takket være ham, nu flere detaljer er tilgængelige om Snake, som anses for et målrettet type ransomware indsat mod organisationer og virksomheder.

Trussel Summary

| Navn | Snake ransomware |

| File Extension | En 5-tegnstreng til hver fil forlængelse. |

| Type | Ransomware, Cryptovirus |

| Hvad er det | En ransomware, der specifikt er rettet mod netværk af organisationer. |

| Symptomer | Specifikke filer er krypteret. I hver krypteret fil, EKANS fil markør den vil blive tilføjet. |

| Ransom Note | Fix-din-Files.txt |

| Distributionsmetode | I øjeblikket ikke kendt |

| Fjernelse | Til effektivt at fjerne aktiv Snake ransomware virusinfektioner, anbefaler vi, at du bruger en avanceret anti-malware værktøj. Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere Snake ransomware. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

Nye oplysninger om Snake ransomware blev tilgængelig i denne måned. Ifølge en ny prøve analyse, der blev lagt ud i denne måned (Januar 2020) mere detaljeret information om de mål og den adfærd, der udvises af motoren. De nyeste versioner af den ransomware er stærkt korrumperet og synes at være designet specielt til at tage ned hele netværk snarere end individuelle computere. Filerne som detekteres som Snake ransomware prøver synes at være konfigureret mod industrianlæg.

Snake virus omfatter nu flere avancerede funktioner, der vil blive udløst, når en vært er inficeret. Blandt dem er de følgende funktioner:

- data, fjernelse - Snake ransomware har vist sig at slette fundet Shadow Volume Kopier af filer fundet på det forurenede computer. Dette vil gøre data recovery meget vanskeligere og kan hindre nogle gendannelse.

- Proces kontrol - Snake virus motor vil være i stand til at scanne for kørende processer af software, der kan blokere for ransomware - virtuelle maskiner, adgangssystemer, fjernbetjeningsværktøjer, ledelse netværk, anti-virus software og etc.

- Sabotage - Vigtige SCADA-systemer og andre industrielle kontrol software vil blive stoppet i at køre. Når dette trin har kørt i en arbejdsgruppe produktionsmiljø det kan efterlade et stort overordnede spørgsmål i fabrikken, der kan mærkes som industriel sabotage.

- Kryptering Kontrol - I løbet af ransomware krypteringen analytikerne har opdaget, at motoren vil springe filer, der hører til operativsystemet. Dette er tilsigtet for ikke at ødelægge kørende systemer. Dette sikrer, at den rette skaden er sket, og at offeret brugerne vil være aable at gennemgå den udstationerede løsesum besked.

Yderligere undersøgelse af hacking gruppen bag Snake ransomware afslører, at de kriminelle kan være bag andre farlige angreb samt. Af særlig note er den mulighed, at de har lanceret et angreb med en disk vinduesvisker kaldet ZeroCleare i fortiden. Dette var en meget avanceret og ødelæggende planlagt operation mod industri og energi organisationer i Mellemøsten.

Yderligere information om truslen blev tilgængelig i januar 13 når en anden detaljeret rapport om Snake ransomware blev bogført. Den farlige aspekt om denne særlig trussel er, at offeret filer vil blive krypteret med en tilfældig indgang cipher - Det betyder, at data ikke vil blive behandlet med en enkelt algoritme. Den måde dette er gjort, er, at hovedmotoren vil registrere de oprindelige filnavne og mapper, der anvendes som parametre. En særlig streng er inkluderet samt - public-key kryptering bruges af Snake ransomware.

Markører føjes til filerne som udvidelser - tilfældige sæt af tegnkombinationer er placeret som filtypenavne. Den løsesum notat genereret af den aktuelle version af virussen hedder *Fix-din-Files.txt som begynder med linjen Hvad skete der med dine filer?.

Snake Ransomware – Teknisk Analyse

Kremez analyse viser, at ransomware er skrevet i Golang sprog, og at den er stærkt korrumperet.

Niveauet af rutinemæssige formørkelse er langt højere, end hvad der normalt ses i ransomware indsat i målrettede angreb.

Når Snake ransomware infektion initieres, Skygge årgang kopier vil blive fjernet fra systemet.

Derefter, forskellige processer i forbindelse med SCADA-systemer, virtuelle maskiner, industrielle kontrolsystemer, remote ledelsesværktøjer og netværk ledelsesværktøjer vil blive dræbt.

Efter disse to etaper er afsluttet, den ransomware vil fortsætte med datakryptering, men det vil springe filer placeret i Windows-system mapper og nogle systemfiler, såsom:

windir

SystemDrive

:\$Papirkurv

:\ProgramData

:\Brugere Alle brugere

:\Program Files

:\Lokale indstillinger

:\Støvle

:\System Volume Information

:\Genopretning

\AppData

Ved kryptering, Snake ransomware vil tilføje et 5-tegnstreng til hver fil forlængelse. Som et resultat, en fil med navnet file.doc vil se sådan ud efter kryptering - file.docknfgT (synes er en tilfældig eksempel).

I hver krypteret fil, EKANS fil markør den vil blive tilføjet. Det er underligt at bemærke, at EKANS er SNAKE skrives i omvendt.

Forskerne siger, at ransomware tager længere tid end normalt at kryptere målrettede data. Men, Da dette er en målrettet trussel, som udføres, når angriberen beslutter, den tid vil sikkert ikke være meget af et problem.

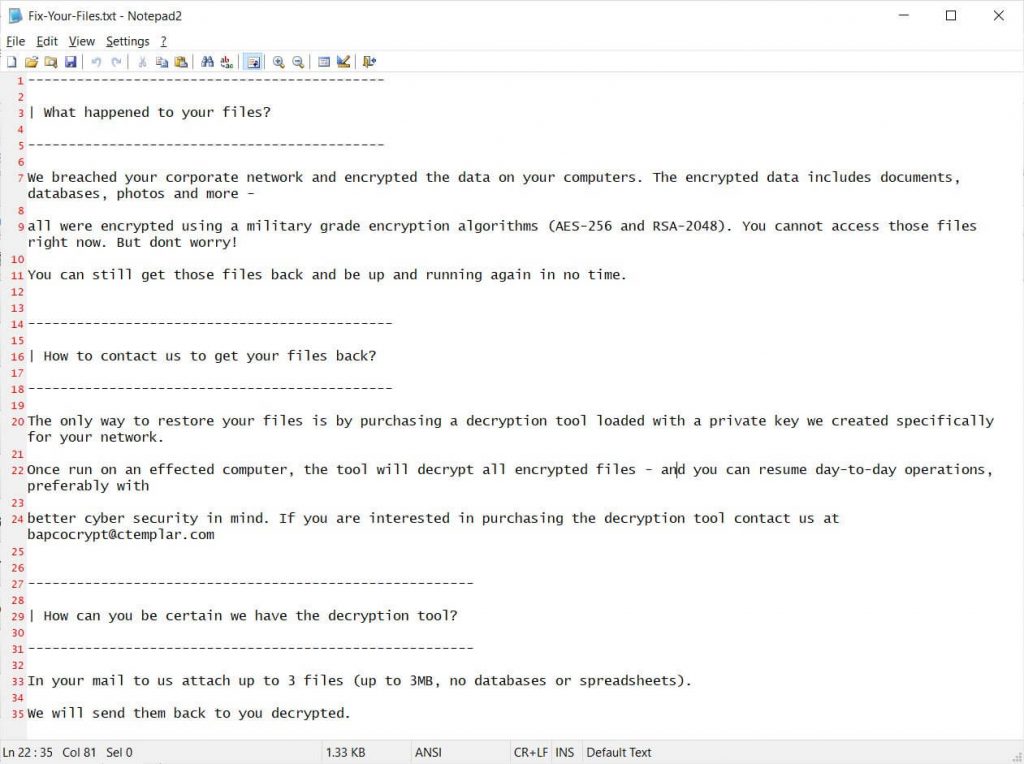

Når krypteringsprocessen er afsluttet, Snake vil skabe en løsesum note i C:\Brugere Public Desktop, og det vil blive kaldt Fix-din-Files.txt. Den løsesum notat indeholder typisk instruktioner til at kontakte cyberkriminelle for betalingsinstrukser. E-mailen, der er fastsat kontakt er bapcocrypt@ctemplar.com men den e-mail kan ændre sig i fremtidige udgivelser af ransomware.

Dette er, hvad den løsesum notat ligner:

Her er, hvad noten siger (dele af det):

Hvad skete der med dine filer?

Vi overtrådt virksomhedens netværk og krypteret data på computerne. De krypterede data indeholder dokumenter, databaser, fotos og mere -

Alle blev krypteret med en militær kvalitet krypteringsalgoritmer (AES-256 og RSA-2048). Du kan ikke få adgang til disse filer lige nu. Men dont bekymre!

Du kan stadig få disse filer tilbage og være oppe og køre igen på ingen tid.

Hvordan til at kontakte os for at få dine filer tilbage?

Den eneste måde at gendanne dine filer er ved at købe en dekryptering værktøj læsset med en privat nøgle vi skabt specielt til dit netværk.

Fjern Snake Ransomware

Med hensyn til fil dekryptering, i øjeblikket, der er ingen oplysninger om, hvorvidt filer krypteret af Snake ransomware kan dekrypteres uden angriberne’ dekrypteringsnøgle. Ved ser det, den ransomware kryptering er uovervindelig, selv.

Selvom i øjeblikket Snake ransomware er rettet mod organisationer, kan også iværksat omfattende kampagner mod enkeltpersoner. Hvis din ransomware infektion symptomer ligne Snake ransomware adfærd, du kan prøve at fjerne ransomware hjælp instruktionerne nedenfor.