I denne artikel vil du finde ud af, hvordan at fjerne Zeus Trojan virus og slippe af inficerede filer. Zeus trojansk hest-virus er spredt i stor skala via RIG Exploit Kit. Denne nye udgave er døbt ”Chthonic”Og det først opstod for et par år siden, da den ramte 150 banker over hele verden. Denne aktivitet er stadig i gang, selvom den trojanske også bruges til distribution af ransomware. Den malware har haft mange navne gennem årene, og en meget bemærkelsesværdig ene er Zbot.

Trussel Summary

| Navn | ZeuS også kendt som Trojan.Zeus.C |

| Type | Trojansk hest, Virus |

| Kort beskrivelse | Den Zeus trojansk hest-virus anvendes i en række forskellige måder, der involverer tyveri af information, sprede andre malware online eller som en nyttelast dropper for ransomware og anden malware. |

| Symptomer | En infektion med Zeus Virus kan være tavs, hvis det bruges som et infostealer eller en højlydt én, hvis de anvendes til at inficere dig med mere malware. Din pc er meget sandsynligt at bremse begge veje, hvis det bliver inficeret. |

| Distributionsmetode | Fake Tech Support, Spam e-mails, Vedhæftede filer, eksekverbare filer |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

Brugererfaring | Tilmeld dig vores forum at diskutere ZeuS. |

| Data Recovery Tool | Windows Data Recovery af Stellar Phoenix Varsel! Dette produkt scanner dine drev sektorer til at gendanne mistede filer, og det kan ikke komme sig 100% af de krypterede filer, men kun få af dem, afhængigt af situationen og uanset om du har omformateret drevet. |

Hvad er en Zeus Trojan Virus?

Før afsløre, hvad den ZeuS Trojan virus er, bør du først blive fortrolig med, hvad der er en Trojan virus. Det er en kombination af termer, der anvendes til at beskrive malware, der er både en Trojansk hest og en virus.

A Trojansk hest er et stykke malware, der tilfører sig selv i en computer-enhed, under falske forudsætninger, for eksempel præsentere sig selv som den berømte program Skype. Du vil ikke blive overrasket over at finde ud af, at udtrykket Trojansk hest i computing kommer fra den gamle græske historie om, hvordan græske soldater listende invaderet Troy, ved hjælp af en kæmpe træhest, præsenteret som en gave. A virus er et ondsindet program, der engang henrettet, vil åbenlyst begynder at gentage sig selv og inficere andre programmer ved at ændre dem uden brugerens tilladelse.

Således, en kombination af de to typer malware beskrevet ovenfor, vil være et ondsindet program, der kunne gøre nogle af eller alle følgende:

- foregiver at være en kendt eller et nyttigt program, så du giver det indledende adgang

- bruger andre stealth taktik til at snige sig ind i din computer

- modificerer / inficerer andre programmer og processer på din pc

- kopierer sig selv på forskellige steder på din PC

Zeus Trojan Virus - Kronologisk Baggrund

Den Zeus Trojan Virus har spredt sig over hele verden, og nok mest kendt for at levere den berygtede CryptoLocker kryptering virus. Nedenfor finder du en kort historie om malware i alle dens former, siden sin første optræden for tidligt 2017.

2007 - Zeus og dens første optræden

Året 2007 markerede begyndelsen på den ZeuS malware der senere blev kendt som Zeus trojansk hest. Dengang var det bruges til at stjæle oplysninger fra USA Department of Transportation. Efter at det begyndte at samle momentum.

2009 - ZeuS Bliver Udbredt

I 2009, Zeus blev udbredt for første gang, og det blev betragtet som en alvorlig trussel. Det havde kompromitteret løbet 74.000 FTP-konti, på hjemmesider af store virksomheder, såsom Bank of America, NASA, Monster.com, ABC, Oracle, Play.com, Cisco, Amazon, og BusinessWeek.

2010 - Zeus Worldwide Threat

2010 var det år, hvor FBI meddelt, at Zeus-virus blev brugt til at inficere computere over hele kloden. I denne form, Zeus blev hovedsageligt brugt som en bank Trojan, at stjæle oplysninger ved at registrere tastetryk lavet ved brug af en browser eller via formularen sensationsprægede. Også, e-mails blev brugt til at nå personer på kommuner og virksomheder, så det kan få fat i data vedrørende netbank-konti.

2013 - Zeus CryptoLocker Helper

Sent 2011 sætte nye højder for ZeuS som det førte sin kode, der skal anvendes til oprettelse af Gameover ZeuS botnet. Den botnet var mindre sårbare over for retshåndhævelsesoperationer, da det bruges en krypteret peer-to-peer-system til at kommunikere med sin C2 (Kommando&Kontrol) servere. Banker bedrageri var igen en primære mål for Zeus malware familie. I 2013, alt eskalerede da Gameover ZeuS var ansvarlig for massefordeling [wplinkpreview url =”https://sensorstechforum.com/remove-cryptolocker-ransomware-virus/”] CryptoLocker Ransomware virus jorden rundt.

2015 - ZeuS udvikler sig til Chthonic

2015 var også en symbolsk år for Zeus som det udviklet sig endnu længere ind Chthonic – en ny variant opdaget af malware forskere fra Kaspersky. Den samme kryptering teknik bruges ved denne variant som ”Zeus V2” og ”Zeus AES” trojanske heste. [wplinkpreview url =”https://sensorstechforum.com/chthonic-a-new-version-of-the-zeus-banking-trojan-hits-150-banks-in-15-countries/”] Chthonic er kendt for at have ramt i løbet af 150 banker i 15 lande, tilbage i 2015.

2016 - Zeus og Sphinx

I august 2015, koden for ZeuS blev brugt til at oprette en brugerdefineret variant til det, kaldet [wplinkpreview url =”https://sensorstechforum.com/rio-2016-malware-sphinx-banking-trojan-targets-brazilian-banks/”] ”Sphinx Banking Trojan”, solgt på det sorte marked for $500. Den TOR-netværket blev brugt af det, i videst. Til det sidste kvartal af 2016, der var påvisninger af den trojanske, beviser, at der stadig er aktiv. Hovedsageligt brasilianske banker blev ramt, herunder Boleto betalingsmetoder, der anvendes i Brasilien.

2017 - ZeuS Trojan

Zeus Virus - Teknisk Insight opdatering 2017 : Zeus stadig en af de største computer infektioner med mange af dens varianter stadig breder sig i 2017. Læs nedenfor for at finde ud af mere.

Zeus Trojan Virus - Måder Distribution

Den ZeuS malware havde mange former for distribution i årenes løb for originalen og for senere varianter. En af de første måder for det at komme ind på din computer, var med hjælp af omdirigeringer. Masser af omdirigeringer kan udløses ved at klikke på noget online som et link eller en knap. En af omdirigeringer indeholder et script, der henter malware. En anden måde at hente, er ved at klikke på en reklame, der udgør et spørgsmål, og om du klikker på ”Ja" eller "Nej”Vil begge resultere i at få det ZeuS Trojan Virus på din pc.

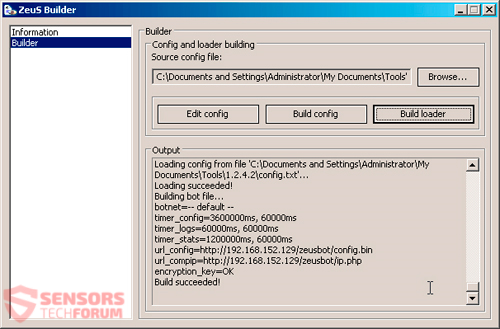

Som kildekoden til Zeus blev lækket i 2011, en værktøjskasse bygmester blev tilbudt gratis, der lignede det følgende:

Sammenknebne versioner af værktøjskasse og malware i form af enten en trojansk hest eller en botnet fulgte snart. Ovennævnte versioner, featuring specifikke funktioner, sælges stadig den dag i dag, med priserne typisk fra $700 til $15.000.

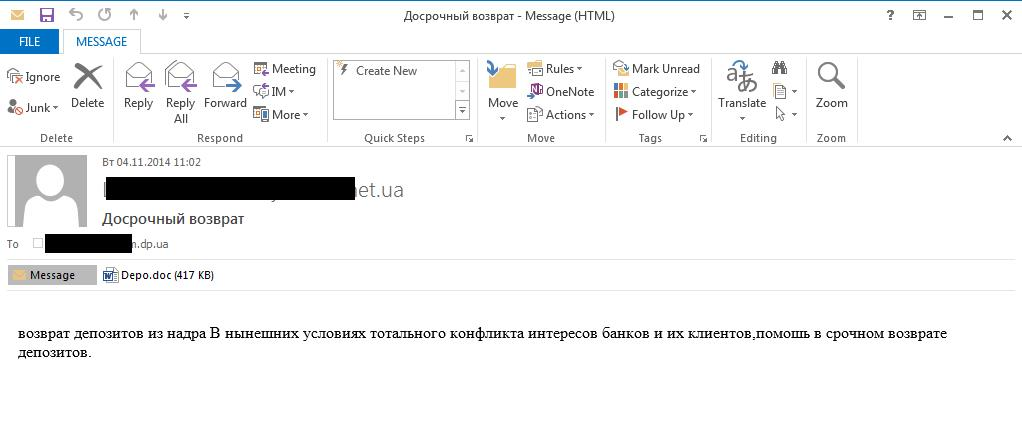

Spam e-mails med vedhæftede filer var og er stadig en fremtrædende måde fordeling for ZeuS. Inde i vedhæftede fil er en eksekverbar fil, der er korrumperet og skjult som en slags et dokument fil, med en udvidelse som .pdf eller .doc som set i skærmbilledet nedenfor:

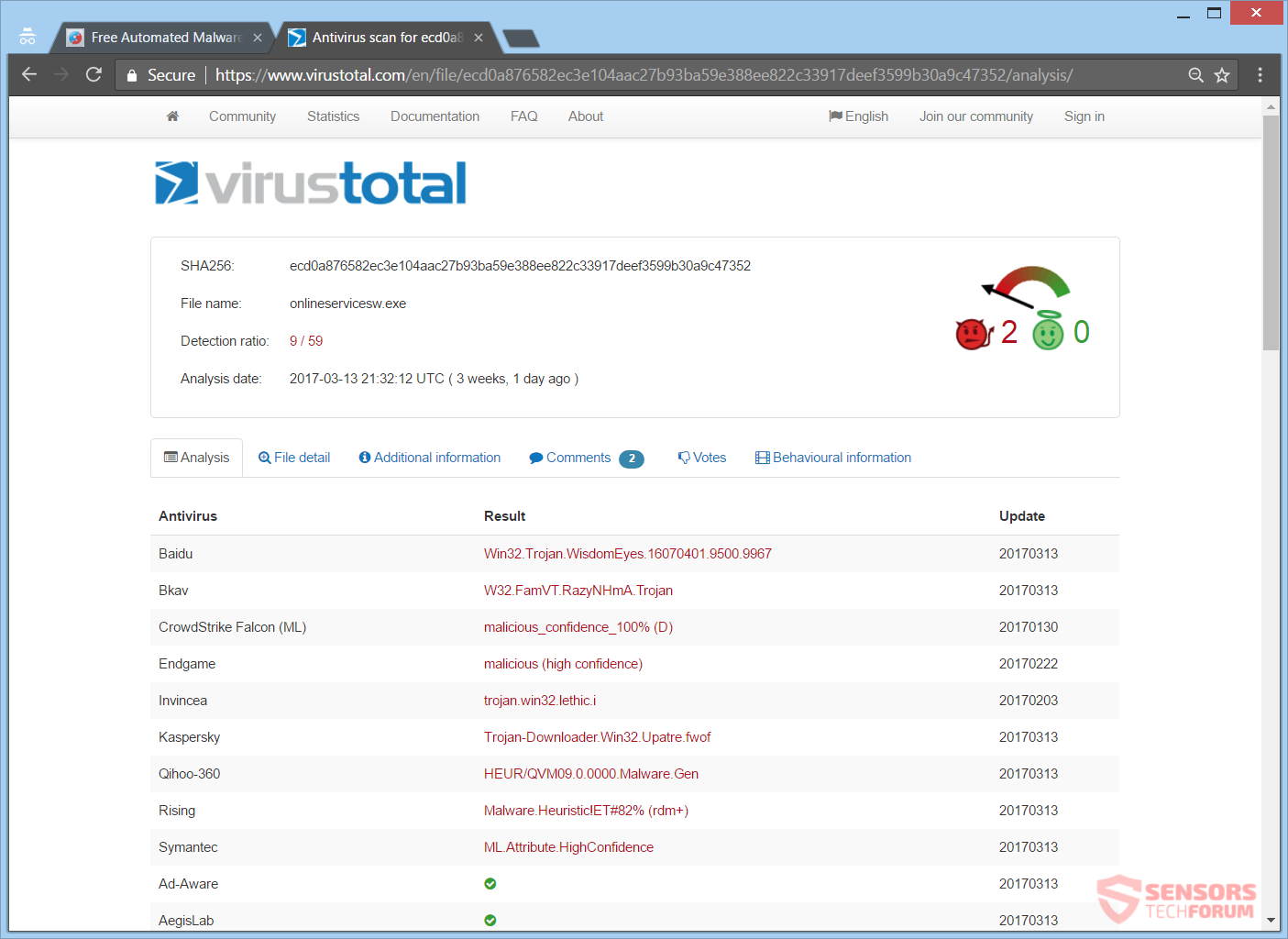

En anden fordeling måde er med den ZeuS bliver sendt over hele verden med en malvertising kæde. Du kan se den sidst rapporterede sådant angreb (April 2017) og påvisninger af sikkerhed leverandører til det på VirusTotal tjeneste lige her:

Den sidste angreb bestod af mere end 300 omdirigeringer, hvilket resulterer i indlæsning af en kompromitteret sted med [wplinkpreview url =”https://sensorstechforum.com/new-version-rig-exploit-kit-developed/”] RIG Exploit Kit på det. Når du finder dig selv på destinationssiden, sårbarheder baseret på Adobes ”Blitz”Vil blive udnyttet når endelig nyttelasten bliver droppet. Nyttelasten vist i billedet ovenfor, er oprindeligt navngivet ”73mendjd.exe".

Som du kan se veje fordeling for Zeus kan variere, og endda andre dem kunne anvendes som malware fortsætter med at udvikle sig.

Zeus Trojan Virus - opdateringen fra november 2018

Zeus holder sælges på Mørk Net fora i en eller anden form selv i slutningen af 2018. Nogle Banking trojanske heste stammer fra koden for den oprindelige Zeus, som du måske allerede ved. Nogle af de mest almindelige navne givet til virussen ved hjælp af forskellige anti-malware selskaber er følgende:

- Trojan-Spy:W32 / Zbot

- PWS-Zbot

- Trojan-Spy.Win32.Zbot

- Trojan.Wsnpoem

- Troj / Agent-LG

- Mal / Agent-MDL

- Troj / Agent-LM

- Troj / TDSS-BY

- Troj / Agent-LO

- Troj / Buzus-EF

- Sinowal.WUR trojaner / QakBot D

- Mal / Agent-MIR

- Troj / E-Qakbot

- Troj / QakBot-G

Hvis du ser nogen af de ovenfor nævnte navne til pop op som en meddelelse fra din sikkerhedssoftware, sørge for, at det kan fjerne det. Ellers, ændre dit værktøj med det samme.

Zeus Trojan Virus - opdateringen fra november 2017

I november [wplinkpreview url =”https://sensorstechforum.com/panda-zeus-trojan-black-hat-seo/”] Panda ZeuS trojansk hest vender tilbage med hjælp fra sort-hat SEO og malvertising teknikker i stedet for phishing og spam-kampagner. Disse teknikker er ny for distribution af malware samlede. Angriberne hacket hjemmesider og anvendt et netværk af spam botnets til at øge deres SEO rating på andre sites i en sort-hat måde.

Når en bruger besøger et af disse websteder, nu optræder på de øverste søgeresultater, han er omdirigeret og et dokument, der indeholder nyttelast på den ZeuS Panda-virus er sendt til hans computersystem. Brugeren skulle aktivere makroer til virussen kan træde i kraft, men det tager ikke meget indsats. Zeus Trojan virus var ganske vellykket med sine angreb og fortsætter med at sprede sig over internettet. Pas og kontrollere URL, før tillidsfuld en hjemmeside.

Zeus Trojan Virus - Opdatering September 2017

Den Zeus-variant Chthonic er blevet opdaget for nylig ved malware forskere som en, der stadig er aktiv. Følgende domæne bredte det:

- dako.gov(.)ua / filer / tekst / load.exe

At Domænet er kendt for at være “Staten Arkiv i Kiev-regionen” og efter nyttelasten dropper har downloadet malware, virussen dråber en kopi af sig selv inde i %appdata% roaming mappe i Windows-operativsystemet. Panda Banker Trojan stadig aktiv som en anden modstykke til den berygtede Zeus Trojan. Som kildekode virussen er blevet solgt i temmelig lang tid nu, flere varianter er meget sandsynligt, at være aktiv så godt.

Zeus Trojan Virus - Opdatering August 2017

Opdatering August 2017 Nu, i august 2017 Zeus trojanske breder i sin nyeste form – den [wplinkpreview url =”https://sensorstechforum.com/zeus-panda-banker-trojan-suchka-exe-remove-it-completely/”] ZeuS Panda Banker Trojan. At variant er set på flere sprog, mest bemærkelsesværdige af som er i italiensk. Det er i øjeblikket forsøger at inficere systemer af banker i hele verden. Det er spredt med spam e-mail-kampagner. Zeus Panda Trojan er også kendt som suchka.exe på grund af det samme navn, der anvendes til nyttelast korrumperet inde i spam-mails. Det interessante er, at virus udgør for være en billet fra dit lokale politi Departament. Den vedhæftede fil i e-mails er inde i en .ZIP fil for at forsøge at skjule det fra sikkerhedssoftware.

Zeus Trojan - Teknisk Insight opdatering June 2017

Modulet filer sammenfatte alle de ondsindet aktivitet bag de nyeste varianter Zeus Trojan malware er med en lignende adfærd og endda lignende navne for nogle af de varianter af virussen, som du vil se i denne opdatering. De eksekverbare og de ondsindede funktioner bag dem, der er af interesse for de nyeste Zeus varianter menes at være den samme som den oprindelige v2 varianten som rapporteret af Sysforensics. De er rapporteret til at være følgende:

- Kernell32.dll

- advapi32.dll

- user32.dll

Disse såkaldte support moduler af Zeus Torjan vigtigste eksekverbare alle har flere funktioner, der har til formål at ændre forskellige aspekter af den inficerede computer, og vi vil grundigt gennemgå dem.

Kernell32.dll

I denne fil, den første funktion af interesse kaldes GetModuleHandleA. Forskerne mente, at det er udnyttet tin for at ændre koden af OS, så en injektion af ondsindet kode, mens uopdaget er mulig. En anden lignende funktion er GetModuleFileName. Det sigter mod at rulle tilbage navnet på moduler, som er aktive som system processer. Det kan bruges til at indsætte processer i Windows Jobliste, som om de var lovlige dem. Der er også den OpenMutexA funktion i denne fil, primariy ansvarlig for håndtering MUTEX objekter. Det kan bruges, så en anden infektion med Zeus Trojan er umuligt, og der er kun én infektion til stede. Almindeligt mødte funktion for de fleste malware.

advapi32.dll

Dette modul har to funktioner, der har til formål at fungere som en entydig identifikation af infektionen, sandsynligvis tjener som en nemmere måde for hackeren at håndtere mange infektioner, ved at have deres unikke navne. De to funktioner er GetUserNameA og GetAuditedPermissionsFromAclW. De to mest interessante funktioner for os, dog er CreateServiceA Så godt som CreateProcessAsUserW. De bruges primært til at skabe processer og til overvågning.

user32.dll

Dette modul benytter funktionen GetDesktopWindow og GetKeyboardState. De påpeger, at overvågningen del af malware, som kan være:

- logning tastetryk (keylogger funktion).

- Skærmbillede eller skærmbillede evne.

Dette er absolut en alvorlig virus, der fortsætter med at udvikle sig. Hvis der findes nye oplysninger i artiklen, vil blive behørigt opdateret.

Zeus Trojan Virus - Yderligere information

Den Zeus Trojan virus har taget mange former gennem årene og har inficeret så mange som 3.6 million computere i USA alene, for ikke at nævne dem på verdensplan. Nu, i april 2017, malwaren er stadig aktivt inficerer computersystemer. Den Chthonic variant er tilbage, og denne gang er leveret af den RIG Exploit Kit. Fordelingen er med en malvertising kæde og beskrevet ovenfor.

Herunder kan du se en liste med IP'er der er involveret i at angribe:

- 5.200.52.240

- 45.56.117.118

- 144.76.133.38

- 89.18.27.34

Og her er nogle af de webadresser, der tjener som den sidste omdirigere til landing page med RIG:

- dfg.twitttwoo.co.uk

- https://dfg.twitttwoo.co.uk/

- pationare.bit

- https://pationare.bit /

- avaneredge.bit

- https://avaneredge.bit /

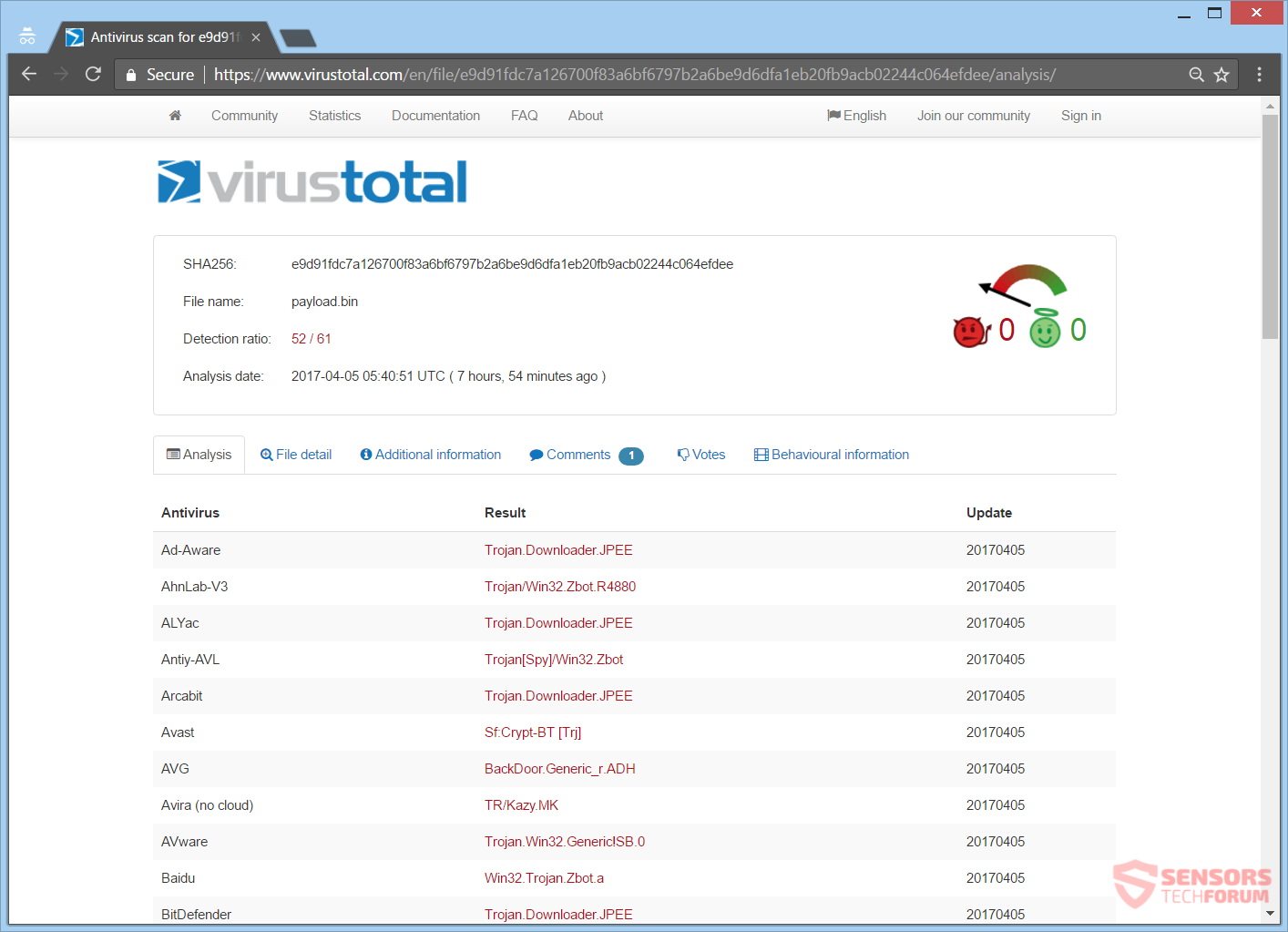

Da lækagen af Zeus kildekoden tilbage i 2011, nye varianter har holdt inficere edb-maskiner. Den fælles brug af den trojanske involveret, indsprøjtning kode i browsere, der ville vise phishing websider, med henblik på at stjæle passwords, legitimationsoplysninger og lignende data vedrørende bankvirksomhed. Den trojanske anvendes under andre formål, som at være nyttelasten dropper for ransomware virus. En prøve analyseres på VirusTotal service:

For at ransomware, følgende regel føjes til Windows Firewall:

→netsh advfirewall firewall tilføje reglen name =”udforske” dir = i aktion = tillade programmet =”%Appdata% Wiezycr itetiwe.exe”

Kommandoen gør Windows Firewall for at låse den særlige eksekverbare der er skrevet der, som vil give det adgang til internettet til at sende og modtage trafik online. Således, data kan stjæles fra det inficerede system og kommandoer kan sendes fra en hacker gennem det nyoprettede bagdør.

I januar 2017, en anden variant af Zeus blev opdaget, nemlig Terdot Zloader / Zbot. Her, Sundown Exploit Kit bruges til distribution. Den trojanske har også integreret legitime applikationer inde i sin pakke til yderligere at undgå afsløring og at bruge disse apps til ondsindede grunde. Interessant nok, mennesker, der har det russiske sprog på deres computer vil ikke blive smittet.

Hvad er ZeuS Virusadvarsel?

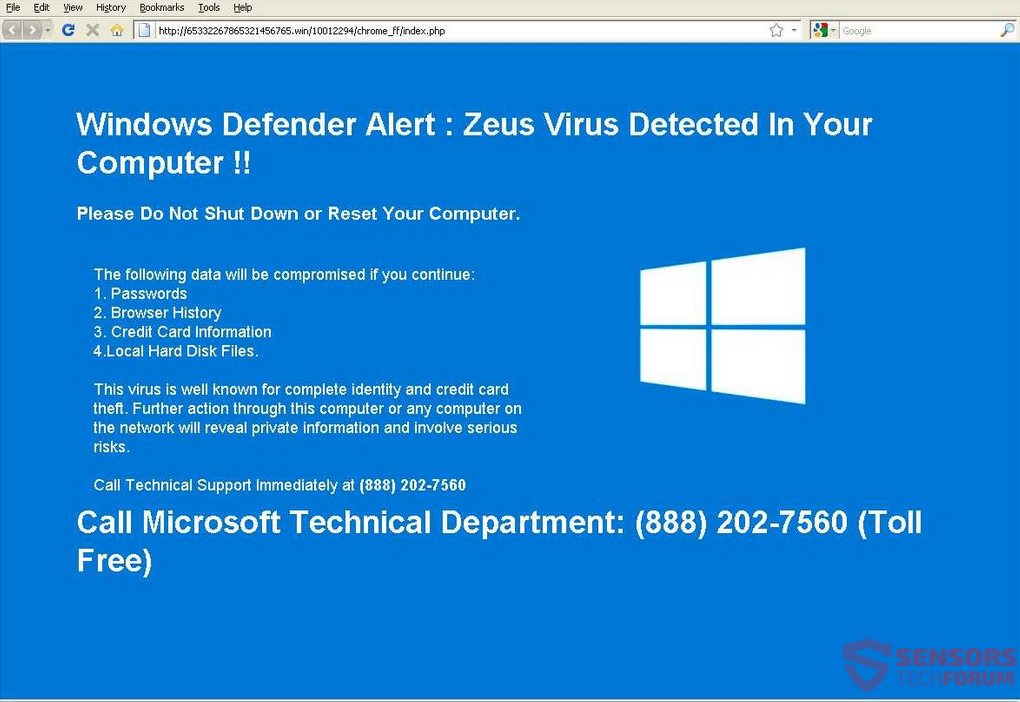

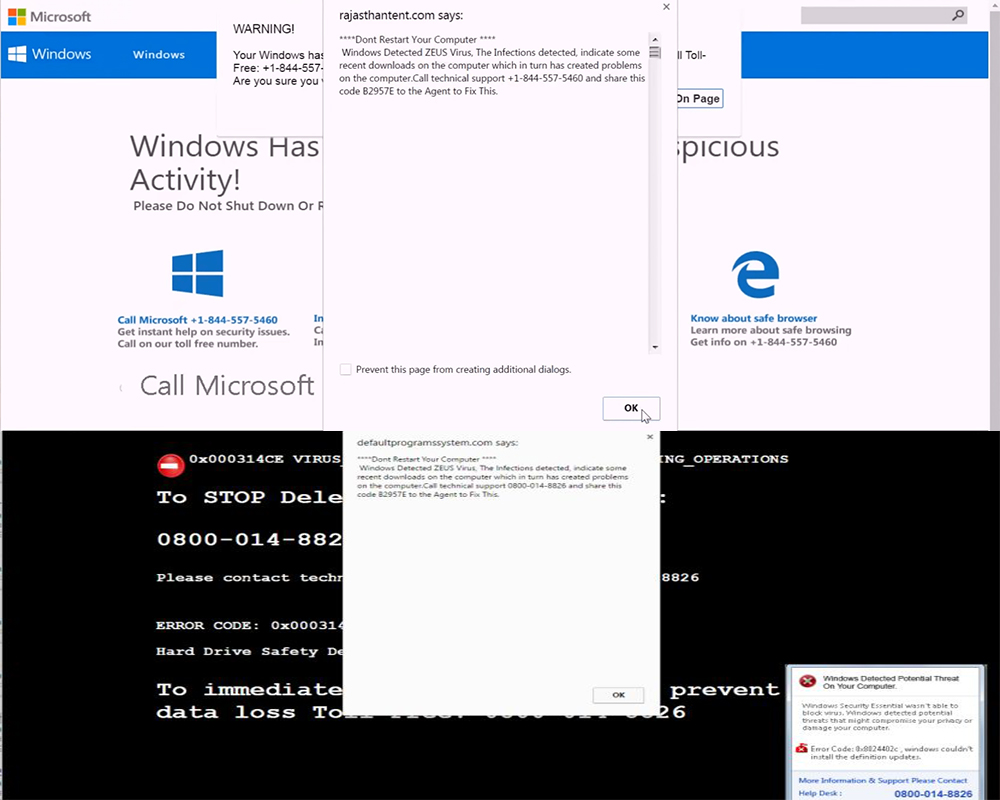

Fra 2016 til denne dag, masser af teknisk support svindel har brugt en advarselsmeddelelse, der hævder, at du er blevet smittet med den ZeuS virus, såsom eksemplet forudsat i skærmbilledet ned her:

Følgende teknisk support svindel og en ransomware har også skrevet, at din pc er inficeret med ZeuS som en skræmme taktik:

- Porn Virus registreret fidus - Fjern det

- Fjerne 1-844-324-6233 Tech Support fidus (WinCpu.exe)

- Fjern vindows Locker Virus og gendannelse .vindows Files

I de ovennævnte tre tilfælde dog, du skal ikke bekymre dig så meget, fordi den virkelige ZeuS Trojan virus vil sandsynligvis ikke have inficeret din computer og ZeuS virus alert budskab er falsk.

Udover de svigagtige opdagelser, som blev udstillet, der er også flere andre opdagelser, som blev rapporteret at være forbundet med browserkapring software ellers kendt som potentielt uønskede programmer. Sådan software er normalt skred på din computer via hvad mange kalder bundling, som ændrer opsætningen af et gratis program til at tilføje en installation skridt til uønsket software. Normalt, bundtning begyndte som et markedsføringsredskab, men nu er det også bruges i mistænkelige hjemmesider som et værktøj, som sigter mod at sno sådanne ansøgninger i computere:

Da de apps er væsentlige klassificeres som lavt niveau type trusler, de forbliver aktive på computeren, og kan begynde at ændre indstillingerne på det webbrowsere, for eksempel Google Chrome, Microsoft Edge, Mozilla Firefox, Internet Explorer og andre. Så snart disse indstillinger ændres, de webbrowsere kan have forskellige mistænkelige browserudvidelser føjet til dem, der kan forårsage:

- Online pop-ups.

- Browser omdirigeringer.

- fremhævet tekst.

- Overtaget bannere.

Når de er blevet udført, en af de omadresseringer kan føre til tredjeparts web links, der simpelthen låser brugeren ud af sin browser og vise en pop-up med en besked hævder computeren er blevet inficeret med Zeus-virus. Men det er faktisk en falsk teknisk support fidus, har til formål at få brugerne til at ringe til de numre, der udbydes i de falske beskeder. Beskederne er meget overbevisende og kan endda være ledsaget af en robot lyd meddelelse:

Her er nogle eksempler på sådanne meddelelser:

”Windows Detected ZEUS Virus. De fundne infektioner angiver nogle af de seneste downloads på den computer, som igen har skabt problemer på computeren. Ring til teknisk support 0800-014-8826, 1-844-557-5460 og dele denne kode B2957E til Agent for at løse dette.”

Når en sådan teknisk support svindel er stødt, vi på det kraftigste råde dig til at tjekke vores fjernelse video For at hjælpe dig med at slippe af teknisk support fupnummer, og alle potentielt untanted programmer relateret til det.

Hvad er en Zbot virus?

I tilfælde blev du spekulerer på, hvad den ZeuS malware er, eller på anden måde også kendt som Zbot virus, her er det rigtige sted at finde ud af. Nedenfor, du vil se de filer af virussen, og hvad de kunne være, hvordan du kan opdage det, hvis det er sat på din computer tavst og venter på at modtage en kommando til at stjæle dine data. Her er hvordan man kan finde det, trin for trin:

Med administratorrettigheder, kigge efter disse mapper og filer:

- %SystemRoot% system32 sdra64.exe (malware)

- %SystemRoot% system32 lowsec

- %SystemRoot% system32 lowsec user.ds (stjålet datafil – krypteret)

- %SystemRoot% system32 lowsec user.ds.lll (filen for stjålne data - midlertidig)

- %SystemRoot% system32 lowsec local.ds (konfigurationsfil – krypteret)

Uden administratorrettigheder, kigge efter disse mapper og filer:

- %appdata% sdra64.exe

- %appdata% lowsec

- %appdata% lowsec user.ds

- %appdata% lowsec user.ds.lll

- %appdata% lowsec local.ds

Den ZeuS virus vil også manipulere med Registry Windows, ændre de følgende to poster i registreringsdatabasen for at sikre, at det indlæses med administratorrettigheder:

→HKLM Software Microsoft Windows NT CurrentVersion Winlogon

Standard er:

“Userinit” = “C:\WINDOWS system32 Userinit.exe”

og det er ændret til:

“Userinit” = “C:\WINDOWS system32 Userinit.exe,C:\WINDOWS system32 sdra64.exe”

Hvis du ikke har administratorrettigheder, kigge efter denne streng her:

→HKCU Software Microsoft Windows CurrentVersion Run

Zeus trojansk hest-virus tilføjer følgende:

“Userinit” = “C:\Dokumenter og indstillinger<bruger>\Application Data sdra64.exe”

Note! Da der er mange varianter af ZeuS den eksekverbare fil kan variere. Undtagen den ovenfor beskrevne (sdra64.exe), de følgende registreres til at blive brugt i fortiden, samt:

- ntos.exe

- oembios.exe

- twext.exe

- pdfupd.exe

- 73mendjd.exe (anvendes i 2017)

- onlineservicesw.exe (anvendes i 2017)

Bagefter, den Zeus trojansk hest vil bruge en af de ovennævnte eksekverbare at injicere kode i en af de følgende to processer (afhængigt af hvilke privilegier det lykkedes at erhverve): winlogon.exe eller explorer.exe. Denne kode-injektion er lavet med det formål at skjule Zeus blandt andre processer, så du som bruger at ikke mistanke om en ting. Kode injiceres derefter i andre processer samt, med henblik på at stjæle data. Hvis du bemærker en stigning af aktiviteten i en generel proces fra Task Manager, tjek det ud, som du måske har været smittet og uvidende om,.

Hvordan fjerner jeg Trojan ZeuS?

Hvis din computer fik inficeret med Zeus Trojansk hest-virus, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne trojanske hest så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computersystemer. Du bør fjerne virus og følg trin-for-trin instruktioner guide leveres ned under.

Forberedelse før fjernelse ZeuS.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter ZeuS med SpyHunter Anti-Malware værktøj

Trin 2: Rens eventuelle registre, skabt af Zeus på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, skabt af Zeus der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by ZeuS on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

ZeuS ofte stillede spørgsmål

What Does ZeuS Trojan Do?

The ZeuS Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, ligesom ZeuS, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can ZeuS Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can ZeuS Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

Om ZeuS Research

Indholdet udgiver vi på SensorsTechForum.com, denne ZeuS vejledning til fjernelse medfølger, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

Hvordan udførte vi forskningen på ZeuS?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the ZeuS threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.