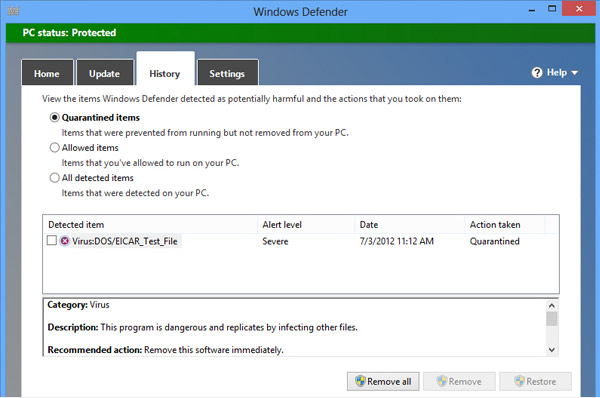

Old Microsoft Office Feature kann Virus-Attacken verwendet werden, um zu starten

Ein altes Microsoft Office kann als wirksame Art und Weise verwendet wird weltweit Malware-Angriffe gegen Nutzer zu starten. Die Entdeckung wurde von einem Team von Sicherheitsexperten aus, die die Hacker-Strategie identifiziert. ähnliche Geschichte: Hacker Devise Microsoft Office…