Dieser Artikel wird erstellt, um Ihnen zu zeigen, was sind die begehrtesten und effektive Hacking-Gadgets in 2020 und was macht sie so besonders und begehrt.

Dieser Artikel wird erstellt, um Ihnen zu zeigen, was sind die begehrtesten und effektive Hacking-Gadgets in 2020 und was macht sie so besonders und begehrt.

RANDNOTIZ: Dieser Beitrag wurde ursprünglich im August veröffentlicht 2017. Aber wir haben es ein Update im Januar 2020.

In den letzten Jahren haben eine Information Technology Revolution gesehen. Mit rasanten Entwicklungen in der Hardware und Software Teil einer Maschine, Es wird auch ein Fortschritt in der Cyber-Kriminalität und Hacker-Geräten gewesen. Der Trend von kleinen und getrennt Cyber-Kriminelle hat gegenüber Cyber-kriminelle Organisationen verschoben, die auf Null Tage verlassen, Datenlecks und viele Exploits ihre mächtigen Hacker-Tools zu kombinieren, um ihre Malware zu verbreiten. Die Entwicklung von cryptocurrencies, die schwer zu verfolgen, wie BitCoin und Monero hat sich in vielen Ganoven führte sie mit ihrem Geld über das Internet und ihre Zunahme der Popularität zu waschen hat sie leichter zugänglich als je zuvor. Und nun, mit dem Anstieg des Internet der Dinge (IoT) die Situation mit Hacking-Geräten und Werkzeugen wird ein ganz neues Ballspiel. Hier sind die Hacker-Gadgets, die wir glauben, sind extrem gut entwickelt und der Alptraum jeder sicheren Einrichtung werden kann, die richtigen Fähigkeiten zur Verfügung gestellt.

Haftungsausschluss: SensorsTechForum wird diese Informationen werden für pädagogische Zwecke nur teilen. Jegliche Verwendung von verbotenen Hacking-Geräte können in den Benutzer entstehen, die Folgen davon zugewandt.

iPhone, iPad GPS Spy Audio-USB-Kabel (Blitz)

Beim erster Blick, Dieser Hacker-Gerät sieht aus wie ein typischer Blitz USB-Anschluss für mobile Geräte. Jedoch, es verfügt über ein sehr gut versteckt SIM-Karten-Slot, kombiniert mit einem GPS-Gerät und einer Echtzeit-Tracking-System via GPRS. Die Art und Weise dieses Hacking-Gerät arbeitet ist, dass Sie Ihre SIM-Karte innerhalb des Kabels einsetzen müssen. Da diese SIM-Karte, seine eigene Handynummer, Sie können es Sie, wenn das Gerät mit ihm verbunden ist, um zu sehen, wollen, dass jeder-Zeit anrufen und hören-in auf dem ganzen Ton. Jedoch, da man nicht wissen kann, wenn das Opfer sein / ihr mobiles Gerät verbindet, so dass Sie anrufen, Das Kabel bietet auch eine sprachaktivierte Rückruf. Dies funktioniert recht einfach - wenn Sie den Code „1111“ an die Telefonnummer der an das Kabel angeschlossen SIM-Karte Text, es wird diesen Service auslösen. Der Service erkennt automatisch, ob es klingt über 45 dort Dezibel und wenn ist, die SIM-Karte wählt automatisch Ihre Telefonnummer, so dass Sie hören in. Und mehr zu ihm als die, Sie können auch „DW“ erhalten direkte Lage des Telefons und das Kabel angeschlossen, um es über GPS Text.

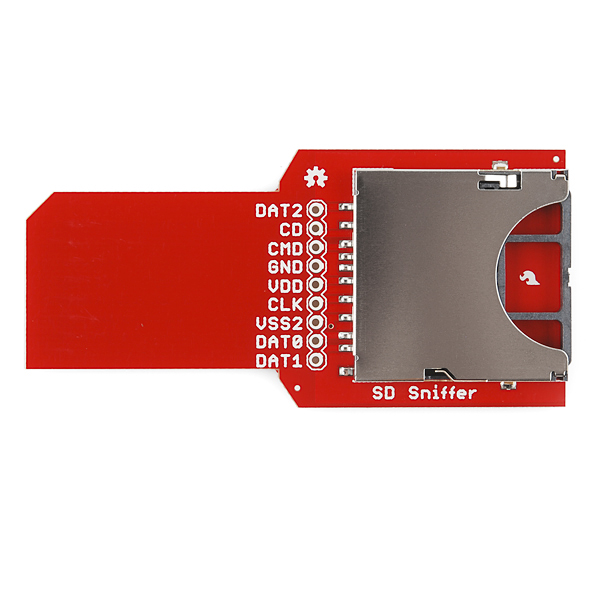

SD Sniffing Hacking Geräte

Erstellt durch sein extrem gut gestaltetes Hacking Gerät SparkFun, sieht klein und eher einfach, aber es wird erstellt, wichtige Informationen aus dem hoch entwickelten Geräten zu extrahieren, wie Logikanalysatoren und Mikrocontrollern. Die Art und Weise dieser SD-Sniffer funktioniert, ist, dass es den SPI-Verkehr überwacht, verantwortlich für die Pakete, ermöglicht es wichtige Informationen zu erfassen, die in dem Hacker führen kann, wenn nicht richtig verschlüsselte Anmeldeinformationen sowie Systeminformationen aus dem Zielgerät zu erhalten. Aber das kann funktionieren, solange das Gerät über eine SD-Buchse darin mit einer SD-Karte in diese Buchse hat.

Ein WLAN-Passwort-Cracker-Antenne

Dieses Passwort-Cracker ist wahrscheinlich nicht gerade eine der neueren Erfindungen, aber es ist immer noch so effektiv und so verwendet, wie es war, als solche Hacking-Geräte zuerst in der Öffentlichkeit erschienen. Die Unterstützung der USB 2.0 Standard, Dieser Hacker-Gerät arbeitet mit WEP, WPA, WPA2, TKIP und AES-Verschlüsselung auch. Es hat eine breite Kompatibilität für Betriebssysteme mit so gut funktioniert. Das Hacker-Gerät kann auf Linux läuft, Windows-Versionen aus 2000 bis zu 8 und MacOS 10.5 und 10.5. Unersetzlich für Wardriving Brute zwingen oder jede Art von Wi-Fi-Angriff.

AntMiner S4 BitCoin Mining Hacking-Geräte

Wenn es eine Hacking-Gerät wäre das beste, die Revolution von cryptocurrencies darstellen, dies ist die AndMiner von BitMain. Dieser Hacker-Gerät wurde so viel verwendet, dass es Fabriken Bergbau BitCoin mit Es und ähnliche Hacking-Geräte auf der ganzen Welt. Die massive Einführung von Bergbau-Software für die Kryptowährung BitCoin hat in insgesamt Anstieg der seinen Preis geführt, und es ist massiv Annahme für eine Zahlungsmethode, nach vielen alternativen Krypto Münzen, wie Astraleum, Plätschern, und Litecoin. Die Hacker-Gerät selbst gehört zu den besten suchte nach denen, wegen seiner Macht (2000 Giga-Hashes pro Sekunde) Für den Preis ist es angeboten. Und es ist einfache Konfiguration ist nur ein Bonus, um alles - alles, was Sie tun müssen, ist die Bergbau Pool Informationen in dem Hacker-Gerät einrichten, seine eigene IP-Adresse hinzufügen, und Sie können beginnen, Geld aus der Luft machen. Viele BitCoin Farmen solche Hacking-Geräte unter Verwendung machen bereits Millionen pro Monat, insbesondere Länder mit niedrigen Stromkosten.

Keyllama USB Keylogger

Wird als einer der nicht nachweisbaren Software klassifiziert da draußen, Keyllama USB Keylogger ist eine der USB-Flash-Laufwerke, die Sie auf Ihrem Computer nicht wollen,. Es muss keine Software, die es erfordert laufen, und es wird sofort aktiviert, nachdem es angeschlossen wurde. Der interessanteste Teil dieser Hardware Keylogger ist, dass es auch als auch in drahtlose Tastaturen eingesetzt werden.

RoadMASSter-3 Forensic Hard Drive Acquisition / Duplicator und Analyse

Geeignet für beide Strafverfolgungs Ermittler und Datendiebe, die RoadMASSter-3 mobile Vervielfältiger ist der beste Koffer von Waren, die Sie mit Ihnen haben können, wenn Sie eine doppelte Festplatte eines Gerätes erstellen möchten haben Sie vorher erhalten. Es funktioniert auch gut, wenn Sie einen Reserve-Backup großer Daten von einem großen Laufwerk auf ein anderes machen wollen, was es ermöglicht, große Datenbanken und Netzwerke zu unterstützen. Das Hacker-Gerät ist vollständig portabel, hat einen großen Bildschirm und ein Paket von verschiedenen Programmen, die verschiedene Festplatten und SSD-Laufwerke entsperren werden verwendet, um. Es hat auch Unterstützung für verschiedene Mediendateien, Hashing-Funktionen während der Fahrt, leistungsstarker Prozessor und arbeitet mit FireWire, USB, HIER, SATA, die meisten SCSI-SAS.

NooElec NESDR Mini 2 USB RTL-SDR Hacker Gadget

Arbeiten als eine erweiterte Antenne, die konfiguriert werden kann, in eine Funkfrequenz hört es eine Verbindung zu, die NooElec ist das perfekte Radio Sniffing tech, wenn Sie tragbar sein wollen und immer ein offenes Ohr. In erster Linie verwendet für Polizeifrequenzen und andere kundenspezifische Funkfrequenzen scannen. Ein sehr empfindliches Werkzeug, das auch die Unterstützung für die ADS-B-Scanning hat, Trunking Satellitenbilder, und andere Hochfrequenz-Aktivitäten im Zusammenhang mit.

Mengshen® Spy GSM USB-Maus

Diese interessante Maus hat nichts mit Hacking, den Computer zu tun Es angeschlossen wurde. Die Maus ist mit einem Audio-Bug-Hacking-Gerät angeschlossen, das zu etwas hören kann über eine gewöhnliche SIM-Karte und ein Mikrofon mit ihm verbunden umgebenden. Und es kann nicht in irgendeiner Weise nachgewiesen werden, außer wenn Sie die Maus, weil das Klopfen Hacking Gerät zerlegen nicht direkt mit dem Computer verbunden ist. Die Art und Weise, dass dieser nette kleine Hacker-Gadget seine Magie tut, ist sehr ähnlich wie das USB-Kabel Abhörgerät – Wählen Sie die Nummer, und das Hacking-Gerät startet automatisch die Abhörverfahren. Was schön ist, ist, dass die Batterie auch nach dem Computer für rund ausgeschaltet ist weiter zu arbeiten 2 Stunden, in Abhängigkeit von dem Zustand der Batterie 4200mA.

Die Drone Defender

Erstellt von BATTELLE, dieser Hacker-Gadget kann auf jedes Waffensystem angebracht werden, dient als Drohne Vorrichtung vom Boden Deaktivierung. Was ist mit dem Hacker-Gerät ist schön ist, dass wile es wiegt weniger als 5 kg, es kann eine Drohne aus großer Entfernung zu deaktivieren, ohne selbst zu beschädigen sie verwendet werden,. Das System funktioniert so, dass die Antenne auf ein Brute-Force-Hacking-Gadget verknüpft ist, die die Radioprogramme Protokolle der Drohnen-Angriffe, was zu einer Gesamtsteuerung der Drohne, die es sicher landen kann, ohne Feuerwaffen oder andere Waffen benutzen zu müssen permanent es auslaufen zu lassen. Hier ist, wie der Angriff sieht:

https://gfycat.com/AromaticGlamorousAzurevase

https://gfycat.com/WeeInsignificantAcornbarnacle

Die Drohne ist bereits populär geworden unter Polizeikräfte, vor allem mit den neuen No-Fly-Drohne Gesetzen in der US-Einführung. Es ist die Entwicklung folgten viele ähnliche Hacking-Geräte, mit den gleichen Methoden.

The Bottom Line

Mit den Fortschritten in der Technologie, Hacking-Geräte haben auch eine ganze Entwicklung in den letzten Jahren gesehen, und diese Hacking-Geräte sind die im Handel erhältlichen. Nun stell dir vor, was wir nicht wissen, über so weit, und was ist noch nicht öffentlich verfügbar ...

Als untere Zeile, darauf hingewiesen wird, in diesem Artikel,, da SensorsTechForum kann mehr Hacking-Geräte in Zukunft hinzuzufügen und auch, wenn Sie irgendwelche Vorschläge auf andere Hacking-Geräte, stellen Sie sicher, um einen Kommentar zu fallen!

Bildquellen:

Amazon.com

www.tobem.com

Ich liebe die Produkte, die es alle toll