Entfernen GhostCrypt Crypto Viren und Entschlüsseln .Z81928819 verschlüsselten Dateien

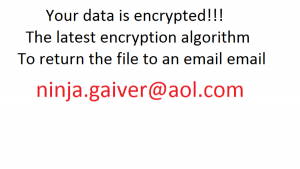

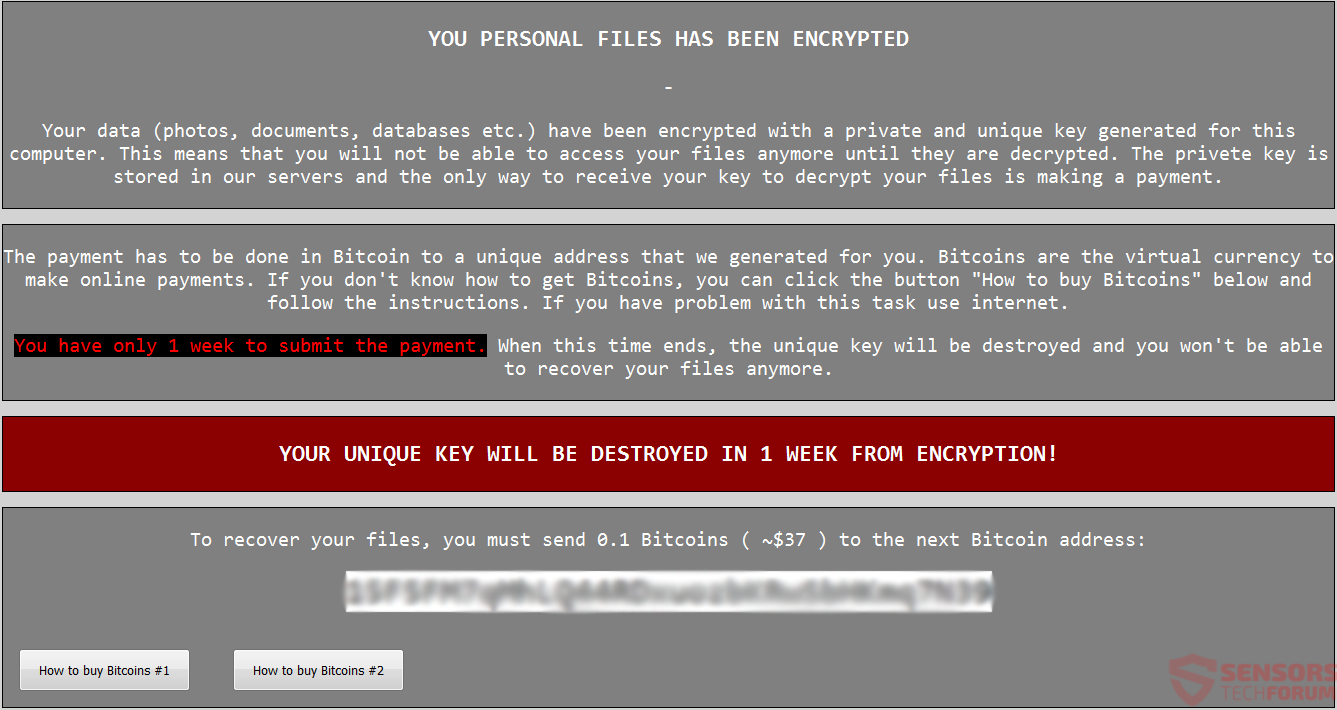

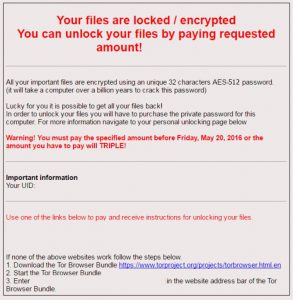

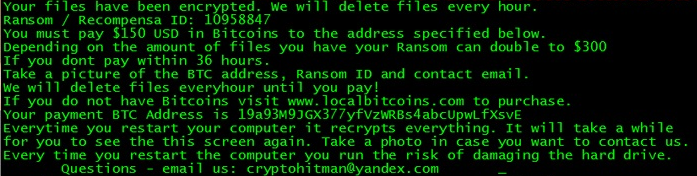

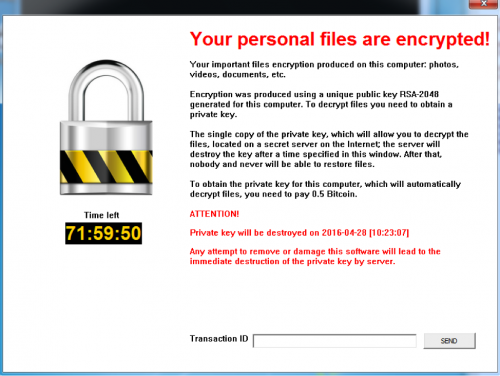

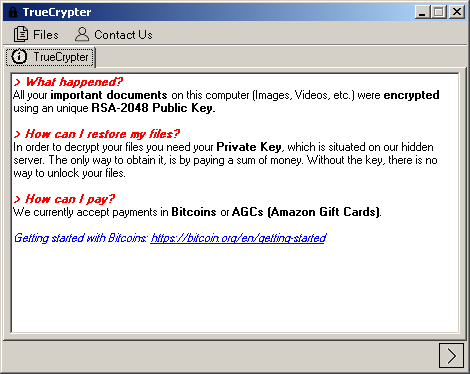

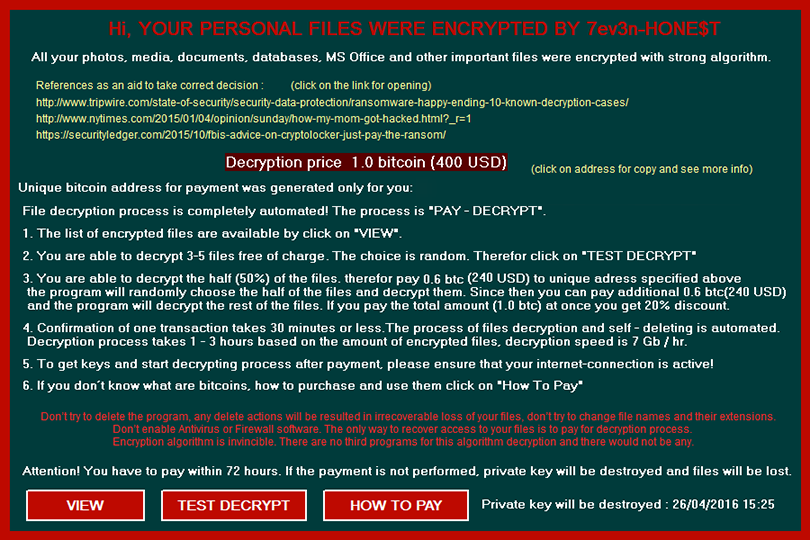

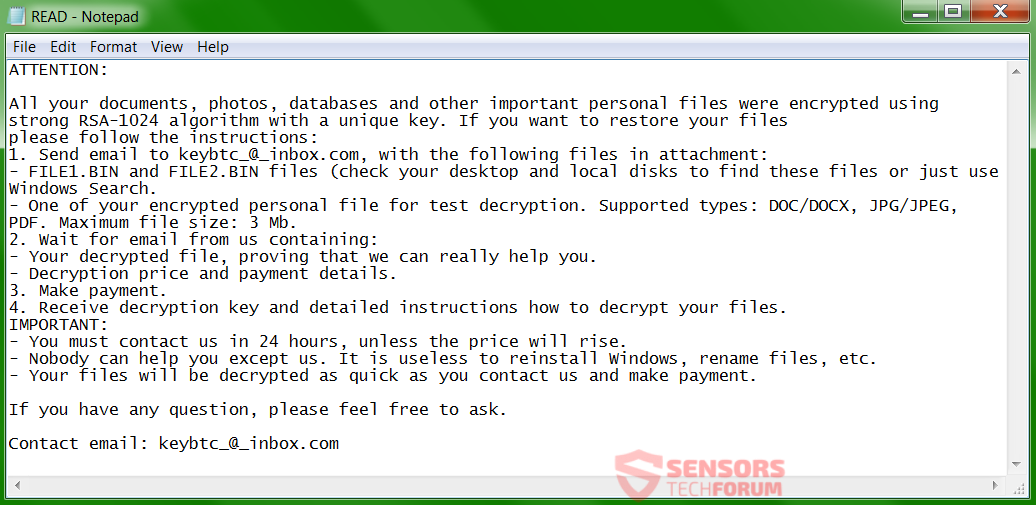

Ein Virus-Encoder wurde von Malware-Forscher entdeckt, so zu tun CryptoLocker Ransomware und verschlüsseln die Benutzerdateien mit .Z81928819 alphanumerischer Dateierweiterung zu sein. Die Ransomware ist Geist Crypt von Malware-Forscher benannt, der auch berichten, dass es schafft…