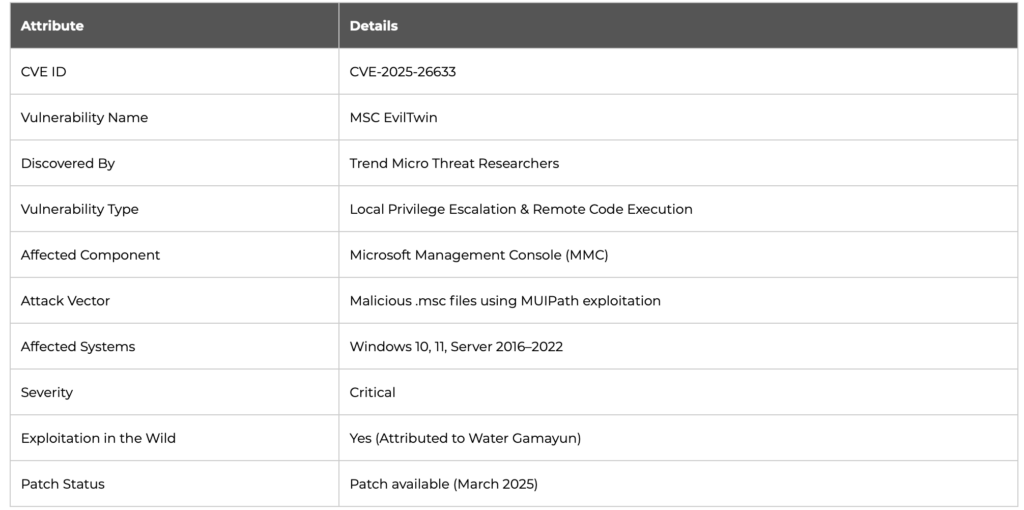

Zu Beginn des Jahres 2025, Cybersicherheitsforscher entdeckten eine Zero-Day-Schwachstelle in Microsoft Management Console (MMC), verfolgt als CVE-2025-26633 und Spitznamen MSC EvilTwin. Dieser kritische Fehler wird aktiv von einer Bedrohungsgruppe namens Wasser Gamayun und stellt einen gefährlichen Vektor für Remotecodeausführung auf Windows-Systemen.

Was ist MSC EvilTwin (CVE-2025-26633)?

Die Sicherheitslücke CVE-2025-26633 entsteht dadurch, wie MMC lokalisierte Ressourcen lädt. (.MSC-Dateien) über das MUIPath Umwelt. Angreifer können eine schädliche Konsolendatei erstellen und diese in einem en-US Unterverzeichnis, so dass es bei der Ausführung ein legitimes außer Kraft setzt. Der Exploit ermöglicht es Angreifern, DLLs zu laden und Shell-Befehle ohne Benutzerinteraktion auszuführen, Umgehung herkömmlicher Sicherheitskontrollen.

CVE-2025-26633 Technische Details

- Schwachstellentyp: Lokale Rechteausweitung und Remotecodeausführung

- Angriffsvektor: Schädliche MSC-Dateien nutzen MUIPath

- Betroffene Systeme: Fenster 10, 11, und Windows Server-Varianten mit anfälligen Versionen von MMC

- Entdeckt von: Trend Micro und Community-Forscher

So funktioniert der MSC EvilTwin Exploit

Der Kern des Exploits besteht darin, MMC dazu zu bringen, einer bösartigen Konsolendatei Priorität einzuräumen. Dies wird durch das Einfügen von zwei identisch benannten .msc-Dateien erreicht:

- Ein Lockvogel (gutartig) Konsolendatei im erwarteten Verzeichnis

- Ein bösartiges Gegenstück in der lokalisierten

en-USMappe

Wenn er ausgeführt wird, MMC lädt die lokalisierte Schaddatei über sein Suchpfadverhalten, ermöglicht die eingebettete ExecuteShellCommand Methode zum Ausführen von Shell-Befehlen, im Wesentlichen die Kontrolle an den Angreifer übergeben.

Ausnutzungsablauf

- Der Benutzer öffnet eine legitim aussehende MSC-Datei

- MMC-Suchen

en-USund lädt die Nutzlast des Angreifers - böswillig

ExecuteShellCommandstartet PowerShell- oder cmd-Skripte - Nutzlasten werden gelöscht und stillschweigend ausgeführt

Über CVE-2025-26633 bereitgestellte Nutzlasten

Trend Micro Forscher beobachtete dass Water Gamayun die MSC EvilTwin-Technik verwendet hat, um eine Vielzahl von Malware-Stämme:

EncryptHub-Stealer

Dieser modulare Info-Dieb erfasst Browser-Anmeldeinformationen, Systemmetadaten, Inhalt der Zwischenablage, und Kryptowährungs-Wallet-Daten. Es lädt gestohlene Vermögenswerte über HTTP-POST-Anfragen in die vom Angreifer kontrollierte Infrastruktur hoch.

DarkWisp-Hintertür

Eine ausgeklügelte Hintertür bietet vollständigen Shell-Zugriff, Dateiübertragung, und Persistenzmechanismen. Es kommuniziert mit einem Kommando- und Kontrollsystem (C2) Server mit TLS-verschlüsseltem Datenverkehr.

SilentPrism-Implantat

Dieses versteckte Implantat entgeht der Erkennung durch die Nutzung legitimer Windows-Dienste. Es wird hauptsächlich für die seitliche Bewegung und Datenexfiltration verwendet.

Rhadamanthys-Dieb

Ein kommerzieller Infostealer-as-a-Service (IaaS) Lösung in Untergrundforen gefunden. Es zielt auf FTP-Anmeldeinformationen ab, Chat-Clients, und Bankanwendungen.

Wasser Gamayun: Bedrohungsakteur hinter der Ausnutzung

Wasser Gamayun ist eine mutmaßliche osteuropäische Bedrohungsgruppe, die für die Nutzung von Living-Off-the-Land-Binärdateien bekannt ist (LOLBins), Ausnutzen von Windows-Interna, und die Verbreitung maßgeschneiderter Malware über Phishing- und Malvertising-Kampagnen. Sie haben ein Muster der Verwendung von Zero-Day-Exploits für den ersten Zugriff gezeigt, gefolgt von modularen Nutzlasten für Datendiebstahl und Spionage.

Angriffsinfrastruktur

Die Gruppe operiert mit einem sich schnell verändernden Netzwerk dynamischer DNS-Domänen, Cloud-Hosting-Anbieter, und legitime Webdienste wie GitHub und Dropbox, um Nutzdaten zu hosten und Daten zu exfiltrieren. Ihre Infrastruktur war mit früheren Kampagnen verknüpft, die sich gegen den Finanz- und Energiesektor in Nordamerika und Europa richteten..

Minderungs- und Abwehrempfehlungen

1. Microsoft-Patches anwenden

Microsoft hat einen Notfall-Patch für CVE-2025-26633 veröffentlicht. Organisationen sollten den Patch umgehend über Windows Update oder MSRC.

2. Deaktivieren Sie die Ausführung von Konsolendateien, wo immer möglich

Beschränken Sie die Ausführung von MSC-Dateien auf vertrauenswürdige Administratoren. Verwenden Sie AppLocker oder Windows Defender Application Control (WDAC) um unbekannte .msc-Dateien zu blockieren.

3. Achten Sie auf Anzeichen einer Gefährdung (IOCs)

Achten Sie auf ungewöhnliche Muschelaktivität, Änderungen an Registrierungsschlüsseln, und Dateiausführung aus lokalisierten Ordnern (z.B., C:\Windows\System32\en-US\).

4. Schulung zum Benutzerbewusstsein

Mitarbeiter über Phishing-E-Mails aufklären, verdächtige Anhänge, und die Risiken beim Öffnen unbekannter Konsolendateien.

5. Endpunkterkennung & Antwort (EDR)

Verwenden Sie erweiterte EDR-Tools, um Exploit-Verhalten wie Shell-Spawning von MMC oder das Laden nicht signierter DLLs zu erkennen..

schlüssige Gedanken

Die Ausnutzung von CVE-2025-26633 beweist, dass Angreifer zunehmend darin geübt sind, übersehene Systemfunktionen auszunutzen, um traditionelle Abwehrmaßnahmen zu umgehen.. Durch den Missbrauch einer relativ obskuren Komponente wie MMCs MUIPath, Die Bedrohungsgruppe Water Gamayun hat nicht nur technische Raffinesse, sondern auch ein strategisches Verständnis der Windows-Interna bewiesen, das viele Verteidiger unterschätzen.

Was diesen Exploit besonders heimtückisch macht, ist seine Heimlichkeit. Die Verwendung lokalisierter Ordner, scheinbar harmlose .msc-Dateien, und native Ausführungsmethoden ermöglichen es Nutzlasten, unter dem Radar vieler Endpoint-Sicherheitslösungen zu fliegen. Kombiniert mit der modularen Natur der Nutzlasten, von Info-Dieben bis hin zu Hintertüren, Die Bedrohung wird vielschichtig, ausdauernd, und ist in der Lage, tief in Unternehmensumgebungen einzudringen.

Aus strategischer Sicht, CVE-2025-26633 veranschaulicht einen breiteren Trend bei modernen Cyberangriffen: der Übergang von Brute-Force-Taktiken zum präzisen Missbrauch vertrauenswürdiger Systemverhalten. Als Reaktion auf diesen Übergang, Verteidiger sollten sich auf die Verbesserung konzentrieren Verhaltenserkennung, Zero-Trust-Architekturen, und Ausgefeilte Bedrohungssuche.

Letzten Endes, Die Lektion hier ist klar: Schwachstellen liegen nicht immer in neuem Code oder Drittanbieter-Apps. Sie liegen oft in den Werkzeugen und Prozessen verborgen, die Unternehmen seit Jahrzehnten nutzen.. Das Erkennen und Beheben dieses blinden Flecks wird für die Abwehr künftiger Bedrohungen von entscheidender Bedeutung sein..