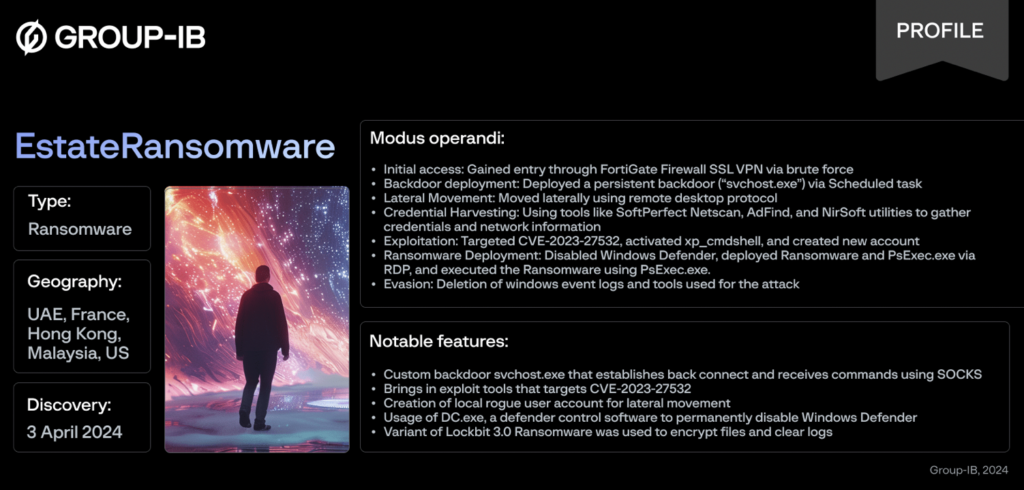

CVE-2023-27532, Ein erheblicher Fehler wurde in Veeam Backup festgestellt & Replikationssoftware, setzt Organisationen dem Risiko eines unbefugten Zugriffs aus und zeigt, wie wichtig es ist, bei Datenschutzstrategien stets auf dem neuesten Stand zu bleiben. Ein neuer Ransomware Spieler, genannt EstateRansomware, hat die Schwachstelle kürzlich für groß angelegte Angriffe ausgenutzt.

CVE-2023-27532: Ein tiefer Einblick in die Veeam Backup-Sicherheitslücke

Im Kern Aktuelle Sicherheitsdiskussionen von Group-IB-Forschern ist CVE-2023-27532, Eine erhebliche Schwachstelle wurde in Veeam Backup entdeckt & Replikationssoftware. Dieser Fehler hat die Aufmerksamkeit der Cybersicherheitsgemeinschaft erregt, da er kritische Auswirkungen auf Datenschutzstrategien hat. CVE-2023-27532 ist eine Sicherheitslücke, die unbefugten Zugriff auf das System ermöglicht, stellt ein großes Risiko für Unternehmen dar, die bei ihren Backup-Lösungen auf Veeam setzen. Von Veeam im März identifiziert und anschließend gepatcht 2023, Die Schwachstelle erfordert sofortiges Handeln der Benutzer, um ihre Systeme vor potenziellen Angriffen zu schützen.

Warum sollte Sie das beunruhigen?? Ein Verstoß gegen Ihre Datensicherungssysteme kann nicht nur zu finanziellen Verlusten führen, sondern auch Ihren Ruf erheblich schädigen.. Der Patch veröffentlicht von Veeam behebt diese Schwachstelle, aber das Risiko ist groß für die Systeme, die noch nicht aktualisiert wurden. Um die Sicherheit Ihrer wertvollen Daten zu gewährleisten, ist es wichtig, über solche Schwachstellen informiert zu bleiben und umgehend Maßnahmen zu ergreifen..

Was ist CVE-2023-27532 und warum ist es für Sie wichtig??

CVE-2023-27532 spiegelt einen fehlenden Authentifizierungsfehler für eine kritische Funktion in Veeam Backup wider & Replikationssoftware. Diese Schwachstelle, bewertet mit einem CVSS-Score von 7.5, weist auf einen hohen Schweregrad hin, der es Angreifern ermöglichen könnte, unbefugte Aktionen auf dem System auszuführen. Das Wesentliche dieser Schwachstelle liegt in ihrem Ausnutzungspotenzial. Angreifer können diesen Fehler ausnutzen, um ungehinderten Zugriff auf das Backup-System zu erhalten, ermöglicht ihnen die Manipulation, löschen, oder Datensicherungen entsprechend ihren bösartigen Zielen verschlüsseln.

Es geht um viel, da die Sicherung von Backups ein zentraler Bestandteil einer starken Datenwiederherstellungsstrategie ist, insbesondere nach Ransomware-Angriffen. Sollten Ihre Backups kompromittiert werden, Die Fähigkeit, kritische Daten schnell und effizient wiederherzustellen, nimmt drastisch ab, potenzielle Einstellung des Geschäftsbetriebs. Deshalb, Das Erkennen und Eindämmen dieser Schwachstelle sollte für Organisationen, die ihre digitale Infrastruktur vor komplexen Cyberbedrohungen schützen möchten, oberste Priorität haben..

Wie EstateRansomware Schwachstellen wie CVE-2023-27532 ausnutzt

Das Auftauchen der EstateRansomware-Gruppe hat eine neue Bedrohungsstufe für Organisationen weltweit aufgezeigt, insbesondere durch die Ausnutzung von Schwachstellen wie CVE-2023-27532. Diese Ransomware-Gruppe hat einen ausgeklügelten Ansatz für Cyberangriffe gezeigt, Ausnutzung dieser spezifischen Schwachstelle, um Systeme zu infiltrieren und zu kompromittieren.

Ihre Methode beginnt mit der Identifizierung ungeschützter oder ungepatchter Veeam Backup & Replikationsserver. Sobald ein anfälliges System identifiziert ist, Die Angreifer setzen spezielle Tools ein, um CVE-2023-27532 auszunutzen, anschließender Zugriff auf das System. Mit dem ersten etablierten Standbein, EstateRansomware sammelt Anmeldeinformationen und Netzwerkinformationen, sich seitlich durch das Netzwerk bewegen, um zusätzliche Ziele zu identifizieren und auszunutzen.

In der letzten Phase ihrer Operation wird die Ransomware-Nutzlast im gesamten Netzwerk verteilt., Nutzung kompromittierter Konten. Durch die Deaktivierung von Abwehrmechanismen, Die Angreifer sorgen dafür, dass ihre Ransomware ungehindert ausgeführt werden kann, was zur Verschlüsselung kritischer Dateien und Daten führt. Dieser Schritt ist entscheidend, da er die Angreifer stärkt’ Hebel zur Lösegeldforderung, unter der Gefahr, den Zugriff auf wichtige Daten dauerhaft zu verlieren.

Der Schutz Ihrer Systeme vor derartigen komplexen Bedrohungen erfordert einen proaktiven Ansatz zur Cybersicherheit. Die regelmäßige Aktualisierung Ihrer Software mit den neuesten Patches ist ein grundlegender Schritt. Für verbesserten Schutz, wenn man bedenkt, dass robuste Sicherheitslösungen wie SpyHunter eine zusätzliche Verteidigungsebene bieten können. SpyHunter wurde entwickelt, um Malware zu erkennen und zu entfernen, einschließlich Ransomware, Bietet Echtzeitschutz vor aktuellen und neuen Bedrohungen. In Szenarien, in denen Schwachstellen wie CVE-2023-27532 ausgenutzt werden, Der Einsatz einer fortschrittlichen Sicherheitslösung kann den Unterschied zwischen einer schnellen Wiederherstellung und erheblichen Betriebsunterbrechungen ausmachen.

Die Auswirkungen von EstateRansomware auf die Veeam Backup-Software

Das Eindringen von EstateRansomware in Unternehmen hat erhebliche Bedenken hinsichtlich der Sicherheit der mit Veeam Backup gesicherten Daten geweckt & Replikationssoftware. Durch Ausnutzung der Schwachstelle CVE-2023-27532, Den Angreifern gelang es, in die vermeintliche Hochburg des Datenschutzes einzudringen, Untergrabung des Vertrauens in Backup-Lösungen als letzte Verteidigungslinie gegen Datenverlust durch Ransomware-Angriffe. Zu den tatsächlichen Auswirkungen gehören nicht nur potenzielle Datenverluste, sondern auch die psychologischen Auswirkungen auf Unternehmen, die erkennen, dass ihre Backup-Daten möglicherweise nicht so sicher sind wie bisher angenommen.. Dies hat zu einem erneuten Fokus auf die Sicherheit von Backup-Systemen und der Dringlichkeit der Anwendung von Patches für bekannte Schwachstellen geführt..

Folgen des EstateRansomware-Angriffs

Die Folgen des EstateRansomware-Angriffs gehen über theoretische Schwachstellen hinaus, manifestiert sich in spürbaren Störungen des Geschäftsbetriebs. Unternehmen, die von dieser speziellen Art von Ransomware betroffen sind, erleben nicht nur die Verschlüsselung kritischer Daten, sondern sind auch der realen Möglichkeit ausgesetzt, dass Daten extrahiert und als Lösegeld einbehalten werden.. Die Folgen solcher Angriffe sind vielfältig, inklusive Betriebsausfallzeiten, finanzieller Verlust durch Lösegeldzahlungen oder Wiederherstellungsbemühungen, und Reputationsschäden. Die Störung kann auch die Kundenbeziehungen belasten, da die Servicebereitstellung unterbrochen oder erheblich beeinträchtigt werden kann. Zudem, Der Verstoß gegen sensible Daten wirft Datenschutzbedenken auf und kann rechtliche Sanktionen nach sich ziehen, insbesondere bei Verstößen gegen personenbezogene Daten, die durch Vorschriften wie die DSGVO oder HIPAA geschützt sind.

Schutz Ihrer Daten vor EstateRansomware

In einer Zeit, in der digitale Sicherheit von entscheidender Bedeutung ist, Das Aufkommen von EstateRansomware, das eine Schwachstelle der Veeam Backup-Software ausnutzt, hat viele Organisationen anfällig gemacht. Der Schutz Ihrer Daten vor solchen komplexen Bedrohungen erfordert einen proaktiven und informierten Ansatz. Durch das Verständnis der Art der Bedrohung und das Ergreifen entschlossener Maßnahmen, Sie können das Risiko, Opfer eines Ransomware-Angriffs zu werden, erheblich verringern.

Sofortige Schritte zur Sicherung von Veeam Backup-Installationen

Die Entdeckung der Schwachstelle CVE-2023-27532 in Veeam Backup & Replikationssoftware war für viele ein Weckruf. Hier sind die sofortigen Schritte, die Sie unternehmen können, um Ihre Installationen zu sichern:

- Patch und Update: Sichern Sie Ihr Veeam Backup & Die Replikationssoftware ist auf die neueste Version aktualisiert, da diese Patches für bekannte Schwachstellen enthalten werden, einschließlich CVE-2023-27532.

- Sichere Konfigurationen: Überprüfen Sie Ihre Sicherungs- und Replikationseinstellungen, um sicherzustellen, dass sie sicher konfiguriert sind. Beschränken Sie die Zugriffsrechte auf unbedingt erforderliches Personal und unbedingt erforderliche Dienste.

- Kennwortpraktiken: Ändern Sie Passwörter regelmäßig und stellen Sie sicher, dass sie stark und einzigartig sind. Erwägen Sie die Verwendung eines Passwort-Managers zum Generieren und Speichern komplexer Passwörter.

- Netzwerksegmentierung: Isolieren Sie Ihre Backup-Systeme vom Rest Ihres Netzwerks. Dies kann dazu beitragen, die Verbreitung von Ransomware zu verhindern, wenn Ihr Netzwerk kompromittiert ist.

- Überwachen Sie verdächtige Aktivitäten: Implementieren Sie Überwachungstools, um unbefugten Zugriff oder ungewöhnliche Aktivitäten in Ihren Backup-Umgebungen zu erkennen..

Langfristige Strategien zum Schutz vor Ransomware-Angriffen

Die Abwehr von Ransomware wie EstateRansomware ist keine einmalige Aufgabe, sondern ein fortlaufender Prozess. Hier sind langfristige Strategien zur Verbesserung der Widerstandsfähigkeit Ihres Unternehmens gegen solche Bedrohungen:

- Regelmäßige Backups: Halten Sie regelmäßige, verschlüsselte Backups aller kritischen Daten, isoliert von Ihrem Netzwerk. Testen Sie Backups regelmäßig, um die Datenintegrität und Wiederherstellbarkeit sicherzustellen.

- Schul-und Berufsbildung: Führen Sie regelmäßig Sicherheitsschulungen für Ihre Mitarbeiter durch. Informieren Sie sie über die neuesten Phishing-Taktiken und fördern Sie eine Sicherheitskultur in Ihrem Unternehmen.

- Vorfallreaktionsplan: Entwickeln und pflegen Sie einen Vorfallreaktionsplan, der Verfahren zum Umgang mit Ransomware-Infektionen enthält. Überprüfen und aktualisieren Sie den Plan regelmäßig, um der sich ändernden Bedrohungslandschaft Rechnung zu tragen..

- Erweiterte Bedrohungsschutz: Investieren Sie in fortschrittliche Bedrohungsschutzlösungen mit verhaltensbasierten Erkennungsfunktionen, um Ransomware-Versuche zu identifizieren und zu blockieren, bevor diese Ihre Daten verschlüsseln können..

- Nutzen Sie Sicherheitssoftware: Für umfassenden Schutz vor Malware und Bedrohungen, Erwägen Sie die Verwendung einer seriösen Sicherheitslösung wie SpyHunter. SpyHunter ist auf das Erkennen und Entfernen von Malware spezialisiert, Bereitstellung einer zusätzlichen Sicherheitsebene für Ihre Systeme.

Um der Bedrohung durch Ransomware zu begegnen, ist ein mehrschichtiger Ansatz erforderlich, der Technologien kombiniert, Prozesse, und Leute. Durch die Umsetzung dieser sofortigen und langfristigen Strategien, Sie können Ihre Abwehrmaßnahmen gegen EstateRansomware und andere hochentwickelte Cyberbedrohungen verstärken.

Wie SpyHunter Ihre Daten vor Ransomware schützen kann

Ransomware-Angriffe wie EstateRansomware können Organisationen schädigen, Verschlüsselung wichtiger Daten und Forderung nach Lösegeld für deren Freigabe. SpyHunter steht wie eine Festung, bietet mehrere Schutzebenen, um Ihre Daten vor Ransomware zu schützen:

- Echtzeitüberwachung: SpyHunter überwacht Ihr System kontinuierlich auf Bedrohungen, ermöglicht die sofortige Erkennung und Entfernung von Ransomware, bevor diese Ihre Daten sperren kann.

- Virus-Entfernung: Es ist mit erweiterten Entfernungsfunktionen ausgestattet, um Ransomware zu beseitigen, Spyware, Trojaner, und andere Malware effektiv.

- Regelmäßige Updates: Durch die Aktualisierung der Software wird der Schutz vor den neuesten Malware-Bedrohungen gewährleistet, einschließlich neuer Ransomware-Varianten.

- Benutzerfreundliches Bedienfeld: SpyHunter ist für Benutzer aller technischen Niveaus konzipiert, Erleichtert die Verwaltung und gewährleistet die Sicherheit Ihrer digitalen Umgebung.

- Benutzerdefinierte Korrekturen: Im Falle komplexer Malware-Infektionen, SpyHunter bietet maßgeschneiderte Lösungen, um einzigartige Probleme direkt zu beheben.

Wenn Sie sich bei Ihren Cybersicherheitsanforderungen auf SpyHunter verlassen, investieren Sie in Seelenfrieden, Das Wissen, dass Ihre Daten vor der wachsenden Bedrohung durch Ransomware geschützt sind.

Einrichten von SpyHunter für optimalen Schutz gegen CVE-2023-27532

Um die Effektivität von SpyHunter zu maximieren, insbesondere gegen komplexe Bedrohungen, die Schwachstellen wie CVE-2023-27532 ausnutzen, Befolgen Sie diese einfachen Schritte:

- Installieren Sie SpyHunter: Laden Sie SpyHunter von der offiziellen Website herunter und installieren Sie es, um sicherzustellen, dass Sie die Originalsoftware erhalten..

- Führen Sie einen vollständigen Systemscan durch: Bei der Installation, Führen Sie einen vollständigen Systemscan durch, um vorhandene Bedrohungen zu erkennen und zu entfernen, einschließlich aller Spuren von Ransomware.

- Schalte Echtzeitschutz ein: Aktivieren Sie den Echtzeitschutz, um Ihr System ständig auf bösartige Aktivitäten zu überwachen und Ransomware-Infektionen vorzubeugen..

- Halten Sie SpyHunter auf dem neuesten Stand: Aktualisieren Sie SpyHunter regelmäßig, um die neuesten Malware-Definitionen zu erhalten und den Schutz vor neuen Bedrohungen sicherzustellen.

- Überprüfen der Sicherheitseinstellungen: Passen Sie die Sicherheitseinstellungen von SpyHunter Ihren Bedürfnissen an, um maßgeschneiderten Schutz zu erhalten.

Durch die korrekte Einrichtung von SpyHunter, Sie stärken Ihre Abwehr gegen Ransomware-Angriffe, die CVE-2023-27532 und andere Schwachstellen ausnutzen, Gewährleistung der Sicherheit Ihrer Daten und der unterbrechungsfreien Betriebsabläufe.

Abschluss: Verbessern Sie Ihre Abwehr gegen EstateRansomware

Im Kampf gegen die ausgeklügelten Taktiken von EstateRansomware, Es ist klar, dass Unternehmen, die sich auf veraltete Schutzmaßnahmen oder ungepatchte Software verlassen, anfällig für verheerende Angriffe sind. Die Stärkung Ihrer Cyberabwehr erfordert einen proaktiven und mehrschichtigen Sicherheitsansatz. Hier sind die wichtigsten Schritte zum Schutz Ihres Netzwerks und Ihrer sensiblen Daten vor solchen Ransomware-Bedrohungen:

- Aktualisieren und patchen Sie Systeme regelmäßig: Stellen Sie sicher, dass alle Software, insbesondere kritische Infrastrukturkomponenten wie Veeam Backup & Replikation, sind mit den neuesten Patches auf dem neuesten Stand. Diese Aktion, obwohl scheinbar einfach, kann das Risiko einer Ausbeutung erheblich verringern.

- Verbessern Sie die Netzwerksicherheitskontrollen: Implementieren Sie strenge Firewall-Regeln und segmentieren Sie Ihr Netzwerk, um potenzielle Sicherheitslücken einzudämmen.. Die Begrenzung der lateralen Bewegung innerhalb des Netzwerks kann dazu beitragen, die Verbreitung von Ransomware zu verhindern.

- Setzen Sie erweiterte Tools zur Bedrohungserkennung ein: Nutzen Sie Tools, die Echtzeitüberwachung und Bedrohungserkennung bieten. Hierzu gehört der Einsatz von Sicherheitslösungen, die ungewöhnliches Netzwerkverhalten erkennen können, das auf einen Verstoß hinweist..

- Führen Sie regelmäßig Sicherheitsschulungen durch: Informieren Sie Ihre Mitarbeiter über die neuesten Phishing-Taktiken und fördern Sie sichere Online-Praktiken. Menschliches Versagen kann oft das schwächste Glied in der Sicherheit sein; deshalb, Sensibilisierung ist wichtig.

- Einführung einer Multi-Faktor-Authentifizierung (MFA): Implementieren Sie MFA über alle Zugriffspunkte hinweg, insbesondere für den Fernzugriff, um eine zusätzliche Sicherheitsebene hinzuzufügen, die unbefugten Zugriff verhindern kann.

- Sichern Sie wichtige Daten regelmäßig: Sichern und verschlüsseln Sie Ihre wichtigen Daten regelmäßig. Stellen Sie sicher, dass Backups extern oder in einer sicheren Cloud-Umgebung gespeichert werden, Erschweren Sie es Ransomware, Ihre Wiederherstellungsfunktionen zu beeinträchtigen.

- Formulieren Sie einen Reaktionsplan: Halten Sie einen Notfallreaktionsplan bereit, der Verfahren zur Identifizierung beschreibt, enthaltend, ausrotten, und Wiederherstellung nach einem Cyberangriff. Dies gewährleistet eine schnelle und organisierte Reaktion, Schadensminimierung.

Abschließend, während die Bedrohung durch EstateRansomware und ähnliche Ransomware-Akteure weiterhin hoch ist, Durch die Einführung eines umfassenden und proaktiven Ansatzes zur Cybersicherheit können diese Risiken erheblich gemindert werden. Indem Sie informiert bleiben, regelmäßige Aktualisierung der Systeme, Einsatz fortschrittlicher Sicherheitsmaßnahmen, und Förderung einer Kultur des Cyber-Bewusstseins, Unternehmen können robuste Abwehrmechanismen aufbauen, die ihre wertvollen Vermögenswerte vor der sich ständig weiterentwickelnden Bedrohungslandschaft schützen..