Desde falsos correos electrónicos que contienen archivos adjuntos maliciosos son muy populares entre los autores de malware a causa de la mayoría de los usuarios infectados a través de este método, hemos decidido ofrecer algunos consejos útiles de protección. Estos consejos no le hará 100% impenetrable contra la infección, pero seguramente bloquear cualquier amenaza de entrar en su ordenador, en caso de que no se puede decidir qué archivo es legítima y cuál es malicioso.

Desde falsos correos electrónicos que contienen archivos adjuntos maliciosos son muy populares entre los autores de malware a causa de la mayoría de los usuarios infectados a través de este método, hemos decidido ofrecer algunos consejos útiles de protección. Estos consejos no le hará 100% impenetrable contra la infección, pero seguramente bloquear cualquier amenaza de entrar en su ordenador, en caso de que no se puede decidir qué archivo es legítima y cuál es malicioso.

¿Por qué e-mails?

Existen muchos métodos para infectarse con malware, pero los casos de infección más frecuentes se producen por correo electrónico. Este tipo de situaciones tienen como objetivo causar una infección mediante el envío de mensajes falsos acompañados de un archivo adjunto malicioso.. Y lo que es peor es que los delincuentes cibernéticos se han vuelto tan buena en eso, que incluso imitan botones falsos, como el amigo solicitud de LinkedIn falsa mencionado más adelante:

Y algunos correos electrónicos son tan sofisticados que únicamente abrirlos puede inyectar una incrustado en imágenes u otro contenido del e-mail el código JavaScript. Este código puede causar directamente la infección.

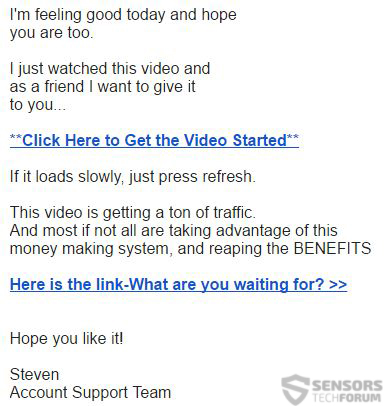

Pero la amenaza más extendida siguen siendo los correos electrónicos con archivos adjuntos maliciosos., pedir a los usuarios para abrirlos, y pretendiendo ser de una esencia importante para el usuario:

Esta forma de ingeniería social de la vieja escuela puede engañar a los usuarios inexpertos de que han recibido una factura. Y cada vez es más y más sofisticados, incluso nombrando a los usuarios con el nombre de su cuenta de correo electrónico. Hemos probado esto con una cuenta de correo electrónico falso cuyo nombre fue llamado "Buena suerte" y el correo no deseado que fue enviado a la cuenta de correo electrónico era el siguiente mensaje:

"Hola señor. Buena suerte

La presente hemos notificando para confirmar la transacción siguiente. (ver archivo adjunto)"

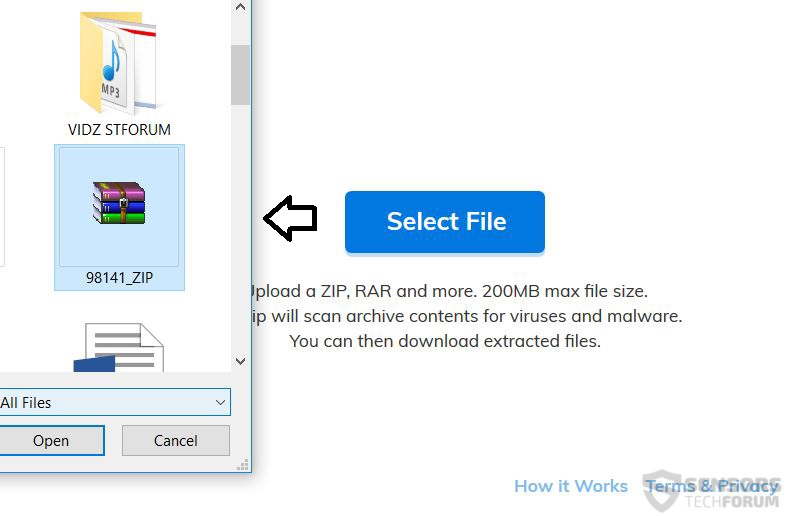

Y la unión era, naturalmente, un nombre al azar .cremallera expediente, llamada 98141_ZIP.zip archivo:

Cuando se abre el archivo .ZIP malicioso, vemos el documento .doc habitual de Microsoft Word, lo que sin duda tiene todas las primeras-notado propiedades de un archivo completamente legítima palabra.

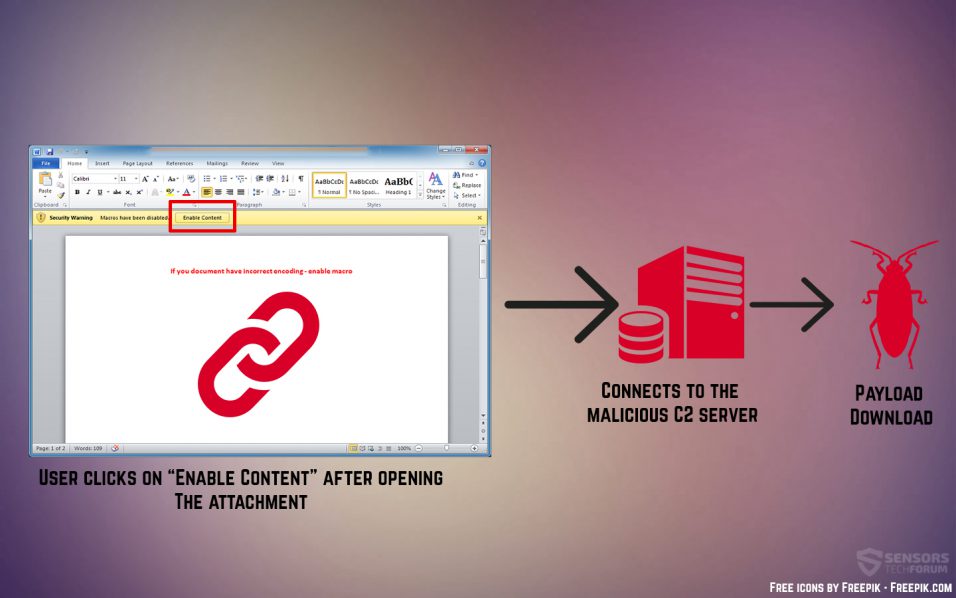

Sin embargo, cuando abrimos este archivo de Word, puede ser codificado y tener un mensaje que nos mensaje para habilitar las macros. Estas mismas macros pueden contener el script malicioso, que en este caso provoca una infección con la última instancia de la notoria Red de cerber ransomware 2017 variante. La infección es causada de la manera siguiente:

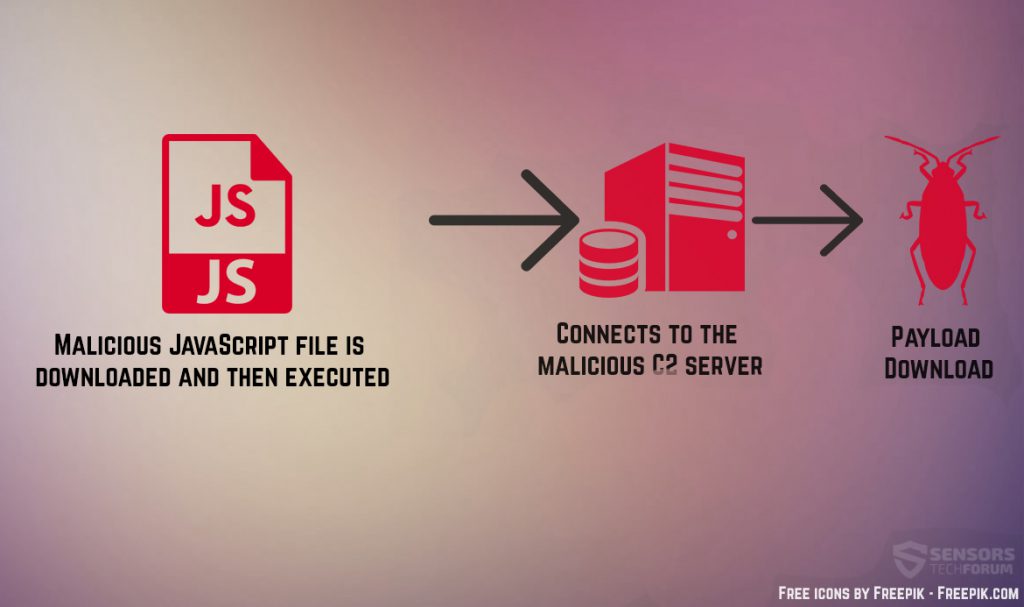

Desafortunadamente, este no es el único tipo de caso, para buscar. Existe también la situación de la utilización de un JavaScript mallicous, VBS o cualquier otro tipo de archivo ejecutable, que puede causar directamente la infección después de la apertura, como se muestra:

Estos tipos de archivos también están contenidos en archivos ZIP o RAR en la mayoría de los casos, incluso doble archivada (archivo en el archivo) para evitar cualquier detección antivirus durante el mensaje que se envía.

¿Cómo puedo protegerme de la malintencionados correos electrónicos y archivos adjuntos?

Supongamos que usted ha recibido un correo electrónico fraudulento que contiene el archivo 98141_ZIP.zip, que se cree que es legítimo, pero a pesar de esto usted se siente seguro de si este correo electrónico puede contener software malicioso. En este punto se puede:

- Escribir de nuevo a la persona que lo envió y hacer preguntas.

- Descargar y abrir el archivo y correr el riesgo de ser infectado con malware.

- Nunca abra la dirección de correo.

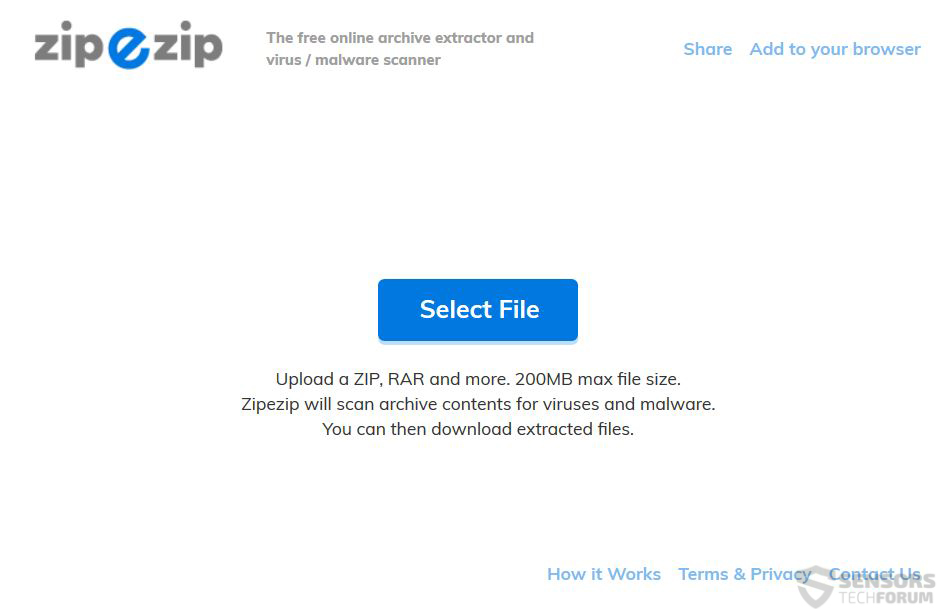

Esto no es todo lo que se puede hacer, sin embargo. No es una opción cada vez que se va a descargar el archivo .zip en su ordenador, sin siquiera abrirlo. La mayoría de los archivos maliciosos contenidos en ficheros son inofensivos si está contenido dentro del archivo .zip o .rar. Aquí es donde se puede utilizar el primer escáner en línea de archivos exclusivamente .ZIP y .RAR, llamada ZipeZip.com. Se le permite seleccionar un archivo hasta 200 MB y análisis antes de ni siquiera tener que abrir el archivo en cuestión.

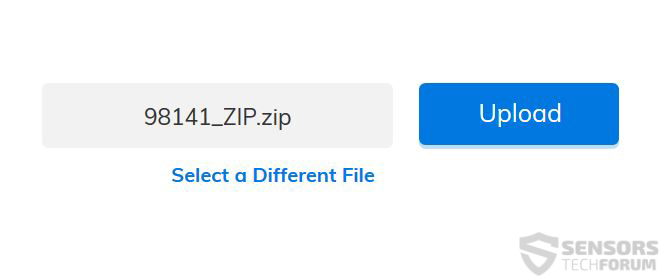

El archivo se puede escanear simplemente haciendo clic en el "Seleccione Archivo" botón y luego ubicándolo. Tan pronto como se selecciona el archivo, que se puede cargar de forma rápida haciendo clic en el "Subir" botón.

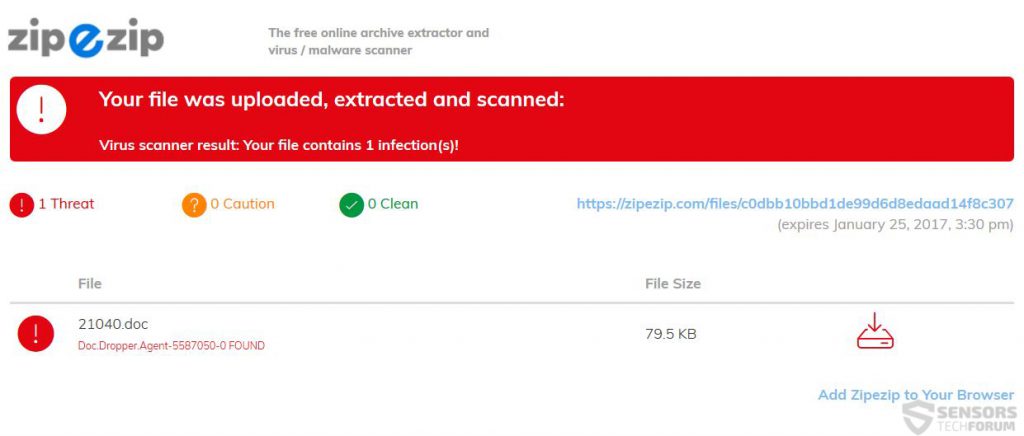

Desde allí, el sistema de Zip-E-Zip se pone a trabajar, Comienza para comprobar su base de datos avanzado para detectar los archivos maliciosos dentro de la .cremallera o .RAR archivo. Poco después de subir el archivo, usted recibirá una respuesta a la pregunta "¿Este archivo malicioso?":

Entonces, se puede decidir con seguridad qué hacer con el correo electrónico malintencionado. Puede enviarlo a investigadores de malware para el análisis o simplemente eliminarlo.

Qué pasa si hay un enlace malicioso Web en la dirección de correo?

Algunos e-mails, además el envío de archivos maliciosos, también contener enlaces web maliciosos. Por lo general son bloqueados por los proveedores de correo electrónico, pero algunos, más sofisticado y muy ofuscado, tienden a pasar con éxito.

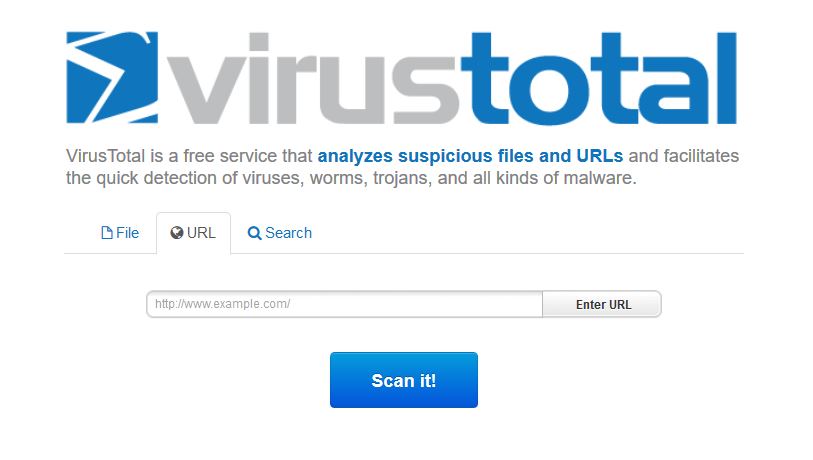

En caso de que usted no está seguro de si es o no es la URL maliciosa, sólo tiene que abrir VirusTotal'S sitio web, después de lo cual pega el sitio y haga clic en el "Escanearlo" botón. Esto le permitirá ver si el enlace web que puede infectar con malware o si se trata de una suplantación de identidad(falso) uno que tiene como objetivo conseguir que introduzca su contraseña y nombre de usuario en una página web imitador:

VTChromizer Web Link Checker para Chrome

Desafortunadamente, las extensiones están disponibles solo para Google Chrome, pero pronto podrían estar disponibles para otros navegadores también.

Otra protección adicional Aconseja

Además de saber cómo controlar adecuadamente algo antes de abrirlo y se infecten, se aconseja para asegurarse de que usted combina lo que sabes con las siguientes técnicas importantes, como lo menciona XSolutions:

1. Utilice un software de filtrado de spam para abrir sus correos electrónicos con más protección. En general, programas de correo electrónico externa, como Microsoft Outlook y Mozilla Thunderbird tienen filtros de spam, pero también puedes encontrar muchos otros.

2. Descargar e instalar un avanzado programa anti-malware y asegúrese de que está siempre actualizado para que pueda detener el malware y otro software no deseado de hacer que el inevitable.

3. Para el uso público, cuando se registra en un sitio para visitar una vez o simplemente para comprobar algo, utilizar un correo electrónico desechable que no es su dirección personal y de correo electrónico importante.

4. Si recibe un correo electrónico que cree que es sospechoso, ni siquiera hacer clic en el enlace web "Darse de baja" antes de escanearlo. Los creadores de malware tienen como objetivo integrar sus guiones en cada dirección URL y el botón que HOTLINK.

5. Regularmente limpiar su carpeta de correo basura y eliminar los mensajes permanentemente de manera que ya no se pueden restaurar.

6. Configuración de la cuenta de correo electrónico para crear los mensajes que aparecen en texto simple en lugar de mostrar cualquier medio de comunicación dentro de ella.

7. Aprender como almacenar de forma segura sus datos, incluso si usted se infecta con malware.

La línea de fondo

Las instrucciones y la información que se proporcionan en este artículo no son una garantía total de que se detendrá cualquier software malicioso porque, de lejos, no son el único método para replicar software malicioso.. Los delincuentes cibernéticos a veces se dirigen a redes, utilizando gusanos y otros virus para causar una infección de forma automática. Sin embargo, estas herramientas sin duda le ayudará a evitar el efecto post-desagradable de la apertura de un archivo adjunto de correo electrónico malintencionado.