Después de la primera variante de Cerber ransomware golpeó, se hizo evidente que este es un dinero muy eficaz haciendo software malicioso en cuenta del usuario desprevenido. Desafortunadamente en este momento no existe un método de descifrado correspondiente además del archivo descifrador Cerber que está siendo vendido por los ciberdelincuentes detrás del malware. No sólo esto, sino que este malware en particular es el uso de dos algoritmos de cifrado e incluso se cifra la clave de descifrado de la entidad codificadora AES con un cero a la izquierda de RSA. Los usuarios se quedan sin nada que mendigar sin poder hacer nada en los foros de seguridad que tienen sus archivos descifrados y los investigadores de malware - oh bien, que todavía tratan de encontrar una solución para hacer frente a este malware.

Cerber ransomware y su distribución

Para difundir a la luz pública, Cerber puede utilizar varios diferentes tipos de malware, así como herramientas que ayudan:

Realmente depende de la estrategia que será utilizado por este malware, porque se vende como un servicio en línea y cada ciberdelincuente que lo compra tiene la posibilidad de personalizar es preferencias. Los goteros de Troya y explotar kits pueden ser ofuscado utilizando cryptors avanzadas que ocultar el malware de las últimas definiciones de software antivirus. Esto asegurará la correcta activación de Cerber ransomware y por su proceso de cifrado para ser ejecutado sin ningún tipo de HIC-ups.

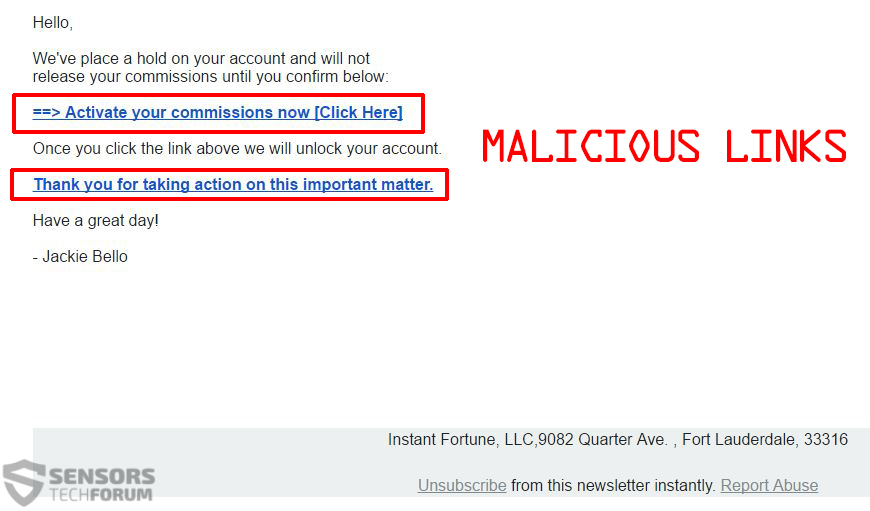

Los archivos maliciosos pueden o bien ser distribuidos utilizando las descargas y los inyectores no autorizadas a través de una URL maliciosa o podría ser presentado en varios sitios web como los comentarios, o como respuesta está en los foros. También es muy posible que los usuarios se infectan a través de enlaces maliciosos, tales como los que están en el ejemplo siguiente:

No sólo esto, sino que el software malintencionado se puede llevar como un archivo adjunto de correo electrónico, así. Una vez que su .exe malicioso se corrió en el equipo, que inmediatamente comienza a modificar el sistema de archivos de Windows, así como las entradas del registro del sistema operativo. Entonces empieza un proceso de cifrado de dos algoritmo, en busca de una gran variedad de extensiones de archivo para cifrar. Lo que es peor es que Cerber también cifra los archivos más grandes que la media cyphering la primera parte de los datos del archivo grande.

¿Cómo puedo protegerme de Cerber y Otros ransomware

Para protegerse de cualquier tipo de amenaza, En primer lugar usted debe saber lo que está tratando y ¿cómo funciona. Sin embargo, también tenemos el factor humano involucrado porque los ciberdelincuentes detrás de ransomware son intelectuales de cambiar los métodos de infección y la ofuscación del malware. No solo esto, pero también tienden a hacer otras mejoras para hacer que hacer un ingreso constante de este delito cibernético.

El proceso de infección de Cerber ransomware incluye varias secuencias de comandos que le ayudan a lograr lo que se propone para. Uno de ellos incluye comandos predefinidos que le ayudarán a iniciar de inmediato la modificación del editor del registro de Windows y la creación de archivos sin permiso. La lógica detrás de esto es la búsqueda de software que no le permita hacer tales modificaciones no autorizadas. Esto es por ello que recomendamos el uso de software de caja de arena, que asegúrese de que está un poco más protegido.

Uno de los programas que hemos probado para contrarrestar los maliciosos exe se llama Sandboxie. El software fue un éxito en la detención de un ejecutable cerrándolo en un entorno limitado del código de cifrado y por tanto, no permitiendo que se realice ninguna modificación en el sistema de archivos de Windows. ejecutable del ransomware se quedó sin nada más que a cerrarse.

Esta es una buena herramienta, pero sólo sirve así como una primera línea de defensa contra ella. Sanboxing software es conocido y dejar que el deslizamiento de malware pasado y todavía causar estragos en su PC. Por esta razón, se necesita una capa adicional de protección. Afortunadamente, BitDefender han llegado con un software anti-ransomware que se ve por las acciones específicas realiza ransomware y deje de datos, cifrando. El software se actualiza constantemente con la última ransomware que sale en el medio silvestre, y los expertos recomiendan encarecidamente para una protección básica en casa contra el ransomware.

Reseña de software de BitDefender Anti-ransomware

Sin embargo, es importante saber que ransomware no sólo se limita a sus propios archivos ejecutables. Como se mencionó anteriormente, también se extiende a otros tipos de malware, que se utiliza para descargar en sí. Este tipo de malware puede desactivar cualquier software que impide el ransomware de cifrar con éxito sus datos y luego descargar el ransomware en su PC. Esta es la razón es muy recomendable el uso de una herramienta anti-malware avanzado que con frecuencia se actualiza con las últimas PUP(Programas potencialmente no deseados) que puede redirigir usted o anuncios gráficos ligarse a URLs maliciosas y detener el malware en tiempo real.

Software de revisión de SpyHunter

También, como una capa adicional de protección, se aconseja el uso de un servicio de copia de seguridad. Pero cuando decimos servicio de copia de seguridad, queremos decir que usted debe evitar el uso de instantáneas de volumen y cualquier otro servicio de copia de seguridad predeterminada de Windows en su PC. Esto se debe a que hoy en día por lo general ransomware elimina las instantáneas de las máquinas Windows que infecta. Esta es la razón principal por la que debe orientarse hacia el uso de un servicio de copia de seguridad externa. Es posible guardar manualmente sus archivos en una unidad USB o escribir en un CD o una tarjeta de memoria. Sin embargo, se recomienda utilizar servicio de copia de seguridad automática de la nube, tales como SOS Backup Cloud.

Reseña de software de copia de seguridad de la nube SOS

Estos programas pueden ser suficientes para que pueda ser protegido incluso si pertenece al grupo de usuarios insegura. Sin embargo, si su paranoia le dice que no es lo suficientemente, se sugiere utilizar un cortafuegos externo para aumentar el nivel de protección. Estas herramientas pueden ajustarse a un modo de máxima seguridad y detectará cualquier nuevo proceso que intenta modificar de Windows. Es extremadamente útil, sin embargo, constantemente le molestara con las ventanas emergentes cada vez que inicia un programa de. Afortunadamente para usted, puede establecer varios programas que está utilizando para los de confianza y que deje de preguntar de nuevo. Esto funciona en general con todos los programas de firewall. La mayoría de las herramientas anti-malware han incorporado cortafuegos en ellos como una características adicionales, pero compañías como ZoneAlarm están utilizando un servidor de seguridad independiente y lo que es mejor es que es absolutamente gratis.

Lo que hay que considerar cuando se utiliza Herramientas de protección

Como conclusión, no sistema es 100 salvo por ciento. Y si usted quiere invertir en la seguridad de seguir adelante. Pero hay que tener en cuenta que no puede hacer que el dispositivo 100 salvo por ciento. Por esta razón, se recomienda la aplicación de varios consejos y recomendaciones que hemos preparado y que protegerá la de ransomware y otros programas maliciosos en el futuro:

Consejos para la protección ransomware

Como beneficio adicional, hemos preparado un informe para la tapa 10 software antivirus gratuito, porque sabemos que no todos los usuarios tienen la disponibilidad para invertir en este tipo de programas. Es por esto que hemos probado 10 de los grandes nombres de free antivirus para asegurarse de que los usuarios sepan lo que están descargando. Puede comprobar el informe a continuación:

Cima 10 Informe Free Antivirus Software (2015)

Conclusión

Como conclusión diremos que existe ningún sistema que es 100 salvo por ciento. Por esta razón, se recomienda encarecidamente seguir el blog y nuestro foro, así como otros blogs de seguridad que son independientes y proporcionar asistencia gratuita para mantenerse actualizado con las últimas actualizaciones de software malicioso y por lo tanto permanecerá 1 un paso por delante de los ciberdelincuentes de hoy.