No sólo regulares, las personas que pagan impuestos impacientemente esperan Navidad - los cibercriminales son tan inquietos.

Sí, software malicioso que no toma vacaciones y que "funciona" durante todo el año. Sin embargo, con la Navidad a la vuelta de la esquina, agentes maliciosos son de repente un poco más decidido a lograr sus objetivos y cosechar sus datos y su dinero.

actualización de noviembre de 2017. Viernes Negro es un recordatorio de que las vacaciones de invierno están cerca. Desafortunadamente, el número cada vez mayor de personas de compras en línea significa más estafas diseñadas específicamente para apuntar números de tarjetas de crédito de las personas y la información personal. Así, los usuarios deben estar al acecho de estafas especialmente en los días de juerga de compras como el Viernes Negro y el Cyber Monday. Asegúrese de familiarizarse con la corriente, 2017 tendencias en campañas maliciosas distribuido alrededor de la Navidad.

Navidad ha sido una inspiración para los delincuentes de Internet ya que "el principio de los tiempos '. Es natural preguntarse… ¿Qué hace el malware de Santa tiene en la acción para los sistemas no protegidos?

Ante todo, lo que es un ataque al punto de venta?

Un ataque POS se ejecuta para robar los números de tarjetas de crédito de 16 dígitos de clientes al por menor. Debe tener en cuenta que una vez que esos códigos se obtienen por malos actores, que pueden ponerlos a la venta en foros clandestinos. Hay, de que puedan venderse por menos $100 cada. Esta información robada puede ser empleado en la fabricación de tarjetas de crédito falsas.

Lo que las empresas son víctimas de punto de venta de software malicioso? las empresas pequeñas y medianas son más fáciles de ser violada debido a que sus sistemas de punto de venta son más vulnerables a este tipo de ataques.

Malos actores están vendiendo una nueva variante de malware Point-of-Sale en estos momentos. La nueva cepa es típicamente disponibles en subterráneo, Los foros de criminales. especialistas de amenaza advierten que esta nueva pieza de punto de venta se trata sólo de 76KB y puede desconcertar software antivirus. También se sospecha que tienen capacidades de rootkit.

Un motor polimórfica también se ha implementado para asegurarse de que cada generación tiene diferentes firmas. Esto se hace como medida de protección contra amenazas contra activa.

El 27 de noviembre, también conocido como Viernes Negro, ha aumentado el precio de la cepa actualizado para el punto de venta $2.600 para una licencia de seis meses. Los ciberdelincuentes también están asegurándose de que estén al día con las tendencias del sistema operativo en el sector minorista, especialmente los aplicados en los sistemas de back-office actuales.

Cómo permanecer protegido contra malware de punto de venta?

- Aplicar acceso en línea a su tarjeta de crédito a través de página del emisor de la tarjeta de crédito.

- Asegúrese de revisar periódicamente su estado de cuenta de crédito y verificar sus transacciones.

- Busque sospechosa $1 cargos - Ladrones serían comprobar si funciona su tarjeta al hacer este tipo de 'donaciones'.

- Si una transacción sospechosa está presente en su extracto de banco, póngase en contacto con su banco inmediatamente. Los cargos fraudulentos pueden invertirse, y su cuenta podría ser congelado para mantener las actividades de ladrón de continuar.

- En caso de un fallo de seguridad en una empresa es cliente de, ser muy prudentes. Sus credenciales y el balance no puede ser herido, pero esto no es una garantía para su seguridad futura. Póngase en contacto con su banco para el asesoramiento. También, Mantén eso en mente los delincuentes cibernéticos pueden aferrarse a un número de tarjeta de crédito robada. El número de tarjetas de crédito de 16 dígitos a menudo se vende en el mercado negro.

- Sea inteligente y proteger su información personal:

- Sostener una herramienta anti-malware de gran alcance. A veces varias herramientas para la protección de los usuarios se pueden aplicar para disminuir la posibilidad de un ataque al mínimo. También, mejorar la configuración de su navegador y hábitos de navegación.

- Evite el uso de la opción de "recordar contraseña". En lugar, guardar todos sus nombres de usuario y las credenciales en línea, y cambiarlos con frecuencia. Utilice contraseñas fuertes - combinaciones de números y letras mayúsculas, símbolos, etc..

– Dirección;

– Número de la seguridad social;

– Fecha de nacimiento;

– Códigos PIN;

– Credenciales bancarias;

– Inicios de sesión del sitio web;

– Búsquedas en la Web.

El malware Navidad en Retrospect

Punto de venta de software malicioso dejó a un lado, Navidad ha sido testigo de varias estafas en línea. Y a medida que todos los consumidores / usuarios saben perfectamente, las tendencias son una cosa, no sólo en la moda, sino también en la seguridad cibernética. Al tener un vistazo a la línea de tiempo de sorpresas desagradables de Navidad, Usted notará que las estafas en línea (tales como phishing) no han cambiado mucho a lo largo de los años. amenazas maliciosas hoy pueden ser más brillo y chitter que antes (bastante literal), pero su funcionalidad básica se mantiene sin cambios - engañarle para la ejecución de lo que nunca se ejecuta.

Vamos a echar un vistazo a algunos de los más memorable de Navidad 'virus'.

Sólo con fines educativos!

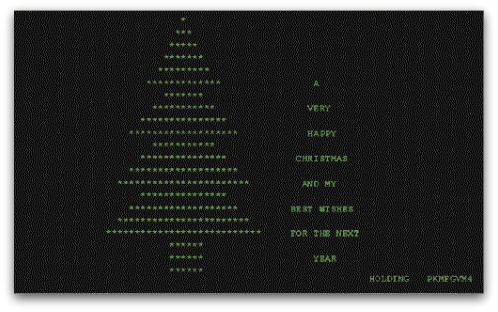

Malware Navidad 1987: Gusano del "árbol de Navidad"

Árbol de Navidad, o CHRISTMAEXEC, es un gusano que se propaga en diciembre 1987. Es un ejemplo temprano de un gusano de correo electrónico. Árbol de Navidad utiliza la línea de asunto

"Que esta corrida ejecutivo y disfrutar!'

Una vez ejecutada, el gusano mostrará un carácter EBCDIC y remitiría sí a través de correo electrónico a otros usuarios.

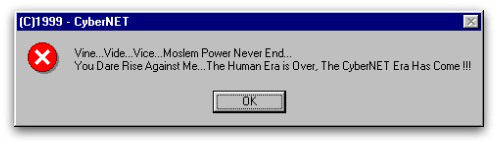

Navidad 1999: El Virus Prilissa

El Virus Prillisa a.k.a. WM97 / Melissa-AS era un virus que infecta documentos de Microsoft Word. Se propaga a través de correo electrónico. Su línea de asunto era:

"Este documento es muy importante y tienes que leer esto !!!'

Al abrir el archivo adjunto, el virus fue liberado. La carga útil se activaría el 25 de diciembre y que mostrará el siguiente mensaje:

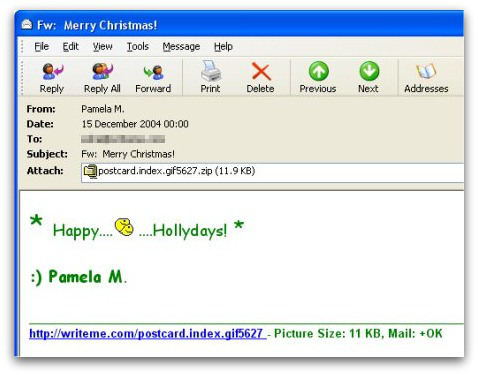

Navidad 2004: el Virus Zafi-D

Navidad 2004 vio un virus en lugar malévola llamada Zafi-D. Hecho a mano en Hungría, el virus se propagaría por correo electrónico y recitaba saludos estacionales. La amenaza también fue escrito en varios idiomas, asegurándose de que afectaría a tantos usuarios como sea posible.

Curiosamente, el virus de la Navidad con temas podría incrustar una imagen obscena GIF animado de dos caras sonrientes en la parte superior de uno al otro.

Como se puede ver, los métodos aplicados por los agentes maliciosos engañarle para infectar su PC no han cambiado mucho. Es el malware que se ha vuelto más persistentes y sofisticado.

Así, asegúrese de proteger su equipo antes de caer víctima de otra estafa de Navidad con temas.

Cómo guardar el espíritu de la Navidad y mantenerse alejado de virus y gusanos?

- Asegúrese de utilizar la protección de firewall adicional. Descarga de un segundo servidor de seguridad (gusta ZoneAlarm, por ejemplo) es una solución excelente para cualquier intrusión potenciales.

- Asegúrese de que sus programas tienen menos poder administrativo sobre lo que leen y escriben en su ordenador. Hacer que se le solicitan acceso de administrador antes de iniciar.

- Utilice contraseñas fuertes. Contraseñas más fuertes (preferiblemente los que no son palabras) son más difíciles de romper por varios métodos, incluyendo ataques de fuerza bruta, ya que incluye listas de pase con palabras relevantes.

- Desactivar reproducción automática. Esto protege el ordenador de archivos ejecutables maliciosos en memorias USB u otros soportes de memoria externa que se insertan inmediatamente en él.

- Deshabilitar uso compartido de archivos - Se recomienda si necesita compartir archivos entre el ordenador para proteger con contraseña para restringir la amenaza sólo a sí mismo si están infectados.

- Se deben desconectar los servicios remotos - Esto puede ser devastador para las redes de empresas, ya que puede causar mucho daño en una escala masiva.

- Si usted ve a un servicio o un proceso que es Windows externa y no es crítico y está siendo explotada por los hackers (Al igual que Flash Player), desactivarlo hasta que haya una actualización que corrige el exploit.

- Asegúrese siempre de actualizar los parches de seguridad críticos para su software y sistema operativo.

- Configure su servidor de correo para bloquear y borrar archivos adjuntos sospechosos que contiene mensajes de correo electrónico.

- Si usted tiene un equipo comprometido en su red, asegúrese de aislar inmediatamente apagándola y desconexión con la mano desde la red.

- Apague todos los servicios no necesarios inalámbricos, al igual que los puertos de infrarrojos o Bluetooth - los hackers les encanta usarlos para explotar dispositivos. En caso de que utilice Bluetooth, asegurarse de que supervise todos los dispositivos no autorizados que le solicitan a la par con ellos y el declive e investigar cualquier los sospechosos.

- Emplear una solución anti-malware de gran alcance para protegerse de las amenazas futuras de forma automática.

Referencias

NakedSecurity por Sophos

TheRegister

Norton