Octoly Marketing Service Répandre des données privées via le service Amazon

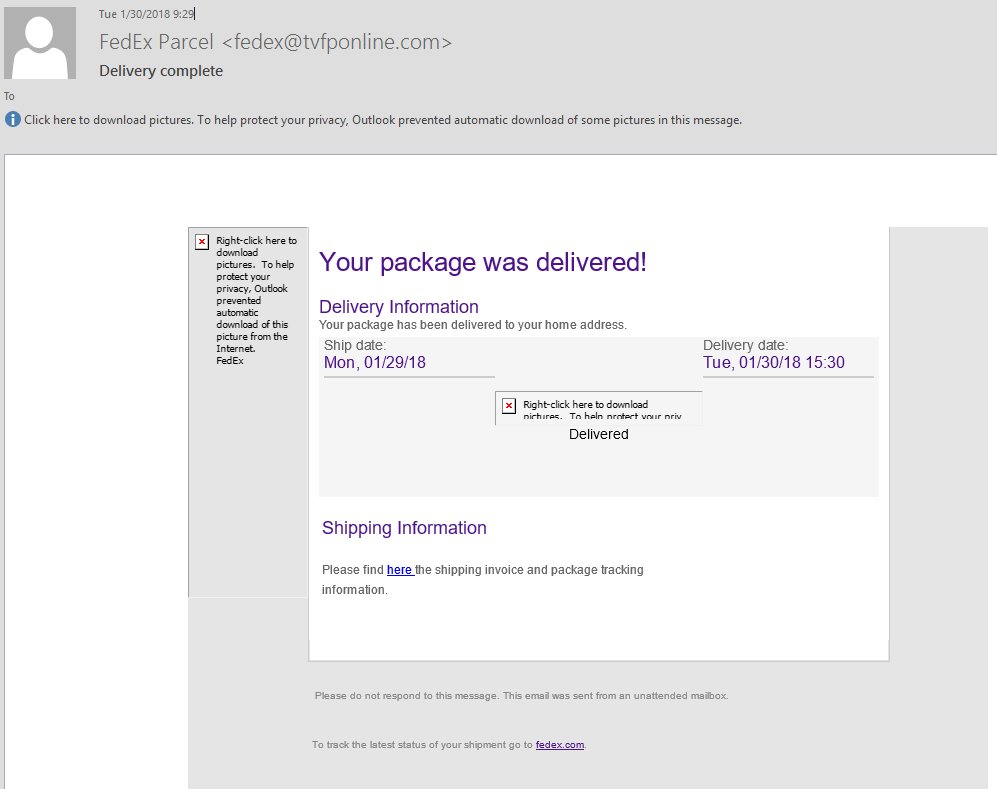

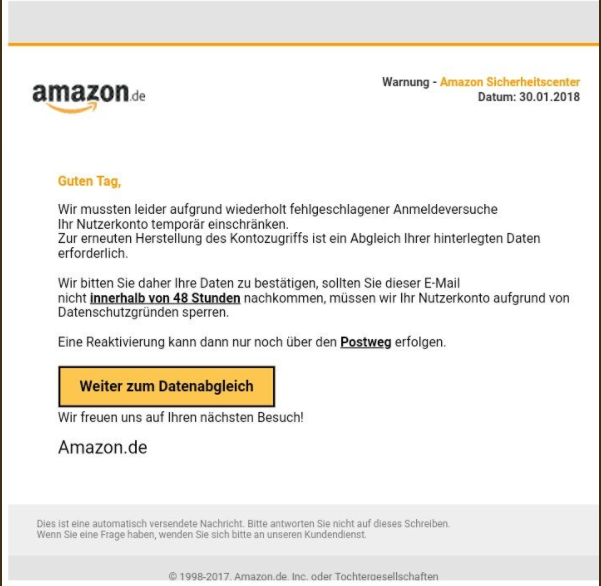

L'agence de marketing Octoly a exposé à tort beaucoup de données personnelles appartenant à leurs clients. La fuite est arrivé en raison d'une mauvaise configuration dans le seau de Simple Storage Service Amazon S3 qui héberge les données des clients. Les rapports de sécurité indiquent…