Les pirates continuent de profiter de la zéro-jour récemment découvert exploiter dans Adobe Flash pour attaquer victimes via BEDEP malwares cette fois.

Qu'est-ce qu'un jour zéro Exploit?

Un "zero-day exploit" (attaque, menace, etc) se produit pendant le temps où un nouveau programme ou une application est libéré et les pirates trouvent une vulnérabilité dans avant les développeurs ne ont pas pu ou à fixer sur le temps.

Les développeurs ne ont pas eu le temps ou «zéro jour» pour patcher le flux pour l'instant. Ce est l'écart parfait pour les cyber-criminels de profiter de ce programme particulier et utilisent la vulnérabilité d'infecter les systèmes des victimes à des fins diverses et via divers trucs "de Malvertising".

Les "Malvertising" astuces ...

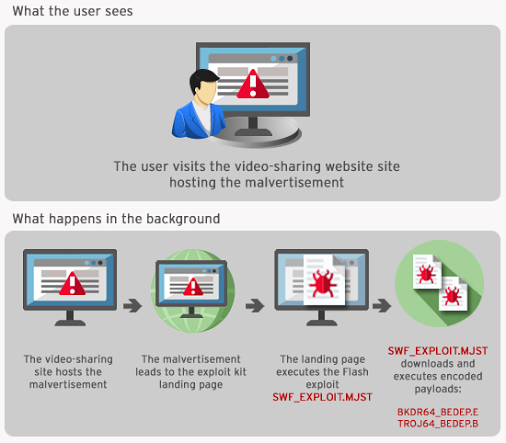

"Malvertising" (publicité malveillants) astuces sont telles que les utilisateurs leurre Internet en cliquant sur fausses publicités qui a ensuite rediriger les utilisateurs vers l'URL hébergeant l'exploit. En cliquant sur le malvertisement permet de télécharger le malware vers sur le système de la victime qui crée alors une porte dérobée pour les pirates de voler des données sensibles, nuire au système, installer des logiciels malveillants supplémentaires sur elle, etc.

Le zéro-jour Exploit Adobe Flash avec BEDEP

Sur la 2e Février, Adobe développeurs se sont trouvés se précipiter dans patcher un flux zero-day dans la dernière version d'Adobe Flash.

D'abord, les pirates ont profité de la vulnérabilité détectée comme Adobe SWF_EXPLOIT.MJST. Quelques jours plus tard, malware experts ont découvert que l'exploit est d'infecter les systèmes des victimes via le malware BEDEP.

Apparemment, selon les experts de trendmicro.com, ce ne est pas la première fois BEDEP logiciels malveillants a été utilisé pour Adobe zéro-jour. En fait, à la fin de Janvier ils ont repéré un flash zero-day exploit menant à l'malware BEDEP être téléchargé sur l'ordinateur infecté.

Alvin Bacani, un ingénieur de recherche chez Trend Micro, a expliqué que la première fois que l'écoulement a été détectée, cyber-criminels utilisent la soi-disant "Angler Exploit Kit" pour envoyer plusieurs annonces pop-up malveillants.

Il a ajouté que la même tactique malveillante est employé par les logiciels malveillants ainsi BEDEP, sauf qu'il utilise le "Hanjuan Exploit Kit" pour connecter le système infecté au botnet du pirate.

En bref, Le but de le malware est de "transformer les systèmes infectés dans les réseaux de zombies pour d'autres intentions malveillantes,"Selon Bacani.

"En outre, BEDEP est connu pour faire de la publicité routines de fraude et le téléchargement de logiciels malveillants supplémentaires ".

La menace consultatif Bacany a également déclaré que, “BEDEP abord venu inaperçus et inaperçu en raison de son cryptage lourde et l'utilisation des propriétés de fichiers Microsoft pour son déguisement ainsi que l'utilisation des fonctions apparemment légitimes à l'exportation. "