Hackers continuam a tirar proveito da recém-descoberto-dia zero explorar em Adobe Flash para vítimas de ataque via BEDEP malware neste momento.

O que é um zero-day Exploit?

A “zero-day exploit” (ataque, ameaça, etc.) ocorre durante o momento em que um novo programa ou aplicativo é lançado e os hackers encontram uma vulnerabilidade nele antes que os desenvolvedores consigam ou não consigam consertar a tempo.

Os desenvolvedores ainda não tiveram tempo ou “zero dias” para corrigir o fluxo. É a lacuna perfeita para os cibercriminosos tirarem proveito desse programa específico e usar a vulnerabilidade para infectar os sistemas das vítimas para vários fins e por meio de vários truques de "malvertising".

Os truques do "Malvertising" ...

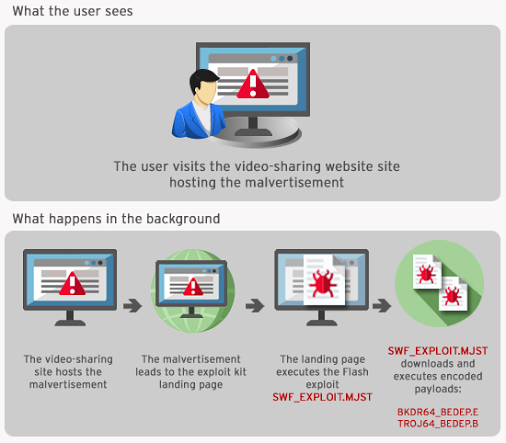

“Malvertising” (publicidade maliciosa) truques são tais que induzem os usuários da Internet a clicar em anúncios falsos, que então redirecionam os usuários para o URL que hospeda o exploit. Clicar no malvertisement permite que o malware seja baixado no sistema da vítima, que então cria um backdoor para que hackers roubem dados confidenciais, prejudicar o sistema, instalar malware adicional nele, etc..

The Zero-day Exploit em Adobe Flash com BEDEP

Em 2 de fevereiro, Os desenvolvedores da Adobe se viram correndo para corrigir um fluxo de dia zero na versão mais recente do Adobe Flash.

No início, hackers aproveitaram a vulnerabilidade da Adobe detectada como SWF_EXPLOIT.MJST. Dias depois, especialistas em malware descobriram que a exploração está infectando os sistemas das vítimas por meio do malware BEDEP.

Pelo visto, de acordo com os especialistas da trendmicro.com, esta não é a primeira vez que o malware BEDEP é usado para Adobe zero-day. De fato, no final de janeiro, eles descobriram um exploit de dia zero do Flash que levou ao download do malware BEDEP no computador infectado.

Alvin Bacani, um engenheiro de pesquisa na Trend Micro, explicou que a primeira vez que o fluxo foi detectado, os cibercriminosos estavam usando o chamado "Angler Exploit Kit" para enviar vários anúncios pop-up maliciosos.

Ele acrescentou que a mesma tática de malvertising também é empregada pelo malware BEDEP, exceto que usa o “Hanjuan Exploit Kit” para conectar o sistema infectado ao botnet do hacker.

Em resumo, o propósito do malware é “transformar sistemas infectados em botnets para outras intenções maliciosas,”De acordo com Bacani.

"Além disso, O BEDEP é conhecido por realizar rotinas de fraude de publicidade e baixar malware adicional. ”

O aviso de ameaças de Bacany também afirmou que, “BEDEP inicialmente passou despercebido e não detectado devido à sua criptografia pesada e uso de propriedades de arquivo da Microsoft para seu disfarce, bem como o uso de funções de exportação aparentemente legítimas. ”