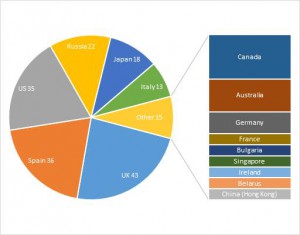

Les experts en sécurité avec Kaspersky Lab rapportent qu'une nouvelle souche de la tristement célèbre cheval de Troie ZeuS est de frapper systèmes bancaires dans le monde entier. La nouvelle menace Trojan-Banker.Win32.Chthonic, ou tout simplement Chthonic, a déjà touché un cent cinquante banques et vingt systèmes de paiement dans quinze pays. Les institutions financières en Espagne, Russie, Italie, Le Japon et le Royaume-Uni semblent être les principales cibles de l'attaque Chthonic.

Les experts en sécurité avec Kaspersky Lab rapportent qu'une nouvelle souche de la tristement célèbre cheval de Troie ZeuS est de frapper systèmes bancaires dans le monde entier. La nouvelle menace Trojan-Banker.Win32.Chthonic, ou tout simplement Chthonic, a déjà touché un cent cinquante banques et vingt systèmes de paiement dans quinze pays. Les institutions financières en Espagne, Russie, Italie, Le Japon et le Royaume-Uni semblent être les principales cibles de l'attaque Chthonic.

Le Chemin de Chthonic

Les auteurs de Chthonic ont conçu pour exploiter les fonctions de PC ainsi que le clavier et la caméra Web afin de voler des informations d'identification de banque en ligne, comme les mots de passe. Les escrocs peuvent également se connecter à la machine compromise depuis un emplacement distant et le commander compléter diverses transactions.

L'arme de Chthonic de choix - injecteurs web, qui peut permettre à la menace d'insérer son code malveillant et les images dans le code de la page Web de la banque chargé directement à partir de l'ordinateur affecté. Cela permet aux escrocs d'obtenir leurs mains sur les NIP de la victime, numéro de téléphone et une seule fois les mots de passe, ainsi que tous les détails de connexion (nom d'utilisateur et mot de passe) que l'utilisateur a entré.

Répartition et infection de Chthonic

Les experts indiquent que le procédé d'infection principal utilisé pour distribuer Trojan-Banker.Win32.Chthonic à la machine cible est par e-mails malveillants contenant exploits. Dans ce cas, l'e-mail contient une pièce jointe avec une extension .doc, dont le but est d'établir une porte dérobée de code malveillant. Dans la pièce jointe, il ya un document RTF spécialement conçu qui exploite la vulnérabilité CVE-2014-1761 dans les produits Microsoft Office.

Comme la menace est téléchargé, code malveillant contenant un fichier de configuration crypté est inséré dans le processus msiexec.exe, qui se traduit par de nombreux modules malveillants installés sur l'ordinateur compromis.

Ces modules peuvent effectuer les tâches suivantes:

- Collecter des informations système

- Activer l'accès à distance

- Voler des mots qui ont été enregistrés

- Déconnexion frappes

- Enregistrer des sons et de la vidéo en utilisant le microphone et la webcam

Une autre technique employée par les assaillants pour livrer Chthonic est en téléchargeant la menace à la machine de la victime par le bot Andromeda (aka Backdoor.Win32.Androm).

Les victimes de Chthonic

Les experts signalent que, dans le cas d'une banque japonaise qui a été frappé par Trojan-Banker.Win32.Chthonic, le malware a réussi à cacher les avertissements de la banque et injecter des scripts qui permet aux escrocs de remplir un certain nombre de transactions sur le compte de la victime à la place.

Un autre exemple frais est une institution financière russe, dont les clients ont été présentés avec des pages bancaires faux au moment où ils ont été connectés. A cet effet,, le cheval de Troie a créé un iframe avec une copie de phishing de la page Web ayant la même taille que la fenêtre d'origine.

Trojan-Banker.Win32.Chthonic est similaire à d'autres chevaux de Troie à l'état sauvage, par exemple:

- Chthonic utilise le même downloader et Crypteur bots Andromeda

- Utilise une machine virtuelle qui rappelle celui utilisé dans KINS malware

- A la même technique de cryptage que Zeus V2 et chevaux de Troie Zeus AES

Heureusement, une grande partie des fragments de code utilisés par Chthonic pour préparations injectables Web ne peut plus être utilisé, en raison de la réaction rapide des banques. Dans certains cas,, ils ont changé la structure et de leurs pages dans d'autres - les domaines, trop.

L'analyste principal Malware Kaspersky Lab, Yury Namestnikov dit que la découverte de Chthonic est un signe clair que le cheval de Troie ZeuS est encore en évolution. Auteurs de logiciels malveillants emploient les techniques les plus récentes, qui ont été aidés par la fuite du code source de ZeuS. Selon l'expert, Chthonic est le prochain niveau dans ZeuS'evolution.

Spy Hunter Free Scanner détecte seulement la menace. Si vous voulez que la menace d'être retiré automatiquement, vous devez acheter la version complète de l'outil anti-malware. En savoir plus sur l'outil SpyHunter Anti-Malware