la biométrie mobile ont été à la hausse depuis Apple a publié tactile ID dans 2013. Après sa sortie, la marché mondial de la biométrie mobiles a gagné plus $14 milliard. Pour peindre une meilleure image, 57% des applications disponibles aujourd'hui disposent d'une option de connexion biométrique.

Les consommateurs prennent à la transition de la sécurité très bien; en fait, 70% la biométrie sensation sont plus faciles à utiliser, et 46% la biométrie sensation sont plus sûrs. biométrie mobiles sont en train d'émerger dans l'authentification de paiement, mais sont la biométrie mieux que la sécurité traditionnelle et PINs?

en relation: Android P pour obtenir de meilleurs Biométrie contre les attaques de spoofing

En bref, oui – qui sont d'excellentes nouvelles depuis 48% des consommateurs américains ont déjà authentifié un paiement avec la biométrie. Cela peut être complété par des gens d'Apple Pay, Google Pay, App trésorerie, ou Venmo- 42% ne même pas utiliser des applications bancaires qui ne disposent pas d'authentification biométrique. De même, 63% veulent utiliser la biométrie pour autoriser des paiements lors de l'achat en magasin. Si, ce qui est la biométrie?

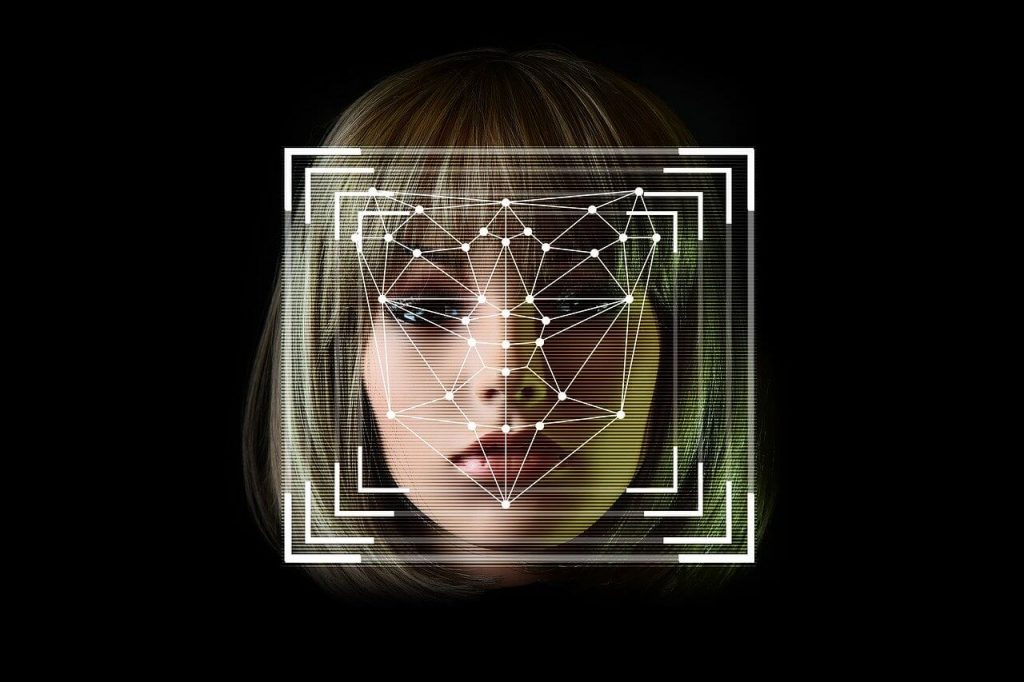

Définition de la sécurité biométrique

La sécurité biométrique utilise des identifiants de l'homme et le comportement à reconnaître les utilisateurs autorisés (généralement le propriétaire de l'appareil) et détecter les imposteurs. Le plus humain ou physique commun, marqueur utilisé dans la sécurité biométrique est également la valeur par défaut préférence américaine – empreintes. 63% des Américains préfèrent utiliser des scanners d'empreintes digitales sur d'autres logiciels de marquage physique: la reconnaissance faciale, scans de la rétine, et la reconnaissance vocale. logiciel biométrique peut également identifier vos identifiants de comportement ou des motifs. Tels sont les gestes et les mouvements des doigts, fréquence de la vérification des comptes de médias sociaux, comment un téléphone est incliné lorsqu'il est maintenu, et les modèles d'utilisation des appareils tels que votre heure et le lieu.

il a été mentionné précédemment que 46% des Américains biométrie FEEL sont plus sûrs, mais cela ne fait pas un pare-balles de l'appareil. Ce qui rend la biométrie plus sûre que les mots de passe et codes traditionnels? La réponse: leur difficulté à pirater.

La force de sécurité biométrique

La technologie biométrique est pas normalisée, même par les fabricants. Chaque dispositif requiert une approche unique à l'utilisation, nécessitant une approche unique de pirater. Un pirate informatique aurait besoin d'étudier le manuel d'instructions sur chaque appareil il voulait pirater, ralentir la vitesse de la fréquence. En d'autres termes, la biométrie sont beaucoup plus de temps à pirater que les mots de passe traditionnels & PINs. Maintenant, il est possible de tromper un dispositif de sécurité biométrique, mais la création d'un faux (masque, empreinte digitale) nécessiterait une grande quantité de données utilisateur. Cela est extrêmement difficile d'obtenir sans être remarqué par les pare-feu de la biométrie.

Les instances mobiles Biometrics ont été Tricked

Encore, il y a eu des tentatives réussies en contournant la biométrie. Certains appareils Android peuvent être dupés avec juste une photo- y compris de nombreux Samsung, Sony, et les appareils Motorola. scanners d'empreintes digitales peuvent être facilement dupes. Faisons de nouveau dans cette cravate Samsung (dont la biométrie de reconnaissance faciale peuvent également être dupé avec des photos). Le Samsung Galaxy S10 dispose d'un nouveau capteur d'empreintes digitales à ultrasons avec la réputation d'être plus difficile à pirater. La technologie à ultrasons peut être facilement avoir par une replication d'empreinte digitale imprimée 3-D.

les membres de la famille peuvent également duper la biométrie. Fratrie, une mère, fils, et même lointain cousin ont été en mesure d'accéder à l'iPhone de l'autre en utilisant l'ID visage (la reconnaissance faciale) logiciel. Voilà comment cela fonctionne: Après l'ID du visage ne reconnaît pas un utilisateur autorisé, il demandera le mot de passe du téléphone pour continuer. À la plupart Unbeknown, si le mot de passe est entré correctement, le téléphone suppose qu'il était en faute et cela est l'utilisateur réel. Par conséquent, il va scanner le visage de l'utilisateur d'améliorer son modèle de reconnaissance. Si favorisant membres de la famille continuent de le faire, Face ID peut éventuellement les identifier comme vous au fil du temps.

en relation: Prendre la sécurité par mot de passe au prochain niveau à travers nos corps

Comment faire pour optimiser la sécurité de votre appareil

sécurité La biométrie est un domaine en constante croissance. La meilleure façon de réduire vos chances de devenir une statistique est de tirer le meilleur parti de votre sécurité biométrique. Pour ce faire est très simple- juste apprendre à connaître les limites de vos données biométriques. De plus, il y a des choses physiques que vous pouvez faire pour assurer la sécurité de votre appareil.

Pour commencer, garder un oeil sur votre appareil. Votre technologie est précieuse, et la biométrie ne peuvent pas sécuriser votre téléphone si vous le laissez en dehors de votre supervision en déverrouillés. Une fois que vous avez débloqué votre téléphone, tailgaters peuvent facilement intervenir et avoir accès à vos informations.

Avec cette, assurez-vous de choisir la meilleure technologie avant de vous engager à un achat. Un bon point de départ serait de chercher des caractéristiques qui ne peuvent pas se laisser berner par impression ou des photos 3D: 3la reconnaissance et la détection d'activité D.

Il y a aussi des mesures de sécurité supplémentaires dans votre téléphone qui peuvent être activés. Un exemple de ceci est l'authentification 2 étapes. Voilà comment cela fonctionne: vous allez vous connecter à Facebook et entrez votre mot de passe comme d'habitude. En entrant le code d'accès correct, 2-l'authentification étape demandera une autre méthode de vérification de l'utilisateur (un second mot de passe pas sous la forme d'un code d'accès). C'est un moment idéal pour associer la biométrie et PIN / mot de passe pour une sécurité accrue, ce qui rend plus difficile d'usurper. Bien qu'il soit probable un imposteur peut acquérir des connaissances de votre mot de passe, il serait difficile pour eux de tromper le système biométrique.

L'avenir de la sécurité se révèle être fortement biométrique, et l'augmentation de la biométrie mobiles devrait être un sujet que les utilisateurs mobiles discutent régulièrement.

A propos de l'auteur: Demetrius Harrison

Demetrius a été une tech-amant depuis 2013. Demetrius écrit actuellement nouvelles technologies de robotique Business Review & 21stCenTech, et a également mené des recherches sur ISEF-mains de 2013-2016. Récemment, Demetrius a trouvé un intérêt dans la technologie SEO et à mi-chemin complétant son diplôme de premier cycle. Pendant ce temps, il est le Jr. Promotions Spécialiste à NowSourcing, Inc- un premier ministre, primé agence de design. Se connecter avec Démétrius @demeharrison sur les sites sociaux.

Demetrius a été une tech-amant depuis 2013. Demetrius écrit actuellement nouvelles technologies de robotique Business Review & 21stCenTech, et a également mené des recherches sur ISEF-mains de 2013-2016. Récemment, Demetrius a trouvé un intérêt dans la technologie SEO et à mi-chemin complétant son diplôme de premier cycle. Pendant ce temps, il est le Jr. Promotions Spécialiste à NowSourcing, Inc- un premier ministre, primé agence de design. Se connecter avec Démétrius @demeharrison sur les sites sociaux.