Une nouvelle version du RIG DANGEREUSES exploit kit utilisé pour mener des infections réussies par l'intermédiaire en profitant des exploits dans Windows a été détecté sur dans la nature. Le kit exploit a été rapporté pour contenir de nouveaux fichiers de script et de fonctionnalités pour mener une infection réussie. Les créateurs du kit ont fait plusieurs scripts d'action et en plus de plusieurs changements ont changé ce qui sont affichés dans son fichier flash.

Une nouvelle version du RIG DANGEREUSES exploit kit utilisé pour mener des infections réussies par l'intermédiaire en profitant des exploits dans Windows a été détecté sur dans la nature. Le kit exploit a été rapporté pour contenir de nouveaux fichiers de script et de fonctionnalités pour mener une infection réussie. Les créateurs du kit ont fait plusieurs scripts d'action et en plus de plusieurs changements ont changé ce qui sont affichés dans son fichier flash.

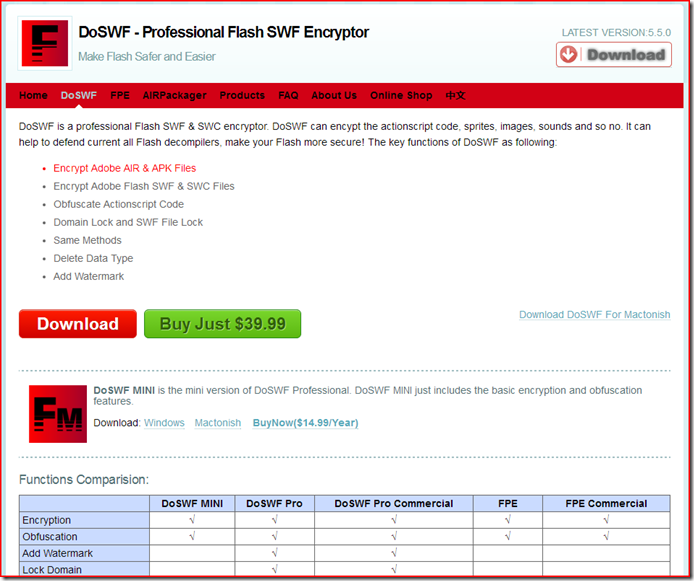

Lorsque les chercheurs de logiciels malveillants à PC Support Xcetra ont étudié plus profondément dans la Le code source du fichier flash ils ont découvert qu'un outil appelé outil DoSWF a été utilisé pour masquer cet exploit kit. L'outil est actuellement considéré être dans la version 5.5.0, et les chercheurs ont même réussi à découvrir que l'outil est accessible au public à la vente via son site Internet:

Rig EK était le kit qui a remplacé le Angler EK, et il utilise des exploits Dans Adobe Flash Player pour mener une infection réussie. Mais les 20 et 21 des logiciels malveillants Août, les chercheurs ont mis en évidence la nouvelle version qui avait d'autres caractéristiques et exploits qui peut être utilisé aussi bien.

Cette très nouvelle version a été signalé à causer des infections via profitant de logiciels Microsoft. L'un de ces exploits a été rapportée par Eduard Kovacs à Secrutiyweek.com être le CVE-2016-0189. Ce type de vulnérabilité autorisé pour un type d'exécution à distance d'attaque qui a profité par JavaScripts d'exécution ainsi que VBScripts.

Microsoft a été en mesure de corriger le flux, mais on ne sait pas de certitude si l'attaque similaire peut être effectuée par l'intermédiaire d'Internet Explorer au lieu.

Nouvelles ont également éclaté que ceux derrière le RIG exploitent kit peut également travailler sur de nouvelles mises à jour des kits exploiter et ils pourraient également être effectué des tests qui peuvent assurer le bon fonctionnement des logiciels malveillants qui est jointe à ce kit.

Non seulement cela, mais les logiciels malveillants les chercheurs ont également découvert certains éléments liés à l'utilisation d'un exploit qui Silverlight est un logiciel Microsoft exploiter. Les chercheurs de Cyphort signalent également cet exploit à être utilisé pour la première fois par RIG.

Non seulement le RIG exploit kit ont de nouveaux exploits à utiliser pour une infection réussie, mais il a également été rapporté qu'il a changé de communication avec les serveurs ainsi. Contrairement aux méthodes de communication précédentes qui étaient plus faciles à traquer et prévue, les chercheurs de logiciels malveillants ont détecté que les devs de RIG ont mené des tests sur de nouvelles méthodes plus sûres pour la communication.

Rig EK Résumé

Cette tendance du développement de l'exploitation des kits est non seulement limitée au Rig. Beaucoup de codeurs logiciels malveillants sont également tenter de découvrir de nouvelles vulnérabilités et les regrouper dans leurs kits. La vérité est que les exploits sont devenus une activité lucrative, et leur découverte est devenue cruciale en matière de sécurité pour les pirates de chapeau noir et des entreprises de TI qui veulent patcher les vulnérabilités dans leur logiciel.