Microsoft vient de publier ses mises à jour de sécurité pour mai 2016. Et ils sont tout à fait majeure! Deux vulnérabilités zero-jours ont été divulgués, et ils sont à la fois crucial - l'un dans Windows, et un dans Adobe Flash Player. Les experts en sécurité avertissent que la faille de Windows (CVE-2016-0189) est probablement encore être exploitées, afin d'installer la mise à jour de fixation ne doit pas être reportée pour une raison quelconque.

Microsoft vient de publier ses mises à jour de sécurité pour mai 2016. Et ils sont tout à fait majeure! Deux vulnérabilités zero-jours ont été divulgués, et ils sont à la fois crucial - l'un dans Windows, et un dans Adobe Flash Player. Les experts en sécurité avertissent que la faille de Windows (CVE-2016-0189) est probablement encore être exploitées, afin d'installer la mise à jour de fixation ne doit pas être reportée pour une raison quelconque.

Selon Symantec, attaques ciblées sur les sites sud-coréens ont été réalisées grâce à cette vulnérabilité. Comme un total, les bulletins de sécurité sont 16, 8 dont sont notés “critique”. Une autre mise à jour concernant Flash Player sera publié dans quelques jours ou si.

Présentation du Bulletin de sécurité Microsoft pour mai 2016

Comme déjà mentionné, 8 des bulletins sont critiques, et le reste sont importants. Il y a une mise à jour pour Internet Explorer et un autre pour Edge Microsoft, que les questions de correctifs liés à l'exécution de code à distance. L'autre 6 correctifs critiques résoudre les problèmes dans Office Windows et Microsoft.

Voici les bulletins critiques

MS16-051 Mise à jour de sécurité cumulative pour Internet Explorer (3155533)

MS16-052 Mise à jour de sécurité cumulative pour Edge Microsoft (3155538)

MS16-053 Mise à jour de sécurité cumulative pour JScript et VBScript (3156764)

Mise à jour MS16-054 de sécurité pour Microsoft Office (3155544)

MS16-055 mise à jour de sécurité pour le composant Microsoft Graphics (3156754)

MS16-056 pour Windows Security Update Journal (3156761)

Mise à jour MS16-057 de sécurité pour Windows Shell (3156987)

MS16-064 mise à jour de sécurité pour Adobe Flash Player (3157993)

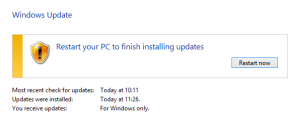

Compte tenu de leur nature critique, il est fortement recommandé les utilisateurs de Windows installer les bulletins immédiatement et redémarrer leurs systèmes pour les appliquer. Ne pas les installer sur le temps donne l'occasion aux attaquants pour les exploiter et effectuer diverses activités malveillantes sur le système.

Qu'en est-il des bulletins notés “important”?

MS16-058 jour de sécurité pour Windows IIS (3141083)

MS16-059 mise à jour de sécurité pour Windows Media Center (3150220)

Mise à jour de sécurité pour Windows MS16-060 noyau (3154846)

Mise à jour MS16-061 de sécurité pour Microsoft RPC (3155520)

MS16-062 mise à jour de sécurité pour les pilotes en mode noyau de Windows (3158222)

Mise à jour MS16-065 de sécurité pour .NET Framework (3156757)

Mise à jour MS16-066 de sécurité pour le mode virtuel sécurisé (3155451)

MS16-067 jour de sécurité pour le pilote Volume Manager (3155784)

Les bulletins importants portent sur les questions suivantes: exécution de code distant, élévation de privilèges, Le dispositif de sécurité dérivation, et la divulgation de l'information. Pour en savoir plus sur la nature des exploits dans Windows, reportez-vous à l'article suivant:

La Bible de sécurité Windows User

En savoir plus sur CVE-2016-0189

Ceci est sans aucun doute la plus grave de toutes les vulnérabilités corrigées dans le bulletin de sécurité de mai 2016. En fait, le défaut est abordée dans deux bulletins: MS16-051 (3155533) et MS16-053 (3156764). Ce sont les correctifs pour Internet Explorer et pour ceux JScript et VBScript. CVE-2016-0189 n'a toujours pas une description officielle publiée sur le site Web de MITRE, et est actuellement “réservé”.

Cependant, des chercheurs de TrendMicro indiquent que le défaut est une corruption de la mémoire qui permet l'exécution de code à distance, comme aussi visible par les descriptions de Microsoft. Quant à savoir pourquoi il est couvert dans deux bulletins distincts - c'est parce que dans les versions Windows spécifiées le moteur de script vulnérable est emballé indépendamment du navigateur.