Microsoft har netop udgivet sine sikkerhedsopdateringer til maj 2016. Og de er ganske store! To nul-dage sårbarheder er offentliggjort, og de er begge afgørende - et i Windows, og en i Adobes Flash Player. Sikkerhedseksperter advarer om, at Windows fejl (CVE-2016-0189) er sandsynligvis stadig udnyttes, så at installere opdateringen fastsættelse det bør ikke udsættes i en eller anden grund.

Microsoft har netop udgivet sine sikkerhedsopdateringer til maj 2016. Og de er ganske store! To nul-dage sårbarheder er offentliggjort, og de er begge afgørende - et i Windows, og en i Adobes Flash Player. Sikkerhedseksperter advarer om, at Windows fejl (CVE-2016-0189) er sandsynligvis stadig udnyttes, så at installere opdateringen fastsættelse det bør ikke udsættes i en eller anden grund.

Ifølge Symantec, målrettede angreb på sydkoreanske hjemmesider er blevet gennemført takket være denne sårbarhed. Som en total, de sikkerhedsbulletiner er 16, 8 hvoraf bedømt “kritisk”. En anden opdatering vedrørende Flash Player vil blive frigivet i et par dage eller deromkring.

Oversigt over sikkerhedsopdateringer fra Microsoft for maj 2016

Som allerede nævnt, 8 af bulletiner er kritiske, og resten er vigtige. Der er en opdatering til Internet Explorer og en anden til Microsoft Edge, at patch spørgsmål i forbindelse med fjernkørsel af programkode. Den anden 6 kritiske patches løse problemer i Windows og Microsoft Office.

Her er de kritiske bulletiner

MS16-051 Samlet sikkerhedsopdatering til Internet Explorer (3155533)

MS16-052 Samlet sikkerhedsopdatering til Microsoft Edge (3155538)

MS16-053 Samlet sikkerhedsopdatering til JScript og VBScript (3156764)

MS16-054 Sikkerhedsopdatering til Microsoft Office (3155544)

MS16-055 Sikkerhedsopdatering til Microsoft Grafik Komponent (3156754)

MS16-056 Sikkerhedsopdatering til Windows Journal (3156761)

MS16-057 Sikkerhedsopdatering til Windows Shell (3156987)

MS16-064 Sikkerhedsopdatering til Adobe Flash Player (3157993)

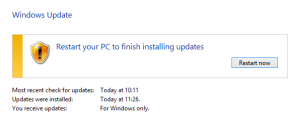

I betragtning af deres kritiske natur, det stærkt anbefales Windows-brugere installere bulletiner omgående og genstart deres systemer til at anvende dem. Ikke at installere dem på tid giver mulighed for at angribere at udnytte dem og udføre forskellige ondsindede aktiviteter på systemet.

Hvad med bulletiner bedømt “vigtig”?

MS16-058 Sikkerhedsopdatering til Windows IIS (3141083)

MS16-059 Sikkerhedsopdatering til Windows Media Center (3150220)

MS16-060 Sikkerhedsopdatering til Windows Kernel (3154846)

MS16-061 Sikkerhedsopdatering til Microsoft RPC (3155520)

MS16-062 Sikkerhedsopdatering til Windows-kernetilstandsdrivere (3158222)

MS16-065 Sikkerhedsopdatering til .NET Framework (3156757)

MS16-066 Sikkerhedsopdatering til Virtual Sikker tilstand (3155451)

MS16-067 Sikkerhedsopdatering til Volume Manager driver (3155784)

De vigtige bulletiner drøfte følgende spørgsmål: fjernkørsel af programkode, udvidelse af rettigheder, sikkerhedsfunktion bypass, og offentliggørelse af oplysninger. Hvis du vil vide mere om arten af de bedrifter i Windows, henvise til følgende artikel:

Mere om CVE-2016-0189

Dette er absolut den mest alvorlige af alle sårbarheder fastsat i maj 2016 s sikkerhedsbulletin. Faktisk, fejlen er rettet i to bulletiner: MS16-051 (3155533) og MS16-053 (3156764). Det er de rettelser til Internet Explorer og dem for Jscript og VBScript. CVE-2016-0189 stadig ikke har en officiel beskrivelse offentliggjort på MITRE hjemmeside, og er i øjeblikket “reserveret”.

Men, forskere på TrendMicro påpege, at fejl er en hukommelseskorruption en, der kunne tillade fjernkørsel af programkode, som også ses ved Microsofts beskrivelser. Med hensyn til hvorfor det er dækket i to separate bulletiner - det er fordi i bestemte Windows-versioner den sårbare scriptmotor pakkes uafhængigt fra browseren.