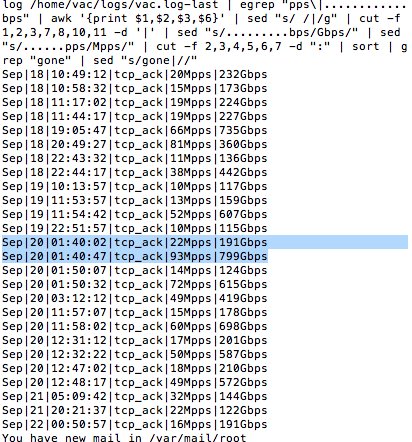

OVH è una società di hosting che a quanto pare è stata una vittima del più grande attacco DDoS mai registrato. L'attacco si dice che abbia superato i DDoS su KrebsOnSecurity. Un tweet dal CTO della società, Octave Klaba, rivela che "puoi vedere che gli attacchi DDoS simultanei sono vicini 1 Tbps."

Dispositivi IoT e telecamere CCTV sfruttati nel DDOS

Secondo il CTO e fondatore di OVH, il DDoS aveva utilizzato dispositivi IoT come telecamere a circuito chiuso e videoregistratori personali.

Questa botnet con 145607 telecamere / dvr (1-30Mbps per IP) è in grado di inviare DDoS> 1,5 Tbps. Tipo: tcp / ack, tcp / ack + psh, tcp / syn.

Secondo molti esperti tecnici, lo sfruttamento dei dispositivi IoT non farà che accelerare la crescita degli attacchi DDoS. Una ragione piuttosto importante è l'aumento dei dispositivi trovati nelle case delle persone, dispositivi che eseguono versioni ridotte dei sistemi operativi e sono quindi molto facili da "violare" dal punto di vista della sicurezza.

Ecco perché l'opinione generale degli esperti è questa le aziende devono proteggersi da tutti i tipi di DDoS.

Questa non è la prima storia intensa di attacco DDoS tramite botnet CCTV che abbiamo trattato.

In un precedente attacco analizzato dalla società di sicurezza Sucuri, una botnet composta da più di 25,000 bot destinate aziende a livello globale. Più specificamente, era uno strato 7 Attacco DDoS che ha inghiottito i server web e ne blocca i siti web. Questi attacchi sono continuati per giorni.

La ricerca ha indicato che la botnet consisteva in sistemi CCTV internazionali compromessi situati in varie località in tutto il mondo. Il primo scontro Sucuri avuto con la botnet è accaduto quando un negozio di gioielli è stato sottoposto a un attacco DDoS continua. Il sito web del business è stato spostato dietro WAF di Sucuri (Firewall Web Application).

Si prevede una crescita dell'uso dei dispositivi IoT per gli attacchi DDoS

Craig Parkin, partner associato presso Citihub Consulting, ha dichiarato a SC Magazine che "l'uso qui di telecamere a circuito chiuso compromesse è solo un altro modo per formare la botnet che attacca. Ora sembra che i dispositivi IoT stiano formando una parte più ampia della botnet."

L'impiego di telecamere a circuito chiuso è aumentato drasticamente negli ultimi anni nel mercato consumer. Se in passato quelle telecamere sono state mantenute e installate da professionisti, ora sono su reti domestiche e condividono una rete fisica. La parte peggiore è che le telecamere sono molto probabilmente lasciate senza patch ed esposte direttamente a Internet, Ha spiegato Parkin. Questo problema peggiorerà sicuramente prima di migliorare.