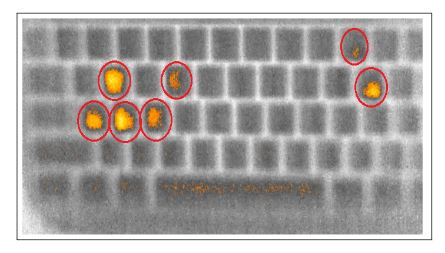

Thermanator Attacco Usi residuo termico da tastiere a rubare le password

Un nuovo tipo di attacco potrebbe consentire a un malintenzionato attore con una telecamera termica di fascia media per catturare i tasti premuti sulla tastiera standard. La scoperta è stata fatta da tre professori dell'Università della California. In altre parole, le dita termica…