Ransomware tentativi scareware basato sugli utenti la visualizzazione di contenuti per adulti non è qualcosa di nuovo, ma spesso si rivelano essere successo. Una nuova campagna di questo genere è stato recentemente rilevato da ricercatori Lookout nel browser iOS Safari Mobile, estorcere denaro da parte degli utenti che hanno visto contenuti osceni sui propri dispositivi. Per fortuna, la vulnerabilità che ha portato agli attacchi è stato patchato nella patch di iOS di Lunedi.

Come è stata la campagna condotta?

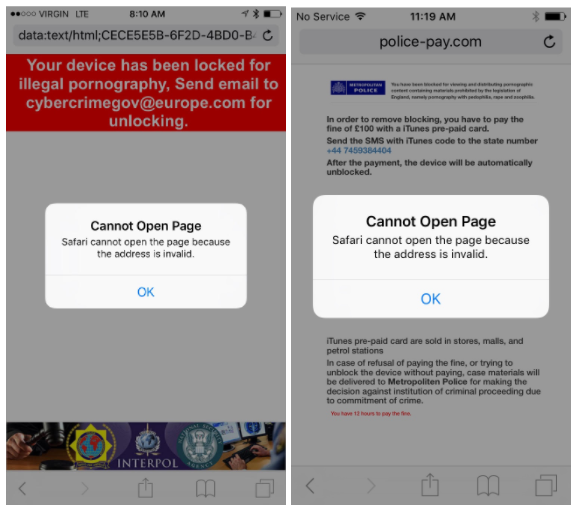

il ransomware / campagna di scareware è stato costruito su una vulnerabilità che ha coinvolto il modo in cui Safari visualizzata JavaScript pop-up. Gli aggressori sfruttato la gestione di queste finestre di dialogo pop-up in Safari Mobile con conseguente impedendo all'utente di utilizzare il browser. Durante quel periodo, un minaccioso (da qui il nome di questa tattica scareware) messaggio verrebbe visualizzato per costringere la vittima a pagare. La vittima sarebbe stata bloccata fino a quando il riscatto è stato pagato sotto forma di una carta regalo iTunes.

Correlata: Come ignorare blocco di attivazione iOS di Apple su iPhone e iPad

Tuttavia, come ha spiegato da Lookout:

Un utente esperto potrebbe ripristinare la funzionalità di Safari Mobile per svuotare la cache del browser tramite le Impostazioni iOS - l'attacco in realtà non crittografare tutti i dati e tenerlo riscatto. Il suo scopo è quello di spaventare la vittima a pagare per sbloccare il browser prima si rende conto che non ha bisogno di pagare il riscatto per recuperare i dati o accedere al browser.

Per fortuna, la superficie di attacco fu completamente debellata con l'iOS 10.3 toppa. La patch ha cambiato il modo in cui Safari Mobile gestisce siti web pop-up finestre di dialogo, "li rende per-scheda, piuttosto che la presa in consegna l'intera applicazione".

L'attacco è stato originariamente riferito alla scrivania di supporto di Lookout da uno degli utenti della società che eseguono iOS 10.2. L'utente ha detto che aveva perso il controllo sopra il proprio browser dopo aver visitato un sito web. I ricercatori dicono che gli attacchi basati su questo codice sembrano essere state sviluppate per le versioni precedenti di iOS, come iOS 8. Tuttavia, l'exploit di finestre di dialogo pop-up è stato ancora possibile fino a iOS 10.3.

In aggiunta, è molto probabile che i truffatori stanno dietro questa campagna scareware acquistato una grande quantità di domini nel tentativo di catturare le potenziali vittime alla ricerca di contenuti espliciti.