Rubare da operatori ransomware e Vittime ransomware? Mission Possible, Dice servizio proxy Onion.to Tor-to-web

i ricercatori di sicurezza di Proofpoint hanno riferito che gli operatori di un servizio proxy Tor sono stati rilevati sostituzione indirizzi Bitcoin sui siti web di pagamento ransomware. Ciò significa che i pagamenti ransomware inviati da parte delle vittime, in cambio di chiavi di decrittazione sono stati dirottati verso l'indirizzo della ... altri criminali informatici.

Che cosa è un servizio proxy Tor? Un sito web progettato per consentire agli utenti di accedere ai domini .onion, che è ospitato sulla rete Tor. Il servizio può essere utilizzato senza il browser Tor. Questi servizi sono stati crescendo in popolarità, soprattutto quando si tratta di ransomware. Molti pezzi ransomware implementare gli URL per i proxy Tor-to-web, oltre al portale pagamento originale. Questi proxy rivelarsi utile per gli utenti che non dispongono di capacità tecniche.

proxy Tor sono semplici da usare. Gli utenti in genere aggiungere un'estensione come .to, .taxi per l'URL di cipolla, e diventa utilizzabile in un normale browser. Per esempio, al fine di utilizzare hxxps://robusttldkxiuqc6[.]cipolla/, gli utenti hanno bisogno di un browser Tor dedicato. Tuttavia, possono usare hxxps://robusttldkxiuqc6[.]cipolla[.]a / in qualsiasi browser.

ricercatori Proofpoint, tuttavia, sono imbattuto in qualcosa di intrigante - proxy Tor progettati per rubare contemporaneamente da autori ransomware (o gli operatori) e le loro vittime. Il caso riguarda gli operatori del Onion.top servizio proxy Tor-to-web che sono stati segretamente analizzando le pagine Web scure caricato attraverso il loro portale per le stringhe che assomigliano Bitcoin portafoglio indirizzi tipico per ransomware. Questi indirizzi sono stati poi modificati con la propria. Tre famiglie ransomware sembrano essere colpiti da questo schema curioso - armadietto, Sigma e GlobeImposter.

Come ha fatto Ricercatori venissero a conoscenza di questa pratica?

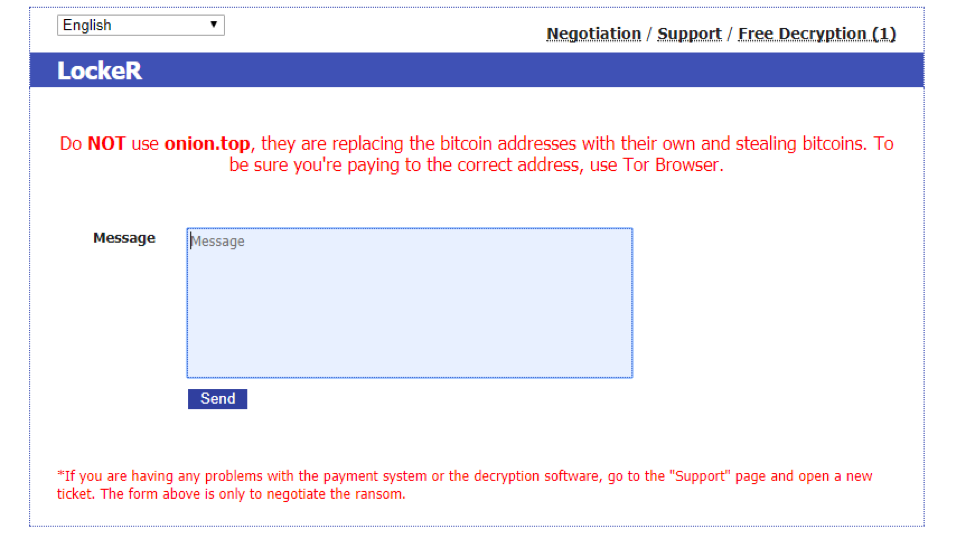

Grazie ad un avvertimento visibile sul sito di pagamento Locker che è stato pubblicato da autori del ransomware. Questo è ciò che si legge nel messaggio:

NON utilizzare onion.top, essi stanno sostituendo l'indirizzo bitcoin con le proprie e rubare bitcoin. Per essere sicuri che stai pagando per l'indirizzo corretto, usare Tor Browser.

Il servizio proxy Onion.to Tor-to-web raccolto con successo $22,000 sia da autori ransomware e le loro vittime.

Durante la loro ricerca, gli esperti notano varie regole di sostituzione Bitcoin indirizzo portafoglio basato sulla pagina letta dall'utente. Questo li ha portati a suggerire che gli operatori sono stati Onion.to configurando l'indirizzo cambia manualmente, sito per sito.

I ricercatori hanno esaminato la sostituzione Bitcoin si rivolge per determinare quanto potrebbero essere stati rubati dagli operatori del proxy:

L'indirizzo Bitcoin 13YFjj7WqWY5Un7Pgw1VdrpceHpn5BTZdp ha avuto un totale di 0.15 BTC trasferito ad essa ($1,661 al momento della pubblicazione – Guarda la figura 6). L'indirizzo 1Q64uWnKMUoZ6G7BSrH77xdrewMou2zGpU Bitcoin ha avuto un totale di 1.82 BTC trasferito ad essa ($20,154 al momento della pubblicazione).

Tuttavia, Non è chiaro se altri indirizzi Bitcoin vengono utilizzati in questo schema.

In conclusione…

Mentre sembra che gli operatori di onion.top non hanno ancora rubato un gran numero di Bitcoin da parte delle vittime ransomware, il maggior numero di vittime ransomware usano i proxy Tor invece di installare il browser Tor, l'impatto potenziale è elevato per le vittime che cercano di pagare il riscatto e decifrare i propri file, dicono i ricercatori. Ciò nonostante, lo schema mette in luce le dubbie relazioni nel settore ransomware, in quanto solleva un problema di business interessante per gli autori ransomware e le questioni pratiche per le loro vittime, aumentando ulteriormente il rischio di vittime che avrebbe deciso di pagare i riscatti richiesti. Questo schema getta anche una luce su un altro tendenza sempre più popolare - il furto di cryptocurrencies.

Continua la volatilità dei mercati criptovaluta e crescente interesse per la rete Tor è probabile guidare ulteriormente potenziali abusi di proxy Tor, la creazione di ulteriori rischi per i nuovi utenti, i ricercatori hanno concluso Proofpoint.