Che cos'è il virus Cl0p?

Questo articolo è stato creato per aiutare a spiegare qual è la .Ransomware di file cl0p e come è possibile rimuoverlo completamente dal computer.

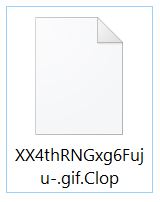

Una nuova forma di ransomware, portando l'estensione. Cl0p è stato recentemente segnalato da un ricercatore di malware @JakubKroustek. Il virus .Cl0p è di tipo ransomware e ha lo scopo di crittografare i file sui computer infettati da esso poco dopo il quale aggiungere il Cl0pReadMe.txt richiesta di riscatto, che contiene le istruzioni su come estorsione la vittima può pagare un riscatto pesante al fine di ottenere il suo file avanti. Se il tuo computer è stato infettato da ransomware Cl0p, vi suggeriamo di leggere attentamente questo articolo.

Riepilogo virus Cl0p

| Nome | Clop ransomware |

| Estensione del file | .Cl0p |

| Tipo | Ransomware, Cryptovirus |

| Ransom Esigere Nota | Cl0pReadMe.txt |

| Tipo | Ransomware, Cryptovirus |

| breve descrizione | Cl0p ransomware mira a crittografare i file sui computer delle vittime e quindi il virus ransomware estende le vittime a pagare denaro in criptovalute per far funzionare nuovamente i file. |

| Sintomi | Cl0p ransomware aggiunge .Clop ai file crittografati e non possono essere aperti. Il virus diminuisce anche la nota Cl0pReadMe.txt. |

| Metodo di distribuzione | Email spam, Allegati e-mail, I file eseguibili |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

| Strumento di recupero dati | Windows Data Recovery da Stellar Phoenix Avviso! Questo prodotto esegue la scansione settori di unità per recuperare i file persi e non può recuperare 100% dei file crittografati, ma solo pochi di essi, a seconda della situazione e se non è stato riformattato l'unità. |

Panoramica della cronologia di Clop Ransomware

2020 Infezioni

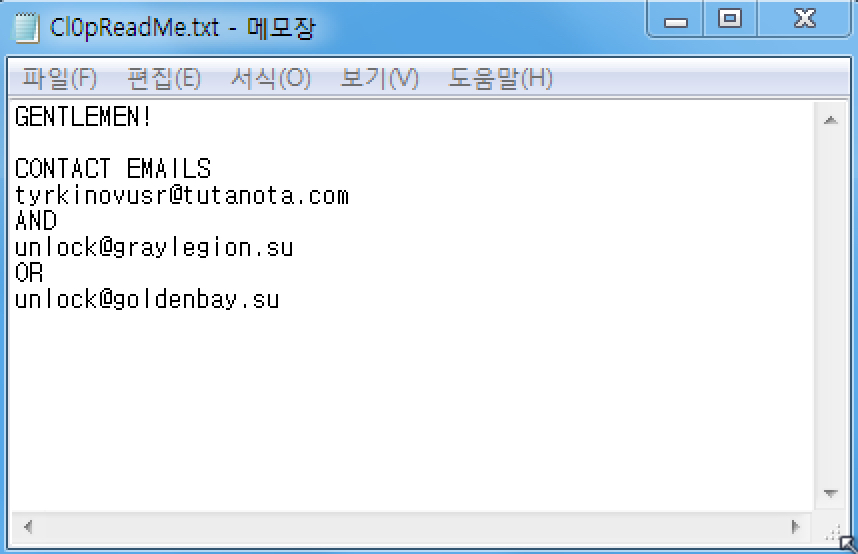

Sembra che ci sia una nuova versione di Clop Ransomware, usando lo zero invece della lettera “Il” come estensione di file e una nota di riscatto. Il virus è stato rilevato e segnalato dal ricercatore Minhee Lee su Twitter. La nuova nota di riscatto secondo questo è ora denominata Cl0pReadMe.txt ed ha il seguente contenuto:

Testo da immagine:

GENTILUOMINI!

Contatta e-mail:

tyrkinovusr@tutanota.com

E

unlock@graylegion.su

O

unlock@goldenbay.su

Le notizie sul ransomware .Cl0p ci sono diventate note in diversi rapporti. Secondo le nuove informazioni uno dei gruppi di hacker ha iniziato a rilasciare i file di una società denominata EV CARGO Logistica a causa del fatto che essi non hanno pagato la tassa richiesta nei tempi designato. Informazioni sui nomi dei file è stata pubblicata on-line in diverse comunità che danno ulteriori dettagli sui dati dirottati:

Collezione crediti sett 0.xlsx, shots.docx schermo Collezioni, copia – wk 35 FY20 – Rapporto settimanale in ritardo – NFT.xlsx, Copia Wk 37 FY20 – Rapporto settimanale in ritardo – NFT.xlsx, Copia della fattura 2SFG Willand ACKing Wk 15 (3).xlsx, Copia di 5 rapporto costo Settimana – V2 01.xslm, Copia di tutti Settimana 08 2020 Settimanale Payroll Postings.xlsx, Copia di AR Task List.xlsx, Copia di ASDA NFT centrale Emloyment Costi 2019.xlsx, Copia della Collezione Crediti sovrattasse del combustibile Wk 32.xlsx, Copia della Collezione Crediti Fuel Surcharge Wk 3.xlsx, Copia della Collezione Crediti Fuel Surcharge Wk 34 (002).xlsx, Copia della Collezione Crediti sovrattasse del combustibile Wk 36.xlsx, Copia di Evesham.xlsx, Copia della Settimana SMBC 20 19-20.xls, Cranswick CRAMAL_BACKING_WK30_FY20.pdf, log CS 59819 Copernus.xlsx, I clienti per Collection.xlsx, data.xslx, folla – Ratei Wk 41.xlsx, Daventry Coda Costing pacchetto FY19 Master.xlsx, Depot Sommario – St Albans (1).xlsx, Depot Sommario – St Alans.xlsx, Derv supplemento calc.xlsx, DFBR_UK_1921_20190709_NFT Distribuzione Operazioni Ltd_Bespoke Reporting_20190709_NFT Distribution_Consumption Report_Jun19.xlsx, dir.txt, Doc1.docx, documento (4) Rachel Saunders 21 Ottobre 2018 101 PM SEGNATO (1).pdf, documento (4) Rachel Saunders 21 Ottobre 2018 101 PM MARKED.pdf, Emergevest Settimana Page.xlsx, Envrio rapporto NFT 12 months.xlsx, ev cargo.zip, EVCL – Asda Dav stipendiato Overtime wK8.xlsx, EVCL magazzino dell'azienda Details.xlsx, EVCL Settimana rapporto costo EVCL – V3.03 – Ames.xlsm, Numeri Eyescan available.xlsx, FC Analisi per Wk30.xlsx, FINANCIAL_CALENDAR.pdf, Forza IPL il fornitore form.xlsx, Pieno VOID Telefono Lista ottobre 18.xlsx, Merci in da Pallet.xlsx, griglia (1).xlsx

Le informazioni sensibili trapelate possono comprendere i seguenti:

- >Password unità di rete

- Informazioni sul client

- Informazioni finanziarie

Su una nota separata un altro gruppo hacker sta offrendo un servizio chiamato consulenza per la sicurezza di rete per le aziende - presumibilmente gli hacker stanno offrendo test di penetrazione e altre azioni connesse. Il prezzo da loro richiesta è di $ 250K in Bitcoin (BTC).

Nel mese di febbraio 2020 le informazioni sulle infezioni da ransomware Cl0p ci sono diventate note - un'università olandese avrebbe presumibilmente pagato la somma di 30 BTC per gli hacker a seguito di un pubblico comunicato stampa. Tale importo è di circa $220,000 ed è stato dato ai hacker a seguito di un'infezione a livello di rete che ha avuto luogo intorno a Natale dell'anno scorso. L'informazione è stata diretta streaming al pubblico e il personale ha spiegato come fossero a conoscenza circa l'impatto del virus ha avuto sulle loro reti interne - e in particolare l'effetto sui file del personale e degli studenti.

Il problema con gli hacker iniziata nel mese di ottobre, quando le email di phishing sono stati aperti su stazioni di lavoro che erano sulla rete interna dell'università. Attraverso il codice maligno inserito all'interno hacker sono stati in grado di infettare i sistemi interni. Ulteriori danni è stato fatto quando hanno superate le configurazioni dei server che sono stati sfruttati al fine di acquisire privilegi amministrativi. Successivamente questo accesso è stato utilizzato per fornire il ransomware Cl0p.

2019 Infezioni

Il virus .Cl0p ha visto una versione più recente che include la capacità di rilevare e bypassare la suite di sicurezza di Windows Defender. La nuova variante CryptoMix può anche superare il pacchetto di Microsoft Security Essentials (utilizzata nelle versioni precedenti di Microsoft Windows) e anche i Malwarebytes Anti-Virus. Questa nuova versione utilizza la stessa estensione .clop e crea una richiesta di riscatto che si chiama ClopReadMe.txt.

L'analisi eseguita da spettacoli ricercatore di sicurezza che l'anti-virus di bypass viene eseguita prima della fase di crittografia è fatto. Questi servizi sono disabilitati riconfigurando il registro di Windows e rimuovere le impostazioni di configurazione di questi processi:

- Monitoraggio del comportamento

- Protezione in tempo reale

- Caricamento del campione

- Protezione antisabotaggio

- rilevamento nuvola

- Anti-Spyware di rilevamento

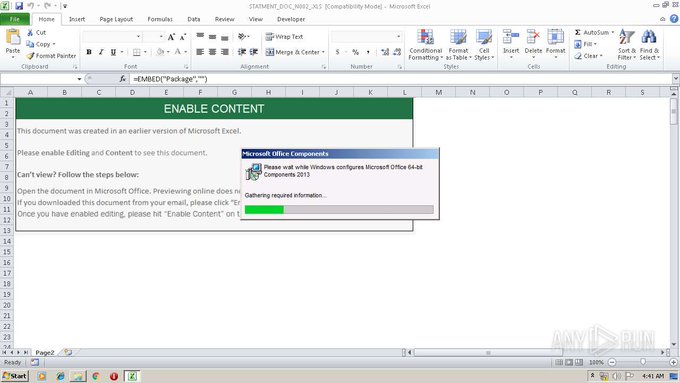

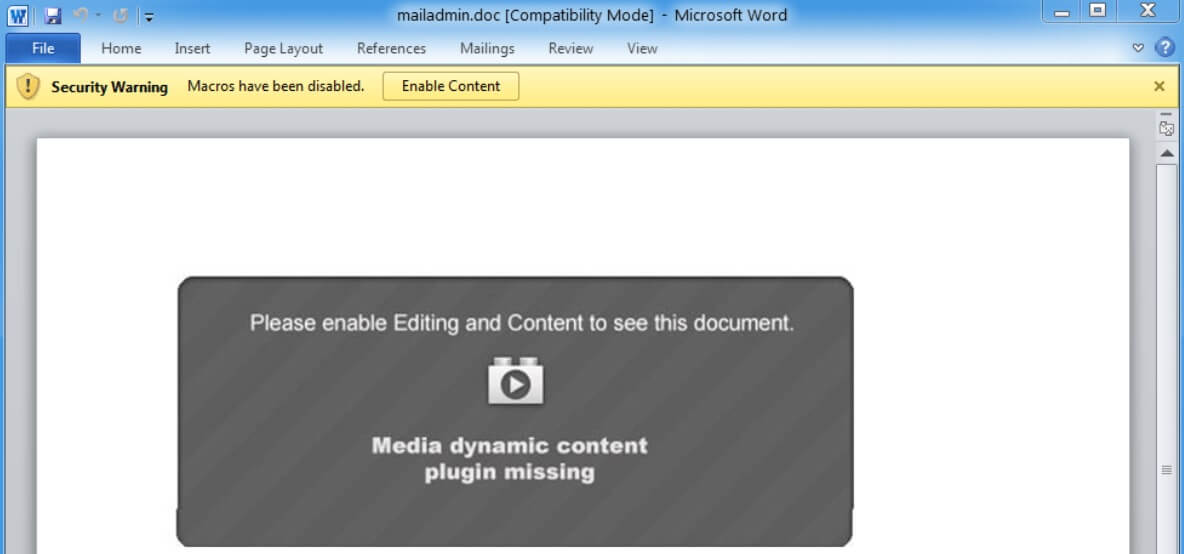

L'analisi di sicurezza dei campioni di virus .Cl0p in corso mostra che la minaccia viene lanciata da un nuovo gruppo di hacking e che utilizza una nuova tecnica di distribuzione. Sembra che i criminali questa volta sono abbastanza esperto come sono stati individuati molti campioni. Il virus .Cl0p viene inviato principalmente tramite documenti infetti - possono essere fogli di calcolo, banche dati, i file di testo e presentazioni. Quando sono aperti un prompt chiederà loro di abilitare il built-in macro che attiveranno l'infezione.

Una delle nostre fonti afferma che è possibile che gli attacchi sono in corso di esecuzione da parte del collettivo di hacker TA505. Essi sono noti per l'esecuzione di attacchi complessi contro obiettivi di alto profilo, in particolare le industrie aziendali e gli enti governativi.

.Cl0p Files Virus – Metodi di distribuzione

Per il .Ransomware di file cl0p da diffondere, il virus può venire sul vostro computer tramite una varietà di mezzi. I file di infezione principali al largo il virus, suggerire sceneggiatura casuale estrarre l'eseguibile maligno del virus. Tali file denominati in modo casuale sono spesso un sintomo del virus distribuiti tramite uno script dannoso di una certa specie. Questo potrebbe essere un JavaScript maligno che è destinato a ridursi l'eseguibile infezione del computer da avere la vittima visita un sito dannoso o essere reindirizzato a tale a seguito di una sorta di [wplinkpreview url =”https://sensorstechforum.com/generator-cluehack-adware-removal/”]adware essere installato sul PC vittima.

Un altro possibile mezzo di replica del file ransomware .Cl0p è ritenuto un codice macro dannoso che può essere inserito nei documenti. Questi documenti possono essere inviati alle vittime come conseguenza di essere incorporato come allegati di posta elettronica, dove possono fingere di essere fatture per gli acquisti e molti altri tipi di file apparentemente importanti, come:

- ricevute.

- Le fatture per i negozi di vendita al dettaglio on-line.

- documenti bancari.

- documenti legati al lavoro.

Una volta che la vittima apre il documento, che lui o lei può chiedere di "Permettere la modifica" dal cicking sul pulsante, simile a quello che l'immagine qui sotto mostra:

Questo innesca lo script dannoso, che può provocare il disimballaggio del eseguibile maligno ed eseguirlo automaticamente sul computer della vittima.

.Cl0p Ransomware – Attività

Una volta installato sul computer della vittima, il file ransomware .Cl0p è il tipo di virus che mira a infettare i computer e quindi estorcere il proprietario per denaro. L'analisi del virus finora rilevato diversi file, associato a Cl0p Ransomware:

SHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Nome del file: 3c8e60ce5ff0cb21be39d1176d1056f9ef9438fa.exe

Dimensione del file 235.5 KBSHA-256:3320f11728458d01eef62e10e48897ec1c2277c1fe1aa2d471a16b4dccfc1207

Nome del file:unpacked.exe

Dimensione del file:100.5 KBSHA-256:d0cde86d47219e9c56b717f55dcdb01b0566344c13aa671613598cab427345b9

Nome del file:tcpsov.exe

Una volta .Cl0p file ransomware ha già infettato un computer, il virus può cadere è dannoso eseguibile direttamente sul desktop del PC vittima,. Inoltre essa, .Cl0p ransomware rilascia anche il suo file di note di riscatto, detto Cl0pReadMe.txt. Sembra che il seguente:

La rete è stata penetrata.

Tutti i file su ciascun host della rete sono stati crittografati con una procedura forte.

I backup sono stati o crittografati o eliminati o dischi di backup sono stati formattati.

Le copie shadow rimossi anche, così F8 o altri metodi possono danneggiare i dati cifrati, ma non recuperare.

Abbiamo esclusivamente software di decodifica per la vostra situazione

Nessun software di decodifica è disponibile in pubblico.

Non ripristinare o l'arresto - i file possono essere danneggiati.

Non rinominare o spostare i file crittografati e readme.

Non eliminare i file readme.

Questo può comportare l'impossibilità del recupero dei determinati file.

PhotoRec, RannohDecryptor ecc. strumenti di riparazione sono inutili e possono distruggere i vostri file in modo irreversibile.

Se si desidera ripristinare i file scrivere a e-mail (contatti sono nella parte inferiore del foglio) e allegare 2-3 file crittografati

(Meno di 5 MB ciascuno, non archiviati ei file non devono contenere informazioni preziose

(Banche dati, backup, grandi fogli excel, eccetera)).

Riceverai campioni decifrati e le nostre condizioni come ottenere il decoder.Attenzione!!!

La garanzia – campioni decifrati.

Non rinominare i file crittografati.

Non cercare di decifrare i dati utilizzando software di terze parti.

Noi don `t bisogno i file e le informazioni.Ma dopo 2 settimane tutti i file e le chiavi verranno eliminati automaticamente.

messaggi di posta elettronica Contatto:

servicedigilogos@protonmail.com

o

managersmaers@tutanota.comIl prezzo finale dipende da quanto velocemente si scrive a noi.

Clop

Una volta che il virus ransomware Cl0p ha già compromesso un determinato computer, è riportato in un analisi VMRay di interagire con i seguenti file di sistema di Windows:

→ Kernel32.dll

Kernelbase.dll

user32.dll

gdi32.dll

Shell32.dll

Shlwapi.dll

Crypt32.dl

Mpr.dll

Il virus ransomware Cl0p può anche estrarre le seguenti informazioni dalle macchine vittime:

- tempo di sistema.

- Tipo OS.

- Lingua.

- lingua della tastiera.

Oltre a questa analisi di Cl0p Ransomware lo segnala per eseguire le seguenti attività:

- Ritardi è propria esecuzione.

- Cambia aspetto delle cartelle.

- Crea un sacco di nuovi file.

- Sovrascrive il codice nei file./li>

Il virus non comunica attraverso il web per controllare i server informatici-criminale e non sembra eliminare eventuali copie shadow del volume delle macchine che ha infettato.

Clop ransomware – processo di crittografia

Si ritiene che la crittografia del ransomware Cl0p sia condotta con l'aiuto di RSA (Rivest-Shamir-Adleman) algoritmo di crittografia. Il virus ransomware può prima eseguire la scansione per i tipi di file è impostato per crittografare. Questi file sono di solito solo i file utilizzabili, dei seguenti tipi:

- Audio.

- Video.

- Immagine.

- Archivio.

- Documento.

- virtual drive.

Una volta che il ransomware cripta i file, li rinomina anche, rendendo l'inizio del file di guardare irriconoscibili:

Rimuovi Clop Ransomware e prova a ripristinare i file .Cl0p

Prima di iniziare a pensare a rimuovere Cl0p Ransomware dal tuo computer, vi consigliamo di fare una copia di backup prima.

Per la rimozione Cl0p ransomware, vi suggeriamo di seguire le istruzioni per la rimozione di sotto. Essi sono stati creati per aiutare a eliminare i file di questo ransomware manualmente o automaticamente, a seconda di quale situazione è opportuno. Se avete provato rimozione manuale e non riesco a cancellare questo ransomware, si consiglia vivamente di rimuovere automaticamente con l'ausilio di un software avanzato anti-malware. Tale strumento ti aiuterà a eliminare il virus ransomware Cl0p dal tuo computer e ti garantirà anche l'attivazione della protezione futura per il tuo computer.

Se si desidera provare e ripristinare i file crittografati .Cl0p, la prima cosa che si dovrebbe essere a conoscenza di non manomettere in alcun modo manuale, perché può rompere verso il basso se si tenta di rimuovere l'estensione. Abbiamo consigliato diversi metodi che possono “andare in giro” decrittazione diretta senza 100% garanzia di essere in grado di recuperare tutti i file, ma sono la soluzione migliore, poiché non v'è alcuna decrittazione diretta di .Cl0p File di virus al momento.

- Passo 1

- Passo 2

- Passo 3

- Passo 4

- Passo 5

Passo 1: Scan for Clop Virus with SpyHunter Anti-Malware Tool

Rimozione automatica ransomware - Videoguida

Passo 2: Uninstall Clop Virus and related malware from Windows

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Passo 3: Pulire eventuali registri, created by Clop Virus on your computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, created by Clop Virus there. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Prima di cominciare "Passo 4", Per favore l'avvio in modalità normale, nel caso in cui siete attualmente in modalità provvisoria.

Questo vi permetterà di installare e uso SpyHunter 5 con successo.

Passo 4: Boot Your PC In Safe Mode to isolate and remove Clop Virus

Passo 5: Try to Restore Files Encrypted by Clop Virus.

Metodo 1: Utilizza STOP Decrypter di Emsisoft.

Non tutte le varianti di questo ransomware possono essere decifrati gratis, ma abbiamo aggiunto il decryptor utilizzato dai ricercatori che viene spesso aggiornato con le varianti che diventano poi decifrati. Si può cercare di decifrare i file utilizzando le istruzioni riportate di seguito, ma se non funzionano, poi purtroppo la vostra variante del virus ransomware non è decifrabile.

Seguire le istruzioni riportate di seguito per utilizzare il decrypter Emsisoft e decrittografare i file gratuitamente. Puoi scaricare lo strumento di decrittazione Emsisoft legata qui e quindi seguire i passaggi indicati di seguito:

1 Pulsante destro del mouse sulla Decrypter e cliccare su Esegui come amministratore come mostrato di seguito:

2. D'accordo con i termini della licenza:

3. Clicca su "Aggiungi cartella" e poi aggiungere le cartelle in cui si desidera i file decriptati come mostrato sotto:

4. Clicca su "decrypt" e attendere che i file da decodificare.

Nota: Credito per il decryptor va a Emsisoft ricercatori che hanno fatto il passo avanti con questo virus.

Metodo 2: Utilizzare un software di recupero dati

Ransomware infections and Clop Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. Questo è il motivo per cui abbiamo suggerito un metodo di recupero di dati che possono aiutare a andare in giro decrittazione diretta e cercare di ripristinare i file. Tenete a mente che questo metodo non può essere 100% efficace, ma può anche aiutare un po 'o molto in situazioni diverse.

Basta cliccare sul link e sui menu del sito in alto, scegliere Recupero dati - Procedura guidata di recupero dati per Windows o Mac (a seconda del tuo sistema operativo), e quindi scaricare ed eseguire lo strumento.

Clop Virus-FAQ

What is Clop Virus Ransomware?

Clop Virus is a ransomware infezione - il software dannoso che entra silenziosamente nel tuo computer e blocca l'accesso al computer stesso o crittografa i tuoi file.

Molti virus ransomware utilizzano sofisticati algoritmi di crittografia per rendere inaccessibili i tuoi file. L'obiettivo delle infezioni da ransomware è richiedere il pagamento di un riscatto per ottenere l'accesso ai file.

What Does Clop Virus Ransomware Do?

Il ransomware in generale è un software dannoso quello è progettato per bloccare l'accesso al tuo computer o ai tuoi file fino al pagamento del riscatto.

Anche i virus ransomware possono danneggiare il tuo sistema, corrompere i dati ed eliminare i file, con conseguente perdita permanente di file importanti.

How Does Clop Virus Infect?

Via several ways.Clop Virus Ransomware infects computers by being sent tramite e-mail di phishing, contenente allegato virus. Questo allegato è di solito mascherato come documento importante, come una fattura, documento bancario o anche un biglietto aereo e sembra molto convincente per gli utenti.

Another way you may become a victim of Clop Virus is if you scaricare un programma di installazione falso, crack o patch da un sito Web con bassa reputazione o se si fa clic sul collegamento di un virus. Molti utenti segnalano di avere un'infezione da ransomware scaricando torrent.

How to Open .Clop Virus files?

tu can't senza decrittatore. A questo punto, il .Clop Virus file sono criptato. Puoi aprirli solo dopo che sono stati decrittografati utilizzando una chiave di decrittografia specifica per il particolare algoritmo.

Cosa fare se un decryptor non funziona?

Niente panico, e eseguire il backup dei file. Se un decryptor non ha decifrato il tuo .Clop Virus file correttamente, quindi non disperare, perché questo virus è ancora nuovo.

Posso ripristinare ".Clop Virus" File?

Sì, a volte i file possono essere ripristinati. Ne abbiamo suggeriti diversi metodi di recupero file che potrebbe funzionare se si desidera ripristinare .Clop Virus file.

Questi metodi non sono in alcun modo 100% garantito che sarai in grado di recuperare i tuoi file. Ma se hai un backup, le tue possibilità di successo sono molto maggiori.

How To Get Rid of Clop Virus Virus?

Il modo più sicuro e più efficace per la rimozione di questa infezione da ransomware è l'uso a programma anti-malware professionale.

It will scan for and locate Clop Virus ransomware and then remove it without causing any additional harm to your important .Clop Virus files.

Posso segnalare il ransomware alle autorità?

Nel caso in cui il tuo computer sia stato infettato da un'infezione da ransomware, puoi segnalarlo ai dipartimenti di Polizia locale. Può aiutare le autorità di tutto il mondo a rintracciare e determinare gli autori del virus che ha infettato il tuo computer.

Sotto, abbiamo preparato un elenco con i siti web del governo, dove puoi presentare una segnalazione nel caso in cui sei vittima di un file criminalità informatica:

Autorità di sicurezza informatica, responsabile della gestione dei rapporti sugli attacchi ransomware in diverse regioni del mondo:

Germania - Portale ufficiale della polizia tedesca

stati Uniti - IC3 Internet Crime Complaint Center

Regno Unito - Polizia antifrode

Francia - Ministro degli Interni

Italia - Polizia Di Stato

Spagna - Polizia nazionale

Paesi Bassi - Forze dell'ordine

Polonia - Polizia

Portogallo - Polizia giudiziaria

Grecia - Unità per la criminalità informatica (Polizia ellenica)

India - Polizia di Mumbai - CyberCrime Investigation Cell

Australia - Australian High Tech Crime Center

È possibile rispondere ai rapporti in tempi diversi, a seconda delle autorità locali.

Puoi impedire al ransomware di crittografare i tuoi file?

Sì, puoi prevenire il ransomware. Il modo migliore per farlo è assicurarsi che il sistema del computer sia aggiornato con le ultime patch di sicurezza, utilizzare un programma anti-malware affidabile e firewall, eseguire frequentemente il backup dei file importanti, ed evitare di fare clic su link malevoli o il download di file sconosciuti.

Can Clop Virus Ransomware Steal Your Data?

Sì, nella maggior parte dei casi ransomware ruberà le tue informazioni. It is a form of malware that steals data from a user's computer, lo crittografa, e poi chiede un riscatto per decifrarlo.

In molti casi, il autori di malware o gli aggressori minacciano di eliminare i dati o pubblicalo online a meno che non venga pagato il riscatto.

Il ransomware può infettare il WiFi?

Sì, il ransomware può infettare le reti WiFi, poiché gli attori malintenzionati possono usarlo per ottenere il controllo della rete, rubare dati riservati, e bloccare gli utenti. Se un attacco ransomware ha successo, potrebbe portare alla perdita del servizio e/o dei dati, e in alcuni casi, perdite finanziarie.

Dovrei pagare ransomware?

No, non dovresti pagare gli estorsori di ransomware. Il loro pagamento incoraggia solo i criminali e non garantisce che i file oi dati verranno ripristinati. L'approccio migliore consiste nell'avere un backup sicuro dei dati importanti ed essere vigili sulla sicurezza in primo luogo.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, gli hacker potrebbero ancora avere accesso al tuo computer, dati, o file e potrebbe continuare a minacciare di esporli o eliminarli, o addirittura usarli per commettere crimini informatici. In alcuni casi, potrebbero persino continuare a richiedere pagamenti di riscatto aggiuntivi.

È possibile rilevare un attacco ransomware?

Sì, ransomware può essere rilevato. Software anti-malware e altri strumenti di sicurezza avanzati può rilevare il ransomware e avvisare l'utente quando è presente su una macchina.

È importante rimanere aggiornati sulle ultime misure di sicurezza e mantenere aggiornato il software di sicurezza per garantire che il ransomware possa essere rilevato e prevenuto.

I criminali ransomware vengono catturati?

Sì, i criminali ransomware vengono catturati. Le forze dell'ordine, come l'FBI, L'Interpol e altri sono riusciti a rintracciare e perseguire i criminali di ransomware negli Stati Uniti e in altri paesi. Mentre le minacce ransomware continuano ad aumentare, così fa l'attività di esecuzione.

About the Clop Virus Research

I contenuti che pubblichiamo su SensorsTechForum.com, this Clop Virus how-to removal guide included, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il malware specifico e ripristinare i tuoi file crittografati.

Come abbiamo condotto la ricerca su questo ransomware??

La nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, e come tale, riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware e ransomware.

Inoltre, the research behind the Clop Virus ransomware threat is backed with VirusTotal e la progetto NoMoreRansom.

Per comprendere meglio la minaccia ransomware, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

Come sito dedicato da allora a fornire istruzioni di rimozione gratuite per ransomware e malware 2014, La raccomandazione di SensorsTechForum è di prestare attenzione solo a fonti affidabili.

Come riconoscere fonti affidabili:

- Controlla sempre "Riguardo a noi" pagina web.

- Profilo del creatore di contenuti.

- Assicurati che dietro al sito ci siano persone reali e non nomi e profili falsi.

- Verifica Facebook, Profili personali di LinkedIn e Twitter.

Non l'ho trovato molto utile. Il computer di mia madre aveva questo virus. Non dai nessun file specifico da eliminare. Dopo aver esaminato i file di disinstallazione, non c'era nulla di nuovo o sospetto. Poi guardò il registro, qui è dove non ti accorgi di non dare nomi di ingresso. Ho visto Run e RunOnce ma non ho visto nulla di strano. Quando ho riavviato sono stato in grado di installare Spyhunter ed eseguire scansioni.