Che cosa è LimeRAT? Come rimuovere LimeRAT Trojan dal vostro PC o Mac?

Che cosa è LimeRAT? Come rimuovere LimeRAT Trojan dal vostro PC o Mac?

Il LimeRAT Trojan è una minaccia di malware che viene valutato come avanzato rispetto ad altri virus di questo tipo. Le informazioni rilasciate su di esso dimostra che gli hacker sono esperti. Di solito infezioni da virus come questo sono realizzati interagendo con un file infetto — questo può essere sia un documento macro-infetti o un programma di installazione del software di hacker-made. Essi sono spesso realizzati prendendo i file legittimi dalle loro fonti ufficiali e modificando loro il codice del virus necessaria. Altri dati possono anche essere influenzati. Tutti i tipi di altri dati possono essere utilizzati come pure — questo include i plugin per i browser web maligni ed ecc. In altri casi, gli hacker possono utilizzare un attacchi diretti che cercherà vulnerabilità e punti deboli del sistema. Se ne trova poi il LimeRAT Trojan verrà installato.

Questo particolare minaccia è noto per essere diffuso con una moltitudine di punti deboli. Gli attacchi sono impostati contro gli utenti in tutto il mondo. Dopo che l'infezione è stata fatta la LimeRAT Trojan può scaricare altre minacce, lanciare più moduli pericolosi e rubare file.

Sommario minaccia

| Nome | LimeRAT Trojan |

| Tipo | Malware, Trojan, Minatore |

| breve descrizione | Un pericolosi malware che può lanciare un minatore e iniziare un modulo di Troia. |

| Sintomi | Le vittime possono notare i problemi di prestazioni e possono infettarsi con altri malware. |

| Metodo di distribuzione | tattiche di distribuzione comuni e attacchi web diretti. |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum per discutere LimeRAT Trojan. |

LimeRAT Trojan — Panoramica

Il LimeRAT Trojan è un accesso remoto Trojan noto che possono essere acquisite facilmente da Internet. È particolarmente adatto per gli utenti principianti quanto è relativamente semplice modificare. E 'scritto e compilato con il .NET Framework che significa che è compatibile con tutti i moderni sistemi operativi Microsoft Windows. Come RAT Trojan può diffondersi utilizzando meccanismi diversi.

Il malware può infettare le sue vittime designate con un sacco di modi. Una delle tattiche popolari è a creare vettori payload che sono diversi tipi di dati che installerà il virus quando vengono eseguiti. Questo può includere documenti macro-infettati che sono di tutti i formati comunemente correre e file di installazione del software popolare. Sono fatti prendendo i file originali dalle loro fonti ufficiali e modificandoli per includere il relativo codice. Prendete nota che i file dei virus diretta, nonché tutti i dati di supporto possono essere direttamente offerti ai destinatari via strategie di phishing coordinate. Essi sono spesso progettati per impersonare aziende e servizi ben noti, integrando design e il layout falso. messaggi di phishing vengono solitamente inviati tramite messaggi di posta e anche ospitato come pagine web e siti complessi. Essi sono progettati per assomigliare portali legittimi, essi sono ospitati su tali nomi a dominio e possono anche avere certificati di sicurezza autofirmati.

La campagna di attacco in corso è focalizzata sulla distribuzione tramite documenti di Microsoft Excel con una password di default. Normalmente i fogli di calcolo Excel sono protette da password con una password per bloccare e rivelano il contenuto. La configurazione di default di Microsoft Excel e altri programmi relativi fogli di calcolo sono di utilizzare una password di default chiamato VelvetSweatshop. Una volta aperto usarlo verranno eseguite tutte le macro inclusi. Nel caso del LimeRAT Trojan script inclusi porteranno l'infezione rilevanti.

I file infetti da virus possono essere caricati reti di condivisione file, questa è una strategia molto popolare in quanto sono utilizzati per diffondere entrambi i file legittimi e pirati. Per ospitare le infezioni su larga scala gli hacker possono anche integrare il codice di installazione di Troia plugin del browser di malware che sono spesso indicati come “dirottatori”. Essi vengono caricati in vari repository (compresi quelli ufficiali) con rubato o account falsi sviluppatore. Per manipolare le vittime designate a installare loro una descrizione dettagliata con la promessa di nuove funzionalità aggiunte e ottimizzazioni delle prestazioni. Poiché le infezioni iniziali (nella campagna attacco corrente) sono fatto tramite i documenti di Office criptati le firme del caricatore potrebbero non essere riconosciuti tramite il software di sicurezza comune: firewall, programmi anti-virus e ambienti sandbox. Il Trojan può essere fatta di piccole dimensioni utilizzando un Struttura plug-based – ci sarà un piccolo motore principale che può scaricare ed eseguire moduli più piccoli quando sono necessari.

Il Trojan viene installato con un approccio non standard per la manipolazione di file di configurazione chiave e opzioni di avvio. Questo può consentire il Trojan si avvii automaticamente, non appena si avvia il computer. Il LimeRAT Trojan può impedire alcuni servizi avvio. Questo può impedire che alcune guide di rimozione manuale utente. Una delle caratteristiche distinte del LimeRAT Trojan è il sequenza di sicurezza di esclusione. E 'progettato per proteggere il virus da essere scoperti dal software di sicurezza. Si cercherà processi attivi di programmi anti-virus e gli host di macchine virtuali. Se vengono rilevati come il virus si fermerà l'esecuzione. Questo consentirà di evitare la scoperta del Trojan. Al momento in esecuzione il malware sarà anche interagire con il sistema operativo e tentare di infettare qualsiasi montare i dispositivi rimovibili o condivisioni di rete disponibili.

Il motore Trojan verrà eseguito come previsto, il client locale installato sulla macchina infetta stabilirà una connessione protetta e crittografata a un server degli hacker controllato. Ciò consentirà gli hacker di superare il controllo dei computer, rubare i dati degli utenti e anche spiare gli utenti. Per mascherare la configurazione di rete iniziale i dettagli del server verranno recuperati da un conto Pastebin remoto.

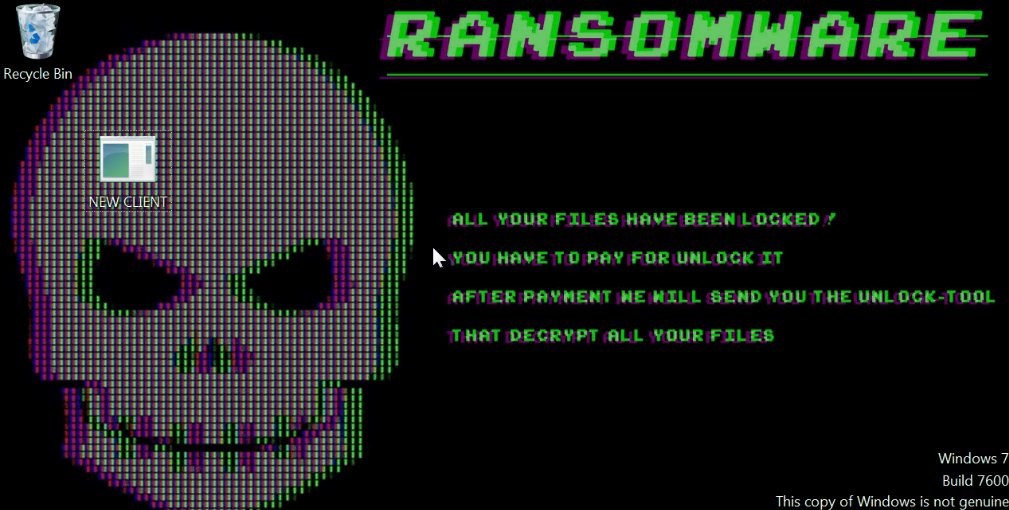

La LimeRAT Trojan include un modulo di recupero dei dati dettagliato che include la scansione della memoria e hard disk contenuti per rivelare le password e altre credenziali sensibili. Una distinzione tra questo malware e altri Trojan è che include un cosiddetto criptovaluta grabber – si esegue una scansione del computer per eventuali portafogli criptovaluta installati. Il Trojan tenta automaticamente di dirottare le password o rubare direttamente qualsiasi criptovaluta memorizzata. Le nuove versioni del Trojan comprenderà anche una il malware ransomware che è pienamente funzionante. Sarà crittografare i dati utente di destinazione con una forte crittografia e rendere i file bloccati inaccessibili agli utenti e il sistema. Per contrassegnare loro il Trojan verrà applicata la .estensione della calce. Per rendere ancora più difficile da elaborare i dati di un blocca schermo può essere istituito che impedirà gli utenti di corretta interazione con i computer.

Un ulteriore del malware che viene consegnato da parte del Trojan è un built-in criptovaluta minatore che è programmato per “il mio” la moneta digitale Monero. Questo viene fatto il download di più attività ad alta intensità di prestazioni che avrà un forte impatto sul sistema e le componenti hardware essenziali. Quando uno di questi compiti hanno completato l'esecuzione e sono riportati indietro ai hacker moneta digitale sarà cablata per gli operatori degli hacker.

Come rimuovere Trojan LimeRAT

Al fine di rimuovere completamente LimeRAT dal sistema del computer, si consiglia di seguire le istruzioni di rimozione sotto questo articolo. Se le prime due fasi di rimozione manuale non sembrano al lavoro e si vede ancora LimeRAT o programmi, ad essa collegate, suggeriamo che cosa la maggior parte degli esperti di sicurezza consigliano – per scaricare ed eseguire una scansione del computer con un programma anti-malware affidabile. Scaricando questo software non solo di risparmiare tempo, ma rimuoverà tutti i file LimeRAT e programmi ad esso correlati e protegge il computer contro tali applicazioni intrusive e malware in futuro.

Preparazione prima di rimuovere Trojan LimeRAT.

Prima di avviare il processo di rimozione effettiva, si consiglia di effettuare le seguenti operazioni di preparazione.

- Assicurarsi di avere le istruzioni sempre aperta e di fronte ai vostri occhi.

- Fare un backup di tutti i file, anche se potrebbero essere danneggiati. È necessario eseguire il backup dei dati con una soluzione di backup su cloud e assicurare i vostri file contro qualsiasi tipo di perdita, anche dalle più gravi minacce.

- Siate pazienti in quanto ciò potrebbe richiedere un po '.

- Cerca malware

- Correggi i registri

- Rimuovere i file dei virus

Passo 1: Scansione per LimeRAT Trojan con SpyHunter Anti-Malware Strumento

Passo 2: Pulire eventuali registri, creato da LimeRAT Trojan sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da LimeRAT Trojan lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.Passo 3: Find virus files created by LimeRAT Trojan on your PC.

1.Per Windows 8, 8.1 e 10.

Per i sistemi operativi Windows più recenti

1: Sulla vostra stampa della tastiera + R e scrivi explorer.exe nel Correre casella di testo e quindi fare clic sul Ok pulsante.

2: Clicca su PC dalla barra di accesso rapido. Questo è di solito una icona con un monitor e il suo nome è o "Il mio computer", "Il mio PC" o "Questo PC" o quello che hanno chiamato.

3: Passa alla casella di ricerca in alto a destra sullo schermo del tuo PC e digita "FileExtension:" e dopo di che digitare l'estensione del file. Se siete alla ricerca di eseguibili dannosi, Un esempio può essere "FileExtension:exe". Dopo aver fatto che, lasciare uno spazio e digitare il nome del file si ritiene che il malware si è creato. Ecco come si può essere visualizzato se è stato trovato il file:

NB. Consigliamo di attendere che la barra verde di caricamento nel box di navigazione si riempia nel caso il PC stia cercando il file e non lo abbia ancora trovato.

2.Per Windows XP, Vista, e 7.

Per i sistemi operativi Windows meno recenti

Nei vecchi sistemi operativi Windows l'approccio convenzionale dovrebbe essere quello efficace:

1: Clicca sul Menu iniziale icona (di solito sulla vostra in basso a sinistra) e quindi scegliere il Ricerca preferenza.

2: Una volta visualizzata la finestra di ricerca, scegliere Altre opzioni avanzate da l'assistente di ricerca. Un altro modo è cliccando su Tutti i file e le cartelle.

3: Dopo di che tipo il nome del file che si sta cercando e fare clic sul pulsante di ricerca. Questo potrebbe richiedere un certo tempo dopo il quale verranno visualizzati i risultati. Se avete trovato il file dannoso, è possibile copiare o aprire la sua posizione da pulsante destro del mouse su di essa.

Ora si dovrebbe essere in grado di scoprire qualsiasi file in Windows, purché sia sul disco rigido e non è nascosto via software speciale.

Domande frequenti sul trojan LimeRAT

What Does LimeRAT Trojan Trojan Do?

The LimeRAT Trojan Trojan è un programma informatico dannoso progettato per disturbare, danno, o ottenere un accesso non autorizzato ad un sistema informatico. Può essere utilizzato per rubare dati sensibili, ottenere il controllo di un sistema, o avviare altre attività dannose.

I trojan possono rubare le password?

Sì, Trojan, come LimeRAT Trojan, può rubare le password. Questi programmi dannosi sono progettati per ottenere l'accesso al computer di un utente, spiare le vittime e rubare informazioni sensibili come dati bancari e password.

Can LimeRAT Trojan Trojan Hide Itself?

Sì, può. Un Trojan può utilizzare varie tecniche per mascherarsi, compresi i rootkit, crittografia, e offuscazione, per nascondersi dagli scanner di sicurezza ed eludere il rilevamento.

È possibile rimuovere un Trojan tramite il ripristino delle impostazioni di fabbrica?

Sì, un Trojan può essere rimosso ripristinando le impostazioni di fabbrica del dispositivo. Questo perché ripristinerà il dispositivo al suo stato originale, eliminando qualsiasi software dannoso che potrebbe essere stato installato. Tieni presente che esistono trojan più sofisticati che lasciano backdoor e infettano nuovamente anche dopo un ripristino delle impostazioni di fabbrica.

Can LimeRAT Trojan Trojan Infect WiFi?

Sì, è possibile che un trojan infetti le reti WiFi. Quando un utente si connette alla rete infetta, il Trojan può diffondersi ad altri dispositivi connessi e può accedere a informazioni sensibili sulla rete.

I trojan possono essere eliminati?

Sì, I trojan possono essere eliminati. Ciò viene in genere eseguito eseguendo un potente programma antivirus o antimalware progettato per rilevare e rimuovere file dannosi. In alcuni casi, potrebbe anche essere necessaria la cancellazione manuale del Trojan.

I trojan possono rubare i file?

Sì, I trojan possono rubare file se sono installati su un computer. Questo viene fatto consentendo al autore di malware o utente per ottenere l'accesso al computer e quindi rubare i file memorizzati su di esso.

Quale anti-malware può rimuovere i trojan?

Programmi anti-malware come SpyHunter sono in grado di scansionare e rimuovere i trojan dal tuo computer. È importante mantenere aggiornato il tuo anti-malware e scansionare regolarmente il tuo sistema alla ricerca di software dannoso.

I trojan possono infettare USB?

Sì, I trojan possono infettare USB dispositivi. Trojan USB in genere si diffondono tramite file dannosi scaricati da Internet o condivisi tramite e-mail, consentendo all'hacker di accedere ai dati riservati di un utente.

Informazioni sulla ricerca sul trojan LimeRAT

I contenuti che pubblichiamo su SensorsTechForum.com, questa guida alla rimozione di LimeRAT Trojan inclusa, è il risultato di ricerche approfondite, il duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico del trojan.

Come abbiamo condotto la ricerca su LimeRAT Trojan?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di trojan (porta sul retro, downloader, Infostealer, riscatto, eccetera)

Inoltre, the research behind the LimeRAT Trojan threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dai trojan, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.